目录遍历

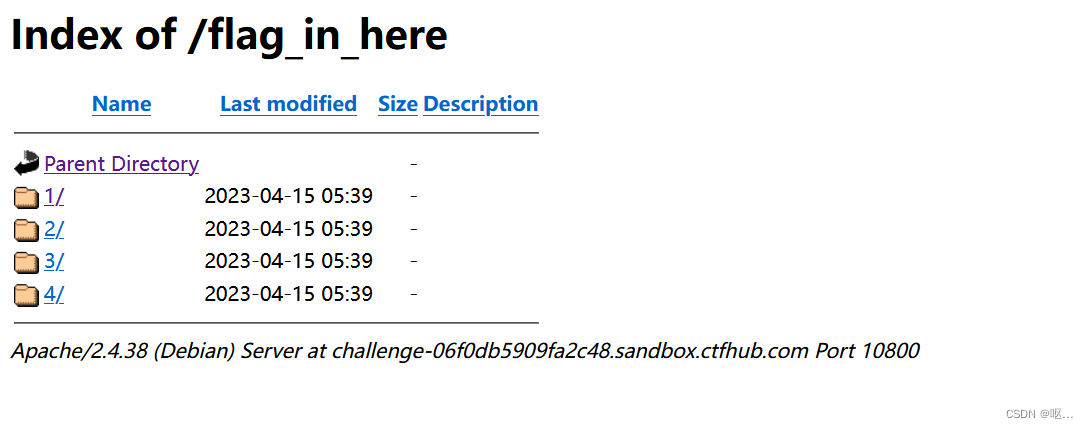

打开题目

点击寻找flag

有4个目录 既然是目录遍历 就先一个一个找找看

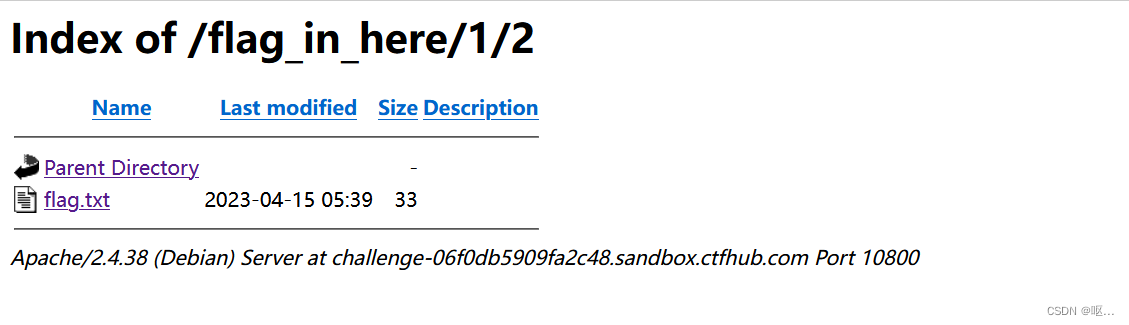

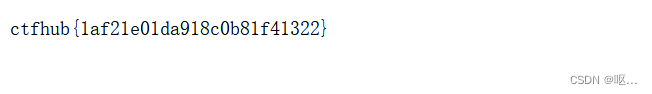

在这里找到了flag.txt 得到flag

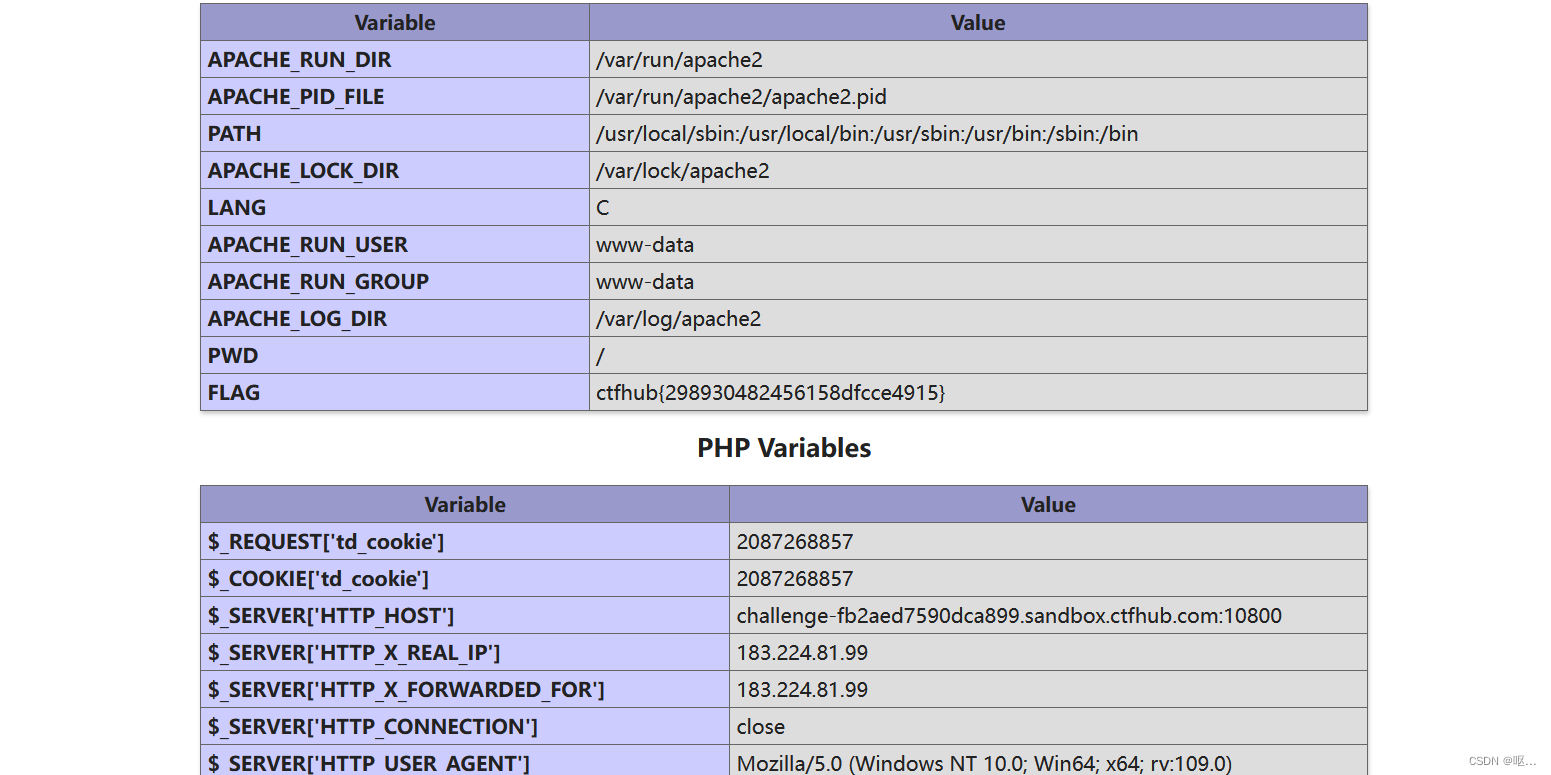

PHPINFO

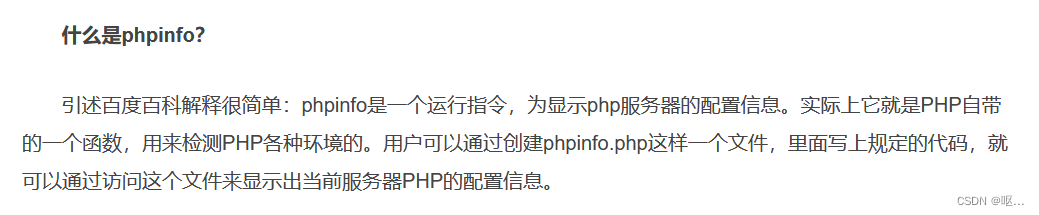

先来了解一下phpinfo

接着进入题目

打开链接

点击进入到了php配置文件 没什么思路 全局搜索一下 看看配置文件里是不是藏着flag

ctrl+f 搜索flag 得到答案

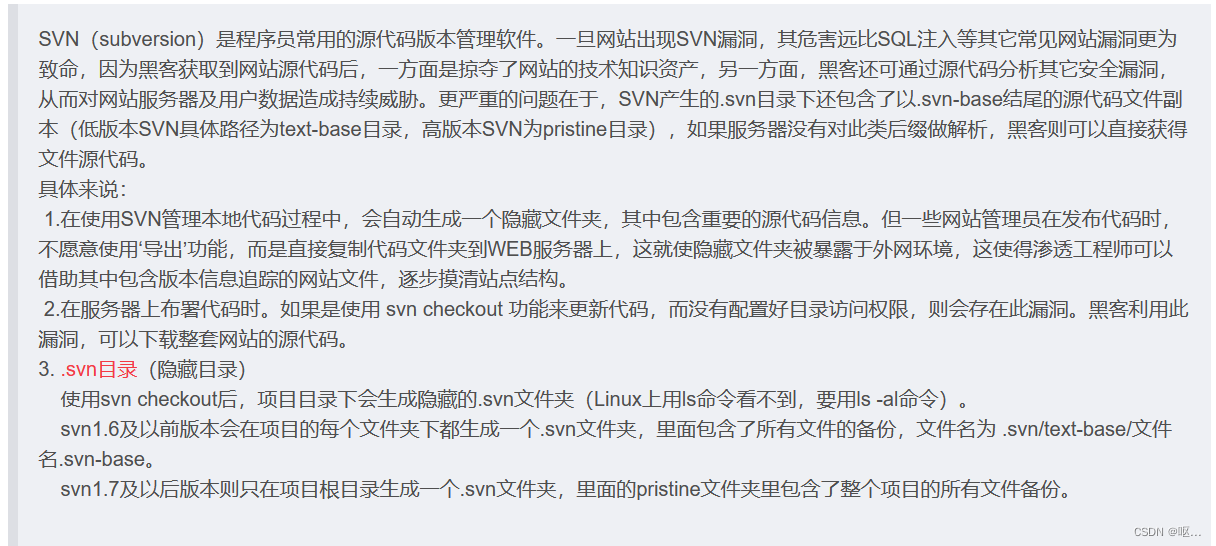

SVN泄露

先来了解一下svn泄露

接着打开题目

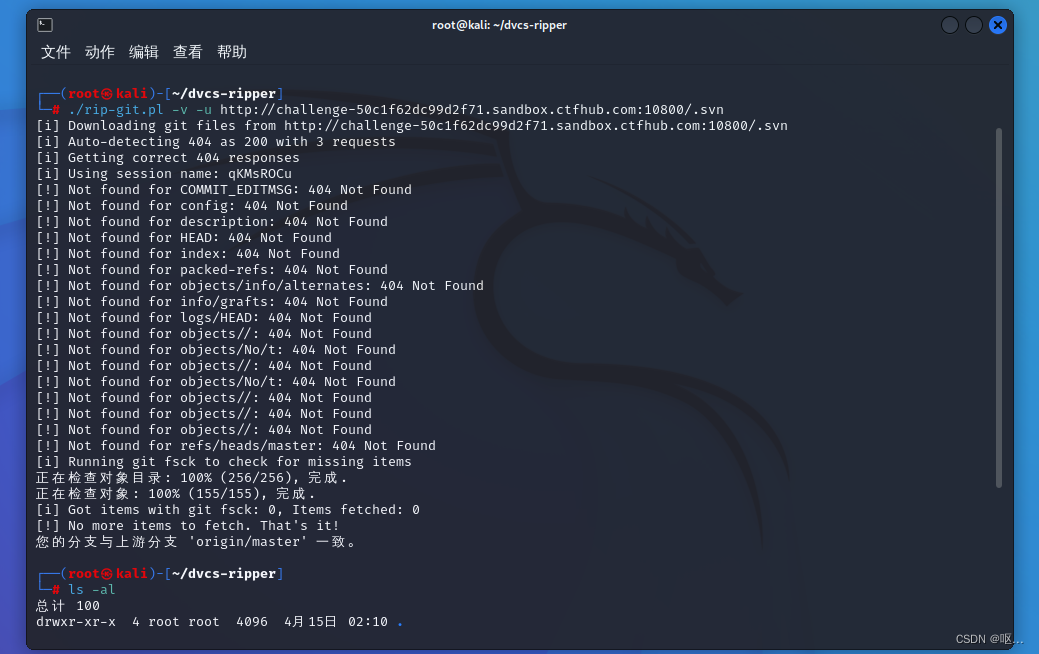

他说Flag 在服务端旧版本的源代码中 尝试找一下 看了其他大佬的wp 才知道svn泄露是有工具要用的 在kali里打开 用到的工具是dvcs-ripper

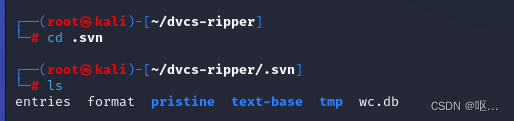

用kali打开

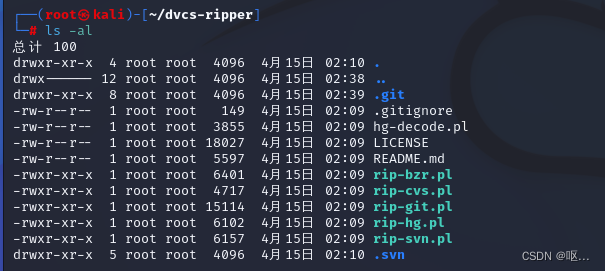

ls -al 查看.svn文件夹中的所有文件

进入.svn中 看里面的目录

网页提示说flag在服务端旧版本的源代码中,那么应该检查一下pristine文件是否存放flag

打开pristine文件但是没有任何东西 不知道问题出在哪里

备份文件下载

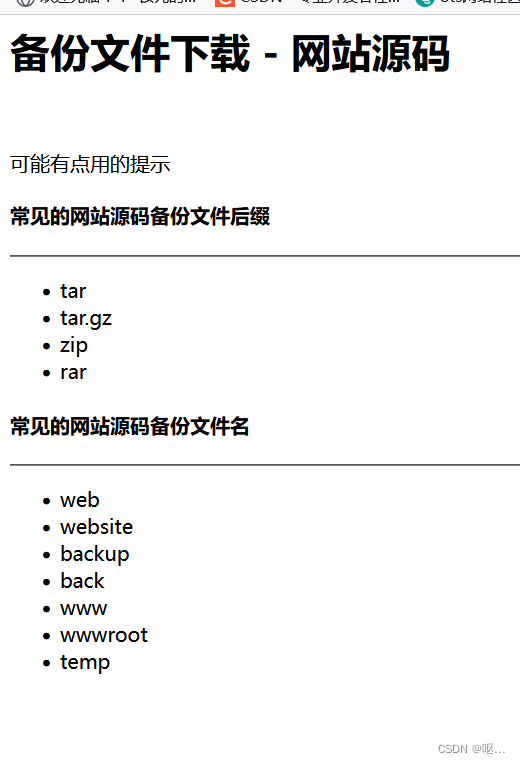

1.网站源码

打开题目

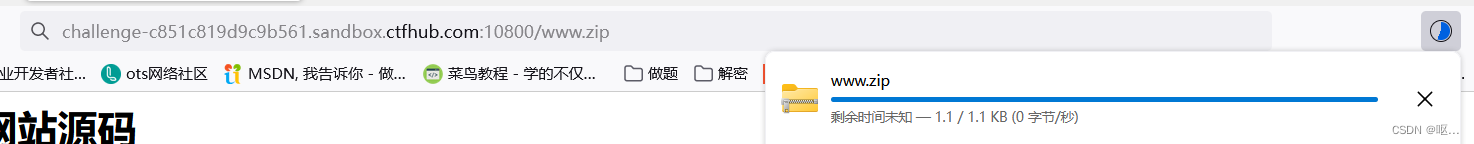

随便输一个看看

发现有下载

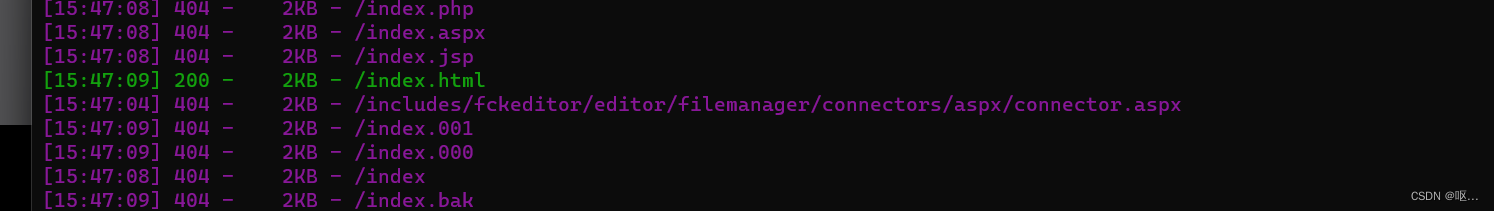

属于是瞎猫碰死耗子碰到了 用dirsearch扫描一下

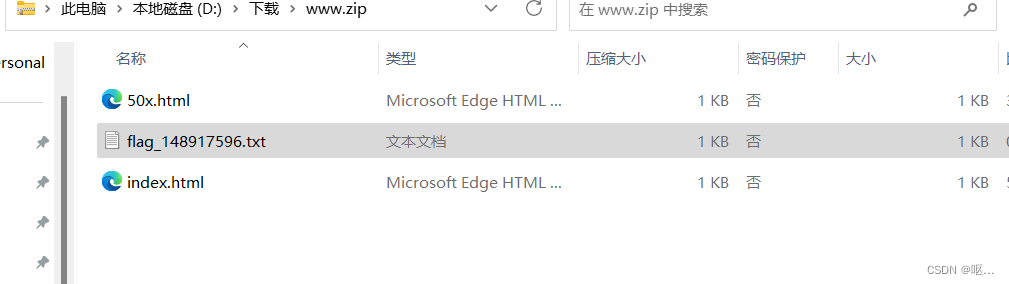

把下载的网页打开

第三个是题目的

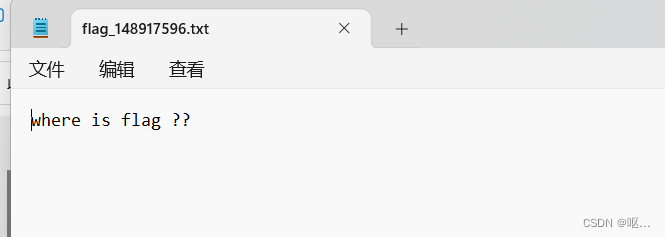

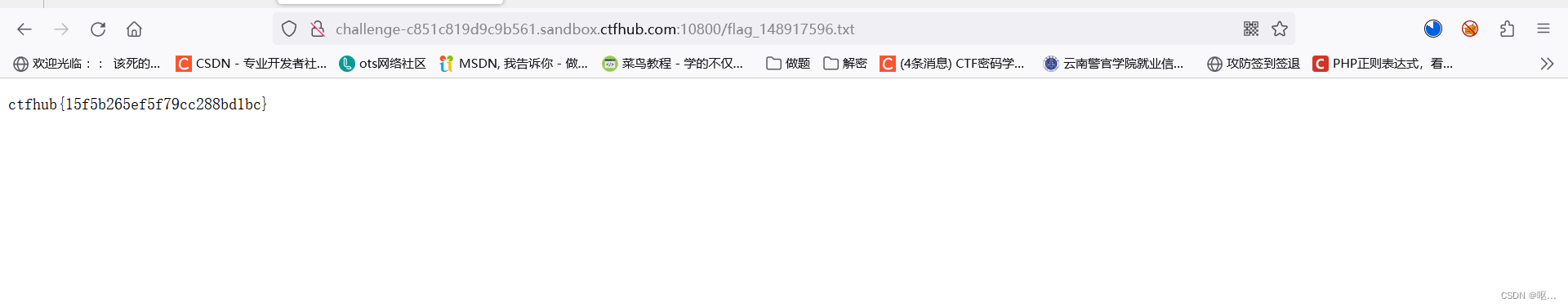

在题目网页把txt文件打开看看 得到flag

这种的直接用dirsearch扫描也能得到flag

这种的直接用dirsearch扫描也能得到flag

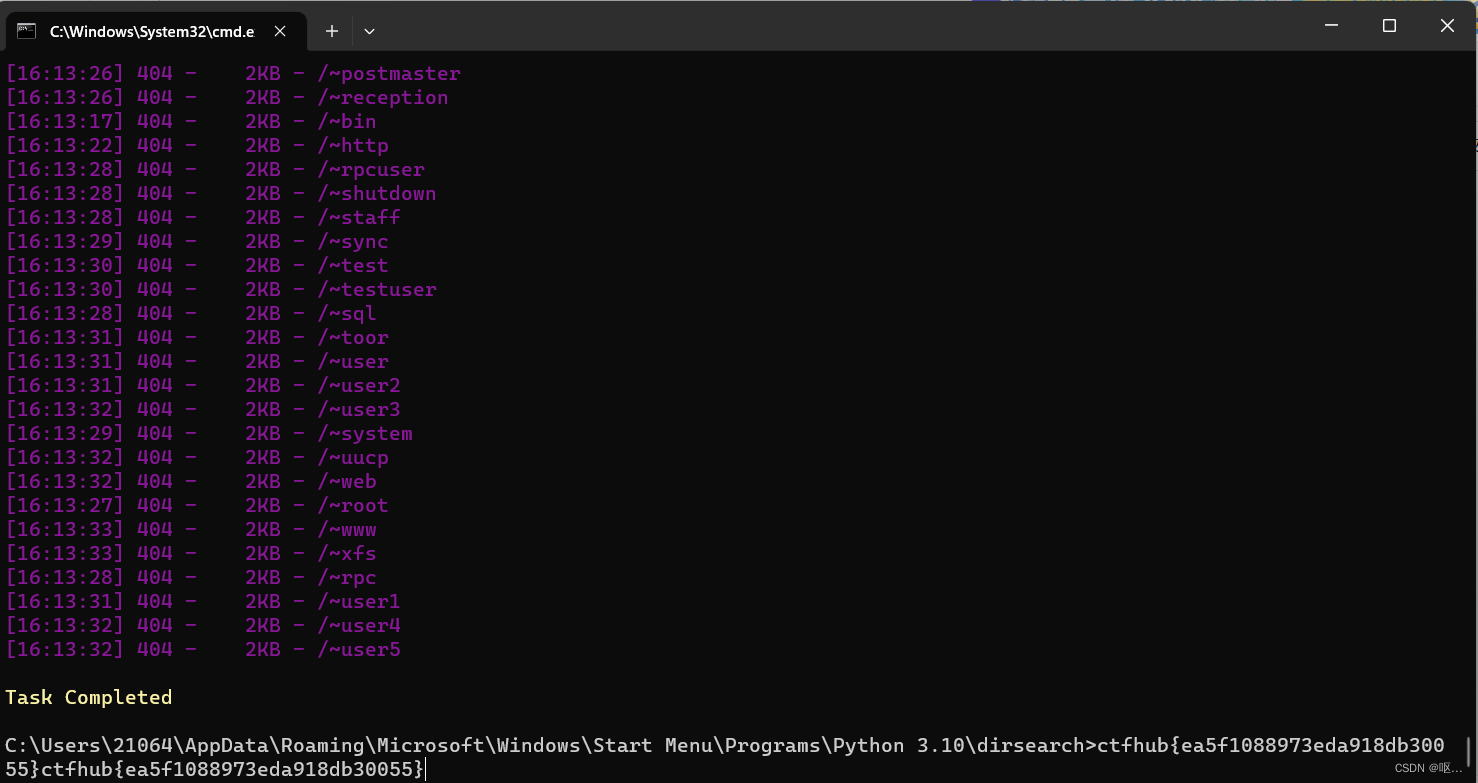

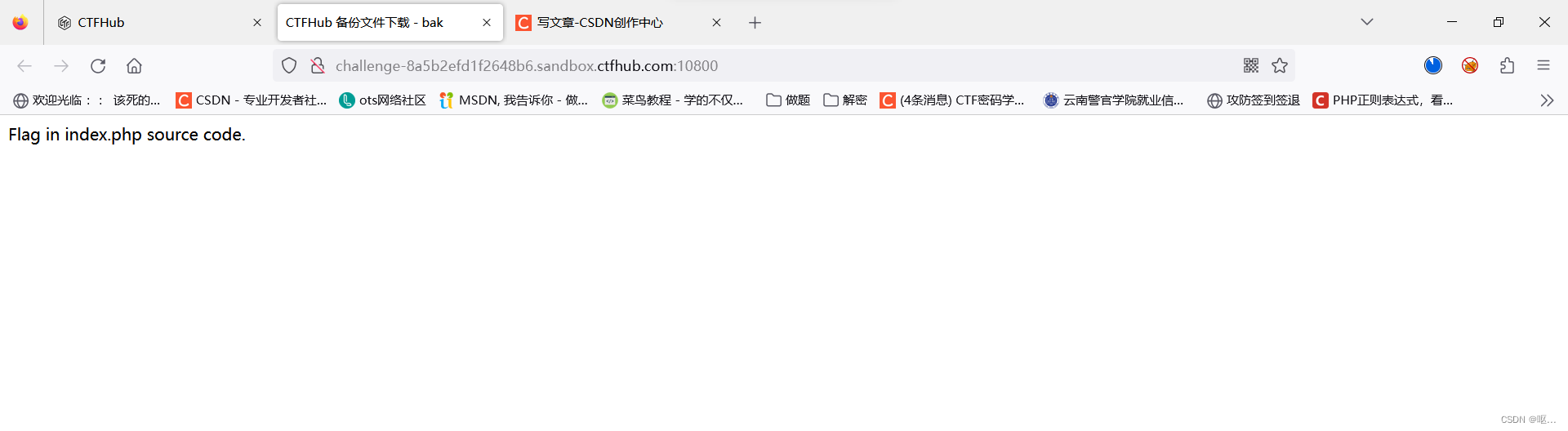

2.bak文件

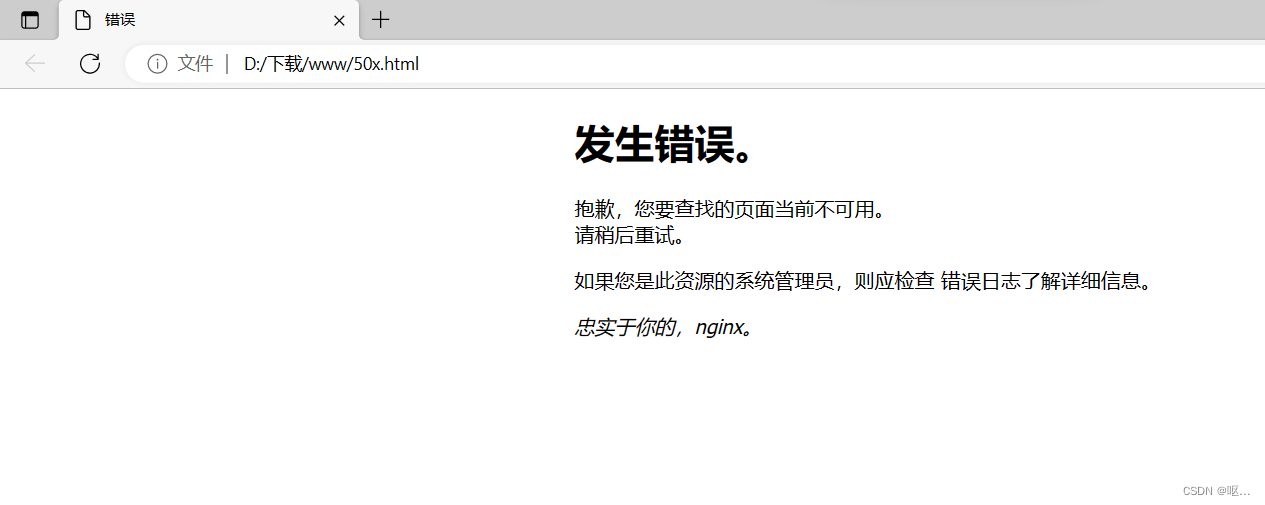

告诉我们文件在index.php文件里 而且应该还是bak后缀

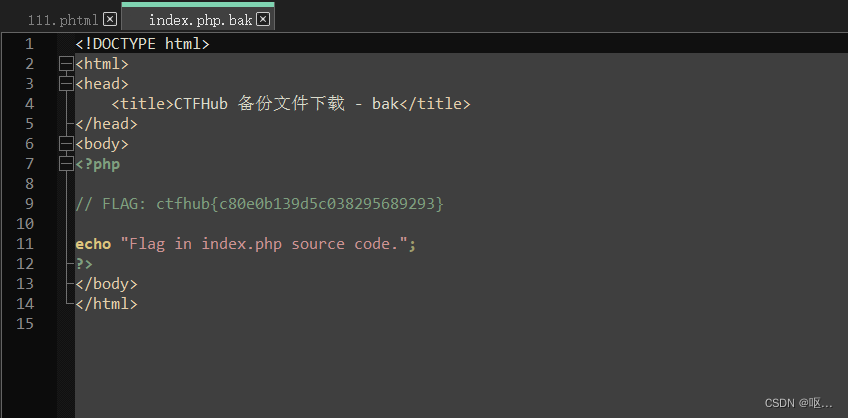

下载成功 用nodepad++打开 得到flag

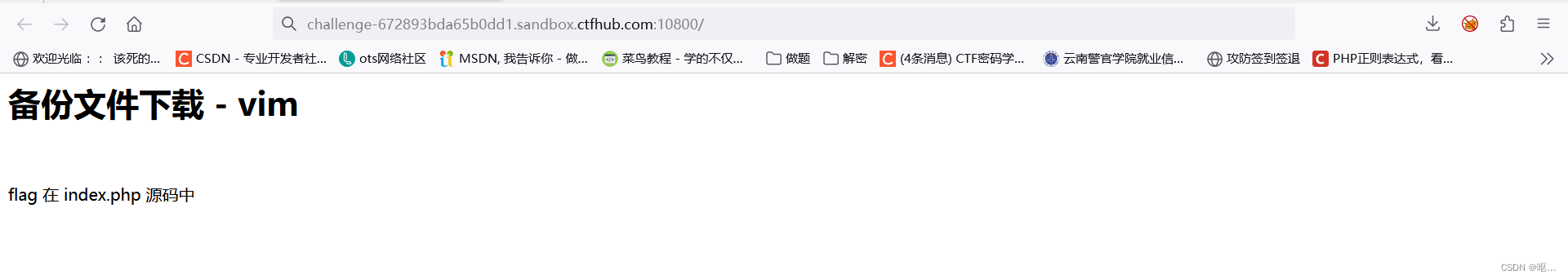

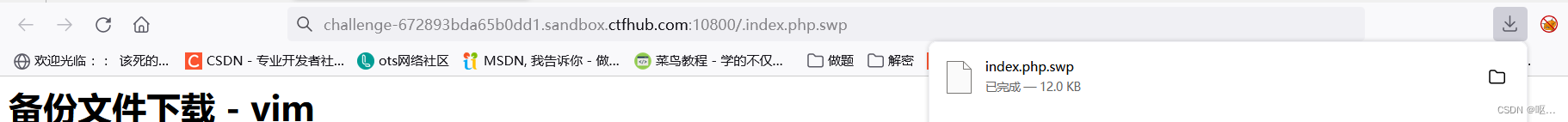

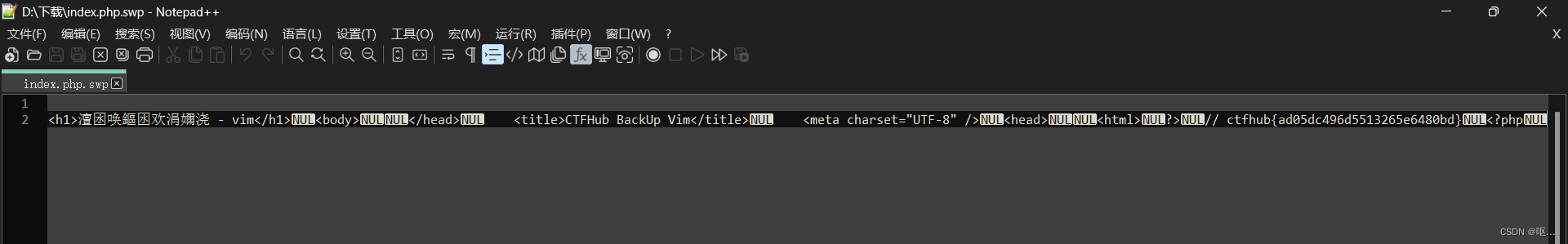

3.vim缓存

之前没听说过 先搜索认识一下

1.vim中的swp即swap(交换分区)的简写,在编辑文件时产生,它是隐藏文件。这个文件是一个临时交换文件,用来备份缓冲区中的内容。类似于Windows的虚拟内存,就是当内存不足的时候把一部分硬盘空间虚拟成内存使用,从而解决内存容量不足的情况。

如果文件正常退出,则此文件自动删除。

如果并没有对文件进行修改,而只是读取文件,是不会产生swp文件的。

2.在使用vim时会创建临时缓存文件,关闭vim时缓存文件则会被删除,当vim异常退出后,因为未处理缓存文件,导致可以通过缓存文件恢复原始文件内容

以 index.php 为例:第一次产生的交换文件名为 .index.php.swp

再次意外退出后,将会产生名为 .index.php.swo 的交换文件

第三次产生的交换文件则为 .index.php.swn

3.vim -r 可以查看当前目录下所有的swp文件。

vim -r filename可以恢复文件,这样上次意外退出没有保存的修改,就会覆盖文件。

注意:.swp是隐藏文件,因此最前面有. ,即.index.php.swp,注意index前面的点。

用notepad++打开 找到flag

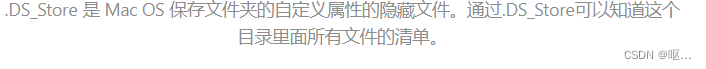

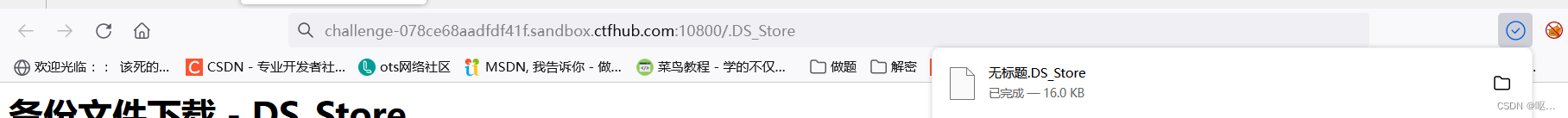

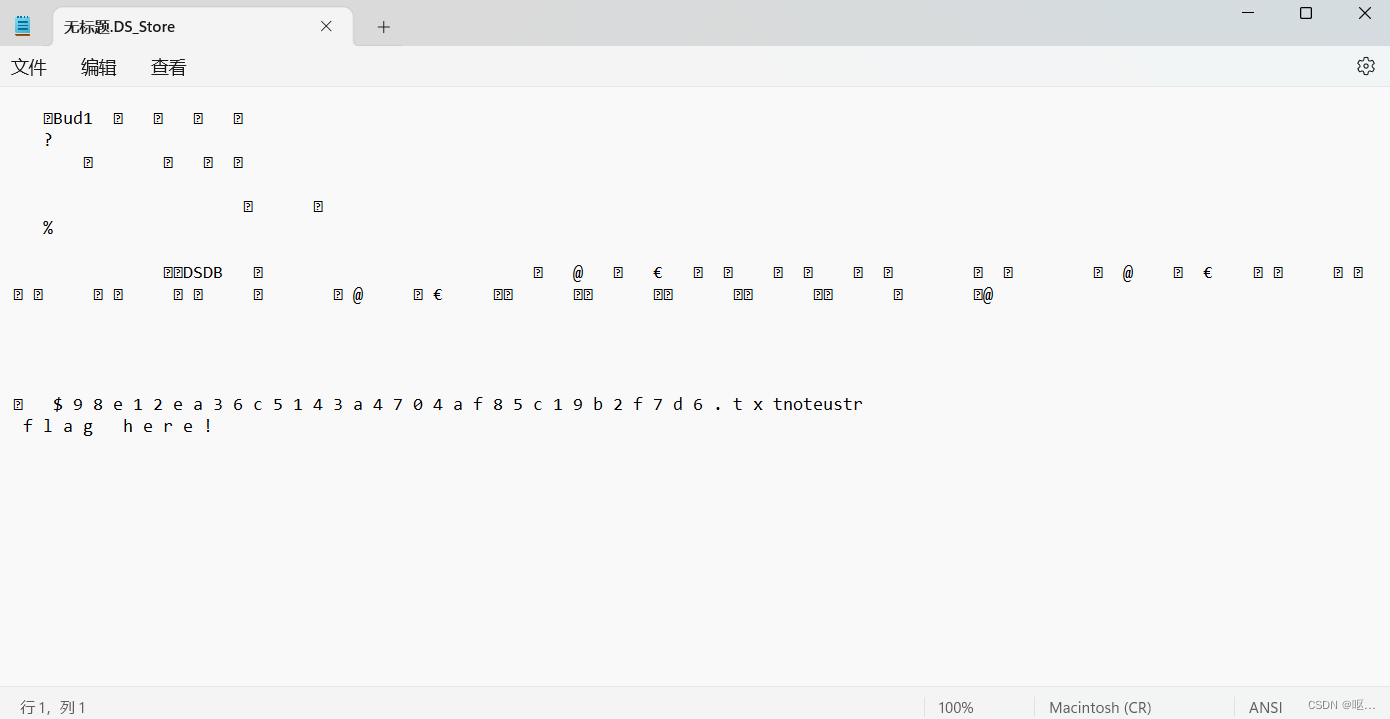

4. .DS_Store

这是题目提示

在网址后面加上.DS_Store

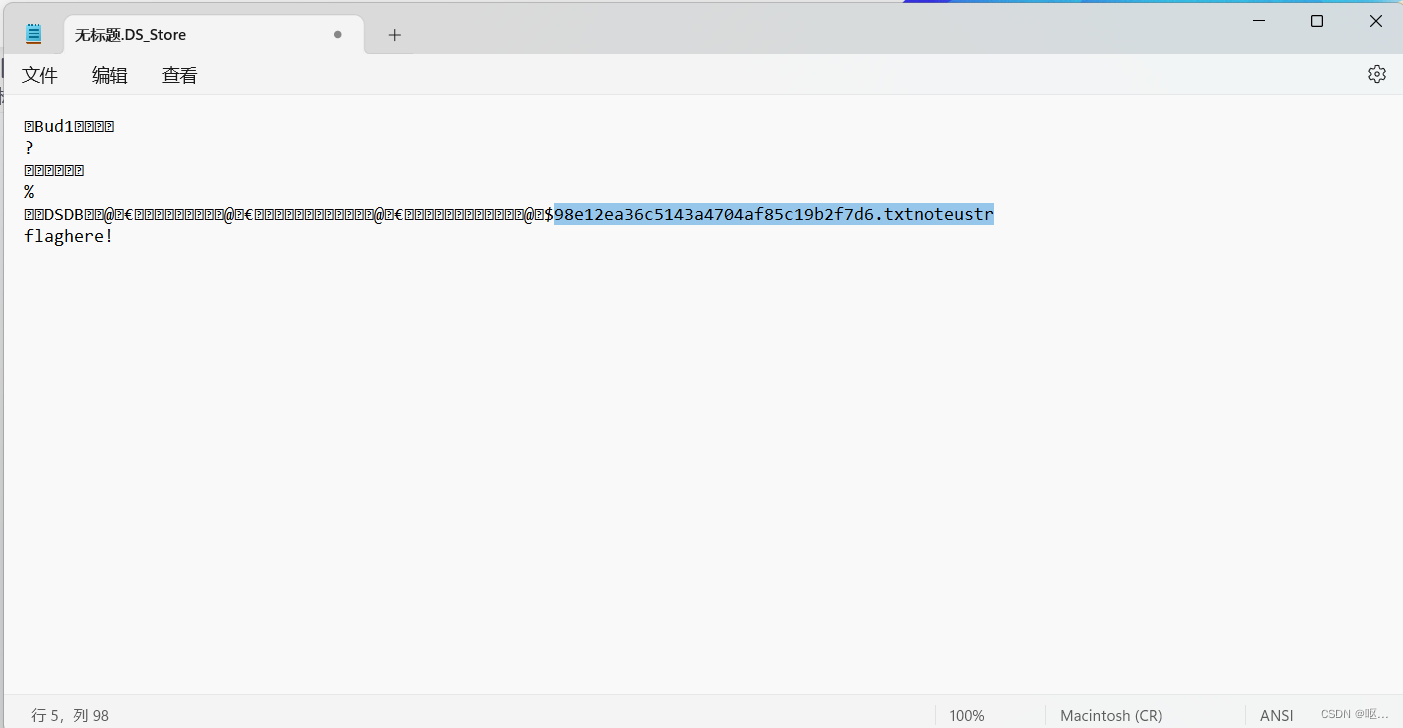

有东西 看看

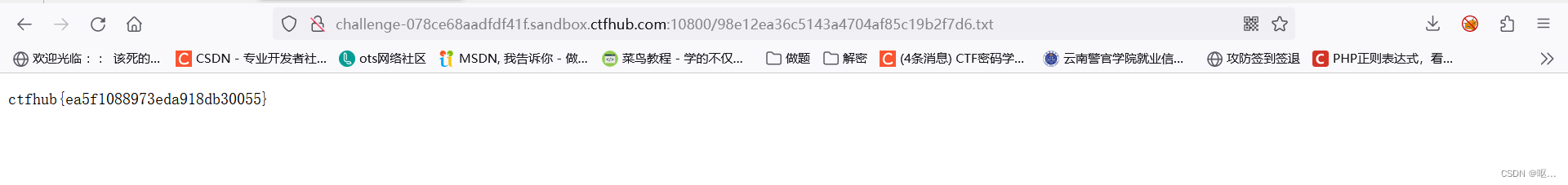

他说 flag在这 估计就是上边这个东西 把空格替换点 在用网页打开

得到flag

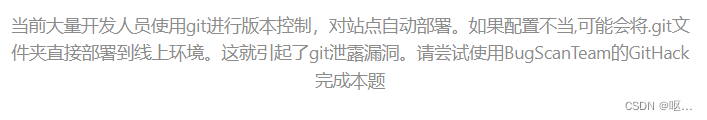

Git泄露

1.log

题目提示

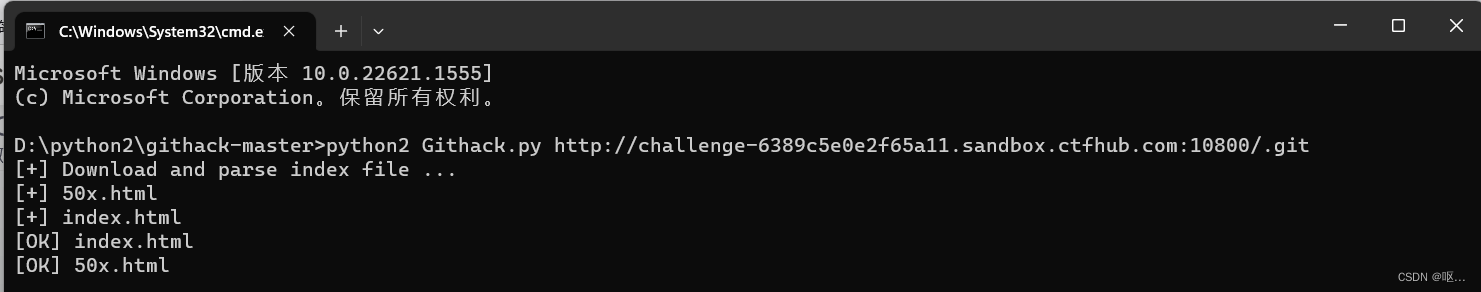

直接用Githack下载一下看可不可以

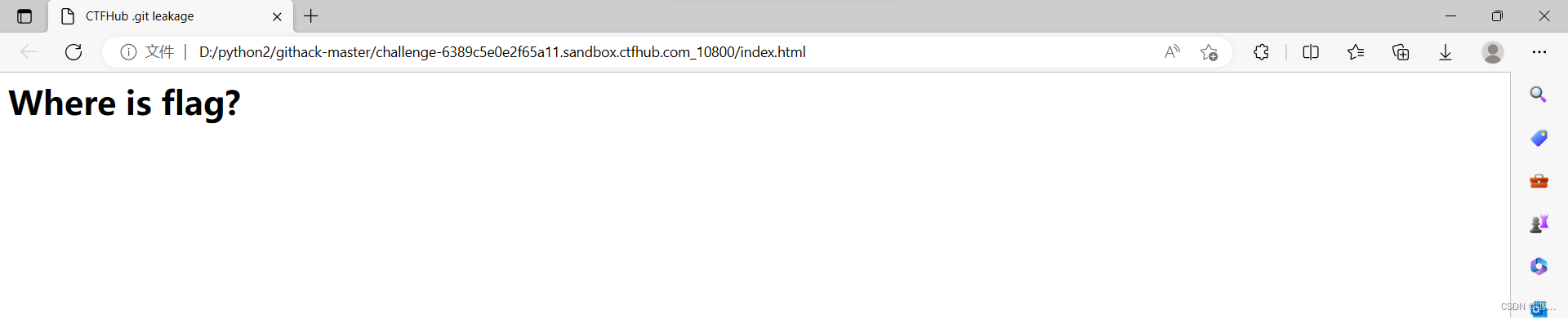

下载出来都是没用的网站

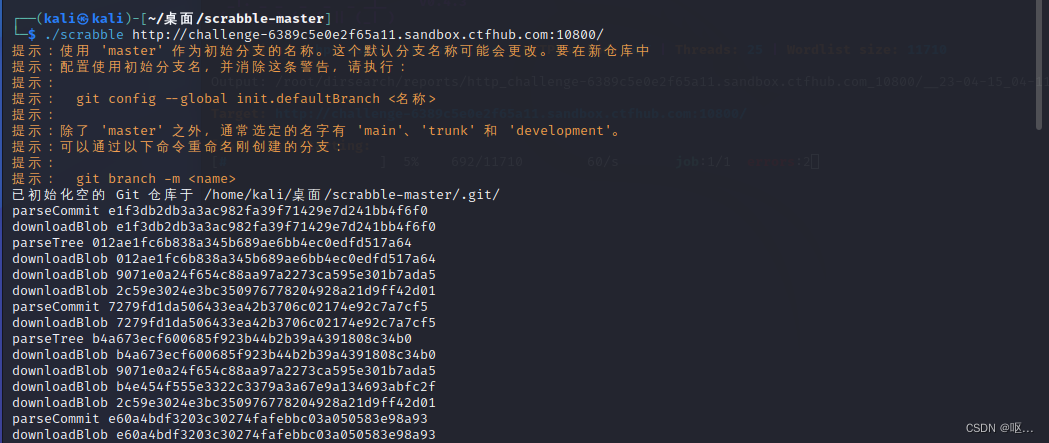

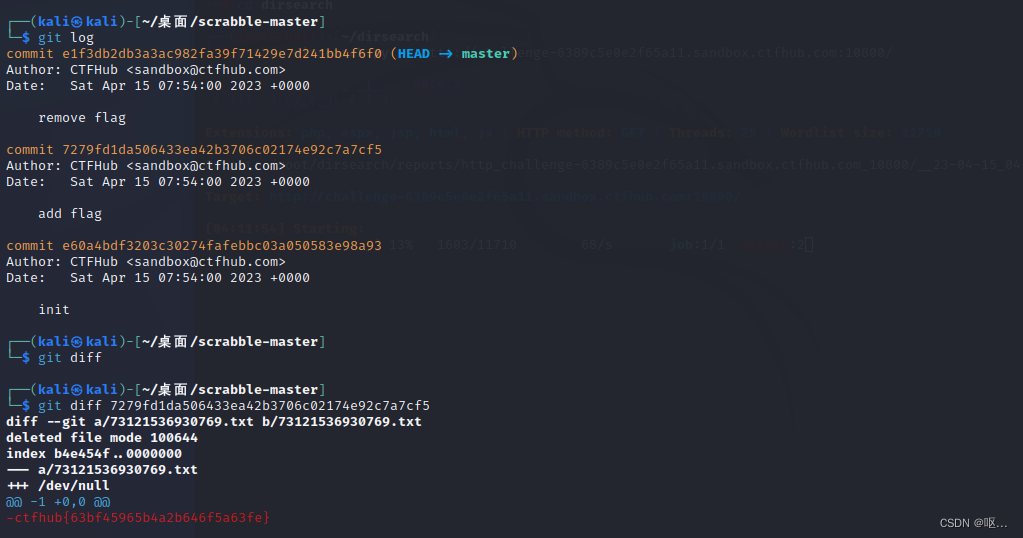

在kali里试试 因为这里边涉及到了git命令 所以用kali

先扫描找到git泄露

之后用scrabble克隆下来 再用git命令找到flag

2.Stash

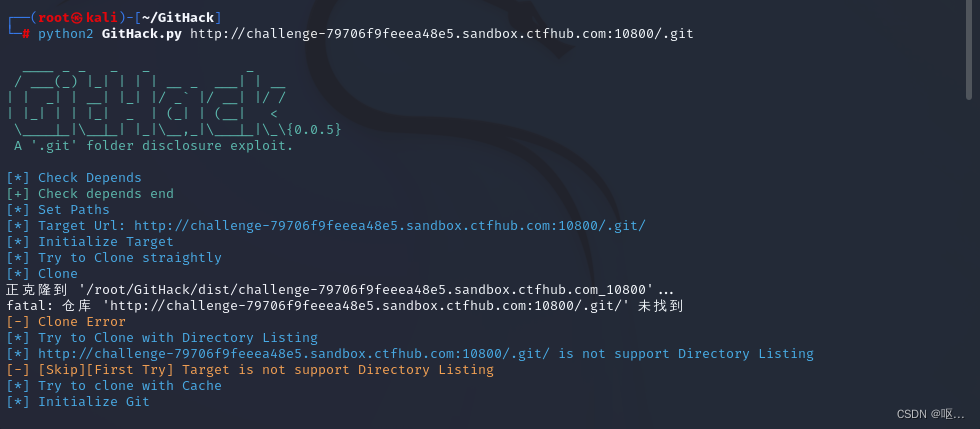

可以不用dirsearch扫描直接用githack 因为整个主题是git 所以肯定是git泄露

利用git stash list列出Git栈内的所有备份,可以利用这个列表来决定从哪个地方恢复

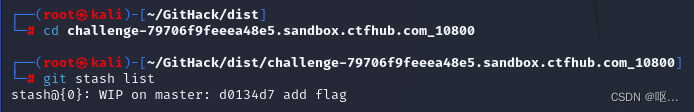

然后利用git stash pop从Git栈中读取最近一次保存的内容,恢复工作区的相关内容。由于可能存在多个Stash的内容,所以用栈来管理,pop会从最近的一个stash中读取内容并恢复。

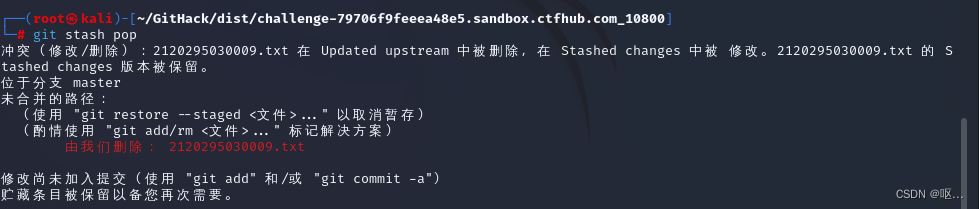

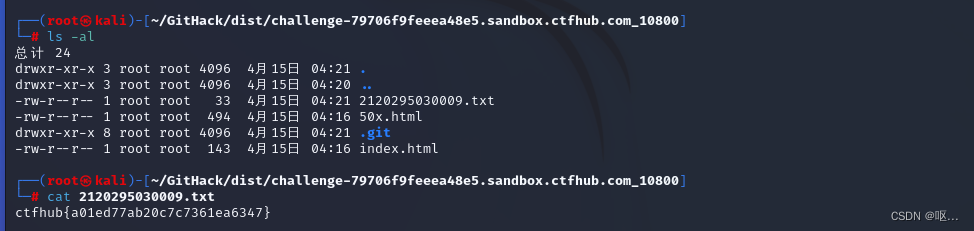

ls -al 查看 再用cat命令读取 得到flag

3.Index

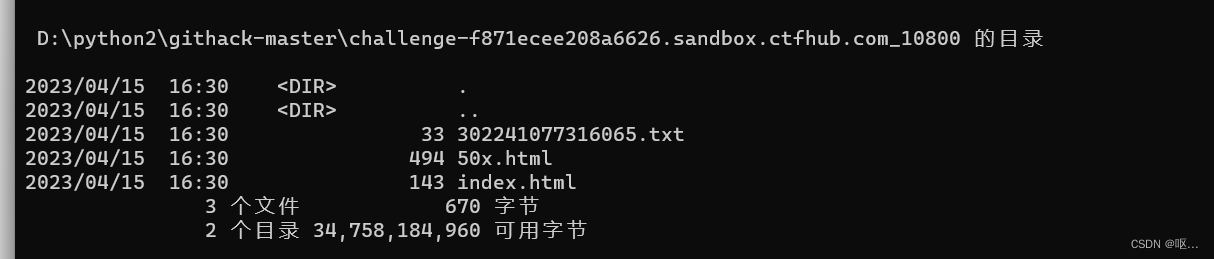

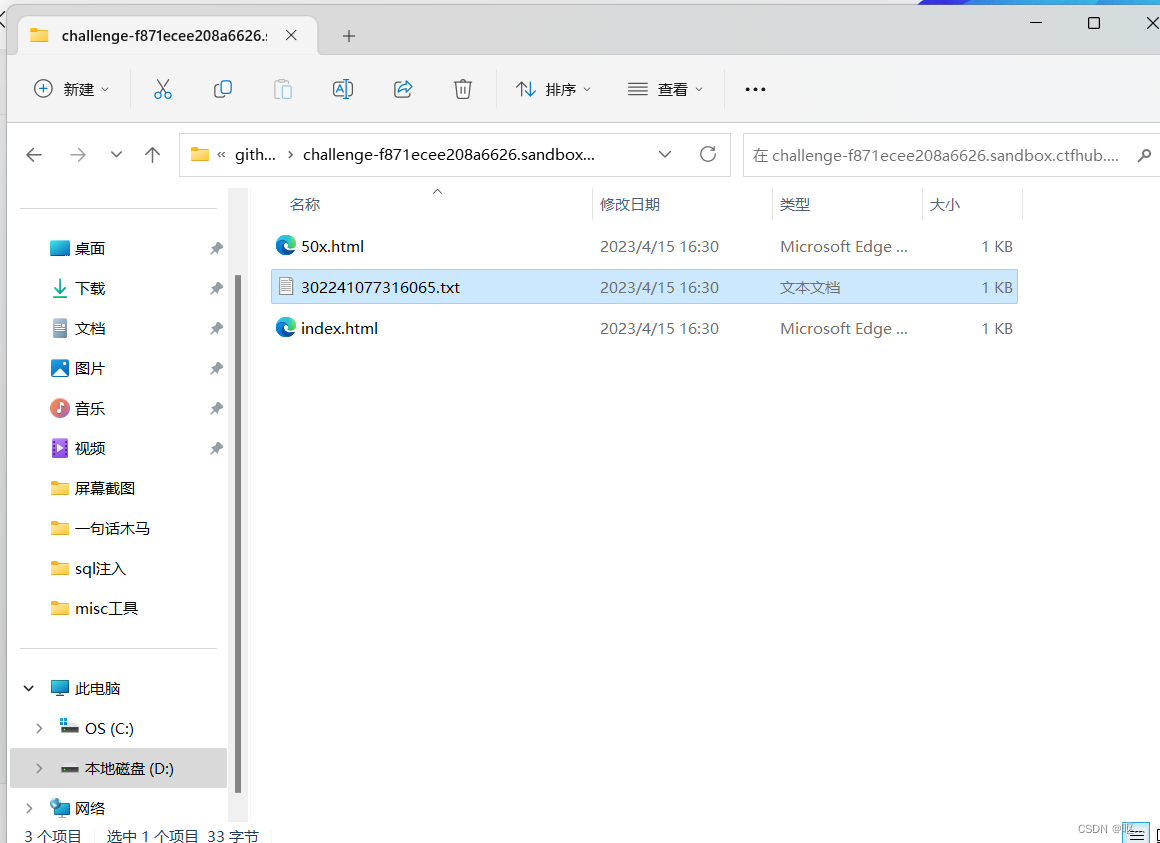

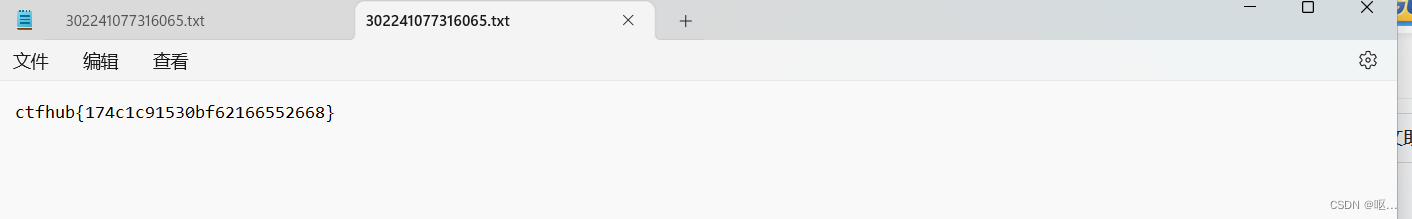

还是一样 用Githack下载

下载之后找到目录 点开txt文件 就找到了flag

2609

2609

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?