SS:STEALTH SIGNATURES隐身签名

SSw/o和SSw

SSw/o是没有密钥暴露的隐形签名

SSw是无线安全暴露的隐形签名,这个unbounded key-exposure说的是敌手计算能力无限的情况下,攻击方以一定概率破解加密机制。

隐身签名定义

1;隐 形 签 名 (SS)方 案 由六概率多项式时间(PPT)算 法(MKGen、 OPKGen、OSKGen、 Track、 Sign、 Vf)组 成 , 定 义 如 下 。

(mpk, msk, mtk)← MKGen(λ):主 密 钥 生 成 算 法 以 安 全 参 数 λ 为输入,输出主公钥mpk、 主 秘 钥 msk、 主 跟 踪 密 钥 mtk。

(opk, tki)← OPKGen(mpk):一 次 性 公 钥 生 成 算 法 以 主 公 钥 mpk为输入,输出一次性公钥opk和 跟 踪 信 息 tki。

osk/⊥ ←OSKGen(msk, opk, tki):一 次 性 密 钥 生 成 算 法 以 主 密 钥 msk、 一次性公钥opk和 跟 踪 信 息 tki作 为 输 入 , 输 出 一 个 一 次 性 密 钥osk或 一 个 特 殊 符 号 ⊥ 。

true/false← Track(mtk, opk, tki):跟 踪 算 法 以 主 跟 踪 密 钥 mtk、一次性公钥opk、 跟 踪 信 息 tki作 为 输 入 , 输 出 true或 false。

σ⊥ ← Sign(osk, m):签 名 算 法 以 一 次 性 秘 钥 osk, 和 一 个 消 息 M作为输入,输出一个签名σ或者一 个 特 殊 符 号 终止符⊥ 。

true/false←Vf(opk, m,σ ):验 证 算 法 将 一 次 性 公 钥 opk、 一 个 消息M和 一 个 签 名 作 为 输 入 , 输 出 true或 false。

正确性的概念形式化如下。

定义2(正 确 性 )。 一 个 SS方 案(MKGen, OPKGen, OSKGen,Track, Sign, Vf)被 认 为 是 正 确 的 , 如 果 对 于 所 有 的 ∈ N, 所 有(mpk, msk, mtk)← MKGen(OPKGen, mpk), 所 有 osk← OSKGen

(msk, opk, tki), 我 们 有 以 下 条 件 同 时 成 立 :

•we have Pr[Track(mtk, opk, tki) = true] = 1

•we have Pr[Vf(opk, m, Sign(osk, M))= true] = 1,请注意,有时我们不需要完美的正确性,而拥有正确概率1−negl(λ)就 足 够 了 。

定义7(模糊隐身签名)。模糊隐身签名(F-SS)方案是一种SS方案(MKGen,OPKGen,OSKGen,Track,Sign,Vf),附加接口(FTKGen,FTrack)定义如下。

(opk,tki,ftki)←OPKGen(mpk):重载OPKGen接口,输出模糊跟踪信息ftki。

ftk←FTKGen(mtk,ρ):模糊跟踪密钥生成算法以主跟踪密钥mtk和假阳性率ρ为输入,输出一个模糊跟踪密钥ftk。

true/false←FTrack(ftk,ftki):模糊跟踪算法以模糊跟踪键ftk作为输入,模糊跟踪信息ftki,输出true或false。

我们在下面定义了正确性的概念。我们从[6]中借用了模糊的概念,并将其应用于隐身签名设置。直观地说,模糊跟踪的正确性说明,对于不匹配的模糊跟踪密钥和一次性公钥,模糊跟踪算法以ρ的概率返回true。对于匹配正确的模糊跟踪密钥和一次性公钥,跟踪算法总是返回true。

定义8(模糊跟踪的正确性)。一个F-SS方案(MKGen,OPKGen,OSKGen,Track,Sign,Vf,FTKGen,FTrack)被认为是正

确的,如果原SS方案是正确的,并且对于所有的∈N,所有的ρ∈(0,1)使得log2ρ∈Z,所有(mpk,msk,mtk)←MKGen(),所有(opk,tki,ftki)←OPKGen(mpk),所有osk←OSKGen(msk,opk,tki),所有ftk←FTKGen(mtk,ρ),我们有以下同时成立的条件:

•Pr[FTrack(ftk,ftki)=true]=1

•对于任意ftki’∈SUPP(OPKGen(mpk)),有

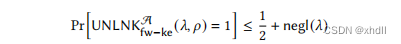

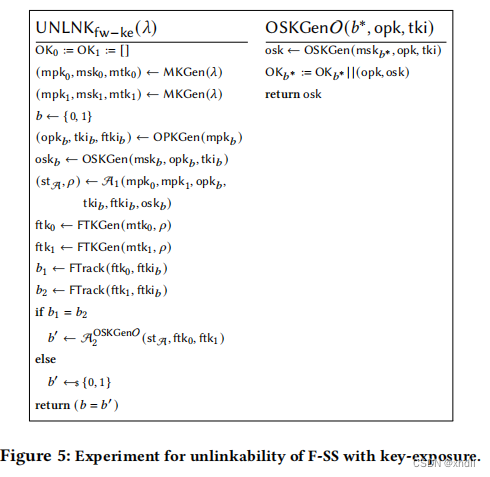

不可伪造性的概念与图3中相同,因为这个概念中的对手已经可以访问主跟踪密钥。模糊跟踪的不可链接性确保了它在计算上对攻击者来说是不可实现的,给定两个模糊跟踪密钥,它们在同时跟踪一次性公钥(opkB、ftkiB)时都返回真或假,从而将(opkB、ftkiB)与正确的跟踪密钥(ftk0或ftk1)关联起来。如果攻击者能够正确地猜出关联不可忽略地大于1/2,则被认为违反了这一概念。

定义9(带有密钥暴露和模糊跟踪的不可链接性)。F-SS(MKGen,OPKGen,OSKGen,Track,Sign,Vf,FTKGen,FTrack),

如果存在一个可忽略的函数negl,对于所有的∈N,所有的ρ∈(0,1)使得log2ρ∈Z,并且对于所有的PPT对手A,以下成立:

其中UNLNKfw−ke的定义见图5。

数字签名的传统安全要求为在自适应选择消息攻击下满足存在不可伪造性( existential unforgeability under adaptive chosen message a attacks,EUF- CMA ) EUF-CMA要求:已知公钥pk,概率多项式时间( probability polynomial-time, PPT)攻击者在获得它希望得到的有效数据签名后,能够为新数据M*计算出有效签名的概率是可忽略的.如果数字签名方案满足上述安全要求,那么有效的数字签名能让数据接收者相信其收到的数据没有被篡改,且数据的发送方就是相应公钥pk的拥有者。

SEUF-CMA

strong existential unforgeability under weak chosen message attacks.

弱选择消息攻击下的强存在不可伪造性。

digital signature DS 数字签名

2022年7月5日,NIST公布提前选中并将进行标准化的算法,其中包括用于非对称加密和KEMs的CRYSTALS-KYBER、用于数字签名的CRYSTALS-Dilithium、FALCON及SPHINCS+。其中,NIST推荐CRYSTALS-Kyber算法用于保护通过公共网络交换信息的通用加密,推荐其余三种算法用于身份认证。以上四种算法均在2024年之前支持NIST未来的加密标准。

此外,NIST推荐将BIKE、Classic McEliece、HQC、SIKE算法进入第四轮筛选进程。

(二)标准化算法情况

1.非对称加密和密钥封装机制(KEMs)

CRYSTALS-Kyber是基于格理论的PQC算法,其安全性基于假定的硬件模块的容错性学习 (MLWE) 问题。在保障安全性的同时兼具加密密钥相对较小、交换数据量小、运行速度快的特点。同时,Kyber的硬件、软件及混合设置、抗侧信道攻击等性能在同类型算法中位于前列,专利障碍问题较少,在未来具有较大的使用前景。

2.数字签名

Crystals-Dilithium是基于格理论的数字签名方案,其安全性依赖于MLWE和模块短整数的强度解决问题 (MSIS) 并遵循Fiat-Shamir与中止技术。该算法在密钥和签名大小方面具有强大而平衡的性能,并且密钥生成、签名和验证算法的效率在实际验证中表现良好。

Falcon是一种利用“散列和符号”范式的基于格的签名方案,其安全性依赖于短整数解(SIS)问题在NTRU格算法上的难度,以及随机预言机模型 (ROM) 和QROM 中的安全证明递减。该算法提供了最小的带宽,提供非常好的整体性能。

Sphincs+是一种基于散列的无状态签名方案,其安全性依赖于关于底层散列函数安全性的假设。该算法提供了可靠的安全保证,但会导致性能上的巨大成本。NIST 将该算法视为极其保守的选择,同时也是标准化算法中的唯一哈希算法,成为其余格密码受威胁背景下的备选方案。

39

39

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?