1.背景介绍

实时数据处理在现代大数据环境中具有重要意义。随着互联网的普及和人们对数据的需求不断增加,实时数据处理技术已经成为了企业和组织的核心技术之一。然而,随着数据处理技术的不断发展,数据流的安全与隐私也成为了一个重要的问题。在这篇文章中,我们将深入探讨实时数据处理的安全与隐私问题,并提供一些解决方案。

2.核心概念与联系

2.1 实时数据处理

实时数据处理是指在数据产生的同时对数据进行处理和分析,以便快速获取有价值的信息。实时数据处理技术广泛应用于各个领域,如金融、电商、物流、医疗等。实时数据处理的主要特点是高效、高速、实时性强。

2.2 数据流的安全与隐私

数据流的安全与隐私是指在实时数据处理过程中,确保数据的安全性和隐私性的过程。数据流的安全与隐私问题主要包括数据传输安全、数据存储安全、数据处理安全等方面。

3.核心算法原理和具体操作步骤以及数学模型公式详细讲解

3.1 数据加密

数据加密是保护数据流安全的关键技术。数据加密通过将数据编码为不可读的形式,以防止未经授权的访问和篡改。常见的数据加密算法有对称加密(如AES)和非对称加密(如RSA)。

3.1.1 对称加密

对称加密是指使用相同的密钥对数据进行加密和解密的加密方式。AES是目前最常用的对称加密算法,其工作原理如下:

- 将明文数据分为多个块,每个块大小为128位。

- 使用密钥对每个数据块进行加密,得到密文。

- 在数据传输过程中,使用相同的密钥对密文进行解密,得到明文。

AES的数学模型公式为: E K ( P ) = C E _K(P) = C EK(P)=C D K ( C ) = P D_ K(C) = P DK(C)=P 其中, E K ( P ) E _K(P) EK(P)表示使用密钥 K K K对明文 P P P进行加密的密文, D K ( C ) D_ K(C) DK(C)表示使用密钥 K K K对密文 C C C进行解密的明文。

3.1.2 非对称加密

非对称加密是指使用不同的密钥对数据进行加密和解密的加密方式。RSA是目前最常用的非对称加密算法,其工作原理如下:

- 生成两个大小不等的随机整数 p p p和 q q q,然后计算 n = p × q n=p\times q n=p×q。

- 计算 p h i ( n ) = ( p − 1 ) × ( q − 1 ) phi(n)=(p-1)\times(q-1) phi(n)=(p−1)×(q−1)。

- 选择一个大素数 e e e,使得$1

- 计算 d = e − 1 m o d p h i ( n ) d=e^{-1}\bmod phi(n) d=e−1modphi(n)。

- 使用 e e e和 n n n进行加密,使用 d d d和 n n n进行解密。

RSA的数学模型公式为:

C

=

M

e

m

o

d

n

C = M^e \bmod n

C=Memodn

M

=

C

d

m

o

d

n

M = C^d \bmod n

M=Cdmodn

其中,

C

C

C表示密文,

M

M

M表示明文,

e

e

e和

d

d

d分别是加密和解密的密钥,

n

n

n是密钥对的长度。

3.2 数据完整性保护

数据完整性保护是指确保数据在传输和存储过程中不被篡改的技术。常见的数据完整性保护方法有消息摘要(如SHA-256)和数字签名(如RSA数字签名)。

3.2.1 消息摘要

消息摘要是对数据进行散列处理后得到的固定长度的字符串,用于验证数据的完整性。SHA-256是目前最常用的消息摘要算法,其工作原理如下:

- 对数据进行分块处理,每个块大小为1024位。

- 使用哈希函数对每个数据块进行处理,得到哈希值。

- 将多个哈希值连接在一起,并使用哈希函数对连接后的哈希值进行处理,得到消息摘要。

3.2.2 数字签名

数字签名是一种用于验证数据完整性和身份的技术。数字签名通过使用私钥对数据进行签名,然后使用公钥对签名进行验证。RSA数字签名是目前最常用的数字签名算法,其工作原理如下:

- 使用私钥对数据进行签名。

- 使用公钥对签名进行验证。

4.具体代码实例和详细解释说明

4.1 AES加密解密示例

bytes from Crypto.Util.Padding import pad, unpad

## 生成密钥

key = get _random_ bytes(16)

## 生成数据

data = b"Hello, World!"

## 加密

cipher = AES.new(key, AES.MODE _CBC) iv = get_ random _bytes(AES.block_ size)

ciphertext = cipher.encrypt(pad(data, AES.block_size))

## 解密

cipher = AES.new(key, AES.MODE _CBC, iv) plaintext =

unpad(cipher.decrypt(ciphertext), AES.block_ size)

print(plaintext) ```

### 4.2 RSA加密解密示例

```python from Crypto.PublicKey import RSA from Crypto.Cipher import

PKCS1_OAEP

## 生成密钥对

key = RSA.generate(2048) private _key = key.export_ key() public _key =

key.publickey().export_ key()

## 生成数据

data = b"Hello, World!"

## 加密

cipher = PKCS1 _OAEP.new(public_ key) ciphertext = cipher.encrypt(data)

## 解密

cipher = PKCS1 _OAEP.new(private_ key) plaintext = cipher.decrypt(ciphertext)

print(plaintext) ```

### 4.3 SHA-256消息摘要示例

```python import hashlib

## 生成数据

data = b"Hello, World!"

## 计算消息摘要

hash _object = hashlib.sha256(data) hash_ digest = hash_object.hexdigest()

print(hash_digest) ```

## 5.未来发展趋势与挑战

未来,随着人工智能、大数据和云计算技术的发展,实时数据处理技术将更加复杂和高效。同时,数据流的安全与隐私也将成为越来越重要的问题。未来的挑战包括:

1. 如何在大规模分布式环境中实现数据流的安全与隐私保护。

2. 如何在实时数据处理过程中实现数据的完整性保护。

3. 如何在实时数据处理系统中实现高效的加密解密操作。

## 6.附录常见问题与解答

Q:数据加密和数据完整性保护有什么区别?

A:数据加密是指对数据进行加密处理,以保护数据的安全性。数据完整性保护是指确保数据在传输和存储过程中不被篡改的技术。数据加密主要解决了数据的安全问题,而数据完整性保护主要解决了数据的可靠性问题。

Q:RSA和AES有什么区别?

A:RSA是一种非对称加密算法,使用不同的密钥进行加密和解密。AES是一种对称加密算法,使用相同的密钥进行加密和解密。RSA适用于密钥交换和数字签名,AES适用于大量数据的加密和解密。

Q:消息摘要和数字签名有什么区别?

A:消息摘要是对数据进行散列处理后得到的固定长度的字符串,用于验证数据的完整性。数字签名是一种用于验证数据完整性和身份的技术。消息摘要主要解决了数据的完整性问题,而数字签名主要解决了数据的身份和完整性问题。

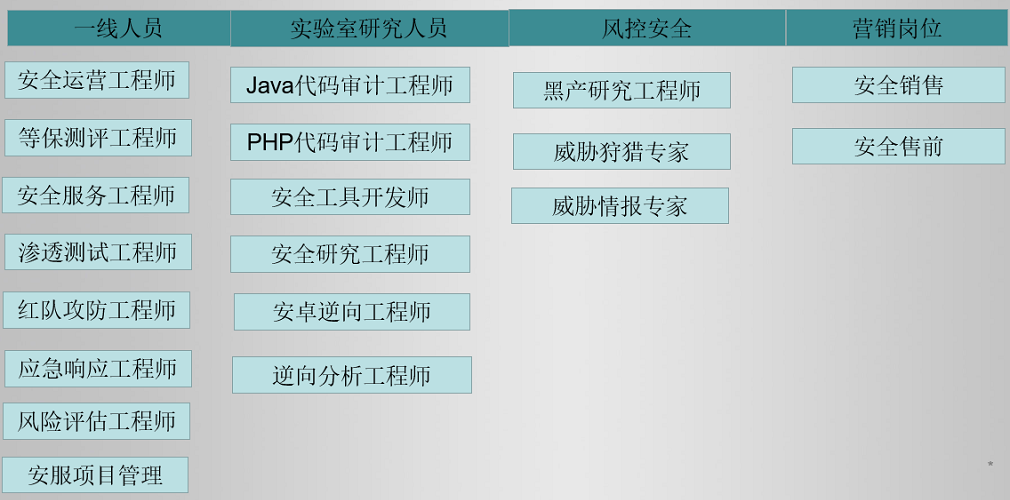

**学习网络安全技术的方法无非三种:**

第一种是报网络安全专业,现在叫网络空间安全专业,主要专业课程:程序设计、计算机组成原理原理、数据结构、操作系统原理、数据库系统、 计算机网络、人工智能、自然语言处理、社会计算、网络安全法律法规、网络安全、内容安全、数字取证、机器学习,多媒体技术,信息检索、舆情分析等。

第二种是自学,就是在网上找资源、找教程,或者是想办法认识一-些大佬,抱紧大腿,不过这种方法很耗时间,而且学习没有规划,可能很长一段时间感觉自己没有进步,容易劝退。

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里**👉**[网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!](https://mp.weixin.qq.com/s/BWb9OzaB-gVGVpkm161PMw)

第三种就是去找培训。

接下来,我会教你零基础入门快速入门上手网络安全。

网络安全入门到底是先学编程还是先学计算机基础?这是一个争议比较大的问题,有的人会建议先学编程,而有的人会建议先学计算机基础,其实这都是要学的。而且这些对学习网络安全来说非常重要。但是对于完全零基础的人来说又或者急于转行的人来说,学习编程或者计算机基础对他们来说都有一定的难度,并且花费时间太长。

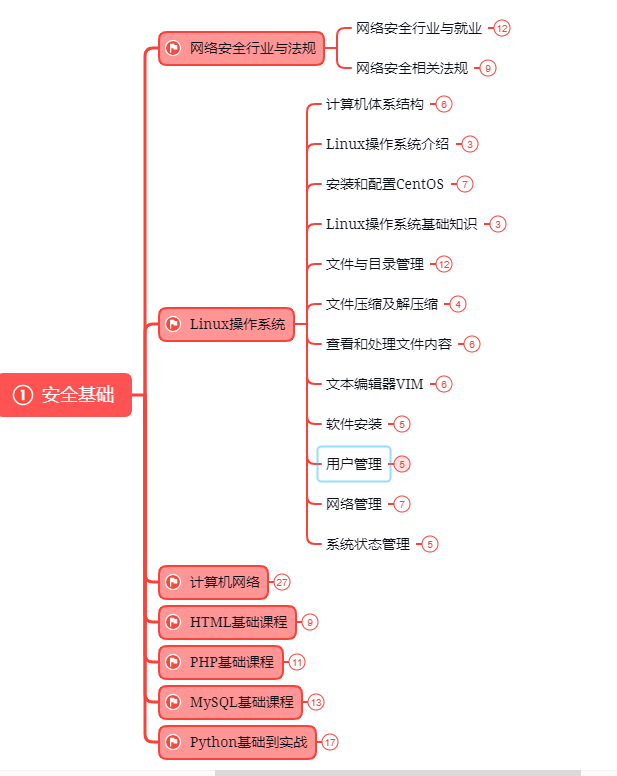

### 第一阶段:基础准备 4周~6周

这个阶段是所有准备进入安全行业必学的部分,俗话说:基础不劳,地动山摇

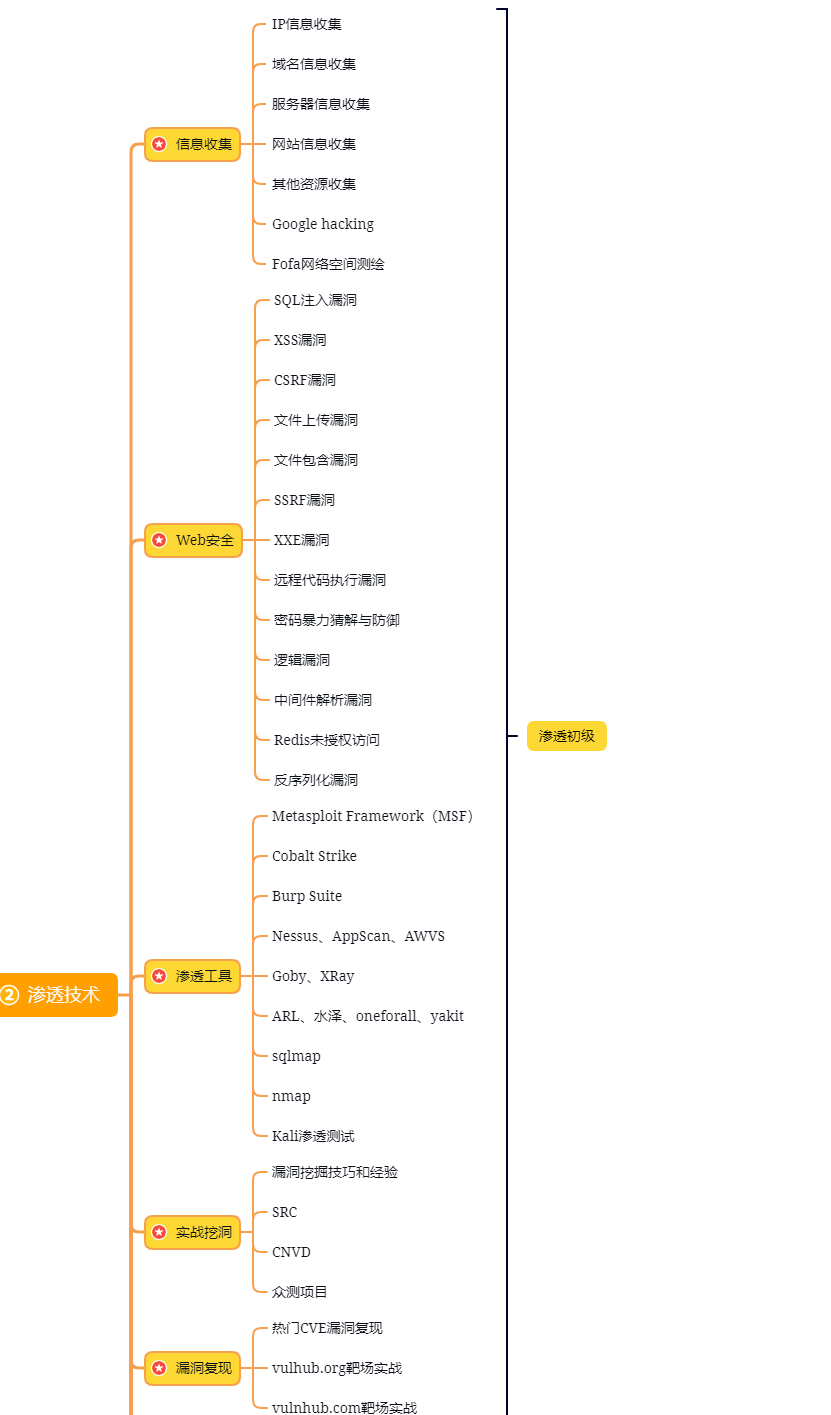

### 第二阶段:web渗透

**学习基础 时间:1周 ~ 2周:**

① 了解基本概念:(SQL注入、XSS、上传、CSRF、一句话木马、等)为之后的WEB渗透测试打下基础。

② 查看一些论坛的一些Web渗透,学一学案例的思路,每一个站点都不一样,所以思路是主要的。

③ 学会提问的艺术,如果遇到不懂得要善于提问。

**配置渗透环境 时间:3周 ~ 4周:**

① 了解渗透测试常用的工具,例如(AWVS、SQLMAP、NMAP、BURP、中国菜刀等)。

② 下载这些工具无后门版本并且安装到计算机上。

③ 了解这些工具的使用场景,懂得基本的使用,推荐在Google上查找。

### **渗透实战操作 时间:约6周:**

① 在网上搜索渗透实战案例,深入了解SQL注入、文件上传、解析漏洞等在实战中的使用。

② 自己搭建漏洞环境测试,推荐DWVA,SQLi-labs,Upload-labs,bWAPP。

③ 懂得渗透测试的阶段,每一个阶段需要做那些动作:例如PTES渗透测试执行标准。

④ 深入研究手工SQL注入,寻找绕过waf的方法,制作自己的脚本。

⑤ 研究文件上传的原理,如何进行截断、双重后缀欺骗(IIS、PHP)、解析漏洞利用(IIS、Nignix、Apache)等,参照:上传攻击框架。

⑥ 了解XSS形成原理和种类,在DWVA中进行实践,使用一个含有XSS漏洞的cms,安装安全狗等进行测试。

⑦ 了解一句话木马,并尝试编写过狗一句话。

⑧ 研究在Windows和Linux下的提升权限,Google关键词:提权

以上就是入门阶段

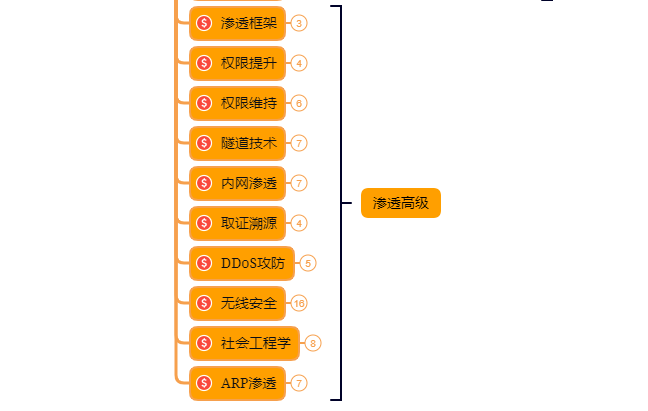

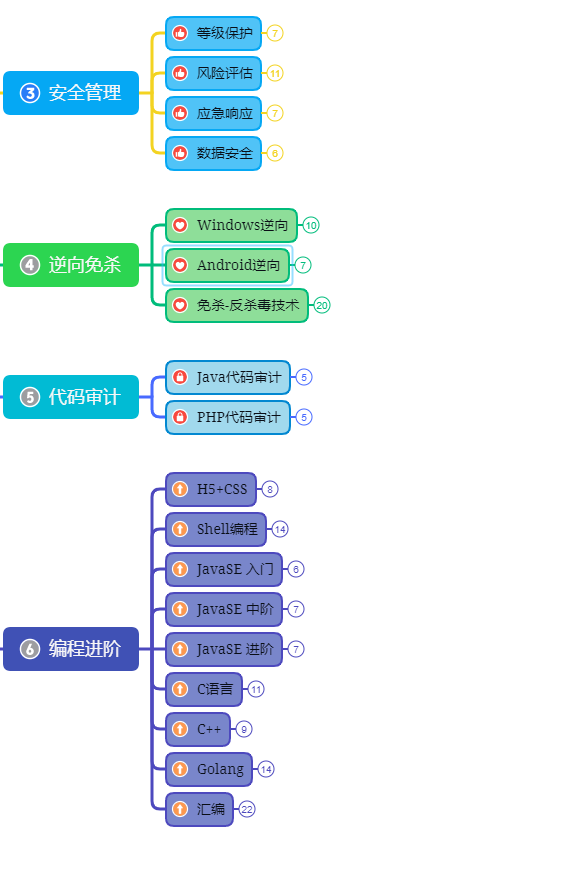

### 第三阶段:进阶

已经入门并且找到工作之后又该怎么进阶?详情看下图

给新手小白的入门建议:

新手入门学习最好还是从视频入手进行学习,视频的浅显易懂相比起晦涩的文字而言更容易吸收,这里我给大家准备了一套网络安全从入门到精通的视频学习资料包免费领取哦!

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里**👉**[网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!](https://mp.weixin.qq.com/s/BWb9OzaB-gVGVpkm161PMw)

<img src="https://hnxx.oss-cn-shanghai.aliyuncs.com/official/1704422730502.jpg?t=0.4356032330026762" />

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?