1.黑客攻击SQL Server时,首先采用的方法是执行master扩展存储过程xp_cmdshell命令来破坏数据库,为了数据库安全起见,最好禁止使用xp_cmdShell

可以将xp_cmdshell消除:

代码如下 复制代码

Use Master

Exec sp_dropextendedproc N'xp_cmdshell'

Go

如果需要的话,可以把xp_cmdshell恢复回来:

代码如下 复制代码

Use Master

Exec sp_addextendedproc N'xp_cmdshell', N'xplog70.dll'

Go

2.表名sysobjects,syscolumns。SQL盲注就是利用这两个系统表来进行遍历的。

比如你Web应用程序访问数据库的帐号为tnt001,要禁止掉的对于系统表sysobjects,syscolumns的访问权限的方法如下:

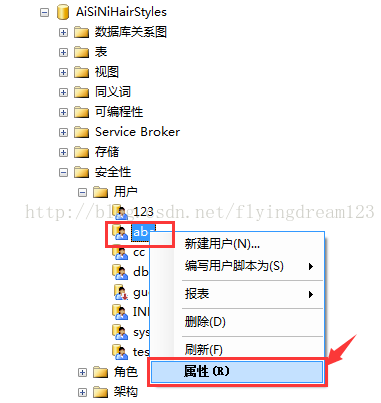

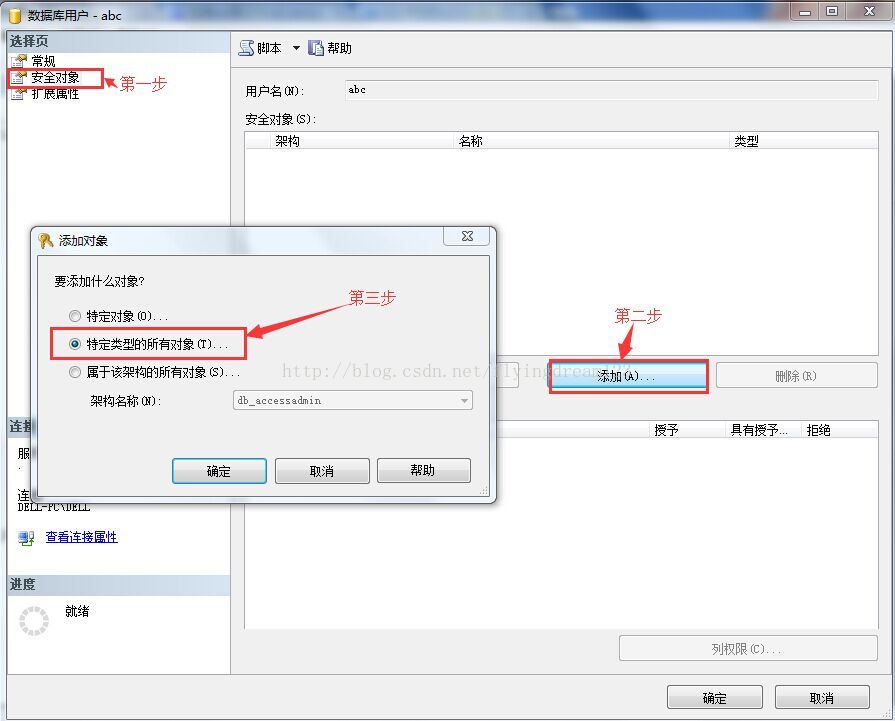

Step 1: 选择某一个具体的数据库,点击节点“安全性“->”用户“,然后选择你需要的账号比如abc,右键选择属性

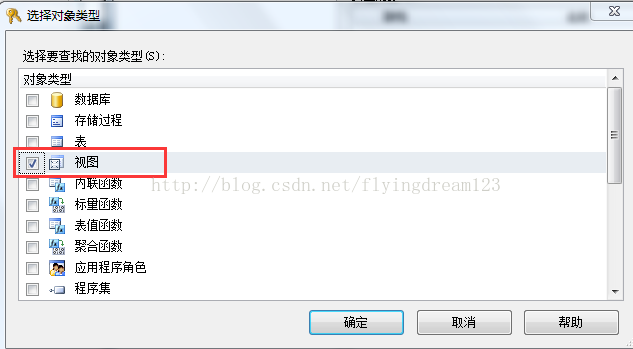

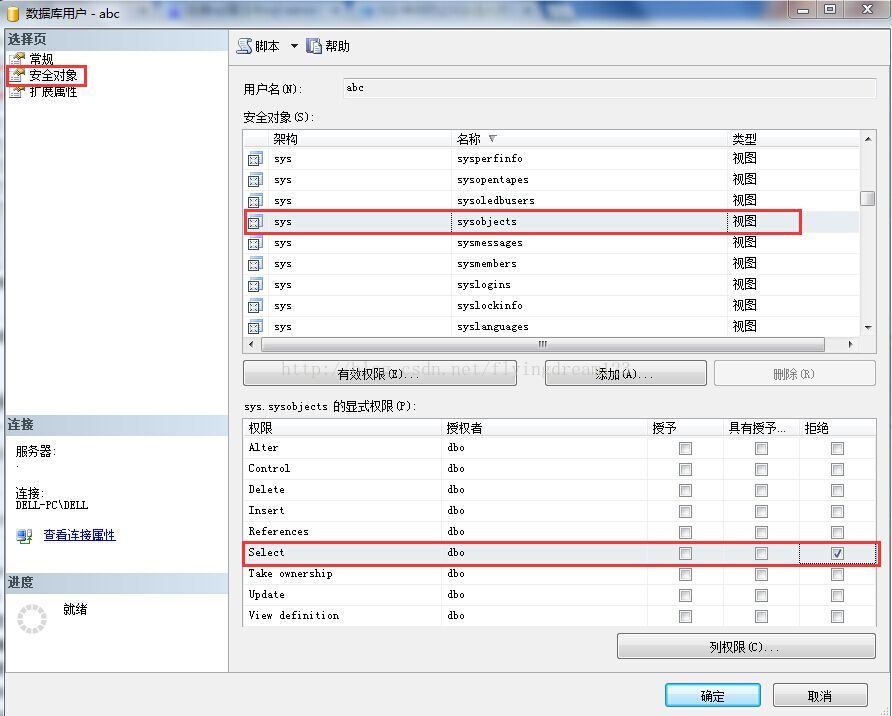

选择“视图“,并选择其中的sysobjects,syscolumns,选定的两个视图的“Select”权限选定为拒绝

同时还可以此数据库下“public"角色的对sysobjects,syscolumns的访问权限设置为拒绝,方法基本和上面相同

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?