CAN是一种已有30多年历史的协议,在汽车行业中广泛使用。这是因为其高可靠性和低成本。是一种几乎完美设计的协议,用于以短实时延迟和原子方式(即,所有接收器都看到数据,或没有接收器看到数据)传输传感器和执行器命令。但CAN的设计并没有考虑到安全性。

连接到CAN的设备如果受到故意攻击,可能导致损坏或伤害(例如,气囊在使用寿命结束时使用CAN发送的诊断命令引爆)。因此,保护CAN总线至关重要。

CAN安全有几个方面:

• How is the CAN bus accessed by a malefactor? 方式?

• What can they do with access? 做什么?

• What are the strategies for mitigating these threats? 后果?

本文概述了如何访问CAN总线,并简要概述了CAN攻击类型和典型防御措施

Access to the CAN bus

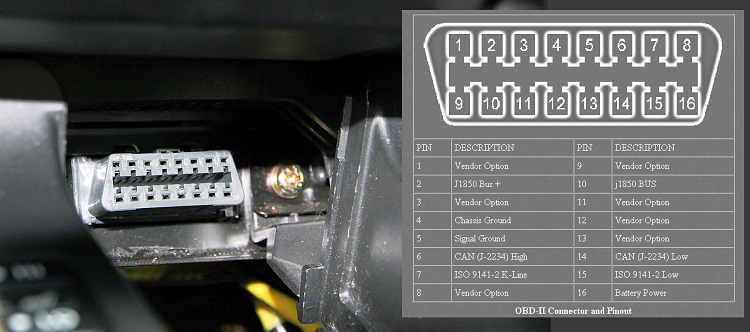

- 通过 ODB-II 连接口

插入该连接器的通常是一个“加密狗”,它包含一个CAN收发器,一个CAN控制器,以及一个通信接口,用于与其他东西通信(通常是蓝牙,用于与附近的笔记本电脑或电话通信)。

一种用于访问 OBD 端口的流行插件加密狗是 ELM327 OBD-II 适配器。ELM327 是 ELM Electronics 名副其实的 OBD 转换器系列之一,包含一个预编程的 PIC18F2480 微控制器,该微控制器使用实现测试协议的专有代码进行定制。这些设备允许用户在插入汽车的 OBD-II 端口时从 OBD-II 系统获取信息,并且可以通过蓝牙或 Wi-Fi 提供该信息。使用这个加密狗作为中间人,抽象低级协议,您可以将您的智能手机或平板电脑(在兼容应用程序的帮助下)变成一个非常方便的扫描仪,显示您车辆的详细信息。

通过加密狗访问CAN总线可能存在非恶意原因。例如,保险公司越来越多地使用这些服务为司机提供服务。但连接到外部设备的加密狗为CAN总线创造了更多的途径:连接到加密狗的笔记本电脑或手机上的恶意软件,可以通过加密狗的固件漏洞,完成对CAN总线的入侵。

- 通过线束

通过了解CAN总线的布线位置,将入侵设施接入到总线中去。也可能是犯罪分子试图通过在车身面板上开一个洞来直接接触线路。

- 通过车载娱乐系统

大多数车辆信息娱乐系统是由桌面操作系统(如Linux)上的大型软件栈构建的。软件的巨大复杂性导致了大量可能危及设备的漏洞。这些攻击从本地攻击(其中带有目标病毒的USB可以通过插入来劫持信息娱乐系统)到附近攻击(例如利用WiFi,蓝牙中的漏洞)的远程攻击(例如,精心操纵网页中的字体,以利用车内浏览器中的漏洞漏洞漏洞)。

Types of CAN attack

当获得对CAN总线的访问时,有三种广泛的攻击类型:

- 鉴别攻击。在这些情况下,接收器可以看到带有操纵数据的CAN帧,像来自合法节点,但旨在触发动作(例如打开门锁)

- 协议攻击。在这种情况下,发送至收发器的CAN TX引脚上的信号不是来自CAN控制器,而是发送精心定时信号以攻击CAN协议本身的软件拒绝服务攻击。数据操纵可定义为将未经授权的can帧插入网络。因为CAN协议没有授权机制,恶意节点可以连接网络并插入数据。帧伪造、帧注入和重放攻击是数据操纵的一个例子。

- 拒绝服务攻击。这些攻击可以是简单的泛洪攻击,向总线加载其他合法流量(导致低优先级帧延迟或丢失),也可以是破坏can协议。

鉴别攻击可能是最严重的:这些攻击可能导致执行器在现实中动作。但拒绝服务攻击也有现实世界的后果:阻止合法交通可以阻止重要功能的执行,如果基本车辆控制被禁用,这一情况尤其严重。

Attack mitigation techniques

有几种技术可以缓解攻击。

- 入侵检测。这是一种检查CAN总线是否有异常行为的技术。如果没有硬件支持,它通常无法防止攻击,但即使如此,它在信息收集和事后取证中也有用途。

- 安全网关。这是一种使用具有两个(或更多)CAN总线接口的设备的硬件方法。网关仅复制可信总线(通常是车辆控制网络)和包含可能受损设备的不可信总线之间的合法流量。

- 加密。这通常是一种软件技术(有时有硬件辅助),其中ECU使用加密方法保护其CAN总线流量。只有拥有密钥的接收者才能解密消息并验证其合法性。在实际使用加密保护CAN时,存在几个问题。

- CAN安全硬件。这些方法使用包括在PCB上的硬件设备,该硬件设备监控进出CAN总线的CAN信号,并提供不同级别的保护。

本文探讨了CAN协议在汽车行业的广泛应用,以及其面临的恶意访问风险。攻击类型包括鉴别、协议和拒绝服务,防范手段涉及入侵检测、安全网关和加密技术。介绍如何通过OBD-II接口、线束和娱乐系统接入CAN,以及相应的安全挑战和解决方案。

本文探讨了CAN协议在汽车行业的广泛应用,以及其面临的恶意访问风险。攻击类型包括鉴别、协议和拒绝服务,防范手段涉及入侵检测、安全网关和加密技术。介绍如何通过OBD-II接口、线束和娱乐系统接入CAN,以及相应的安全挑战和解决方案。

1451

1451

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?