目录

IPSec工作流程中的专业术语

|

术语

|

备注

|

| Negotiate |

协商,两个节点要开始安全发送数据之前,必须完成的事情

|

|

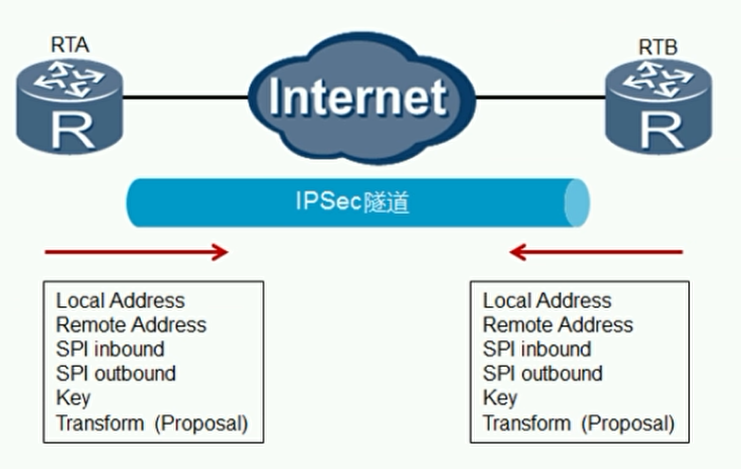

SA

Security Association

安全联盟

|

协商的结果,类似合约书

|

|

SPI

Security Parameter Index

安全参数索引

|

SA内包含,用于区分多个SA

|

|

IKE

Internet Key Exchange

因特网密钥交换

|

SA协商的方法和标准

|

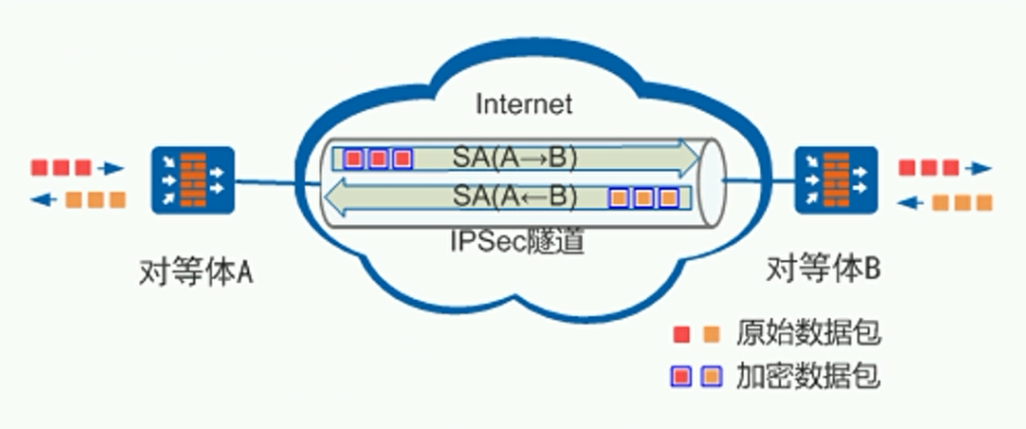

安全联盟SA

-

安全联盟定义了IPSec对等体间将使用的数据封装模式、认证和加密算法、密钥等参数

-

安全联盟是单向的,两个对等体之间的双向通信,至少需要两个SA

安全联盟建立方式:

手工方式和

IKE自动协商方式。

二者的主要区别为:

-

密钥生成方式不同

-

手工方式下,建立SA所需的全部参数,包括加密、验证密钥,都需要用户手工配置,也只能手工刷新,在中大型网络中,这种方式的密钥管理成本很高

-

IKE方式下,建立SA需要的加密、验证密钥是通过DH算法生成的,可以动态刷新,因而密钥管理成本低,且安全性较高

-

-

生存周期不足

-

手工方式建立的SA,一经建立永久存在

-

IKE方式建立的SA,其生存周期由双方配置 的生存周期参数控制

-

-

因此,手工方式适用于对等体设备数量较少时,或是在小型网络中。对于中大型网络,推荐使用IKE自动协商建立SA

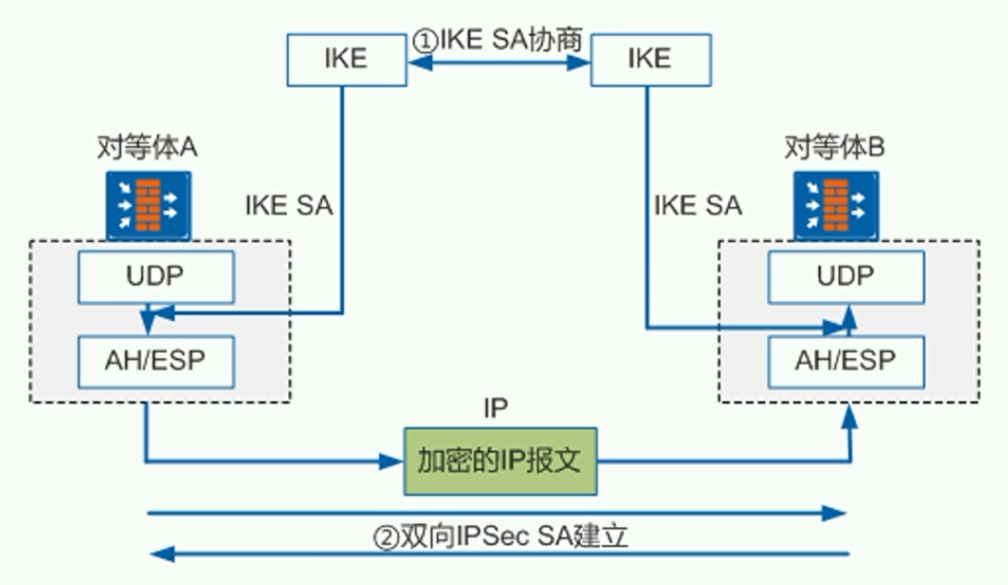

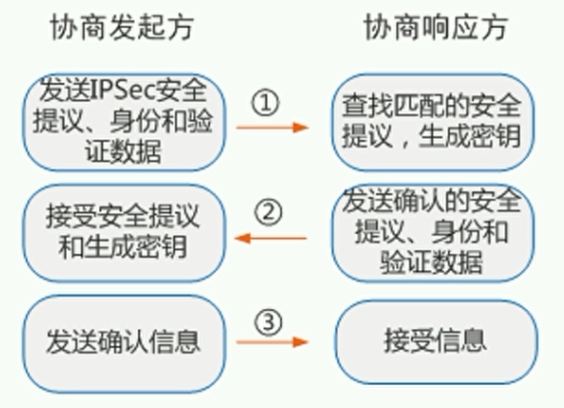

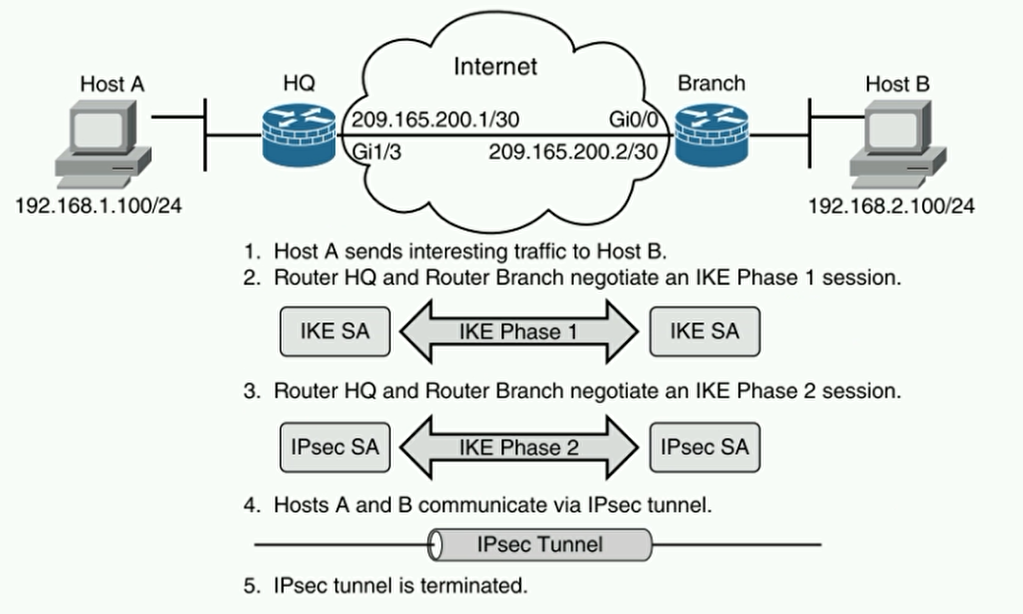

IKE协商阶段

|

阶段

|

备注

|

|

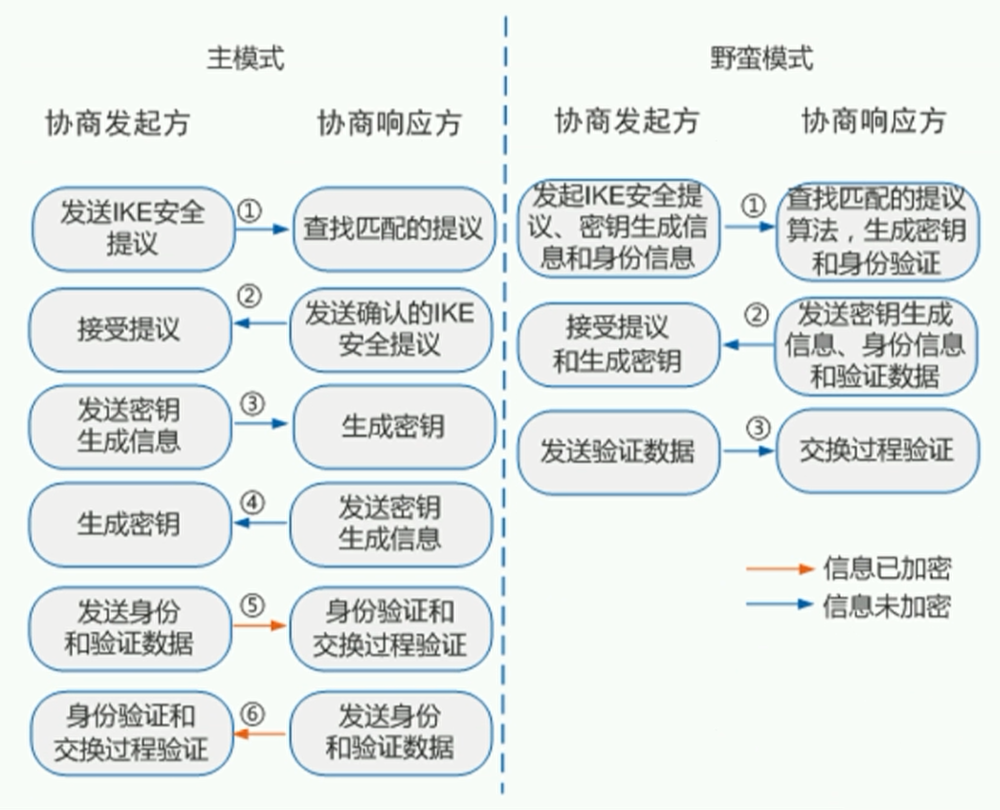

阶段一

Phase 1

|

在网络上建立一个

IKE SA,为阶段二协商提供保护

分

主模式(Main Mode)和

野蛮模式(Aggressive Mode)

|

|

阶段二

Phase 2

|

在阶段一建立的IKE SA的保护下完成

IPSec SA的协商

快速模式(Quick Mode)

|

主模式和野蛮模式的区别

IPSec SA 建立模式

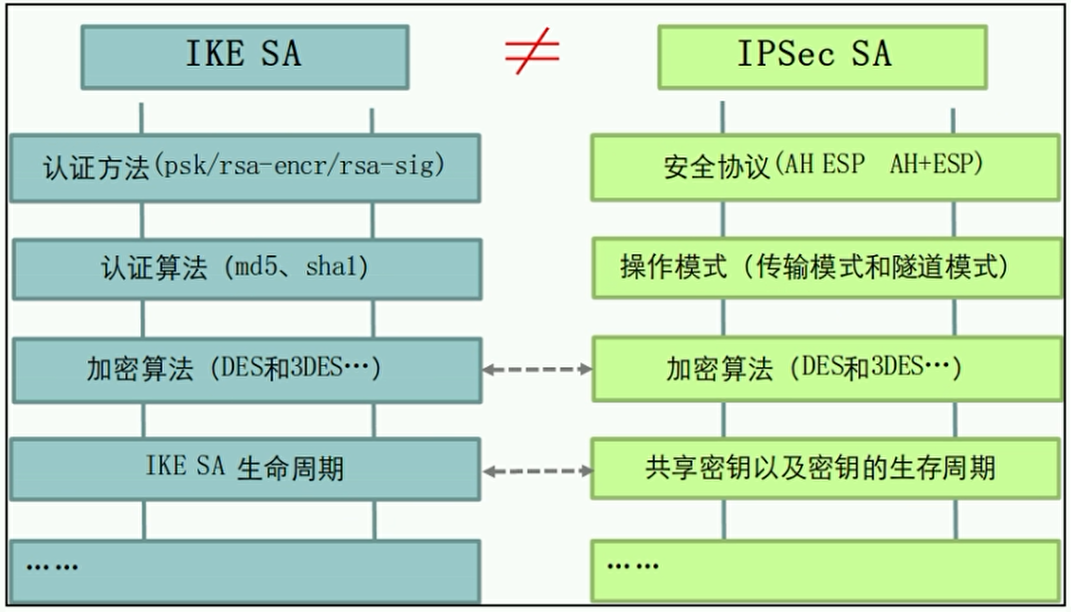

IKE SA是负责通道的建立

IPSec SA是负责对发送的数据进行加密

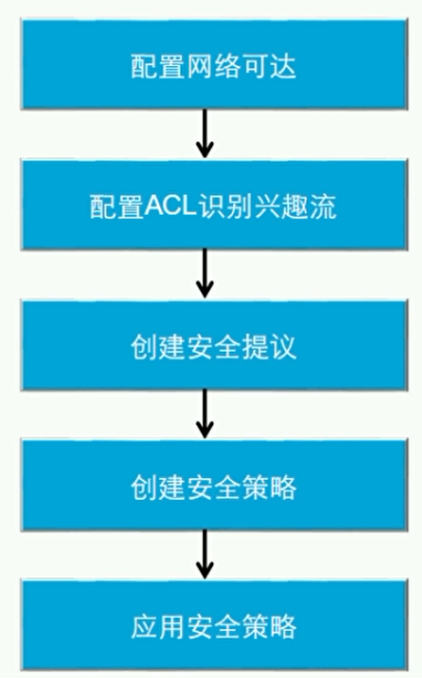

IPSec VPN配置步骤

命令配置

|

命令

|

备注

|

|

ipsec proposal shanghai

|

创建并配置IPSec提议

|

|

encapsulation-mode tunnel

|

配置报文的封装模式

|

| transform esp |

配置隧道采用的安全协议

|

|

esp authentication-algorithm sha2-256

|

配置ESP协议使用的认证算法

|

|

esp encryption-algorithm aes-128

|

配置ESP加密算法

|

| display ipsec proposal |

验证IPSec提议配置

|

|

以上为IPSec安全提议

| |

|

ipsec policy P1 10 manual

|

创建并配置IPSec策略(手动)

P1:名称

10:编号

|

|

security acl 3000

|

配置引用的ACL

即选择哪些流量通过隧道

|

|

proposal shanghai

|

配置引用的提议

|

|

tunnel local 12.0.0.2

|

配置安全隧道的本端地址

|

|

tunnel remote 13.0.0.3

|

配置安全隧道的对端地址

|

|

sa spi inbound / outbound esp 12345

|

配置SA的SPI

入方向和出方向都必须设置,并且对方的必须相互对应

|

|

sa string-key

inbound / outbound esp ccipher wakin

|

配置SA的认证密钥

入方向和出方向都必须设置,并且对方的必须相互对应

|

|

display ipsec policy

|

验证IPSec收到配置策略

|

|

以上为手动配置安全策略命令

| |

| ike proposal 10 | 创建并配置IKE提议 |

|

authentication-method pre-share

|

配置身份认证方式

|

|

authentication-algorithm sha2-256

|

配置数据认证算法

|

|

encryption-algorithm aes-cbc-256

|

配置加密算法

|

|

dh grooup 14

|

配置密钥交换算法

|

|

display ike proposal

|

验证IKE提议

|

|

IKE安全提议

| |

| ike peer shanghai v1 |

创建并配置IKE对等体

|

|

exchange-mode main / aggressive

|

配置模式

|

|

pre-shared-key cipher huawei

|

配置PSK

|

|

ike-proposal 10

|

配置引用的IKE提议

|

|

local-address 12.0.0.1

|

配置本地IP地址

|

|

remote-address 23.0.0.3

|

配置对端IP地址

|

|

IKE对等体

| |

|

ipsec policy P2 10 isakmp

|

创建并配置IPSec策略(自动)

|

|

security acl 3000

|

配置引用的ACL

|

|

proposal 10

|

配置引用的IPSec提议

|

|

ike-peer shanghai

|

配置引用的IKE对等体

|

|

自动安全策略

| |

|

ipsec policy P1 / P2

|

在接口上应用指定的安全策略组

|

|

display ike / ipsec sa

|

验证安全联盟

|

|

调用安全策略

| |

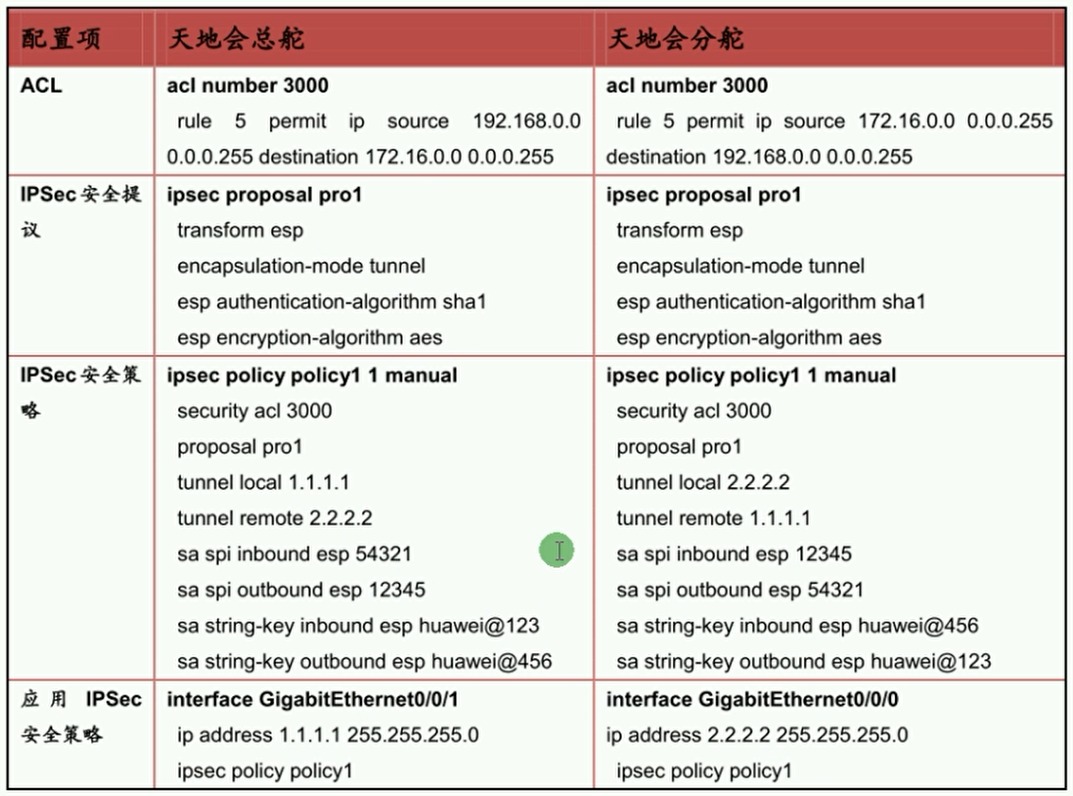

配置两端命令对比

1019

1019

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?