整个卷积层的安全协议完整版如下图11.Cheetah: Lean and Fast Secure Two-Party Deep Neural Network Inference

-

摘要

-

技术概览

-

预备知识

-

威胁模型

-

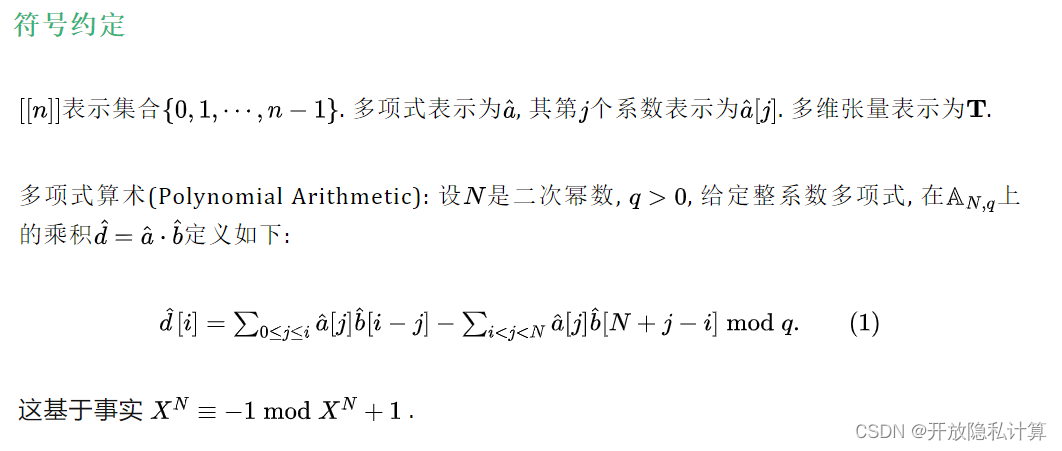

符号约定

-

基于格的同态加密

-

不经意传输

-

-

线性层的2PC协议

-

全联接层(FC层)

-

卷积层(CONV层)

-

批标准化层(BN层)

-

-

非线性函数的2PC优化协议

-

百万富翁协议

-

近似截断

-

-

优化

-

计算优化

-

通信优化

-

-

实验

-

总结

-

参考文献

摘要

2PC-NN安全推理与实际应用之间仍存在较大性能差距, 因此只适用于小数据集或简单模型. 本文通过仔细设计DNN, 基于格的同态加密、VOLE类型的不经意传输和秘密共享, 提出了一个2PC-NN推理系统Cheetah, 比CCS'20的CrypTFlow2技术开销小的多, 计算效率更快, 通信效率更高. 主要贡献有两点:

-

基于格的同态加密的协议可在不进行任何昂贵同态rotation操作的情况下评估线性层;

-

提出了非线性函数的几个精简且通信高效的原语.

本文的方案在ResNet50神经网络下在WAN进行端到端安全推理需要不到2.5分钟和2.3G通信量, 分别优于CrypTFlow2约5.6倍和12.9倍.

具体代码已在Github开源:

https://github.com/Alibaba-Gemini-Lab/OpenCheetah.

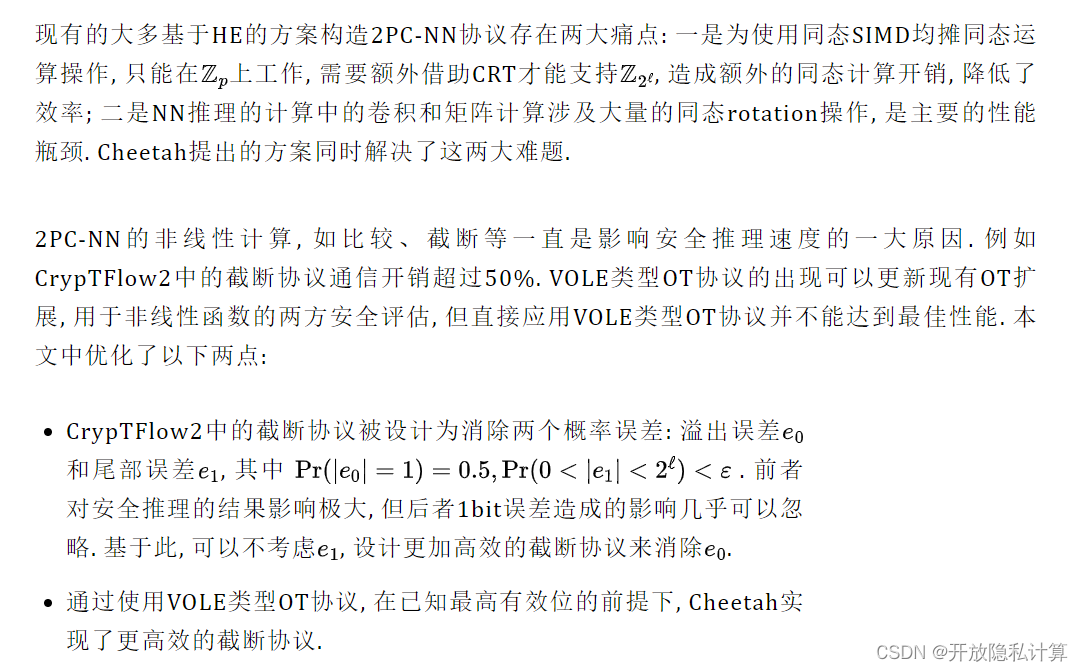

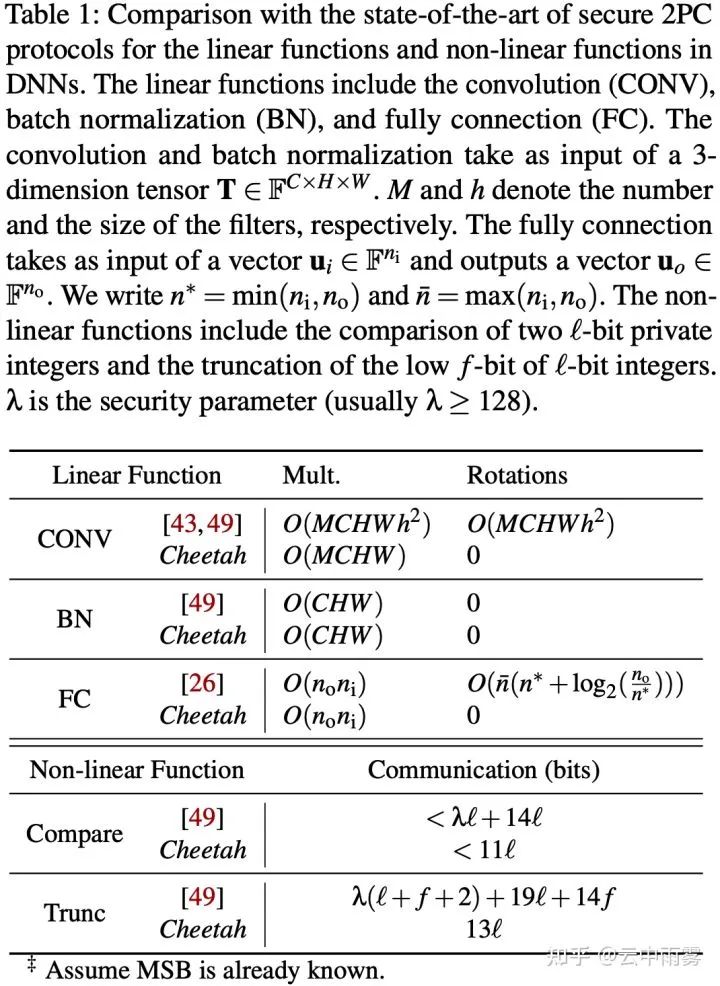

技术概览

Cheetah与最先进的2PC协议复杂度比较如表1.

预备知识

威胁模型

Cheetah是半诚实两方计算设定下构造的. 两方分别为Alice(作为Server)和Bob(作为Client). 在安全推理中, Alice持有DNN, Bob持有神经网络的输入, 如图像. 协议允许Bob获得神经网络架构信息和推理输出, 而Alice根据应用场景的不同要么没有输出, 要么得到安全推理结果.

Cheetah是一个两方计算(2PC)安全深度神经网络(DNN)推理系统,利用格的同态加密、不经意传输和秘密共享技术,实现了比CrypTFlow2更优的性能。它避免了昂贵的同态操作,优化了非线性函数的协议,并在ResNet50模型下实现了显著的计算和通信效率提升。Cheetah的开源代码已在GitHub上发布。

Cheetah是一个两方计算(2PC)安全深度神经网络(DNN)推理系统,利用格的同态加密、不经意传输和秘密共享技术,实现了比CrypTFlow2更优的性能。它避免了昂贵的同态操作,优化了非线性函数的协议,并在ResNet50模型下实现了显著的计算和通信效率提升。Cheetah的开源代码已在GitHub上发布。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1064

1064

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?