【Segment Anything Model】做分割的专栏链接,欢迎来学习。

【数据集介绍和预处理】处理医疗数据集的专栏链接,欢迎来学习。

【博主微信】cvxiayixiao

【计算机医疗论文】本专栏为医疗+AI方向论文学习

文章目录

论文信息

- Minimizing Estimated Risks on Unlabeled Data: A New Formulation for Semi-Supervised Medical Image Segmentation

- Fuping Wu is with the School of Data Science, Department of Statistics, Fudan University, Shanghai 200433, China. E-mail: 17110690006@fudan. edu.cn.

- Manuscript received 4 January 2022; revised 19 September 2022; accepted 13 October 2022. Date of publication 17 October 2022; date of current version 3 April 2023.

摘要

问题:在计算机视觉和医学图像分析应用中,监督式图像分割的成本可能非常高昂,特别是大规模的专家手工标注通常过于昂贵,以至于难以获得。

之前是怎么解决这个问题的:半监督图像分割方法能够从标记和未标记的图像中同时学习,对于此类情况可能是一个高效且有效的替代方案。

我们是怎么解决的:在这项工作中,我们提出了一种基于风险最小化的新公式,这种公式能够充分利用未标记的图像。与大多数现有方法不同,这些方法仅明确保证从标记训练图像中最小化预测风险,我们的新公式也考虑了未标记图像上的风险。特别是,这是通过一个无偏估计量实现的,基于这个估计量,我们开发了一个通用框架用于半监督图像分割。

实验结果:我们在三个医学图像分割任务上验证了这个框架,即2017年自动心脏病诊断挑战(ACDC2017)上的心脏分割,REFUGE数据集上的视盘和视杯分割,以及MMWHS数据集上的3D整心分割。结果显示,所提出的估计量是有效的,并且分割方法在性能上优于其他最先进的方法,并展现出巨大的潜力。

代码:Our code and data will be released via https://zmiclab. github.io/projects.html, once the manuscript is accepted for publication.

Intro

研究背景与动机

-

监督学习中标记数据的重要性: 在机器学习中,尤其是基于深度学习的方法,充足的标记训练数据对于模型达到令人满意的性能至关重要。在视觉任务中,深度学习方法已经显示出巨大的成功。

-

标记数据获取的挑战: 然而,在现实世界应用中,获取对应的标签可能既耗时又劳力密集,特别是在需要像素级注释的分割任务中。在医学图像分析中,这一挑战尤为显著,因为医学图像通常是3D体积数据,而且对单个主题的界定可能需要训练有素的专家数小时甚至数天的时间。

-

半监督学习(SSL)的提出: 为了减轻对标记训练数据的高需求,许多半监督学习方法被提出,以充分利用在实践中容易获得的大量未标记图像。SSL的基本条件是边缘数据分布(记为 p(x))包含有关后验分布 p(y|x) 的信息,其中 x 和 y 分别表示数据和标签变量。在这种条件下,模型可能能够从未标记数据中学习到关于 p(x) 的结构信息,从而间接了解 p(y|x)。

-

SSL的主要方法: 包括一致性训练、熵最小化、代理标签方法、生成模型和基于图的方法。这些方法在结合深度学习时显示出巨大潜力。

研究重点与贡献

-

基于风险最小化的特殊SSL类型: 另一种特殊类型的SSL基于未标记数据上预测风险的最小化,即基于风险的方法。例如,Sakai 等人是首个为二分类任务实施基于风险的SSL框架的研究组,他们

采用了一个无偏风险估计器来为未标记数据开发正则化项。 -

风险估计器的问题与改进: 然而,这些风险估计器存在高方差问题,可能导致严重的过拟合,特别是在用于神经网络时。直接应用这些估计器于语义分割可能是问题重重。因此,本文提出了新的未标记图像风险估计器,并专门

为半监督医学图像分割开发了一个基于风险的框架。

主要贡献

- 提出了一种在未标记图像上进行风险最小化的新框架,用于半监督医学图像分割。

- 提出了一种新形式的未标记数据风险估计器,以降低其方差。

- 在三个半监督医学图像分割任务上验证了所提方法的有效性,与其他最先进的SSL方法相比,该方法取得了有希望的结果。

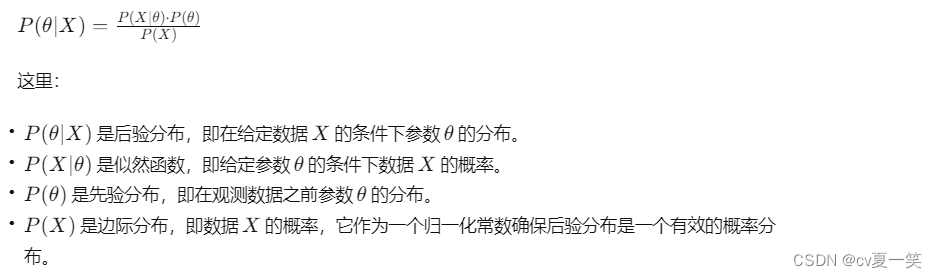

什么是后验分布

后验分布(Posterior distribution)是贝叶斯统计中的一个核心概念,它结合了先验信息和观测数据来更新对一个不确定参数的概率分布的认识。

在贝叶斯框架下,通常有以下几个要素:

先验分布(Prior distribution):在观察到数据之前,关于参数的不确定性的概率分布。它表示了我们对参数先验(事前)的认识或假设。

似然函数(Likelihood):给定参数的情况下,观测到当前数据的概率。它是参数的函数,描述了不同参数值下观测到实际数据的可能性。

边际分布(Marginal distribution):数据的分布,不考虑参数的具体值。在贝叶斯统计中,这通常是通过将似然函数和先验分布相乘,然后对所有可能的参数值积分(或求和)来计算的。

后验分布(Posterior distribution):在观测到数据之后,关于参数的不确定性的更新概率分布。它结合了先验分布和新的观测数据(通过似然函数)。

后验分布可以用贝叶斯定理来表达,公式如下:

后验分布反映了在考虑了观测数据后,我们对参数的最新认识。在贝叶斯分析完成后,后验分布可以用于参数估计、预测以及做出决策。

RELATED WORKS

半监督学习(SSL)

-

SSL的目标: SSL旨在利用有限的标记数据和大量未标记数据来提升模型性能。

-

SSL方法的分类:

一致性训练:基于平滑性假设,即对数据点施加小幅噪声时,判别模型的预测不应发生显著变化。熵最小化: 鼓励模型对未标记数据的预测更有信心,但可能导致对低置信度数据点的过拟合。代理标签方法: 首先在未标记数据上生成代理标签,然后使用它们作为目标标签提供额外的训练信息。生成模型: 使用未标记数据帮助估计输入数据的分布密度,这种密度是基于标签的。基于图的方法: 将标记和未标记数据表示为图中的节点,边反映它们的相似性。SSL在医学图像分割中的应用: SSL特别适用于医学图像分割,自训练可能是最知名的策略之一

未标记数据的风险最小化

-

风险最小化的概述: 风险最小化是机器学习的一种通用表述。特别是在正面和未标记学习问题中,对未标记数据的风险最小化已经被广泛研究,用于模型正则化。

-

问题和挑战: 风险最小化可能导致严重的过拟合,特别是对于神经网络。解决这个难题的方法包括提出非负风险估计器,该估计器通过阈值限制风险。

-

在多类图像分割中的应用: 将这个框架应用于多类图像分割可能存在问题,因为风险估计的方差大且过拟合问题严重。

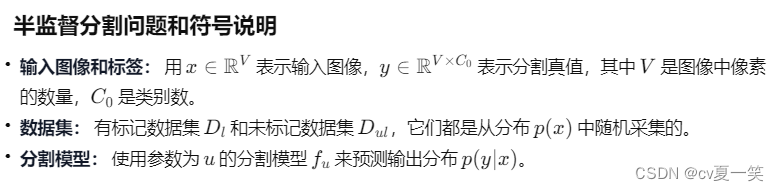

METHODOLOGY

MERU框架

核心思想: 提出的半监督学习方法旨在最小化未标记图像上 f u的估计预测风险,因此该方法被称为MERU。

结构: 使用修改版的U-net来输出多尺度预测,这些预测被集成以生成最终的分割图。

总损失: 包括有标记图像上的预测风险(用于监督学习)和未标记图像上的估计预测风险(用于模型正则化)。

预测风险的计算

有标记图像上的风险(Lsup): 可以直接使用真值计算。

未标记图像上的风险(Lreg): 需要估计,因为它们没有真值可用。

损失函数选择

选择满足对称条件的损失函数 例如sigmoid损失。降低风险估计器的方差

提出了两个版本的风险估计器,第一版本基于直接采样计算,第二版本通过估计类别先验概率 p c来降低方差。

神经网络框架的实现

使用基于U-net的全卷积神经网络作为分割模块。 对有标记和未标记图像进行采样来估计总损失 L total 。

方法论部分详细介绍了MERU框架的结构和实现方法,包括如何处理有标记和无标记数据、如何计算风险和如何利用神经网络进行学习。该框架的创新之处在于它对未标记数据的风险进行估计和正则化,以提高模型在半监督医学图像分割任务上的性能。

RESULT

由于我没看懂这个数学思想,这里的结果我只看了消融实验的结果

- 非负约束有助于避免过拟合并提高模型的泛化能力。

- 低方差估计器对于提高分割精度至关重要。

- 合并多个风险估计器并不一定保证更好的性能。

- 实验发现,当 bpc 的估计误差小于 0 时,模型性能下降更明显,这与非负约束的需求一致。

2750

2750

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?