27.1实施端口安全技术的拓扑

在接入层交换机上实施端口安全技术可以确保非法用户无法接入企业内部网络。图27-1 所示为在SW3上实施端口安全技术的拓扑。在完成本步骤之前,请实现基本的VLAN间数据通信,这样可以方便后续测试。

27.2端口安全的配置要点

完成交换机VLAN的端口接入配置

2)在连接用户的接口上开启端口安全功能

3)验证端口安全的违规行为,掌握如何处理违规端口的方法

27.3配置端口安全步骤详解27.31在交换机上实施端口安全技术

在实施端口安全技术之前,请确保端口已经成功划分到了正确的VLAN中。SW3(config-if-range)#intrangee0/0-2 //批量进入e0/0-2口,这些端口是连接终端的端口SW3(config-if-range)#switchport port-security //接口开启端口安全,这些接口默认只能学习到1个

MAC地址

SW3(config-if-range)#switchport port-security mac-address sticky //开启端口安全的“粘贴”MAC地址功能,学习到的MAC地址将会被“粘贴”到配置中

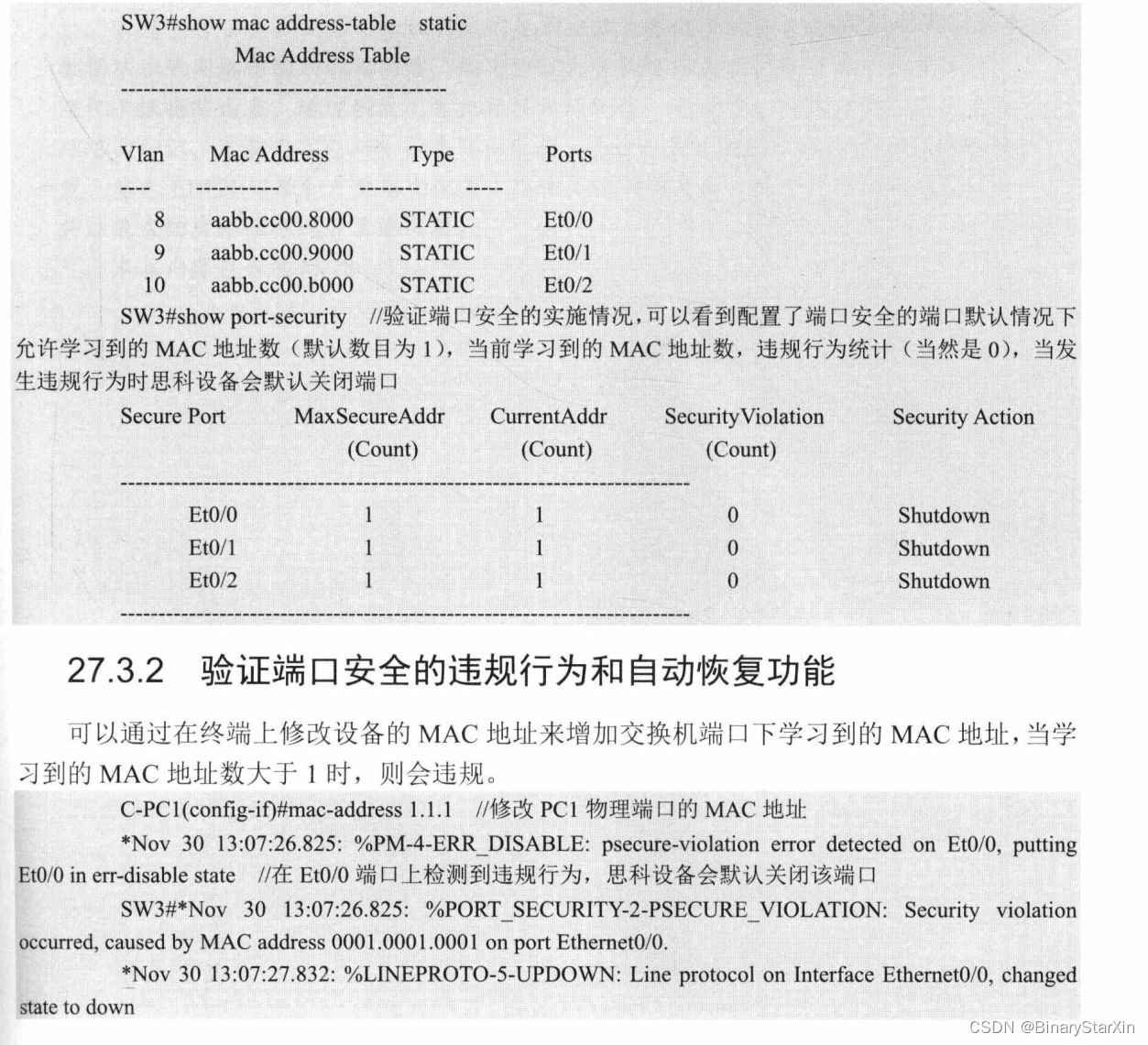

注释:验证开启端口安全后的MAC 地址表,请关注“Type”一列内容显示为“STATIC”这点与华为不同(华为显示为 Sticky)。

验证设备学习到的MAC 地址表(MAC 地址表是非常重要的参考标准):

SW3#

*Nov 30 13:07:28.827:%LINK-3-UPDOWN: Interface Ethernet0/0,changed state to downSW3# show inte0/0,Ethernet0/0 is down,line protocolis downerr-disabled) /查验交换机的日志可以看到端口由于违规而被关闭

思科设备提供了自动和手动恢复接口的功能,自动恢复端口的功能使得管理员不必每次

都手动关闭,然后再开启已经不再违规的端口。自动恢复端口的功能配置如下:SW3(config)#errdisable recovery causeall //开启差错自动恢复功能,此处选择了所有由于差错而关闭端口的原因

SW3(config)#errdisable recovery interval30 /如果没有后续的违规行为将每隔30s尝试一次,使端口恢复正常

C-PC1(config)#inte0/0

C-PC1(configif)#nomacaddress//在终端上去掉手动配置的MAC地址,这样就不再有违规设备非法接入网络

*Nov 30 09:10:33.413: %PM-4-ERR RECOVER: Attempting to recover from psecure-violationerr-disable stateon Et/0 changed state to up //可以看到自动恢复功能已经使之前违规的Et0/0端口恢复正常

本案例实施完毕。

案例27在思科设备上实施端口安全技术

最新推荐文章于 2024-06-11 18:30:00 发布

4457

4457

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?