等保(三)——资产调研,调查表填写

目录

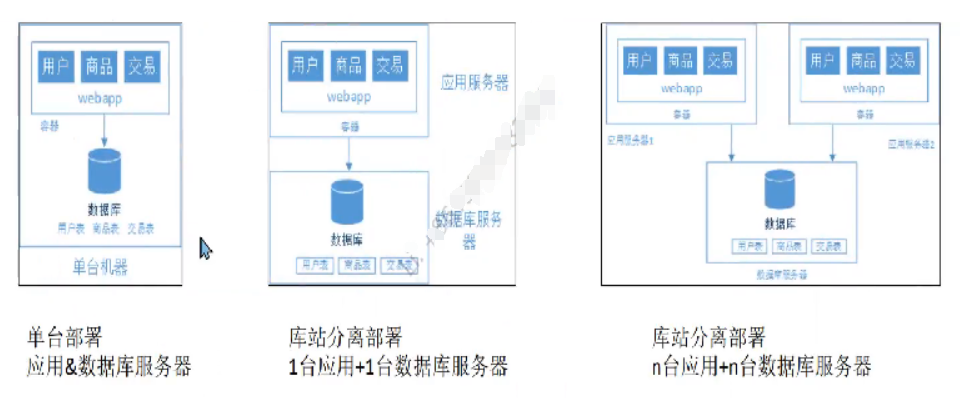

常见系统部署架构

1、从单台到多台

- 单台部署(应用业务系统和数据库搭在同一台服务器上,危害大,现在少见)

- 库站分离部署(1台应用+1台数据库服务器)(除非横向移动,否则危害很小)

- 库站分离部署(n台应用+n台数据库服务器)

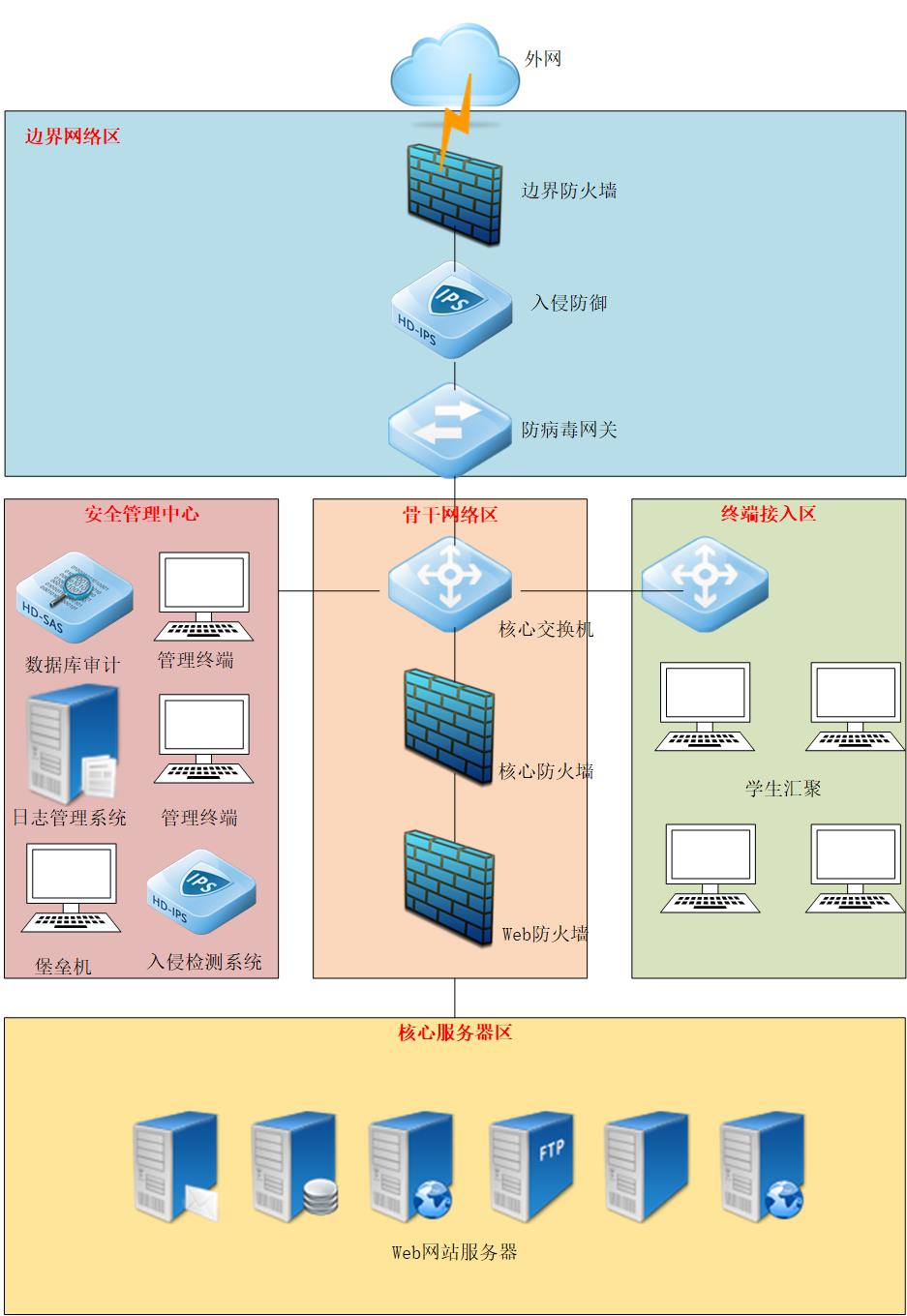

2、原始网络架构(已经被淘汰了,很少见。2017年网络安全法颁布,一般是等保网络安全架构)

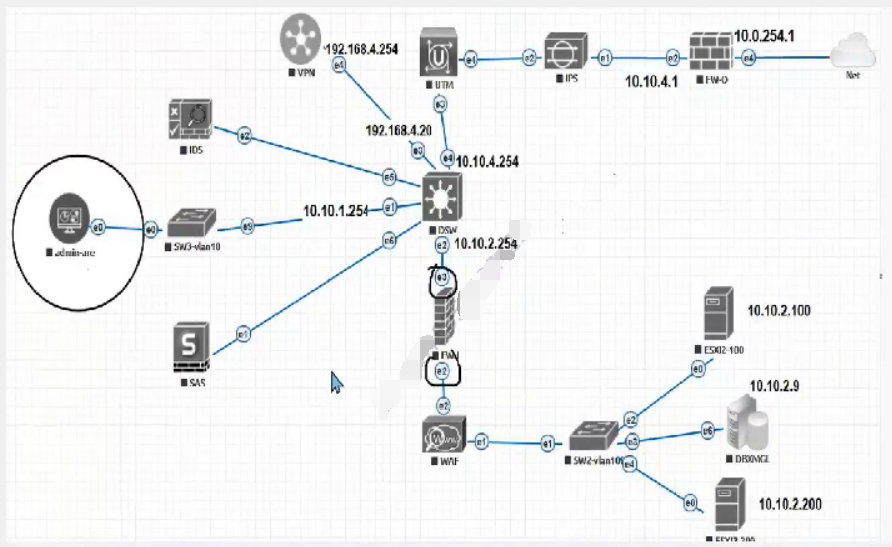

3、等保网络安全架构(本质核心不变,只是多了安全设备)

三种部署模式

- 串联部署:正常的写IP的部署模式(缺点是网段特别多,资源有点浪费)

- 透明部署/网桥部署:不需要配置IP,类似于网线,不参与接包与发包。只会对经过的流量起到检测和拦截的作用(如:IPS,AV,核心防火墙,WAF)

- 旁路部署:不需要配置ip,核心交换机配置镜像端口,只能监测流量,没有阻断功能(如:堡垒机、日审、数审)

管理网络和业务网络一定要区分开(不在同一网段)

- 管理网络:主要涉及网络设备、网络性能和服务质量的管理和监控。主要目标是确保网络的高效运行,以及在出现问题时进行故障排除,但是不能直接影响到业务网络。

- 业务网络:是组织之间通过商业关系相互连接的网络。这种网络主要是为了创造和利用商业机会,推广业务,分享信息和寻找潜在的业务伙伴。

管理口(MGMT)(带内管理,带外管理)

(默认地址是192.168.1.1)

- 带外管理:管理网段不涉及业务

- 带内管理:涉及到业务

在二层交换机上不能配置地址,但是偶尔一些设备存在vlan1(本身vlan1),有些虽然可以在vlan1中配置ip,但是不能进行数据转发,仅仅只能管理

Vrf

通过在一台三层转发设备上创建多张路由表实现数据或业务的隔离,常用于MPLS VPN、防火墙等一些需要实现隔离的应用场景。

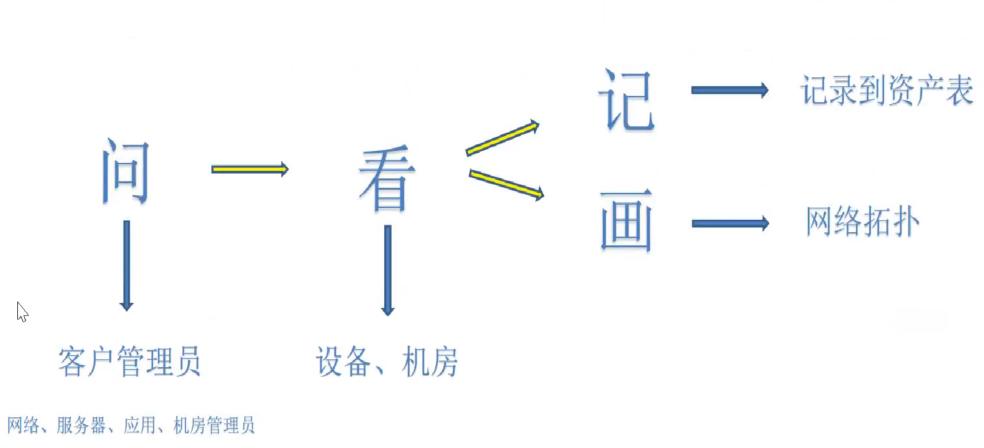

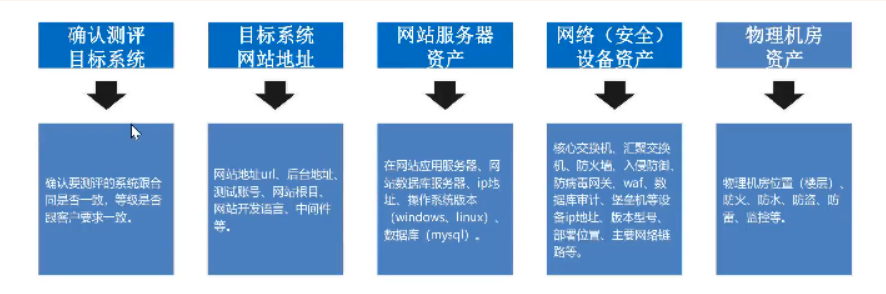

资产调查流程

资产表填写

在测评之前,测评机构会提供一份测评调研表进行填写(会先让单位管理人员或运维单位人员填写,再测评机构人员测评期间进行访问补充),每个测评机构的表大同小异。

一般需要填写的内容是:(各个省份的要求可能有点出入)

重要等级评判:关键(缺少这台设备将会影响系统的业务)、重要(对安全有很大的保证)、一般(数量多,少一台也无所谓)。

1、单位基本信息

联系人一定是单位内部的人员,不能是第三合作方人员

| 被测评单位 | ||||

| 单位名称 | ||||

| 上级主管部门 | ||||

| 单位地址 | 邮政编码 | |||

| 联系人 | 姓名 | 职务/职称 | ||

| 所属部门 | 办公电话 | |||

| 移动电话 | 电子邮件 | |||

2、项目背景介绍

简单介绍为什么要设立这个系统,解决什么样的问题,有什么作用和优势等等。

3、等级保护对象基本情况

具体内容按着备案材料填写。(其中等级保护对象形态,涉及到扩展项,在传统IT系统上添加)

| 等级保护对象 | ||||

| 定级对象1 | 名称 | (与备案证上的名字统一) | 安全保护等级 | |

| 业务信息安全保护等级 | 系统服务安全保护等级 | |||

| 功能描述 | 备案证书编号 | (看备案证上的编号) | ||

| 等级保护对象形态 | ☐传统IT系统 ☐云计算 ☐移动互联 ☐物联网 ☐工业控制系统 ☐大数据(国标) ☐大数据(团标) ☐其他系统 | |||

4、网络结构拓扑图

提供网络拓扑图,如有需要需按照等保要求进行划分(看上面的拓扑图),并按着区域的划分对区域进行描述(有什么设备,设备的作用,外联设备)

5、网络区域划分与功能描述

| 序号 | 网络区域 名称 | 区域功能描述 | IP网段地址 | 服务器 数量 | 终端 数量(管理) | 与其连接的其它网络区域 | 网络区域边界设备 | 重要 程度 | 责任部门 |

| 1 | (与拓扑图一致) |

| 序号 | 外联线路名称 | 所属网络区域 | 连接对象名称 | 传输速率 (带宽接入) | 线路接入设备 | 承载主要业务 应用 |

| 1 | (这个系统除互联网外,对接的内部网络) |

6、机房

| 序号 | 机房名称 | 物理位置 | 重要程度 |

| 1 |

7、网络互联设备

该系统所用到的网络设备

| 序号 | 设备名称 | 是否虚拟设备 | 系统及版本 | 品牌及型号 | 用途 | 网络区域/物理区域 | IP地址 | 端口号及端口服务 | 重要程度 | 是否热备 | 备注 |

| 1 |

8、安全设备

| 序号 | 设备名称 | 是否虚拟设备 | 系统及版本 | 品牌及型号 | 用途 | 网络区域/物理区域 | IP地址 | 端口号及端口服务 | 重要程度 | 是否热备 | 备注 |

| 1 |

9、服务器与存储设备

| 序号 | 设备名称 | 所属业务应用系统/平台名称 | 是否虚拟设备 | 操作系统及版本 | 数据库管理系统及版本 | 中间件及版本 | IP地址 | 端口号及端口服务 | 重要程度 | 是否热备 | 备注 |

| 1 |

终端填写,一种抽两台,具体看测评机构要求的终端划分

| 序号 | 设备名称 | 是否虚拟设备 | 操作系统/控制软件及版本 | 用途 | 物理/逻辑区域 | IP地址 | 重要程度 | 备注 |

| 1 |

10、应用软件

一个系统下,可能存在多个小系统。用户数量指的是单位内部使用人数,互联网的人数不计入

| 序号 | 业务(服务)名称 | 所属定级系统 | 主要功能 | 业务应用软件及版本 | 应用模式(B/S或C/S) | 开发商 | IP地址/域名 | 端口号及端口服务 | 用户类别及数量 | 重要程度 |

| 1、 | (小系统名称) | (备案证上的名称) |

11、主要业务流程

也就是系统流程图。外加需要填写数据类型,一般是这五类,其中若该等保对象不涉及系统,则不存在重要个人信息、重要业务信息。

| 序号 | 数据类别 | 所属业务应用 | 安全防护需求 | 备份方式及介质 | 备份频率 | 重要程度 |

| 1 | 鉴别数据 | 完整性、保密性 | 关键 | |||

| 2 | 审计数据 | 完整性 | 关键 | |||

| 3 | 重要个人信息 | 完整性、保密性 | 关键 | |||

| 4 | 重要业务信息 | 完整性、保密性 | 关键 | |||

| 5 | 主要配置数据 | 完整性 | 关键 |

12、安全相关人员

根据等保要求,至少需要三名成员来担任三权管理员,并且该人员为单位内部人员

| 序号 | 姓名 | 岗位/角色 | 联系方式 | 邮箱 | 所属单位 |

| 1 | 系统管理员 | ||||

| 2 | 安全管理员 | ||||

| 3 | 安全审计员 |

13、安全管理文档

根据制度名称进行填写,和描述主要内容

| 序号 | 文档名称 | 主要内容 |

| 1 |

14、安全服务

| 序号 | 安全服务名称 | 安全服务商 |

| 1 | 等保测评 | |

| 2 | 软件开发 | |

| 3 | 网络运维 |

本文详细介绍了等保三级中的资产调研,包括系统部署架构演变、不同部署模式(串联、透明/网桥、旁路)、管理网络与业务网络的区分,以及MGMT接口和VRF在隔离中的应用。资产调查流程也被概述。

本文详细介绍了等保三级中的资产调研,包括系统部署架构演变、不同部署模式(串联、透明/网桥、旁路)、管理网络与业务网络的区分,以及MGMT接口和VRF在隔离中的应用。资产调查流程也被概述。

1098

1098

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?