-

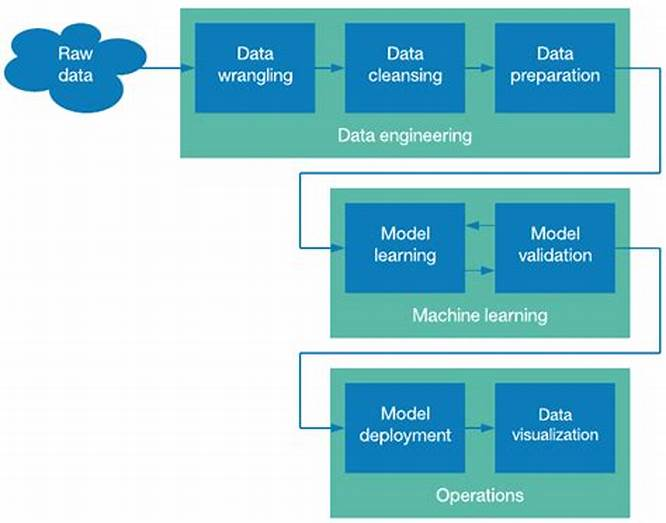

数据收集与预处理

-

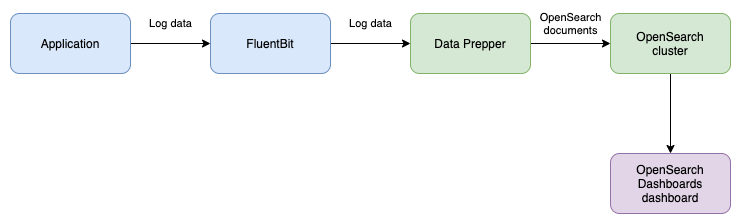

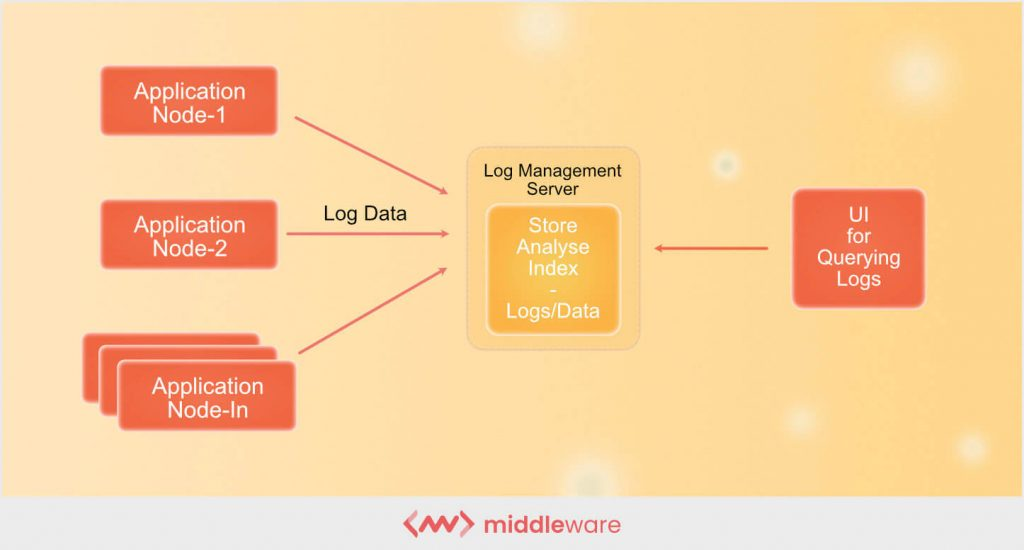

收集日志数据:

- 首先,AI系统需要从各种数据源收集日志信息。这些数据源可以包括服务器日志、应用程序日志、网络设备日志等。例如,对于一个网站应用,服务器日志可能记录了每个用户请求的时间、IP地址、请求的资源(如网页、图片等)以及服务器的响应状态码。

- 收集的数据格式也多种多样,可能是文本格式(如常见的日志文件格式)、数据库记录或者其他结构化数据。

-

数据清洗:

- 收集到的日志数据可能包含噪声和无关信息。例如,日志中可能有一些调试信息或者重复的记录,这些需要被清理。通过去除不必要的字符、空白符,以及过滤掉已知的无关记录,可以提高后续分析的准确性。

- 还需要对数据进行格式化处理,将其转换为适合AI模型处理的格式,比如将文本日期格式转换为时间戳,将分类数据转换为数值编码等。

-

特征提取:

- 从日志数据中提取有价值的特征是关键步骤。这可以包括时间相关特征,如请求发生的时间、时间间隔等;用户相关特征,如用户ID、用户行为模式;系统资源相关特征,如CPU使用率、内存占用等。

- 例如,对于一个电商应用的日志,可以提取用户在购物过程中的操作序列(如浏览商品、加入购物车、结算等)作为特征,这些特征可以帮助判断用户行为是否异常。

-

-

异常判断模型选择与训练

- 选择合适的模型:

- 统计模型:像基于阈值的模型是比较简单直接的一种。例如,设定一个服务器错误响应的阈值,如果某个时间段内错误响应的次数超过这个阈值,就判断为异常。这种模型适用于数据分布比较规律,异常模式相对简单的情况。

- 机器学习模型:如孤立森林(Isolation Forest)算法,它通过构建随机森林来隔离异常点。这种算法的优点是不需要大量的正常数据来训练,对于高维数据和不同密度的数据分布都有较好的适应性。对于日志数据中复杂的异常情况,如网络流量中的DDoS攻击模式识别,孤立森林算法可以有效地发现异常。

- 深度学习模型:循环神经网络(RNN)及其变体(如LSTM - 长短期记忆网络)可以处理日志数据中的序列信息。例如,在分析系统调用序列的日志时,LSTM可以学习到正常的系统调用模式,当出现不符合这种模式的序列时,就可以判断为异常。

- 模型训练:

- 如果使用机器学习或深度学习模型,需要准备训练数据。对于监督学习,需要标记好正常和异常的日志数据样本。在实际情况中,获取异常数据标签可能比较困难,因为异常情况相对较少发生。可以通过模拟异常情况或者利用历史上已经确认的异常事件数据来进行标记。

- 划分训练集、验证集和测试集,通过在训练集上训练模型,在验证集上调整模型参数,最后在测试集上评估模型的性能。例如,对于一个基于分类的异常判断模型,可以使用准确率、召回率、F1 - score等指标来评估模型对异常日志判断的准确性。

- 选择合适的模型:

-

异常判断与提醒机制

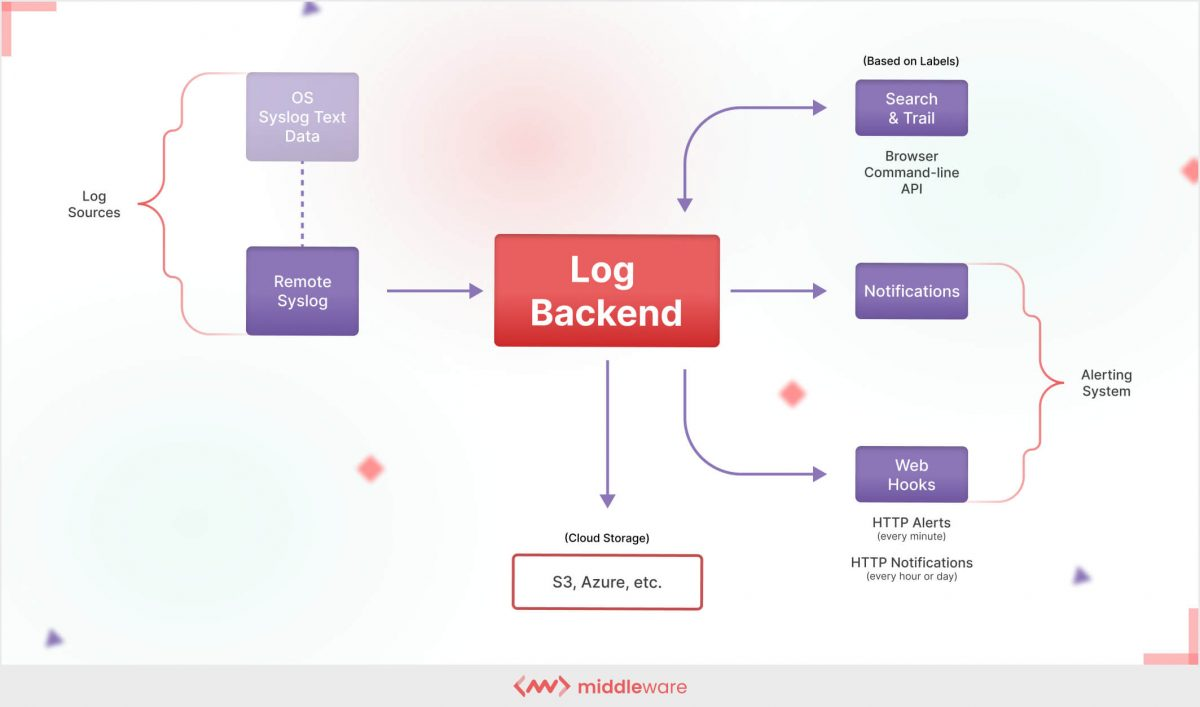

- 实时监测与判断:

- 将预处理后的日志数据实时输入到训练好的模型中进行判断。例如,在一个云计算环境中,监控系统可以每秒或者每分钟将新产生的服务器日志数据发送给异常判断模型。

- 模型根据输入的数据特征和训练得到的规则或模式,输出判断结果,确定日志数据是否异常。对于一些对实时性要求极高的系统,如金融交易系统,异常判断需要在极短的时间内完成,以防止可能的安全风险或者系统故障。

- 提醒方式:

- 邮件提醒:当检测到异常日志时,系统可以自动发送邮件给相关的运维人员或管理人员。邮件内容可以包括异常日志的摘要、异常的类型(如系统错误、安全漏洞等)、可能产生的影响以及相关的处理建议。

- 短信提醒:对于紧急情况,短信提醒可以更快速地通知相关人员。例如,当检测到服务器遭受大规模的网络攻击时,通过短信可以让安全团队立即采取行动。

- 系统内部通知:在一些大型的软件系统中,还可以通过系统内部的通知机制,如弹出式消息框或者任务栏通知,提醒在线的运维人员。这些通知可以链接到详细的日志分析页面,方便运维人员快速定位和处理问题。

- 实时监测与判断:

AI运用落地思考:AI如何进行异常日志分析并发出提示?

最新推荐文章于 2025-04-22 10:34:25 发布

1645

1645

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?