威胁建模的方法:

(1)确定可能实现的攻击目的;目标是可以进一步细化的;

(2)确定所有可能的攻击方法;方法中可能包含一个多个需要满足的条件

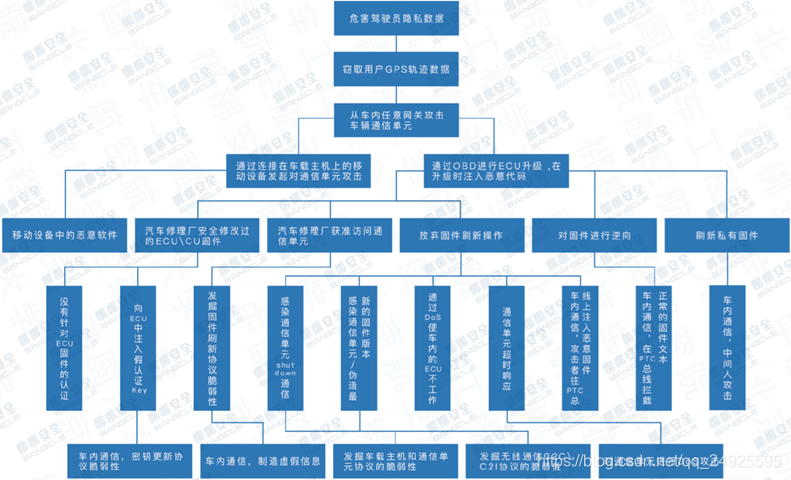

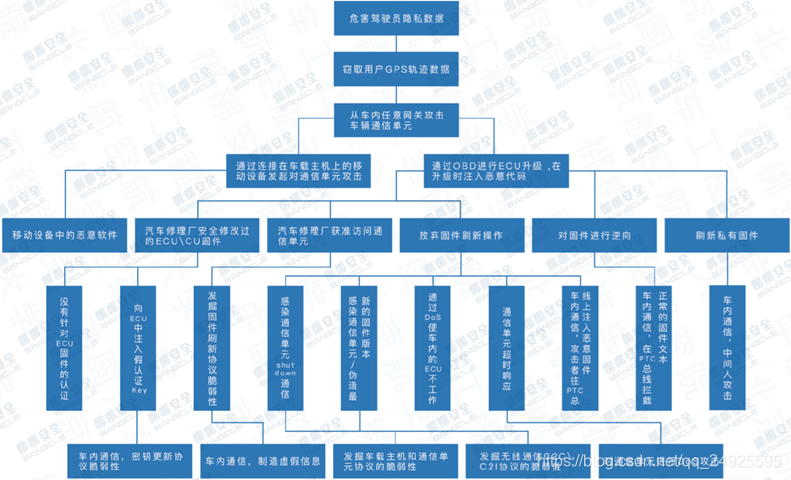

(3)根据攻击方法确立具体的攻击手段;包括需要什么设备,影响什么资产,系统需要处于什么样的状态、什么样的配置;如下图

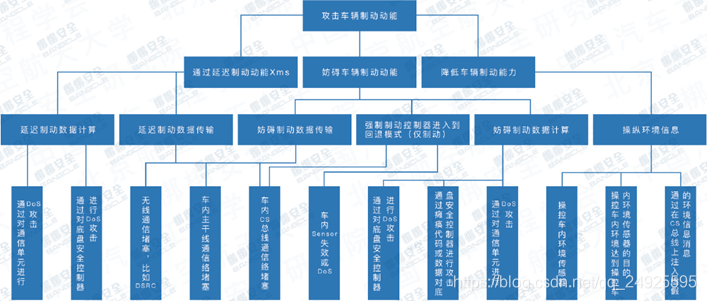

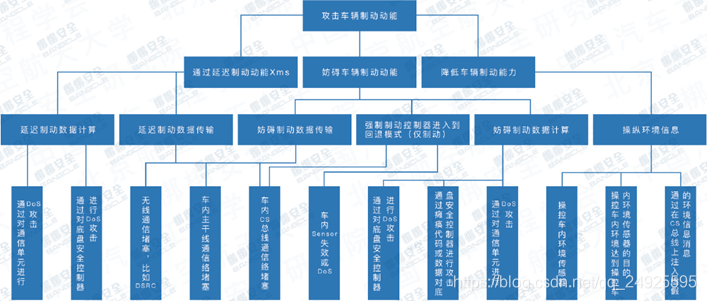

车辆在与其他车辆进行通信时,可以接收来自其他车辆的危险告警信息,而攻击者可能对此发起“篡改告警消息”的攻击。以此为例进行攻击树分析,如下图所示。

其他类似的攻击树有(详细自已搜索梆梆安全对应的文档):

威胁建模的方法:

(1)确定可能实现的攻击目的;目标是可以进一步细化的;

(2)确定所有可能的攻击方法;方法中可能包含一个多个需要满足的条件

(3)根据攻击方法确立具体的攻击手段;包括需要什么设备,影响什么资产,系统需要处于什么样的状态、什么样的配置;如下图

车辆在与其他车辆进行通信时,可以接收来自其他车辆的危险告警信息,而攻击者可能对此发起“篡改告警消息”的攻击。以此为例进行攻击树分析,如下图所示。

其他类似的攻击树有(详细自已搜索梆梆安全对应的文档):

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?