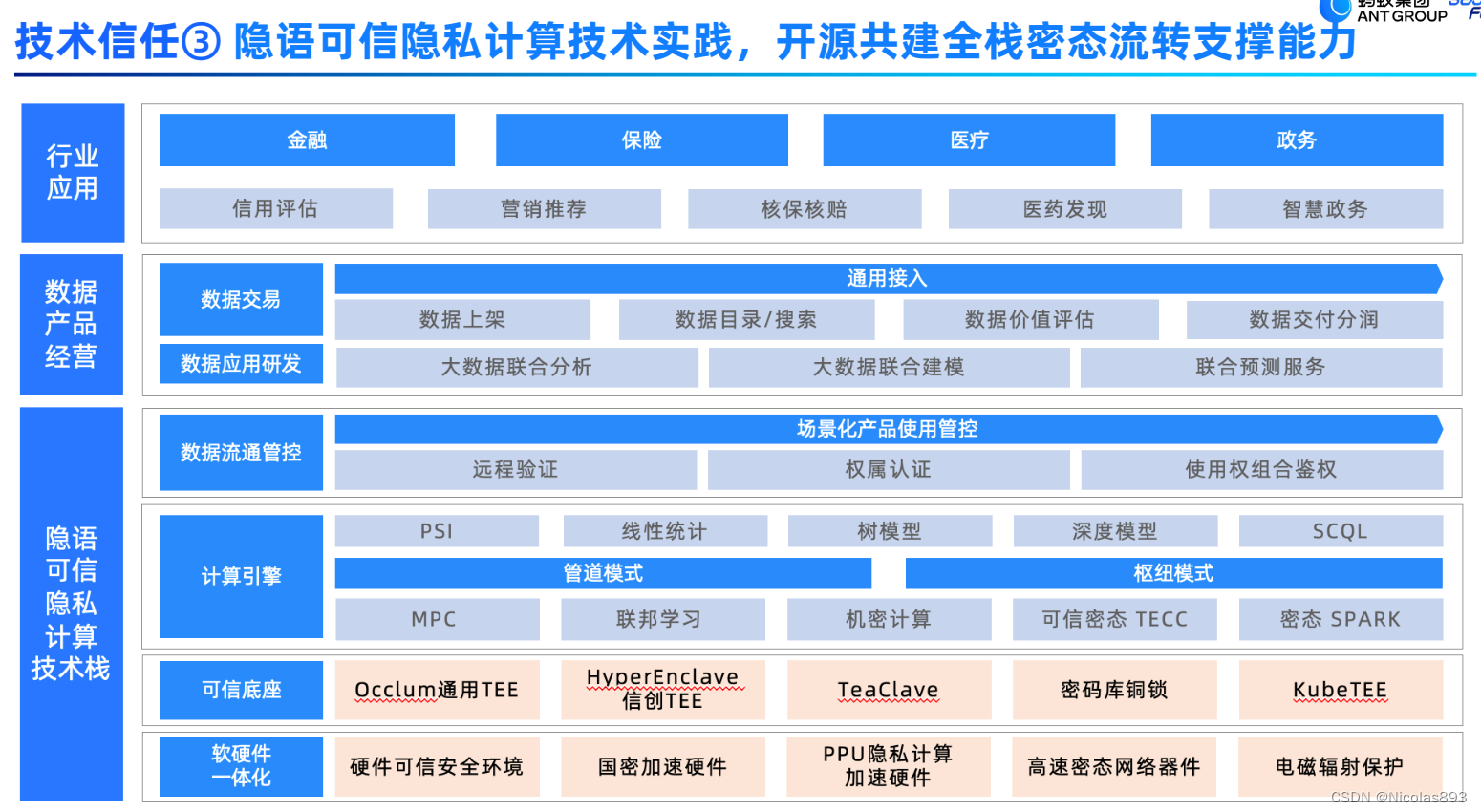

近期蚂蚁集团成立了独立运营的密态计算公司--浙江蚂蚁密算科技有限公司,将提供密算相关的产品和服务,推动数据跨云跨端低成本可信流通,更深入地进入到数据要素领域,加速推进软硬件结合的安全解决方案。且在近日举办的2024数字中国建设峰会上,蚂蚁公布“隐语Cloud”密态计算云服务平台。

由此可以看到,随着数据要素这一国家级战略方向的推进,蚂蚁在这个大背景下也在积极探寻隐私计算服务行业、实现商业化的路线。在这样的政策以及行业环境下,本周推进隐语的线上课程学习,能够带来新的理解。之前对隐语有一些接触,隐语是蚂蚁沉淀多年的隐私计算系统,提供了包括多方安全计算、联邦学习、可信执行环境以及底层密码库等诸多隐私计算技术工具,同时近两年推出了安全SCQL、SecretNote、SecretPad等产品。隐私计算业内,虽然早已有类似SecretPad等可视化编程工具以及安全SCQL,但隐语提供出来的产品在产品设计层面思考更多,更加贴近真实业务需求。另外像SecretNote,虽然也有一些隐私计算厂商已经有类似的产品,但更多的是对Notebook的简单封装,并没有像隐语提供的产品更加适配隐私计算任务。从个人而言,隐语甚至是蚂蚁团队在产品打磨层面,值得业内隐私计算产品学习,为国内的隐私计算社区提供了很多优质的实践。

第一次课是由蚂蚁集团首席安全技术官韦韬老师带来的数据可信流通的导论。韦韬老师也是浙江蚂蚁密算科技有限公司的首任董事长和法人代表,带着这一层新的角色去学习韦韬老师关于可信数据流通的战略理解、知识分享,会有更强的方向感和框架感。

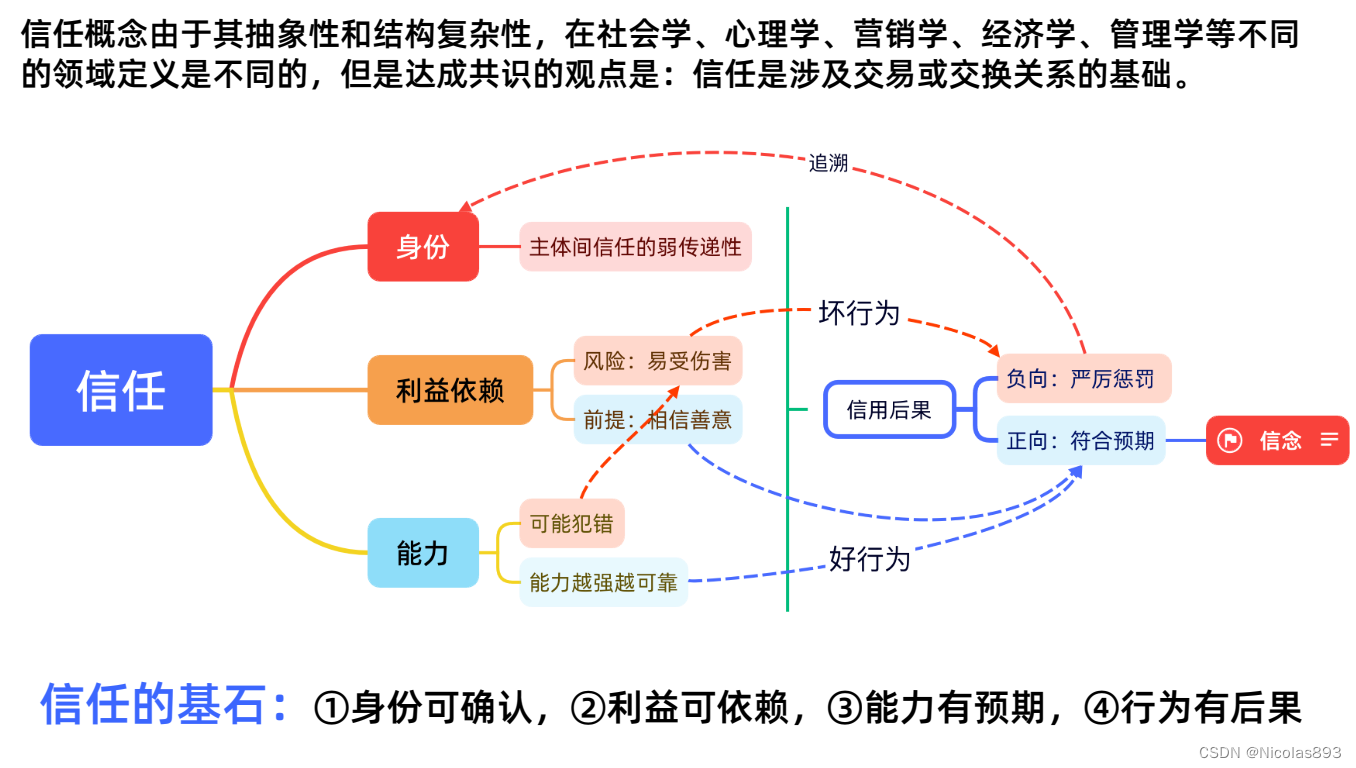

数据可信流通的导论阐述了从运维信任到技术信任的演变。其中提到,传统的信任建立其实是一种漫长的心理建设行为,是长期的,但是这种信任破坏又是极其容易的,对于这个观点非常赞同。 信任的概念是极其复杂抽象的,需要一定的基石条件。

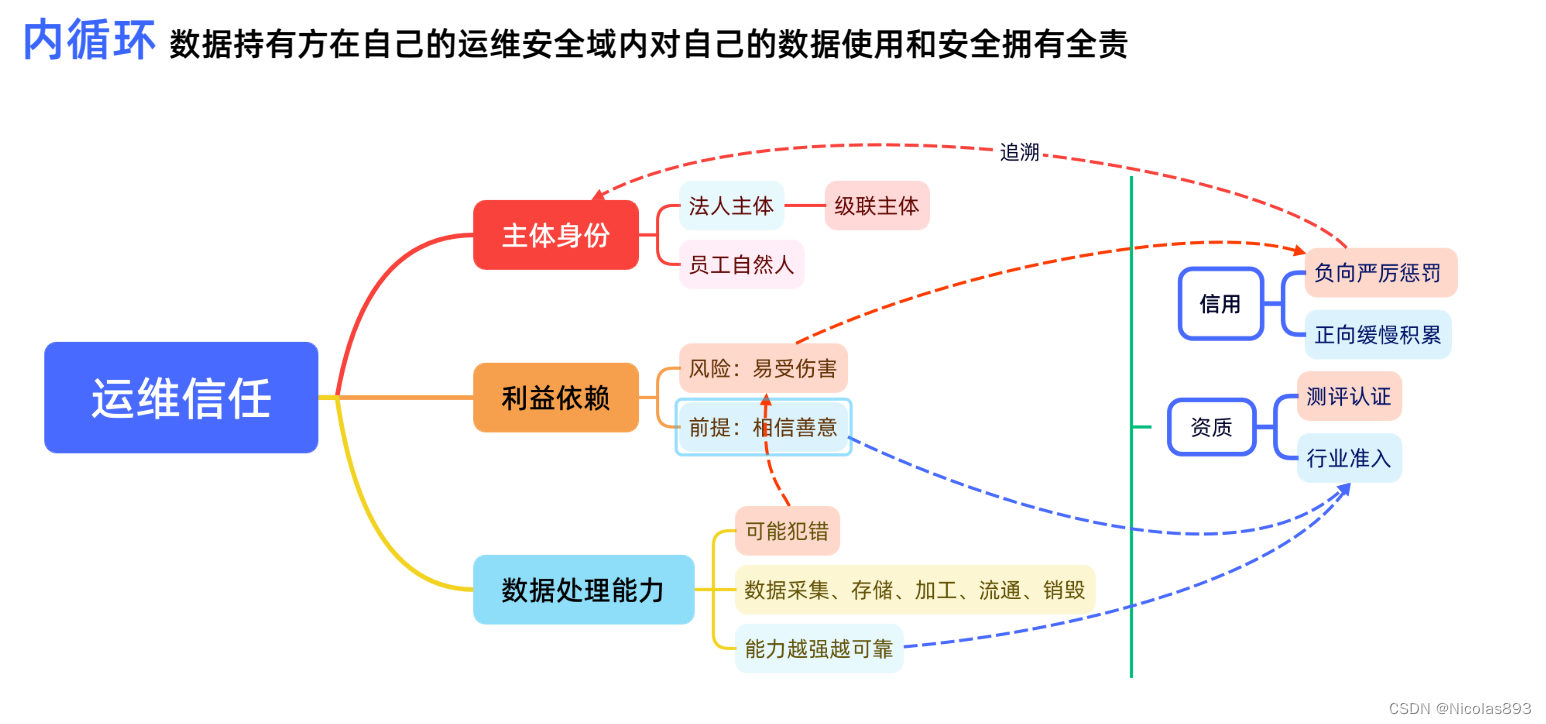

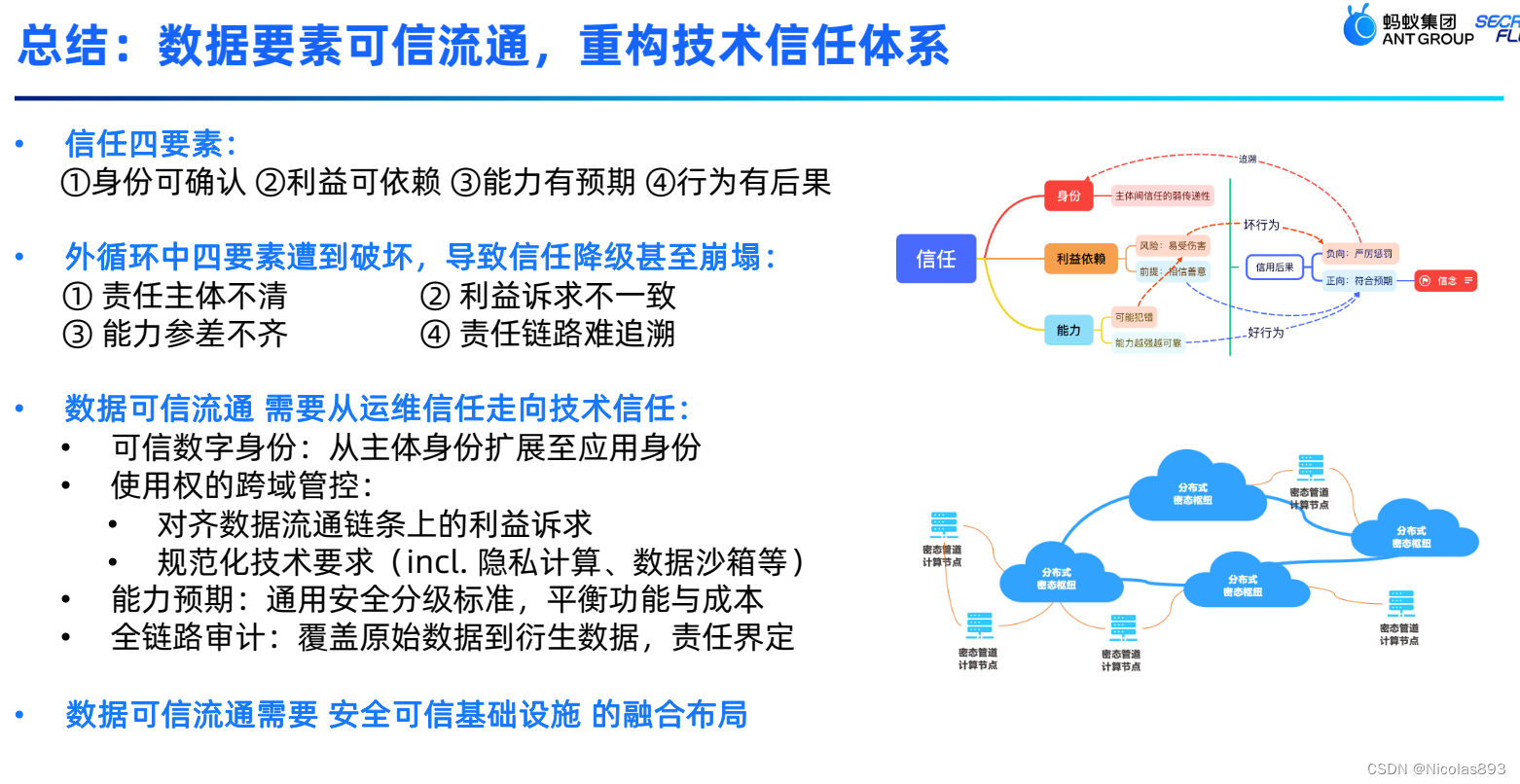

韦韬老师提到,运维信任,其实是有一定局限性的,是数据持有方在自己的运维安全域内对自己的数据使用和安全拥有全责,能够对信任的四大基石有明确的定义和预期。但一旦离开了内循环,则四大基石都将遭到破坏。因此在使用域层面,是受限的,存在数据的安全风险,因此难以推动数据价值在更大层面的流通。因此急需相应的技术能力,来实现数据的外循环,能够突破运维信任,进化到技术信任。

![]()

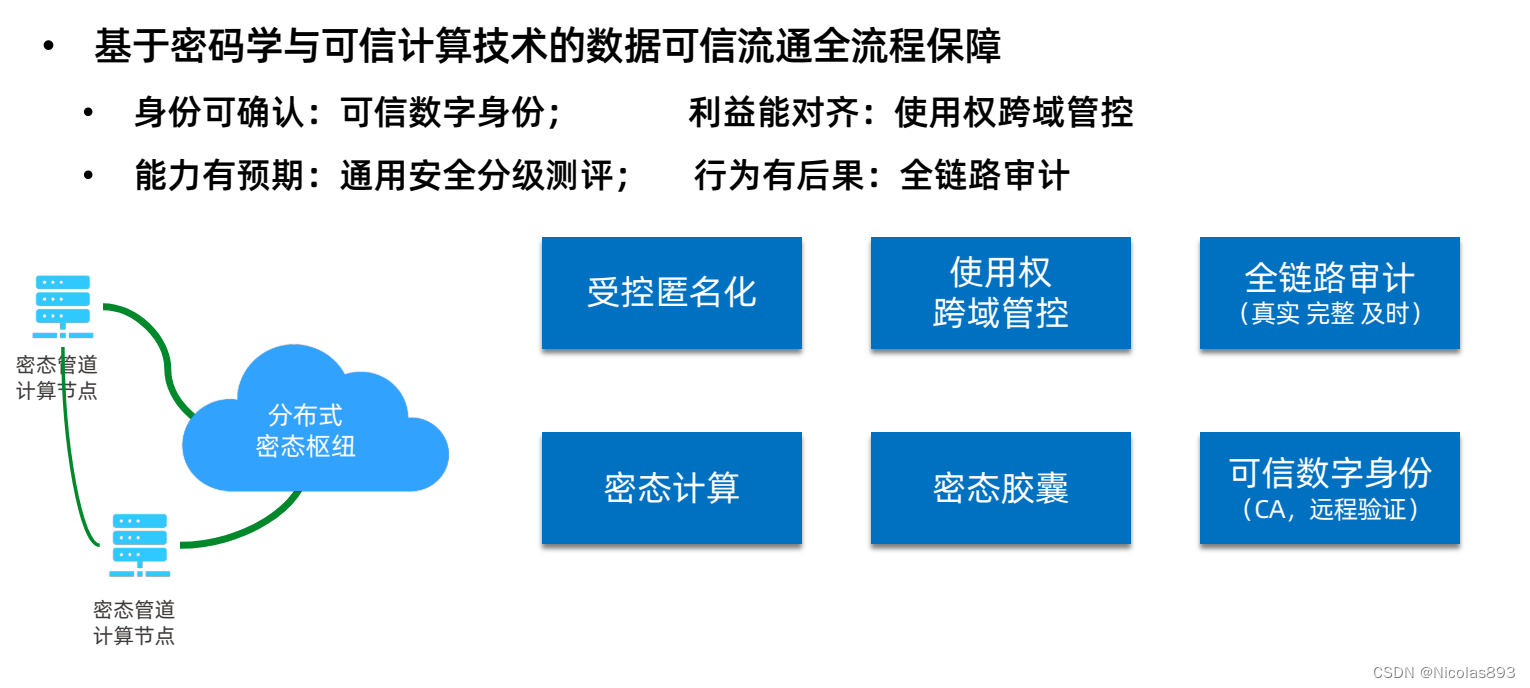

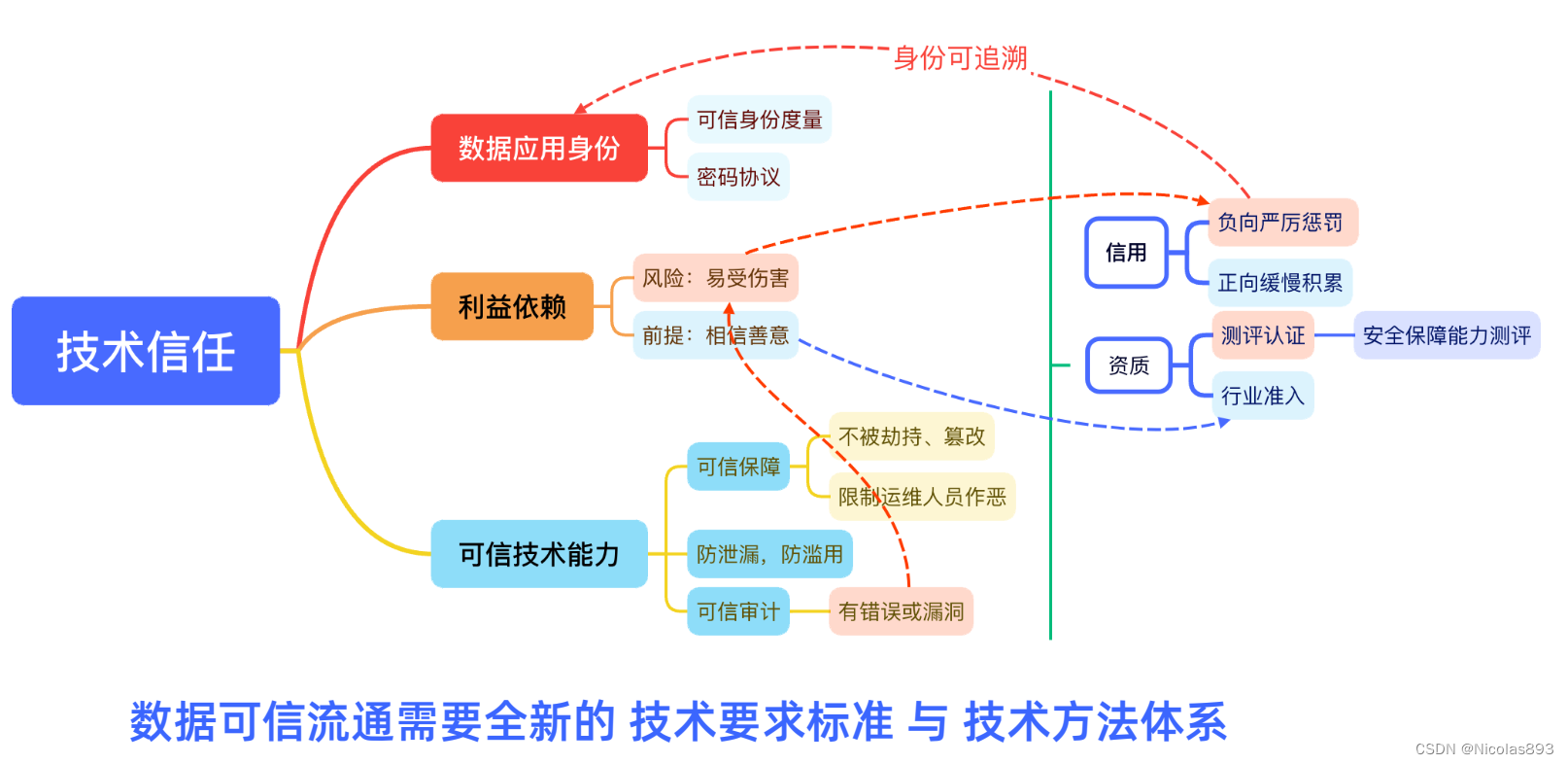

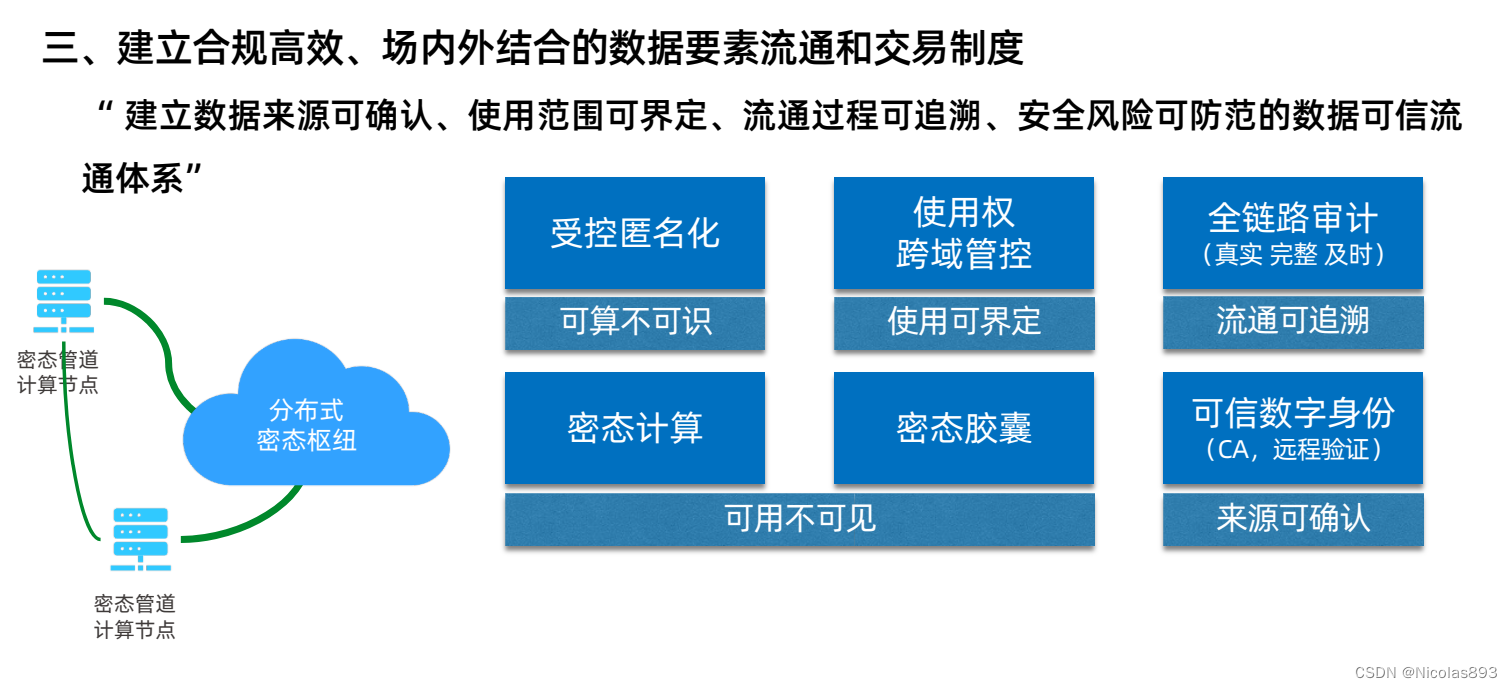

升级到外循环的可信数据流通,需要解决四个关键点:身份可确认、利益能对齐、能力有预期、行为可被审计。通过密码学和可信计算技术来保证这四个关键点,可以支撑数据的外循环,且与数据二十条能够对应。

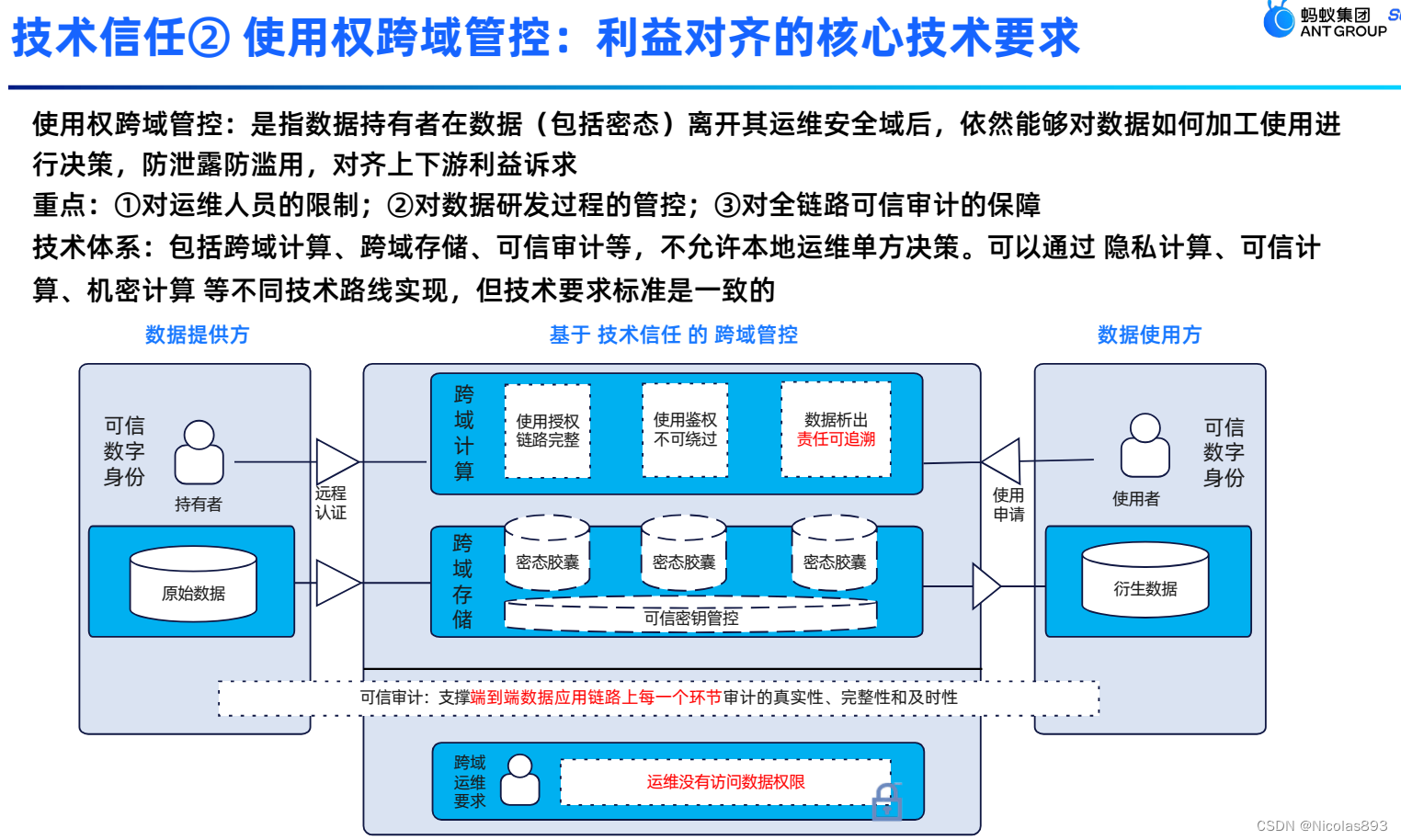

在利益对齐的核心技术,引入了跨域计算、跨域存储、可信审计等技术体系,通过隐私计算、可信计算、机密计算等技术路线来实现。 在真实的业务实践中,业务方的诉求,往往会涉及全链路的可审计诉求、不同参与方的等权角色。其中等权角色是指,需要同时考虑计算需求方的安全保护,还需要考虑数据源方的数据安全关切。现在比如隐私集合求交在联邦中,往往会暴露真实的交集,这对于高净值客户来说,就涉及到敏感标签的泄露,合规部门是无法通过的,目前业内有厂商提出了全匿踪安全求交以及联邦学习的概念和实践。而匿踪探查往往更多的是从计算需求方角度出发考虑安全性和行为保护,但往往忽略数据源方的安全关切,匿踪查询的目的是在数据源方只知道有查询到来,但不知道具体的查询条件或查询对象的情况下,完成数据的检索,所以对于审计是存在很大风险的,一些机构因为该原因拒绝使用匿踪查询。

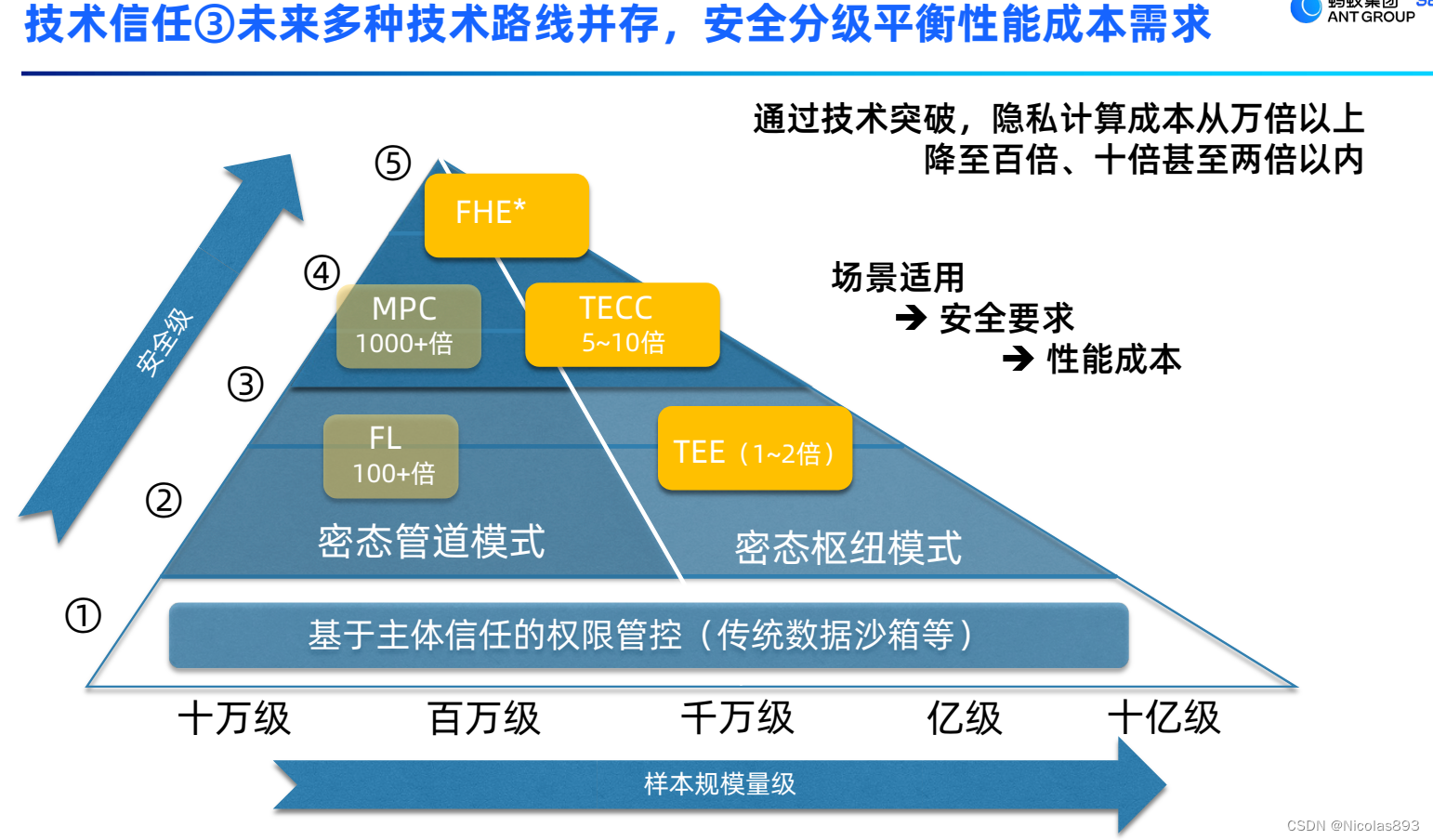

关于技术路线中提到,多种技术共存,其实在面对复杂的业务问题,很难以单一技术来应对,比如很多场景下带宽受限,对于mpc来说就会存在显著的性能影响。计算资源受限,则会对于计算密集型的FHE、PHE,带来影响。而对于大规模模型学习、推理,MPC和HE也难以应对性能的要求,这时候就可能引入TEE等可信硬件环境的技术。由此可以看出,针对不同的上下文环境,或者复杂的环境下,需要动态组合不同的技术来应对,使得性能、安全性、资源得到很好的平衡。据了解,安全求交目前业内在可接受的性能范围内,可以做到百亿级别,MPC可以支持亿级数据,联邦的最大数据量大概在千万级别,而TEE由于受到硬件芯片内存的限制会采用差分隐私与GPU混合使用的模式来提升计算能力。

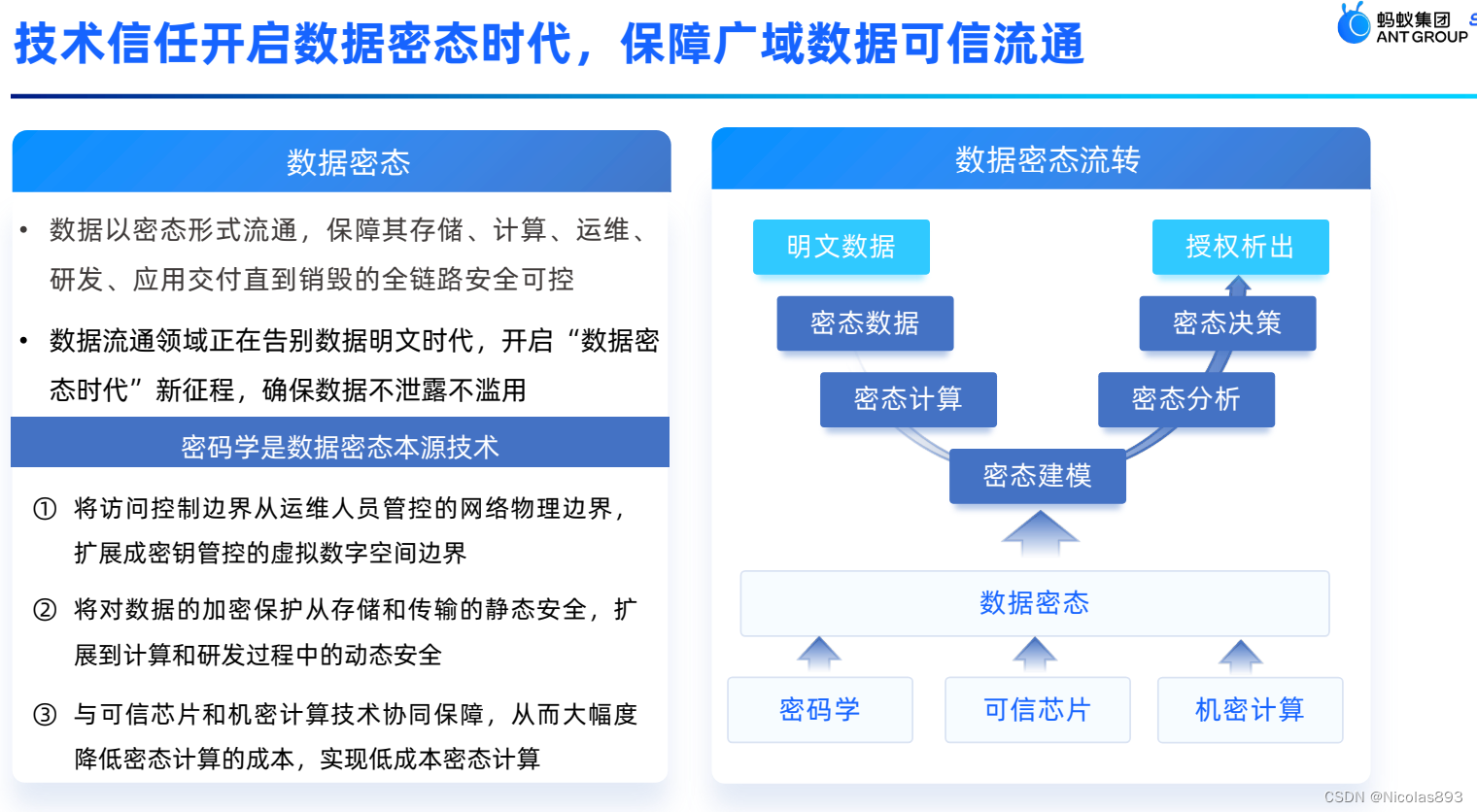

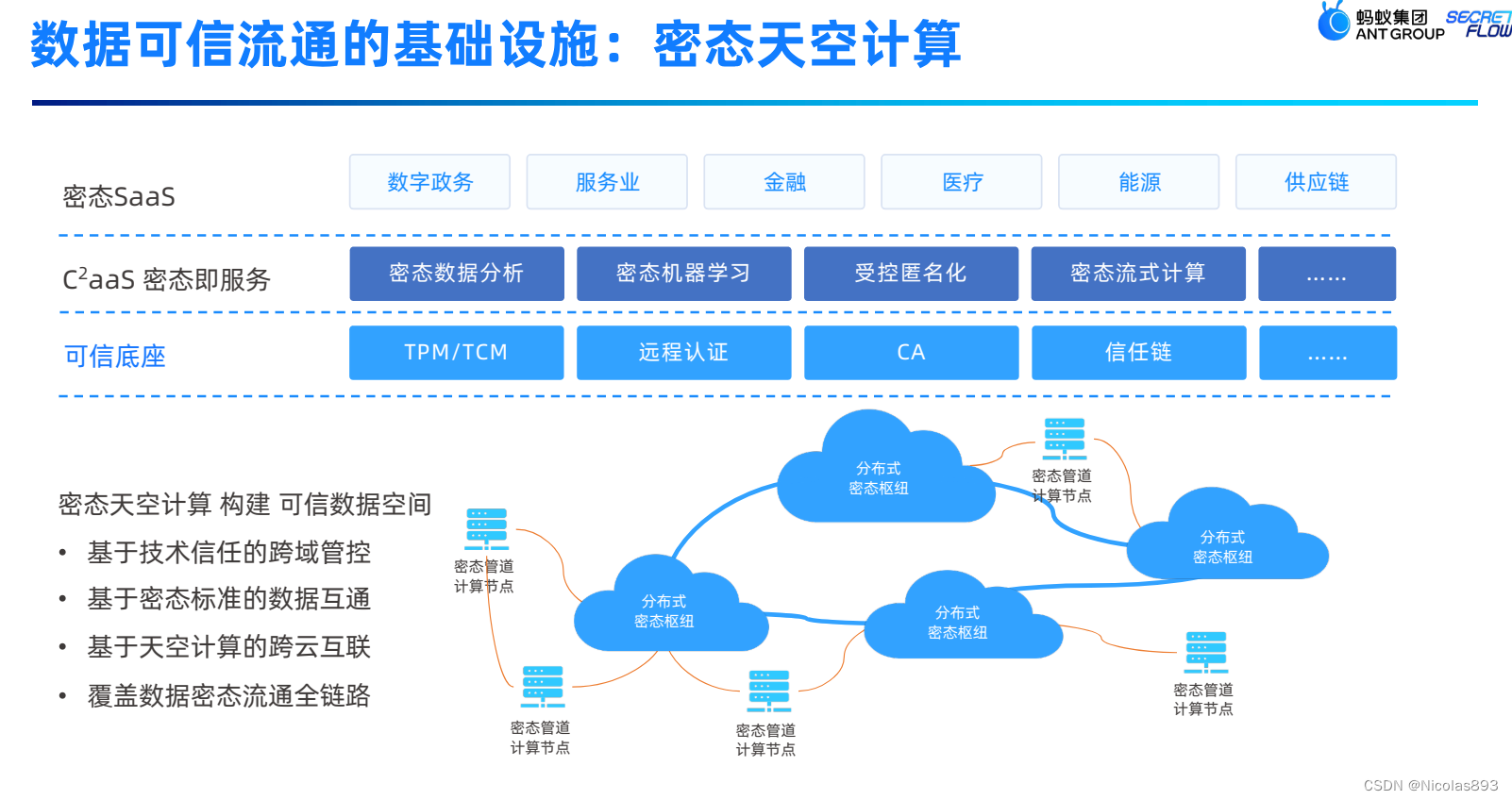

另外,韦韬老师提到全链路的密态数据的流通,可以支撑广域范围的数据价值流通,根基是在密码学。密态数据在全链路中的定责相对来说更容易一些,扩展到密钥管控的虚拟数字空间边界。另外,也引入了基于云甚至是跨云的天空计算概念。这个概念和近期蚂蚁公布的“隐语Cloud”密态计算云服务平台呼应上了。其中提到的密态枢纽和密态计算节点,和前段时间中国数谷联合中国移动推出的数联网有异曲同工之妙,数据要素流通行业的认知目前看在逐步由分支探索回到主流共识层面。

最后总结环节,回顾技术信任体系,需要重点关注信任的四要素,外循环技术能力需要保证的四个关键信任基石。数据可信流通将会走向技术信任,能够在更大范围域下促进数据价值的发挥。

730

730

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?