文章目录

1 csv是什么格式,怎么打开

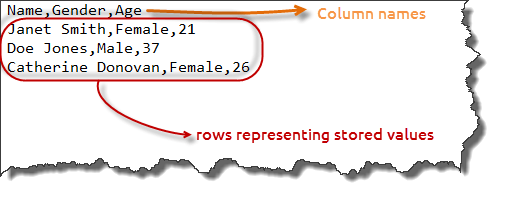

csv本质上是一种逗号分隔符语言,栏目和每一行的值都用逗号分割开来,如图:

和Excel共同的特征为:

- 都能被Excel表格软件打开,例如Libre office,WPS office等

- 都是有行和列的表格数据

- 都可以在Excel软件中进行函数操作(或在MATLAB和Python中)

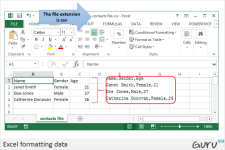

csv文件在Excel中打开形式如图:

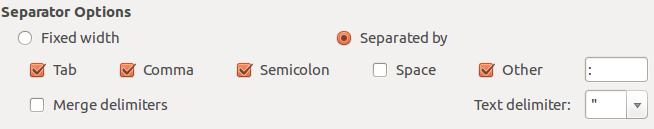

有时候topic里面的东西一行有很多内容,放在一起非常杂乱,可以在弹出的Text Import选项卡中,自定义分隔符Separator Options中勾选Other,添加:分隔符

Excel一般能处理256*256=65536行,超过这些行就只能用MATLAB或者Python等其他工具打开了

2 用rosbag echo命令转换格式

2.1 用rosbag命令查看bag信息

rosbag数据查看回放保存等基本操作

# 查看.bag中包含的信息 :

rosbag info

# 回放.bag中包含的信息:

rosbag play

本文介绍了如何将rosbag文件转换为csv或txt格式,包括使用rosbag echo命令查看信息,rqt_bag进行可视化,以及编写sh脚本实现批量化转换。通过rosbag info获取基本信息,rostopic echo命令提取特定topic数据,并用脚本自动化处理多个文件。

本文介绍了如何将rosbag文件转换为csv或txt格式,包括使用rosbag echo命令查看信息,rqt_bag进行可视化,以及编写sh脚本实现批量化转换。通过rosbag info获取基本信息,rostopic echo命令提取特定topic数据,并用脚本自动化处理多个文件。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?