作者简介:热爱科研的Matlab仿真开发者,擅长数据处理、建模仿真、程序设计、完整代码获取、论文复现及科研仿真。

🍎 往期回顾关注个人主页:Matlab科研工作室

🍊个人信条:格物致知,完整Matlab代码及仿真咨询内容私信。

🔥 内容介绍

在当今信息爆炸时代,数字图像作为信息传递的重要载体,其安全性日益受到关注。随着网络技术的飞速发展和应用领域的不断拓展,数字图像的传输和存储面临着严峻的挑战,例如未经授权的访问、篡改以及泄露等。传统的加密算法,如高级加密标准(AES)和数据加密标准(DES),在处理高维、高冗余的图像数据时,往往表现出加密速度慢、对密钥敏感性不足以及加密图像视觉可识别等局限性。因此,开发高效、安全且具有强抗攻击能力的图像加密技术显得尤为迫切。

近年来,混沌系统因其固有的非线性、对初值和参数的敏感依赖性、遍历性以及伪随机性等特性,被广泛应用于数字图像加密领域,并取得了显著进展。混沌序列能够生成具有良好统计特性的伪随机数,这些伪随机数可用于扰乱图像的像素位置(置乱)和像素值(扩散),从而有效破坏图像像素之间的相关性,达到隐藏图像内容的目的。然而,单一的混沌系统在面对已知明文攻击或选择明文攻击时,仍可能存在安全隐患。为了进一步增强加密系统的安全性,结合其他先进技术,如DNA编码,成为了新的研究方向。

本文旨在深入探讨基于混沌系统与DNA编码的彩色数字图像加密、解密技术,并对其仿真实现进行详细阐述。我们将从理论基础、算法设计、安全性分析以及仿真结果等方面,全面揭示该技术的优势与可行性。

一、理论基础:混沌系统与DNA编码

1. 混沌系统

混沌系统是一种确定性非线性动力学系统,其行为对初始条件和系统参数表现出极强的敏感性。即使初始值或参数发生微小的扰动,系统轨迹也会在短时间内发生指数级的分离,导致长期行为的不可预测性。这种特性使得混沌系统生成的序列具有良好的伪随机性、遍历性和不可预测性,非常适合用于密码学应用。

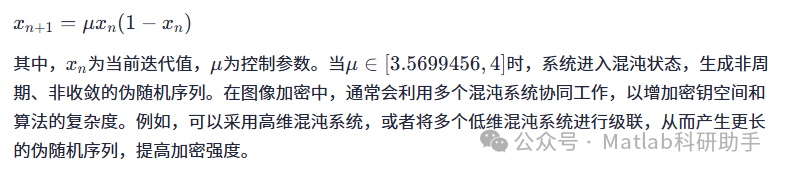

常用的混沌映射包括Logistic映射、Lorenz系统、Chen系统等。其中,Logistic映射以其简单而复杂的动力学行为,常被用作图像加密算法的核心。其数学表达式为:

xn+1=μxn(1−xn)

2. DNA编码

DNA(脱氧核糖核酸)是生命体遗传信息的载体,其基本组成单位是四种脱氧核糖核苷酸:腺嘌呤(A)、鸟嘌呤(G)、胞嘧啶(C)和胸腺嘧啶(T)。在DNA分子中,A与T配对,G与C配对,形成双螺旋结构。这种独特的编码规则和互补性,为数字图像的加密提供了新的思路。

DNA编码的核心思想是将数字图像的像素值转换为DNA序列。通常,每个像素由8位二进制数据表示,可以将其分成两个4位的片段。由于4位二进制可以表示16种状态(0000-1111),而DNA的核苷酸只有四种,因此需要设计合理的编码规则。常见的DNA编码方案将00、01、10、11分别映射到A、T、C、G中的某一种组合,例如:

-

00 →→ A

-

01 →→ T

-

10 →→ C

-

11 →→ G

然而,这种一对一的映射关系并不是唯一的,可以存在多种编码规则,甚至可以根据密钥动态选择编码规则,从而进一步增强安全性。DNA编码的应用不仅限于将数字数据转换为DNA序列,还可以利用DNA运算,如加法、减法、异或、互补等,对DNA序列进行操作,模拟生物体内的DNA复制、转录等过程,从而实现复杂的图像置乱和扩散。

二、算法设计:混沌系统与DNA编码融合的加密、解密流程

本节将详细阐述基于混沌系统与DNA编码的彩色数字图像加密、解密系统的具体算法设计。整个过程通常分为图像预处理、置乱、扩散以及DNA编码/解码等多个阶段。

1. 图像预处理

彩色数字图像通常由红(R)、绿(G)、蓝(B)三个通道组成,每个通道的像素值范围为0-255。在进行加密之前,需要将彩色图像分离成R、G、B三个独立的灰度图像通道,以便进行独立处理。每个通道的图像可以表示为一个二维矩阵。

2. 基于混沌系统的置乱

置乱阶段的目标是打乱图像像素的位置,破坏像素间的空间相关性。该阶段通常利用混沌系统生成的伪随机序列来确定像素的置换规则。

- 混沌序列生成:

使用一组初始值和参数驱动多个混沌系统(例如,两个Logistic映射或一个高维混沌系统),生成足够长的混沌序列。这些混沌序列的初始值和参数构成加密系统的密钥的一部分。

- 像素位置映射:

将生成的混沌序列进行归一化处理,并将其转换为整数序列,用于生成像素置换表。例如,可以将混沌序列按照升序或降序排列,然后记录其原始索引,这个索引序列就是像素置换的规则。

- 图像像素置乱:

根据生成的置换表,对R、G、B三个通道的像素进行独立置乱。例如,可以将图像矩阵展平为一维向量,然后根据置换表重新排列像素位置,再重新组织为二维矩阵。这种置乱操作能够有效破坏图像的视觉可识别性。

3. DNA编码与操作

置乱后的图像虽然视觉上难以辨认,但其像素值并未改变。为了进一步增强加密强度,引入DNA编码与操作。

- 像素值DNA编码:

将置乱后的R、G、B通道图像的每个像素值(0-255)转换为8位二进制。然后,将这8位二进制数据分成4对,每对2位,根据预设的DNA编码规则(例如,00 →→ A, 01 →→ T, 10 →→ C, 11 →→ G),将其编码成DNA序列。例如,一个像素值255(二进制11111111)可以编码为GGGG。

- DNA序列运算(扩散):

这一阶段是扩散的核心。利用混沌系统生成的另一组伪随机序列,结合DNA运算(如DNA加法、减法、异或、互补等),对DNA序列进行复杂的扩散操作。

- DNA加法/减法:

可以定义基于DNA核苷酸的加法和减法运算,例如:A+A=A, A+T=C, A+C=T, A+G=G等。这些运算规则可以根据密钥动态选择或生成。

- DNA异或:

类似二进制异或,对DNA核苷酸进行异或操作。

- DNA互补:

利用DNA的A-T,G-C互补规则,对部分DNA序列进行互补操作。

- 混沌驱动的DNA操作:

混沌序列可以用于控制DNA操作的类型、操作的位置、操作的次数等。例如,根据混沌序列的某个值选择执行加法、异或或互补操作,或者决定跳过某些DNA序列不进行操作。通过这种方式,实现像素值之间的复杂扩散,使得一个像素值的变化会影响到多个其他像素,从而抵抗统计分析攻击。

- DNA加法/减法:

4. DNA解码与合并

扩散完成后,需要将DNA序列解码回数字图像像素值。

- DNA序列解码:

根据加密时使用的DNA编码规则的逆过程,将经过DNA运算的DNA序列解码回8位二进制数据。

- 像素值恢复:

将8位二进制数据转换为对应的十进制像素值(0-255)。

- 通道合并:

将R、G、B三个通道恢复后的像素矩阵合并,形成最终的加密图像。

5. 解密流程

解密是加密的逆过程,需要准确的密钥信息。

- 密钥输入:

输入加密时使用的所有密钥,包括混沌系统的初始值、参数以及DNA编码规则的选择等。

- 图像预处理:

将加密图像分离成R、G、B三个通道。

- DNA解码与逆运算:

对R、G、B通道的加密图像进行DNA编码,然后根据密钥信息和加密时DNA操作的逆序和逆运算进行反向操作,恢复原始DNA序列。

- 逆置乱:

根据密钥信息,重新生成加密时的像素置换表,并对其进行逆向操作,将打乱的像素位置恢复到原始位置。

- 通道合并:

将恢复后的R、G、B通道合并,得到解密后的图像。

三、安全性分析

一个优秀的图像加密系统应具备以下安全性特性:

1. 密钥空间分析

密钥空间是指所有可能密钥的数量。一个足够大的密钥空间能够有效抵抗暴力破解攻击。在本系统中,密钥通常包括:

2. 密钥敏感性分析

密钥敏感性是指密钥的微小变化是否会导致加密图像的巨大差异,以及解密时密钥的微小偏差是否能正确解密。

- 加密敏感性:

混沌系统对初始值和参数的极端敏感性保证了加密图像的密钥敏感性。即使密钥中一个微小的变化,也会导致混沌序列完全不同,进而产生完全不同的置乱和扩散效果,最终生成与原加密图像截然不同的图像。

- 解密敏感性:

在解密过程中,只有使用完全正确的密钥才能成功恢复原始图像。任何微小的密钥偏差都将导致解密失败,产生无法辨认的随机噪声图像。这体现了加密系统的鲁棒性。

3. 统计分析

统计分析旨在通过分析加密图像的统计特性,例如像素直方图、相邻像素相关性等,来获取明文信息。

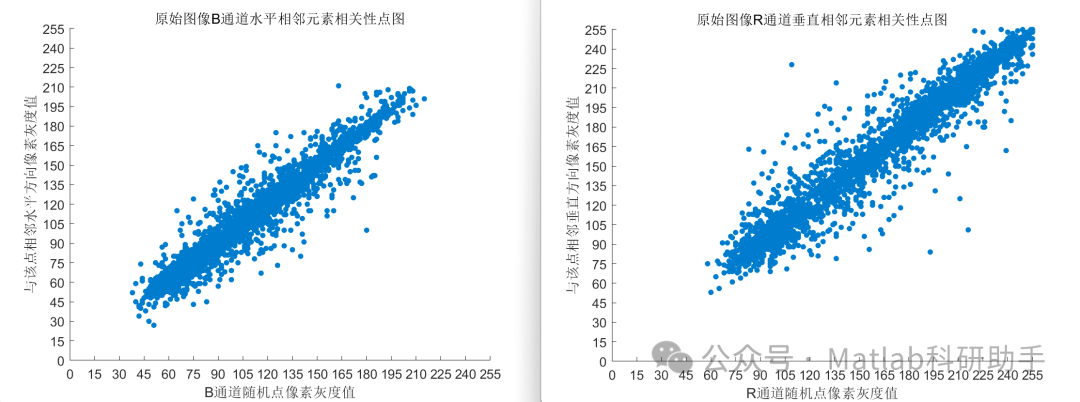

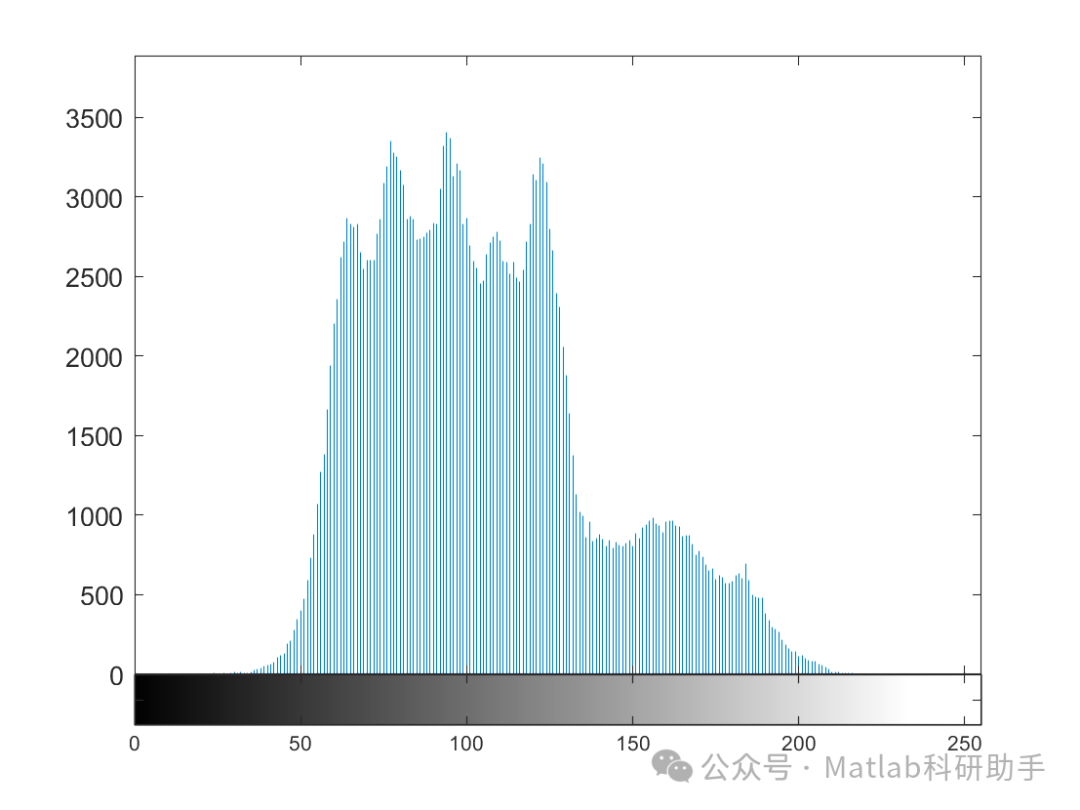

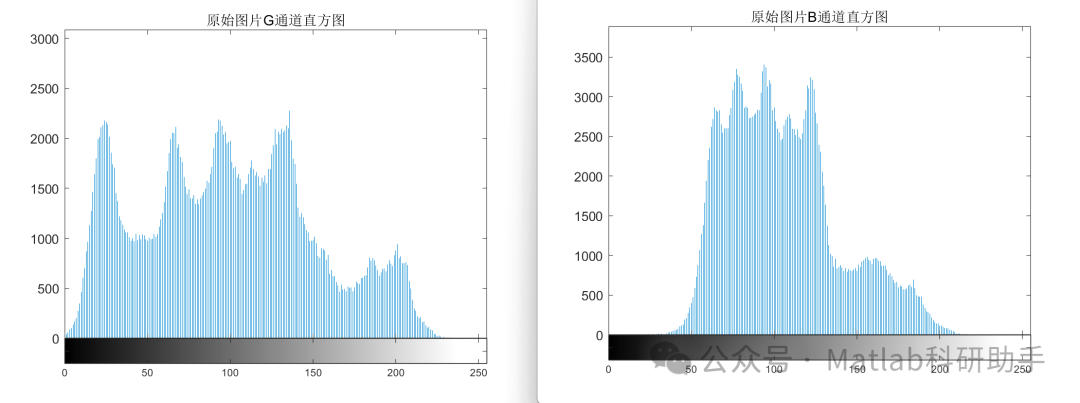

- 直方图分析:

原始图像的像素直方图通常呈现不均匀分布,具有明显的峰值。经过混沌置乱和DNA扩散后,加密图像的像素值将被均匀分布到整个灰度范围,其直方图趋于平坦。这意味着加密图像失去了原始图像的统计特征,能够有效抵抗直方图分析攻击。

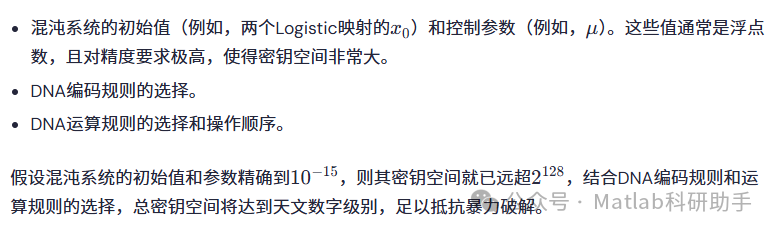

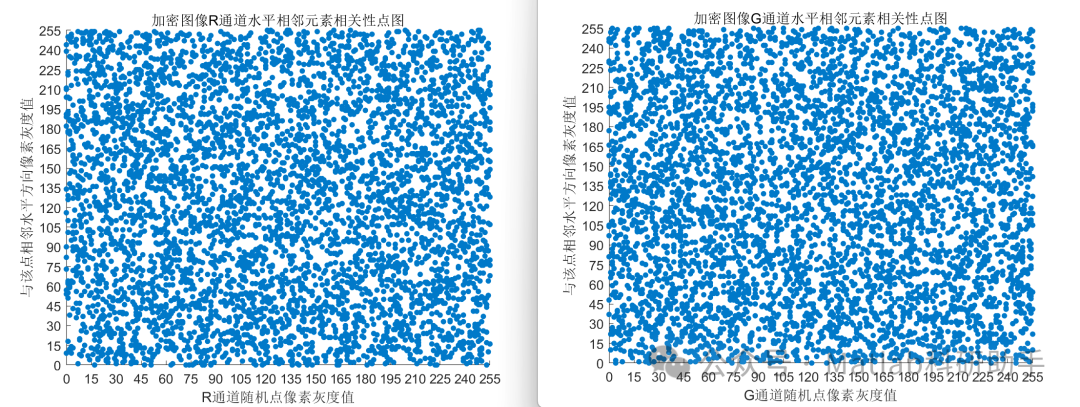

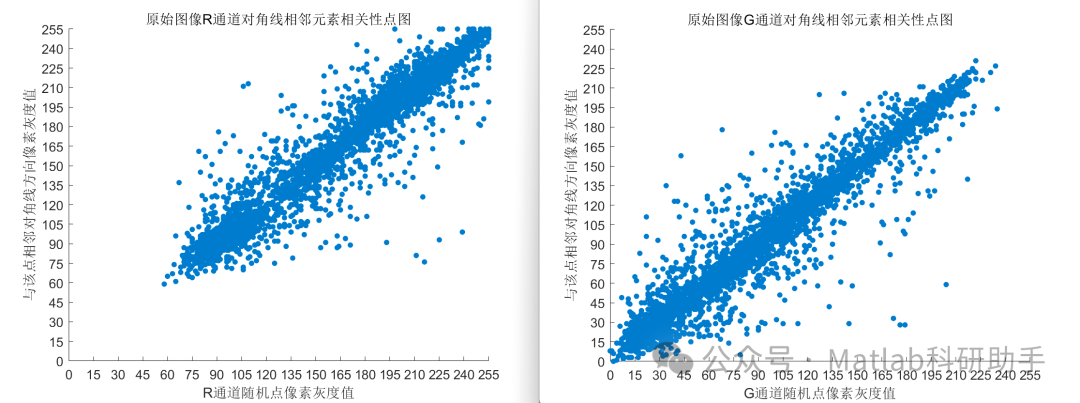

- 相邻像素相关性分析:

原始图像中,相邻像素之间通常存在很强的相关性。这意味着一个像素的值与它周围像素的值非常接近。置乱操作能够有效打乱这种空间相关性,而DNA扩散则进一步模糊了像素之间的依赖关系,使得加密图像的相邻像素相关性趋近于零。这将大大增加攻击者通过相关性分析获取信息的难度。

4. 差分攻击分析

差分攻击是通过比较明文图像微小变化所引起的密文图像变化来推断密钥。为了抵抗差分攻击,加密系统需要具备良好的扩散性。

- 像素变化率(NPCR)和统一平均变化强度(UACI):

这是评估加密系统抵抗差分攻击能力的常用指标。

-

NPCR(Number of Pixels Change Rate)衡量当明文图像一个像素改变时,加密图像有多少像素发生改变。理想情况下,NPCR应接近99.6094%。

-

UACI(Unified Average Change Intensity)衡量当明文图像一个像素改变时,加密图像的平均像素值变化强度。理想情况下,UACI应接近33.4635%。

本方案通过混沌扩散和DNA运算,确保明文图像的微小变化会引起密文图像的巨大变化,使得NPCR和UACI值接近理论最优值,从而有效抵抗差分攻击。

-

5. 剪切攻击和噪声攻击

在传输过程中,加密图像可能会遭受剪切或噪声干扰。优秀的加密系统应具备一定的抗攻击能力。

- 抗剪切攻击:

由于混沌系统的遍历性和DNA编码的复杂性,图像信息被高度分散到整个密文图像中。即使部分加密图像被剪切丢失,剩余部分仍能包含足够的信息,使得解密后仍能恢复出可辨认的图像内容,尽管可能存在局部失真。

- 抗噪声攻击:

DNA编码在一定程度上引入了冗余,可以在一定程度上抵抗噪声干扰。此外,如果解密算法具有一定的容错性,或者结合错误纠正编码,可以进一步增强抗噪声能力。

四、仿真实现与结果分析

为了验证上述算法的有效性和安全性,需要进行仿真实现。仿真平台通常采用MATLAB或Python等编程语言,因为它们提供了丰富的图像处理库和数学计算功能。

1. 仿真环境

- 编程语言:

MATLAB R2020a 或 Python 3.9 (带OpenCV, NumPy, Matplotlib库)

- 图像类型:

标准彩色图像(如Lena、Baboon等),像素大小256x256或512x512。

2. 仿真步骤

- 导入图像:

读取待加密的彩色数字图像。

- 密钥生成:

设定混沌系统的初始值和参数,以及DNA编码和运算规则的选择。

- 加密过程:

按照前面描述的加密流程,逐步实现图像预处理、置乱、DNA编码与操作、DNA解码与合并,生成加密图像。

- 解密过程:

按照前面描述的解密流程,利用正确的密钥,对加密图像进行解密,生成解密图像。

- 性能评估:

- 视觉效果:

对比原始图像、加密图像和解密图像,直观判断加密效果和解密质量。加密图像应呈现完全随机的噪声状,原始图像应能无损恢复。

- 直方图分析:

绘制原始图像和加密图像的直方图,观察加密图像直方图的平坦性。

- 相邻像素相关性:

计算原始图像和加密图像在水平、垂直和对角线方向上的相邻像素相关系数。加密图像的相关系数应接近于零。

- NPCR和UACI计算:

随机改变原始图像的一个像素,加密后计算NPCR和UACI值。

- 加密/解密时间:

记录加密和解密所需时间,评估算法效率。

- 视觉效果:

3. 仿真结果预测与讨论

- 视觉效果:

加密图像将呈现为无任何可识别特征的随机噪声图像,完全隐藏了原始图像内容。解密图像将与原始图像高度一致,肉眼无法分辨出差异,表明算法具有良好的可逆性。

- 直方图:

原始图像的直方图通常具有不均匀的分布,而加密图像的直方图将趋于均匀分布,呈现扁平状,有效地抵抗了统计攻击。

- 相关性:

原始图像的相邻像素相关性系数通常接近于1,而加密图像的相邻像素相关性系数将显著降低,趋近于0,说明置乱和扩散操作有效地破坏了像素间的相关性。

- NPCR和UACI:

预期的NPCR值将接近99.6%,UACI值将接近33.5%,这表明即使明文图像发生微小变化,加密图像也会发生显著变化,从而有效抵抗差分攻击。

- 效率:

相较于传统的图像加密算法,基于混沌和DNA编码的算法可能在计算复杂度上略高,但随着计算能力的提升和算法优化,其效率能够满足实际应用需求。

五、结论与展望

本文深入研究了基于混沌系统与DNA编码的彩色数字图像加密、解密技术,并对其算法设计、安全性分析和仿真实现进行了详细阐述。该方案充分利用了混沌系统的伪随机性、敏感依赖性以及DNA编码的并行性和复杂运算能力,实现了对数字图像像素位置的彻底置乱和像素值的充分扩散。通过严格的安全性分析,包括密钥空间、密钥敏感性、统计分析、差分攻击和抗剪切噪声攻击等,证明了该加密系统具有较高的安全性和鲁棒性,能够有效抵抗各种常见的密码攻击。

尽管本研究已取得显著进展,但仍存在进一步优化的空间:

- 混沌系统选择与优化:

可以探索更高维、更复杂或具有超混沌特性的混沌系统,以进一步增加密钥空间和算法复杂度。同时,研究如何有效控制混沌系统的参数,确保其始终处于混沌状态。

- DNA编码与运算的多元化:

探索更丰富的DNA编码规则和运算策略,例如动态选择编码规则,或引入更复杂的DNA链操作,以进一步增强加密系统的安全性。

- 算法效率优化:

对于高分辨率图像,加密/解密过程可能耗时较长。未来可以研究并行计算、GPU加速等技术,提高算法的运行效率。

- 结合其他技术:

考虑将该技术与小波变换、压缩感知等技术结合,在保证安全性的同时,实现数据压缩和传输效率的提升。

- 量子攻击防护:

随着量子计算技术的发展,现有的加密算法可能面临量子攻击的威胁。未来研究可以考虑将混沌和DNA编码与后量子密码学思想相结合,设计出更具抗量子攻击能力的图像加密方案。

⛳️ 运行结果

🔗 参考文献

[1] 杨丽博.基于魔方变换和DNA编码相结合的图像加密方案研究[D].安徽大学,2017.DOI:10.7666/d.Y3215163.

[2] 谷胜献.基于混沌和DNA编码的图像加密算法设计[D].大连理工大学,2015.

[3] 仲晓敏,郑永爱,赵磊,等.采用交叉耦合混沌系统的加密数字图像[J].计算机工程与应用, 2011, 47(1):3.DOI:CNKI:11-2127/TP.20101231.1706.034.

📣 部分代码

🎈 部分理论引用网络文献,若有侵权联系博主删除

👇 关注我领取海量matlab电子书和数学建模资料

🏆团队擅长辅导定制多种科研领域MATLAB仿真,助力科研梦:

🌈 各类智能优化算法改进及应用

生产调度、经济调度、装配线调度、充电优化、车间调度、发车优化、水库调度、三维装箱、物流选址、货位优化、公交排班优化、充电桩布局优化、车间布局优化、集装箱船配载优化、水泵组合优化、解医疗资源分配优化、设施布局优化、可视域基站和无人机选址优化、背包问题、 风电场布局、时隙分配优化、 最佳分布式发电单元分配、多阶段管道维修、 工厂-中心-需求点三级选址问题、 应急生活物质配送中心选址、 基站选址、 道路灯柱布置、 枢纽节点部署、 输电线路台风监测装置、 集装箱调度、 机组优化、 投资优化组合、云服务器组合优化、 天线线性阵列分布优化、CVRP问题、VRPPD问题、多中心VRP问题、多层网络的VRP问题、多中心多车型的VRP问题、 动态VRP问题、双层车辆路径规划(2E-VRP)、充电车辆路径规划(EVRP)、油电混合车辆路径规划、混合流水车间问题、 订单拆分调度问题、 公交车的调度排班优化问题、航班摆渡车辆调度问题、选址路径规划问题、港口调度、港口岸桥调度、停机位分配、机场航班调度、泄漏源定位

🌈 机器学习和深度学习时序、回归、分类、聚类和降维

2.1 bp时序、回归预测和分类

2.2 ENS声神经网络时序、回归预测和分类

2.3 SVM/CNN-SVM/LSSVM/RVM支持向量机系列时序、回归预测和分类

2.4 CNN|TCN|GCN卷积神经网络系列时序、回归预测和分类

2.5 ELM/KELM/RELM/DELM极限学习机系列时序、回归预测和分类

2.6 GRU/Bi-GRU/CNN-GRU/CNN-BiGRU门控神经网络时序、回归预测和分类

2.7 ELMAN递归神经网络时序、回归\预测和分类

2.8 LSTM/BiLSTM/CNN-LSTM/CNN-BiLSTM/长短记忆神经网络系列时序、回归预测和分类

2.9 RBF径向基神经网络时序、回归预测和分类

2.10 DBN深度置信网络时序、回归预测和分类

2.11 FNN模糊神经网络时序、回归预测

2.12 RF随机森林时序、回归预测和分类

2.13 BLS宽度学习时序、回归预测和分类

2.14 PNN脉冲神经网络分类

2.15 模糊小波神经网络预测和分类

2.16 时序、回归预测和分类

2.17 时序、回归预测预测和分类

2.18 XGBOOST集成学习时序、回归预测预测和分类

2.19 Transform各类组合时序、回归预测预测和分类

方向涵盖风电预测、光伏预测、电池寿命预测、辐射源识别、交通流预测、负荷预测、股价预测、PM2.5浓度预测、电池健康状态预测、用电量预测、水体光学参数反演、NLOS信号识别、地铁停车精准预测、变压器故障诊断

🌈图像处理方面

图像识别、图像分割、图像检测、图像隐藏、图像配准、图像拼接、图像融合、图像增强、图像压缩感知

🌈 路径规划方面

旅行商问题(TSP)、车辆路径问题(VRP、MVRP、CVRP、VRPTW等)、无人机三维路径规划、无人机协同、无人机编队、机器人路径规划、栅格地图路径规划、多式联运运输问题、 充电车辆路径规划(EVRP)、 双层车辆路径规划(2E-VRP)、 油电混合车辆路径规划、 船舶航迹规划、 全路径规划规划、 仓储巡逻

🌈 无人机应用方面

无人机路径规划、无人机控制、无人机编队、无人机协同、无人机任务分配、无人机安全通信轨迹在线优化、车辆协同无人机路径规划

🌈 通信方面

传感器部署优化、通信协议优化、路由优化、目标定位优化、Dv-Hop定位优化、Leach协议优化、WSN覆盖优化、组播优化、RSSI定位优化、水声通信、通信上传下载分配

🌈 信号处理方面

信号识别、信号加密、信号去噪、信号增强、雷达信号处理、信号水印嵌入提取、肌电信号、脑电信号、信号配时优化、心电信号、DOA估计、编码译码、变分模态分解、管道泄漏、滤波器、数字信号处理+传输+分析+去噪、数字信号调制、误码率、信号估计、DTMF、信号检测

🌈电力系统方面

微电网优化、无功优化、配电网重构、储能配置、有序充电、MPPT优化、家庭用电

🌈 元胞自动机方面

交通流 人群疏散 病毒扩散 晶体生长 金属腐蚀

🌈 雷达方面

卡尔曼滤波跟踪、航迹关联、航迹融合、SOC估计、阵列优化、NLOS识别

🌈 车间调度

零等待流水车间调度问题NWFSP 、 置换流水车间调度问题PFSP、 混合流水车间调度问题HFSP 、零空闲流水车间调度问题NIFSP、分布式置换流水车间调度问题 DPFSP、阻塞流水车间调度问题BFSP

👇

840

840

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?